FIX: „Der Editor hat einen unerwarteten Fehler festgestellt“ in WordPress nach dem Update

Sie können mit dem neuen Block-Editor in WordPress keinen neuen Beitrag schreiben? Die Chancen stehen gut, dass Sie "Der Redakteur" bekommen

In diesem Artikel erfahren Sie, wie Sie den Nginx-Webserver mit Let's Encrypt auf CentOS sichern.

Let's Encrypt ist eine Zertifizierungsstelle (CA), die eine kostenlose SSL/TLS-Verschlüsselung anbietet und das Zertifikat ist 90 Tage gültig, wodurch eine Verlängerung jederzeit möglich ist. Um ein Zertifikat für die Domain Ihrer Website von Let's Encrypt zu erhalten, müssen Sie die Kontrolle über die Domain nachweisen. Wir empfehlen dazu den Certbot-Client zu verwenden. Es kann die Ausstellung und Installation von Zertifikaten ohne Ausfallzeiten automatisieren. Es ist einfach zu bedienen, funktioniert auf vielen Betriebssystemen.

Voraussetzungen

Ein von CentOS 7 und Nginx installierter dedizierter Server oder Cloud-Server mit Root- oder Nicht-Root-Zugriff (für Nicht-Root verwenden Sie "sudo").

Registrierte Domäne, für die Sie das Zertifikat erhalten möchten.

Ein DNS-A-Eintrag, der Ihre Domäne auf die öffentliche IP-Adresse des Servers.

1. Installieren Sie das EPEL-Repository:

# yum install epel-release -y

2. Als nächstes installieren Sie das certbot-nginx-Paket:

# yum install certbot-nginx -y

Der certbot Let's Encrypt-Client ist nun installiert und kann verwendet werden.

3. Erhalt eines Zertifikats

Rufen Sie ein Zertifikat mit dem Befehl certbot ab. Das Nginx-Plugin kümmert sich um die Neukonfiguration von Nginx und das Neuladen der Konfiguration.

# certbot --nginx -d yoursite.com -d www.yousite.com

Wenn Sie certbot zum ersten Mal ausführen, werden Sie aufgefordert, eine E-Mail-Adresse einzugeben und den Nutzungsbedingungen zuzustimmen. Als nächstes kommuniziert certbot mit dem Let's Encrypt-Server.

Nach erfolgreicher Verifizierung fragt certbot, wie Sie Ihre HTTPS-Einstellungen konfigurieren möchten:

Output

Please choose whether HTTPS access is required or optional.

-------------------------------------------------------------------------------

1: Easy - Allow both HTTP and HTTPS access to these sites

2: Secure - Make all requests redirect to secure HTTPS access

-------------------------------------------------------------------------------

Select the appropriate number [1-2] then [enter] (press 'c' to cancel):

Verwenden Sie eine beliebige Option gemäß Ihren Anforderungen und drücken Sie die Eingabetaste.

Das ist es, die folgende Meldung sagt Ihnen, dass der Vorgang erfolgreich abgeschlossen wurde und das Zertifikat gespeichert ist.

Output

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at

/etc/letsencrypt/live/yousite.com/fullchain.pem. Your cert will

expire on 2020-08-03. To obtain a new or tweaked version of this

certificate in the future, simply run certbot again with the

"certonly' option. To non-interactively renew *all* of your

certificates, run "certbot renew'

- Your account credentials have been saved in your Certbot

configuration directory at /etc/letsencrypt. You should make a

secure backup of this folder now. This configuration directory will

also contain certificates and private keys obtained by Certbot so

making regular backups of this folder is ideal.

- If you like Certbot, please consider supporting our work by:Donating to ISRG / Let’s Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Versuchen Sie, Ihre Website mit https:// neu zu laden.

4. Cron für die automatische Verlängerung einrichten:

Die Zertifikate von Let's Encrypt sind nur neunzig Tage gültig. Cron sucht nach auslaufenden Zertifikaten und erneuert diese automatisch.

Führen Sie den folgenden Befehl aus, um die crontab-Datei zu bearbeiten.

# crontab -e

Ihr Texteditor öffnet die Standard-Crontab. Fügen Sie die folgende Zeile ein, speichern und schließen Sie sie:

15 3 * * * /usr/bin/certbot renew --quiet

Der Teil 15 3 * * * dieser Zeile bedeutet „Führen Sie den folgenden Befehl jeden Tag um 3:15 Uhr aus“. Sie können jederzeit wählen.

Cron führt diesen Befehl nun täglich aus und erneuert automatisch alle installierten Zertifikate.

In diesem Artikel haben wir erfahren, wie unsere Supporttechniker den Nginx-Webserver mit Let's Encrypt auf CentOS sichern.

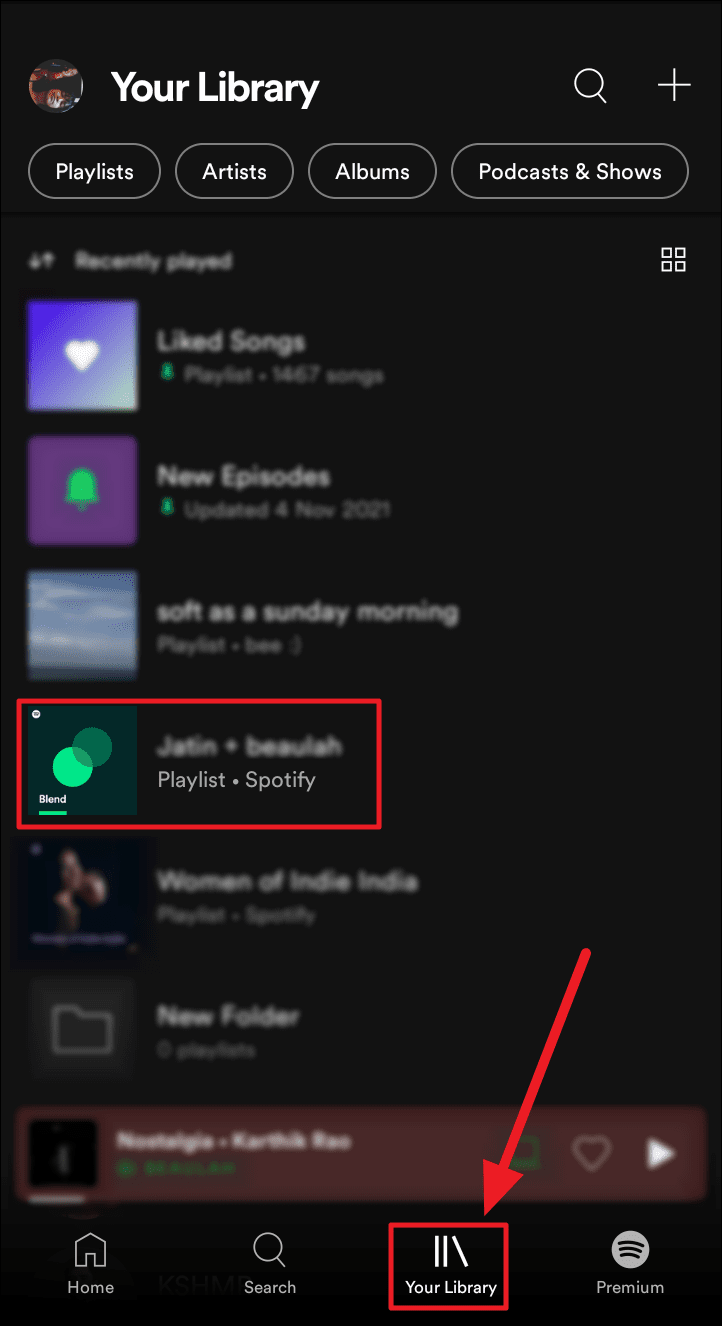

Sie können mit dem neuen Block-Editor in WordPress keinen neuen Beitrag schreiben? Die Chancen stehen gut, dass Sie "Der Redakteur" bekommen

Das WordPress 5.0 wird endlich ausgerollt und bringt mit dem Gutenberg ein brandneues Bearbeitungserlebnis mit sich

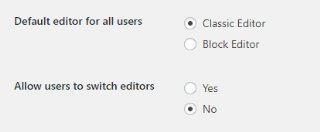

Ab WordPress 5.0 ist der Standard-Editor von WordPress der neue Block-Editor. Der neue Editor ist radikal anders

Möchten Sie eine selbstverwaltete WordPress-Site betreiben? Groß. Sie werden zig Dinge lernen. Einer der kritischen Teile der Einstellung

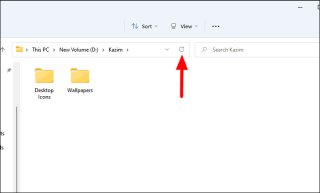

Wenn die Option Aktualisieren im Kontextmenü fehlt, können Sie Elemente im Datei-Explorer unter Windows 11 aktualisieren.

Wenn Sie Ihre WordPress-Installation von einem MySQL 8-Server auf MySQL 5.7 (oder niedriger) umstellen, werden Sie höchstwahrscheinlich auf

Der Gutenberg-Editor wird bald zum Standard-Editor in WordPress. Sie haben die Möglichkeit, den Classic Editor auszuwählen

In diesem Artikel haben wir behandelt, wie Sie PHP-Short-Tags aktivieren. PHP analysiert die Datei mit öffnenden und schließenden Tags, die wie . So aktivieren Sie PHP-Kurztags

In diesem Artikel erfahren Sie, wie Sie mod_evasive installieren und konfigurieren, um DoS- und DDoS-Angriffe auf CentOS zu verhindern. Das mod_evasive Apache-Modul.

wie man PHP mit PHP-FPM für NGINX auf CentOS installiert. Die Grundkonfiguration des NGINX-Webservers zur Verarbeitung von PHP-Anwendungen und deren Server auf Port 80.