Che cosè unimmagine bitmap?

Per la maggior parte delle persone, i media digitali fanno parte della vita di tutti i giorni. Ma non sempre pensiamo a come viene creato.

Una parola che sta saltando fuori spesso ultimamente è crittografia omomorfa. Molte aziende e servizi online stanno trasformando il loro modello di crittografia in un tipo di crittografia omomorfica, pubblicizzando che è per una migliore privacy e sicurezza degli utenti.

Ma cos'è la crittografia omomorfa? Cosa significa? E cosa lo rende diverso dagli altri tipi di crittografia?

Quando si crittografa un file, si codifica il suo contenuto in modo che appaia confuso e irriconoscibile. L'unico modo per accedere ai dati crittografati è ottenere la chiave di crittografia o tentare di decifrarli manualmente o utilizzando software di terze parti.

Il vantaggio principale della crittografia di un file, un gruppo di file o anche un intero database è di mantenerli privati da chiunque non sia autorizzato a visualizzarli o modificarli, garantendo autenticità e privacy.

Tuttavia, il problema con la maggior parte dei tipi di crittografia è l'impossibilità di modificare i dati mentre sono crittografati. Anche se all'inizio potrebbe non sembrare un grosso problema, è come non riuscire a chiudere la porta di casa mentre ci sei dentro. Decifrare i dati per modificarli li rende vulnerabili a tutti gli attacchi da cui stavi cercando di proteggerli.

La crittografia omomorfa è un tipo di crittografia a chiave pubblica, sebbene in alcuni casi possa avere chiavi simmetriche, il che significa che utilizza due chiavi separate per crittografare e decrittografare un set di dati, con una chiave pubblica.

Correlati: termini di crittografia di base che tutti dovrebbero conoscere ormai

La parola "omomorfo" in greco significa "stessa struttura", poiché la crittografia omomorfa utilizza sistemi algebrici per crittografare i dati e generare chiavi, consentendo alle persone autorizzate di accedere e modificare i dati crittografati senza doverli decifrare.

Esistono tre tipi di crittografia omomorfica:

I tre tipi variano nel livello di accesso operativo che consentono di influenzare i dati crittografati. La crittografia completamente omomorfa è il tipo più recente. Offre la possibilità completa di modificare e accedere ai dati crittografati.

La crittografia "un po'" e "parzialmente" omomorfica, come suggeriscono i loro nomi, consente solo un accesso limitato ai dati.

Loro:

Grazie alla sua notevole sicurezza e flessibilità, la crittografia omomorfa è presente in molti campi importanti che gestiscono enormi quantità di dati sensibili che richiedono un accesso regolare.

Inoltre, non è limitato alle aziende che lavorano con dati sensibili. Ora ha raggiunto un livello in cui viene implementato nell'uso quotidiano.

L'esempio recente più notevole viene da Google Chrome e Microsoft Edge. Entrambi i browser hanno recentemente introdotto la crittografia omomorfica per i loro strumenti di gestione delle password nel browser, insieme a un generatore di password nel browser per Microsoft Edge .

I browser come Chrome e Edge sono ampiamente utilizzati. È probabile che tu o qualcuno che conosci usi uno di loro ogni giorno e forse li affidi anche con password e altre informazioni di accesso.

Ma come implementeranno la crittografia omomorfa nei loro gestori di password, che sono essenziali per ogni utente di Internet, per aumentare l'efficienza e la sicurezza?

Potresti avere familiarità con il "monitoraggio delle password". In caso contrario, il monitoraggio delle password avviene quando il tuo gestore di password esegue continuamente le tue password su elenchi pubblici di accessi violati o trapelati di recente. In questo modo, può avvisarti ogni volta che rileva una delle tue password che fluttuano online.

In precedenza, e con i metodi di crittografia tradizionali, il tuo gestore di password doveva decrittografare i tuoi accessi per confrontarli con quegli elenchi enormi e in costante crescita di credenziali compromesse, il che, di per sé, riduce drasticamente la tua privacy e mette a rischio le tue password.

Ma con la crittografia omomorfica, mantieni la privacy completa mentre il tuo gestore di password esegue le tue password ancora crittografate su quegli elenchi.

Sia le app Web che i provider SaaS devono raccogliere ed elaborare grandi quantità di dati che sono, il più delle volte, dati utente privati. La necessità di una crittografia sicura aumenta a seconda del tipo di dati in questione, che si tratti di file generici o di informazioni sensibili come documenti finanziari e informazioni sulla carta di credito.

In questi due scenari, i dati devono essere protetti ma anche disponibili per il cloud del fornitore di servizi e per le risorse IT da archiviare ed elaborare.

L'utilizzo della crittografia omomorfa invece delle sue alternative può garantire sia la privacy che la capacità di elaborare, calcolare e modificare i dati senza decifrarli. È una vittoria sia per il fornitore di servizi, poiché ne aumenta l'affidabilità, sia per te, perché i tuoi dati diventano privati e protetti contemporaneamente.

Se la crittografia omomorfa è così eccezionale, perché non sono più le aziende che la utilizzano nei loro servizi, in particolare quelle che contengono dati sensibili?

Rispetto ad altri tipi di metodi di crittografia che offrono livelli di sicurezza simili, la crittografia omomorfa è incredibilmente lenta. Ciò rende possibile l'utilizzo solo in casi individuali come gestori di password personali e SaaS per utente e app web.

Ma quando si tratta di canali di comunicazione rapidi e database di grandi dimensioni, la crittografia omomorfa è troppo lenta e scomoda per compensare il leggero aumento della privacy e della sicurezza.

La crittografia omomorfa non è affatto nuova. Risale al 1978, che gli ha dato molto tempo per crescere in efficienza, complessità e velocità. Ma è stato utilizzato e studiato solo da società consolidate negli ultimi dieci anni. Tuttavia, ciò significa che è probabile che Internet vedrà una rivoluzione della crittografia omomorfa non molto tempo dopo.

Solo perché un modello di crittografia è vecchio non significa che sia senza merito e non possa evolversi in una versione che tenga il passo con le odierne esigenze di sicurezza informatica. Le aziende che danno valore alla sicurezza dei dati continueranno a crescere ed evolversi o a modificare i propri modelli di crittografia in base ai migliori disponibili, il che può essere difficile da tenere sotto controllo.

Non devi diventare un crittografo per capire cosa stanno facendo le aziende con i tuoi dati, ma è utile comprendere la terminologia di crittografia di base e saperne di più.

Per la maggior parte delle persone, i media digitali fanno parte della vita di tutti i giorni. Ma non sempre pensiamo a come viene creato.

Considerando che il sistema operativo Android è stato sviluppato da Google, è comprensibile che potresti essere confuso sulle differenze tra Google TV e Android TV. È la stessa cosa?

I display a campo luminoso stanno gradualmente cambiando il modo in cui vediamo il mondo che ci circonda. O meglio, come vediamo il mondo che non è intorno a noi. Dalla fotografia classica all'istruzione avanzata e alla diagnostica, alla presenza e all'intrattenimento remoti, questo articolo esaminerà che cos'è un display a campo luminoso, come funzionano i diversi tipi di display e come vengono utilizzati.

La maggior parte delle piattaforme che utilizziamo per comunicare tra loro online sono legate a un unico provider. Ma non c'è ragione tecnica per cui le cose stiano così. Esistono modi per chattare online che offrono un maggior grado di privacy e libertà. Matrix è uno di quei modi.

Che si tratti di periferiche per computer, elettrodomestici intelligenti, dispositivi Internet of Things (IoT) o strumenti di misurazione elettronica, utilizzano tutti protocolli di comunicazione seriale per collegare insieme diversi componenti elettronici.

Internet ha permesso a più persone di connettersi che mai, nel bene e nel male. Per quanto le persone utilizzino Internet per scopi costruttivi e divertenti, altri lo usano per eseguire un nuovo tipo di bullismo: il cyberbullismo.

Le criptovalute sono valute digitali che funzionano su reti informatiche decentralizzate chiamate blockchain. Alcune delle criptovalute più importanti e ampiamente accettate sono Bitcoin, Ethereum, Tether, Cardano, Binance Coin e USD Coin.

Un hypervisor è un software utilizzato per creare macchine virtuali. Una macchina virtuale è un'emulazione di un computer. Le macchine virtuali vengono utilizzate per creare più ambienti di elaborazione su un singolo componente hardware.

Configurare il Wi-Fi per la tua casa o la tua azienda può diventare facilmente opprimente e confuso. Ci sono diversi termini e dispositivi coinvolti nel processo e ogni situazione Wi-Fi è unica. Una grande azienda con una tonnellata di dispositivi collegati a una rete su una vasta area avrà bisogno di cose drasticamente diverse rispetto a una semplice casa con pochi dispositivi.

Se possiedi una qualsiasi quantità di criptovaluta, potresti chiederti come conservarla in modo più sicuro e protetto. Dato che una criptovaluta è una forma di denaro digitale, non puoi semplicemente inserirla nel cassetto del comodino o in una cassaforte. Invece, deve essere memorizzato su un pezzo di hardware o software.

Hai visto spot pubblicitari per macchine per esercizi che utilizzano il peso digitale e ti sei chiesto cosa diavolo fosse? O hai guardato queste nuove macchine eleganti e ordinate e ti sei chiesto da dove provenisse tutta la resistenza?

I veicoli elettrici (EV) stanno diventando molto più popolari. A partire dal 2020, negli Stati Uniti c'erano circa 1,8 milioni di veicoli elettrici immatricolati, tre volte di più rispetto al 2016. In tutto il mondo, nel 2020 c'erano circa 10,2 milioni di veicoli elettrici.

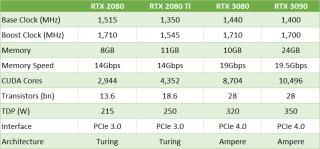

Nvidia è uno dei due nomi di fiducia nello sviluppo di schede grafiche. O hai una GPU Nvidia o opti per una GPU AMD. A seconda di chi chiedi, Nvidia è sempre leggermente più avanti di AMD quando si tratta di GPU. Più veloce, più grande, più forte, più innovativo.

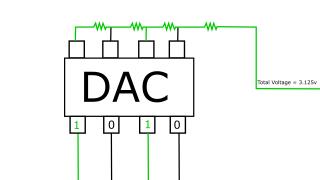

Quando hai a che fare con l'audio digitale, vedrai spesso termini come risoluzione audio, frequenza di campionamento e altri che descrivono le caratteristiche di un file. È importante sapere cosa separa un buon audio da un audio scadente, quindi sarebbe utile avere familiarità con questi termini.

Se non riesci a connetterti a Internet in alcune aree della tua casa, ci sono diversi modi per risolvere il problema. Due delle opzioni più popolari sono gli adattatori powerline e il Wi-Fi mesh.

Non è insolito vedere macchie nere o violacee che sembrano inchiostro sullo schermo del tuo dispositivo rotto (telefono, tablet o laptop). Ma c'è davvero inchiostro nel tuo schermo?

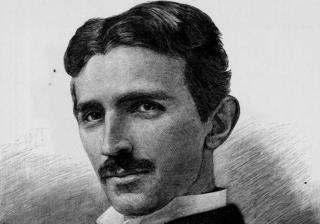

Quando pensi alla parola Tesla, è naturale che compaiano immagini di auto elettriche e miliardari. Tuttavia, l'inventore Nikola Tesla, che Elon Musk ha chiamato la sua azienda, ha svolto un ruolo enorme nella storia e ha cambiato il corso della vita di molte persone. Quindi, chi era Nikola Tesla e di quali invenzioni chiave era responsabile?

Internet via satellite è spesso l'unica opzione nelle regioni montuose, rurali e in altre regioni scarsamente popolate. Tradizionalmente, le soluzioni Internet via satellite sono più costose sia della rete fissa che dell'Internet mobile. Allo stesso tempo, si distingue per una connessione ad alta latenza, che lo rende una scelta sbagliata per i giocatori online.

Non odi quando stai cercando di avviare un programma e ricevi un messaggio di errore che dice Errore di runtime? Sfortunatamente, nonostante le persone regolarmente fastidiose, il temuto errore di runtime non fa un ottimo lavoro spiegando se stesso e cosa è successo esattamente.

Una parola che sta saltando fuori spesso ultimamente è crittografia omomorfa. Molte aziende e servizi online stanno trasformando il loro modello di crittografia in un tipo di crittografia omomorfica, pubblicizzando che è per una migliore privacy e sicurezza degli utenti.

Per la maggior parte delle persone, i media digitali fanno parte della vita di tutti i giorni. Ma non sempre pensiamo a come viene creato.

I display a campo luminoso stanno gradualmente cambiando il modo in cui vediamo il mondo che ci circonda. O meglio, come vediamo il mondo che non è intorno a noi. Dalla fotografia classica all'istruzione avanzata e alla diagnostica, alla presenza e all'intrattenimento remoti, questo articolo esaminerà che cos'è un display a campo luminoso, come funzionano i diversi tipi di display e come vengono utilizzati.

La maggior parte delle piattaforme che utilizziamo per comunicare tra loro online sono legate a un unico provider. Ma non c'è ragione tecnica per cui le cose stiano così. Esistono modi per chattare online che offrono un maggior grado di privacy e libertà. Matrix è uno di quei modi.

Che si tratti di periferiche per computer, elettrodomestici intelligenti, dispositivi Internet of Things (IoT) o strumenti di misurazione elettronica, utilizzano tutti protocolli di comunicazione seriale per collegare insieme diversi componenti elettronici.

Internet ha permesso a più persone di connettersi che mai, nel bene e nel male. Per quanto le persone utilizzino Internet per scopi costruttivi e divertenti, altri lo usano per eseguire un nuovo tipo di bullismo: il cyberbullismo.

Le criptovalute sono valute digitali che funzionano su reti informatiche decentralizzate chiamate blockchain. Alcune delle criptovalute più importanti e ampiamente accettate sono Bitcoin, Ethereum, Tether, Cardano, Binance Coin e USD Coin.

Un hypervisor è un software utilizzato per creare macchine virtuali. Una macchina virtuale è un'emulazione di un computer. Le macchine virtuali vengono utilizzate per creare più ambienti di elaborazione su un singolo componente hardware.

Configurare il Wi-Fi per la tua casa o la tua azienda può diventare facilmente opprimente e confuso. Ci sono diversi termini e dispositivi coinvolti nel processo e ogni situazione Wi-Fi è unica. Una grande azienda con una tonnellata di dispositivi collegati a una rete su una vasta area avrà bisogno di cose drasticamente diverse rispetto a una semplice casa con pochi dispositivi.

Se possiedi una qualsiasi quantità di criptovaluta, potresti chiederti come conservarla in modo più sicuro e protetto. Dato che una criptovaluta è una forma di denaro digitale, non puoi semplicemente inserirla nel cassetto del comodino o in una cassaforte. Invece, deve essere memorizzato su un pezzo di hardware o software.