Door zijn reputatie op het gebied van beveiliging wordt vaak gedacht dat Linux minder kwetsbaar is voor de soorten bedreigingen die Microsoft Windows-systemen regelmatig teisteren. Veel van die waargenomen beveiliging komt van het relatief lage aantal Linux-systemen, maar beginnen cybercriminelen waarde te zien in het kiezen van kwaliteit boven kwantiteit ?

Het Linux-bedreigingslandschap verandert

Beveiligingsonderzoekers bij bedrijven als Kaspersky en Blackberry, samen met federale instanties zoals de FBI en NSA waarschuwen dat malware-auteurs hun focus op Linux vergroten.

Het besturingssysteem wordt nu erkend als een toegangspoort tot waardevolle gegevens zoals handelsgeheimen, intellectueel eigendom en personeelsinformatie. Linux-servers kunnen ook worden gebruikt als een verzamelpunt voor infectie van bredere netwerken vol Windows-, macOS- en Android-apparaten.

Zelfs als het niet het besturingssysteem is dat op uw desktop of laptop draait, zullen uw gegevens vroeg of laat waarschijnlijk worden blootgesteld aan Linux. Uw cloudopslag-, VPN- en e-mailproviders, evenals uw werkgever, zorgverzekeraar, overheidsdiensten of universiteit, gebruiken vrijwel zeker Linux als onderdeel van hun netwerken, en de kans is groot dat u een door Linux aangedreven Internet Of Things (IoT) apparaat nu of in de toekomst.

Er zijn de afgelopen 12 maanden meerdere bedreigingen ontdekt. Sommige zijn bekende Windows-malware geport naar Linux, terwijl andere al bijna tien jaar onopgemerkt op servers staan, wat aantoont hoezeer beveiligingsteams het risico hebben onderschat.

Veel systeembeheerders gaan ervan uit dat hun organisatie niet belangrijk genoeg is om een doelwit te zijn. Maar zelfs als uw netwerk geen grote prijs is, kunnen uw leveranciers of klanten verleidelijker zijn, en toegang krijgen tot uw systeem, bijvoorbeeld via een phishing-aanval, kan een eerste stap zijn om hun systeem te infiltreren. Het is dus de moeite waard om te evalueren hoe u uw systeem beschermt .

Linux-malware ontdekt in 2020

Hier is onze round-up van de bedreigingen die zijn geïdentificeerd in het afgelopen jaar.

RansomEXX Trojan

Onderzoekers van Kaspersky onthulden in november dat deze trojan als uitvoerbaar bestand naar Linux was geport. Het slachtoffer blijft zitten met bestanden die zijn versleuteld met een 256-bits AES-codering en instructies om contact op te nemen met de malware-auteurs om hun gegevens te herstellen.

De Windows-versie viel in 2020 enkele belangrijke doelen aan, waaronder Konica Minolta, het Texas Department of Transport en het Braziliaanse rechtssysteem.

RansomEXX is specifiek afgestemd op elk slachtoffer, met de naam van de organisatie in zowel de versleutelde bestandsextensie als het e-mailadres op de losgeldbrief.

Gitpasta-12

Gitpaste-12 is een nieuwe worm die x86-servers en IoT-apparaten met Linux infecteert. Het dankt zijn naam aan het gebruik van GitHub en Pastebin om code te downloaden, en aan zijn 12 aanvalsmethoden.

De worm kan AppArmor, SELinux, firewalls en andere verdedigingen uitschakelen en een cryptocurrency-mijnwerker installeren.

IPstorm

Bekend op Windows sinds mei 2019, werd in september een nieuwe versie van dit botnet ontdekt dat Linux kan aanvallen. Het ontwapent Linux's geheugenloze moordenaar om zichzelf aan de gang te houden en doodt beveiligingsprocessen die ervoor kunnen zorgen dat het niet meer werkt.

De Linux-editie wordt geleverd met extra mogelijkheden, zoals het gebruik van SSH om doelen te vinden, Steam-gamingservices te exploiteren en pornografische websites te crawlen om klikken op advertenties te vervalsen.

Het heeft ook een voorliefde voor het infecteren van Android-apparaten die zijn verbonden via Android Debug Bridge (ADB).

Drovorub

De FBI en NSA benadrukten deze rootkit in een waarschuwing in augustus. Het kan beheerders en antivirussoftware ontwijken, root-commando's uitvoeren en hackers toestaan bestanden te uploaden en downloaden. Volgens de twee instanties is Drovorub het werk van Fancy Bear, een groep hackers die voor de Russische overheid werken.

De infectie is moeilijk te detecteren, maar upgraden naar ten minste de 3.7-kernel en het blokkeren van niet-vertrouwde kernelmodules zou dit moeten helpen voorkomen.

Lucifer

De kwaadaardige cryptomining en gedistribueerde denial of service-bot van Lucifer verscheen voor het eerst op Windows in juni en op Linux in augustus. De Linux-incarnatie van Lucifer maakt HTTP-gebaseerde DDoS-aanvallen mogelijk, evenals via TCP, UCP en ICMP.

Penquin_x64

Deze nieuwe variant van de Turla Penquin-malwarefamilie werd in mei onthuld door onderzoekers. Het is een achterdeur waarmee aanvallers netwerkverkeer kunnen onderscheppen en opdrachten kunnen uitvoeren zonder root te verwerven.

Kaspersky ontdekte in juli dat de exploit op tientallen servers in de VS en Europa draaide.

Doki

Doki is een backdoor-tool die zich voornamelijk richt op slecht opgezette Docker-servers om cryptominers te installeren.

Terwijl malware meestal contact opneemt met vooraf bepaalde IP-adressen of URL's om instructies te ontvangen, hebben de makers van Doki een dynamisch systeem opgezet dat de Dogecoin crypto-blockchain-API gebruikt. Dit maakt het moeilijk om de commando-infrastructuur uit te schakelen, aangezien de malware-operators de controleserver kunnen veranderen met slechts één Dogecoin-transactie.

Om Doki te vermijden, moet u ervoor zorgen dat uw Docker-beheerinterface correct is geconfigureerd.

TrickBot

TrickBot is een banktrojan die wordt gebruikt voor ransomware-aanvallen en identiteitsdiefstal, en die ook de overstap heeft gemaakt van Windows naar Linux. Anchor_DNS, een van de tools die wordt gebruikt door de groep achter TrickBot, verscheen in juli in een Linux-variant.

Anchor_Linux fungeert als een achterdeur en wordt meestal verspreid via zip-bestanden. De malware stelt een cron- taak in en maakt via DNS-query's contact met een controleserver.

Gerelateerd: Een phishing-e-mail herkennen

Tycoon

De Tycoon Trojan wordt meestal verspreid als een gecompromitteerde Java Runtime Environment in een zip-archief. Onderzoekers ontdekten dat het in juni zowel op Windows- als Linux-systemen van kleine tot middelgrote bedrijven en onderwijsinstellingen draaide. Het versleutelt bestanden en eist losgeld.

Cloud Snooper

Deze rootkit kaapt Netfilter om commando's en gegevensdiefstal tussen normaal webverkeer te verbergen om firewalls te omzeilen.

Het systeem werd voor het eerst geïdentificeerd in de Amazon Web Services-cloud in februari en kan worden gebruikt om malware op elke server achter elke firewall te controleren.

PowerGhost

Eveneens in februari ontdekten onderzoekers van Trend Micro dat PowerGhost de sprong van Windows naar Linux had gemaakt. Dit is een bestandsloze cryptocurrency-miner die uw systeem kan vertragen en hardware kan degraderen door verhoogde slijtage.

De Linux-versie kan anti-malwareproducten verwijderen of uitschakelen en blijft actief met behulp van een cron-taak. Het kan andere malware installeren, root-toegang verkrijgen en zich verspreiden via netwerken met behulp van SSH.

FritzFrog

Sinds dit peer-to-peer (P2P) botnet in januari 2020 voor het eerst werd geïdentificeerd, zijn er nog 20 versies gevonden. Slachtoffers zijn onder meer overheden, universiteiten, medische centra en banken.

Fritzfrog is bestandsloze malware, een soort dreiging die in RAM leeft in plaats van op uw harde schijf en misbruik maakt van kwetsbaarheden in bestaande software om zijn werk te doen. In plaats van servers gebruikt het P2P om versleutelde SSH-communicatie te verzenden om aanvallen over verschillende machines te coördineren, zichzelf bij te werken en ervoor te zorgen dat het werk gelijkmatig over het netwerk wordt verdeeld.

Hoewel het bestandsloos is, maakt Fritzfrog wel een achterdeur met behulp van een openbare SSH-sleutel om toegang in de toekomst mogelijk te maken. Aanmeldingsgegevens voor gecompromitteerde machines worden vervolgens via het netwerk opgeslagen.

Sterke wachtwoorden en public key-authenticatie bieden bescherming tegen deze aanval. Het is ook een goed idee om uw SSH-poort te wijzigen of SSH-toegang uit te schakelen als u deze niet gebruikt.

FinSpy

FinFisher verkoopt FinSpy, dat wordt geassocieerd met het bespioneren van journalisten en activisten, als een kant-en-klare bewakingsoplossing voor overheden. Amnesty International was eerder te zien op Windows en Android en ontdekte in november 2019 een Linux-versie van de malware.

FinSpy maakt het aftappen van verkeer, toegang tot privégegevens en het opnemen van video en audio van geïnfecteerde apparaten mogelijk.

Het kwam in 2011 onder het publieke bewustzijn toen demonstranten een contract vonden voor de aankoop van FinSpy in de kantoren van de meedogenloze Egyptische veiligheidsdienst na de omverwerping van president Mubarak.

Is het tijd voor Linux-gebruikers om beveiliging serieus te gaan nemen?

Hoewel Linux-gebruikers misschien niet zo kwetsbaar zijn voor zoveel beveiligingsbedreigingen als Windows-gebruikers, lijdt het geen twijfel dat de waarde en het volume van de gegevens die door Linux-systemen worden bewaard, het platform aantrekkelijker maakt voor cybercriminelen.

Als de FBI en de NSA zich zorgen maken, dan zouden eenmanszaken of kleine bedrijven met Linux nu meer aandacht moeten gaan besteden aan beveiliging als ze willen voorkomen dat ze bijkomende schade oplopen tijdens toekomstige aanvallen op grotere organisaties.

Hier zijn onze tips om jezelf te beschermen tegen de groeiende lijst met Linux-malware:

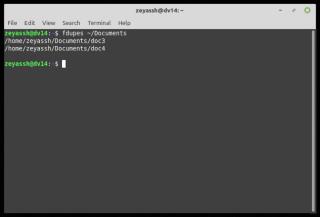

- Voer geen binaire bestanden of scripts uit van onbekende bronnen.

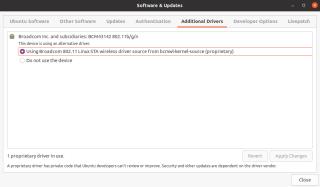

- Installeer beveiligingssoftware zoals antivirusprogramma's en rootkit-detectoren.

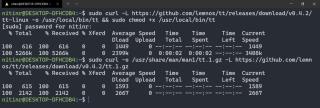

- Wees voorzichtig bij het installeren van programma's met commando's zoals curl. Voer de opdracht niet uit totdat u volledig begrijpt wat het gaat doen, start hier uw opdrachtregelonderzoek .

- Leer hoe u uw firewall correct instelt. Het moet alle netwerkactiviteiten registreren, ongebruikte poorten blokkeren en uw blootstelling aan het netwerk in het algemeen tot het noodzakelijke minimum beperken.

- Werk uw systeem regelmatig bij; stel beveiligingsupdates in om automatisch te installeren.

- Zorg ervoor dat uw updates via versleutelde verbindingen worden verzonden.

- Schakel een op sleutels gebaseerd authenticatiesysteem in voor SSH en wachtwoord om de sleutels te beschermen.

- Gebruik tweefactorauthenticatie (2FA) en bewaar sleutels op externe apparaten zoals een Yubikey.

- Controleer logboeken op bewijs van aanvallen.