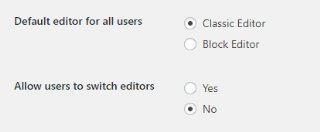

Como desativar o Block Editor e instalar o Classic Editor no WordPress 5.0

A partir do WordPress 5.0, o editor padrão do WordPress é o novo editor de blocos. O novo editor é radicalmente diferente

Neste artigo, aprenderemos como proteger o servidor da Web Nginx com Let's Encrypt no Ubuntu.

Let's Encrypt é uma Autoridade Certificadora (CA) que fornece criptografia SSL / TLS gratuitamente e o certificado é válido por 90 dias, podendo a renovação ocorrer a qualquer momento. Para obter um certificado para o domínio do seu site da Let's Encrypt, você deve demonstrar controle sobre o domínio. Recomendamos que use o cliente Certbot. Ele pode automatizar a emissão e instalação de certificados sem tempo de inatividade. É fácil de usar, funciona em vários sistemas operacionais.

Pré-requisitos

1. Mantenha o servidor atualizado

# apt update -y

2 Adicionar repositório certbot

# add-apt-repository ppa:certbot/certbot

3. Instale o pacote nginx do certbot

# apt install python-certbot-nginx -y

4. Obtenção de um certificado

Obtenha um certificado usando o comando certbot. O plugin Nginx cuidará de reconfigurar o Nginx e recarregar a configuração.

# certbot --nginx -d yoursite.com -d www.yousite.com

Ao executar o certbot pela primeira vez, você será solicitado a inserir um endereço de e-mail e concordar com os termos de serviço. Em seguida, o certbot se comunicará com o servidor Let's Encrypt.

Após a verificação bem-sucedida, o certbot perguntará como você gostaria de definir as configurações de HTTPS:

Output

Please choose whether HTTPS access is required or optional.

-------------------------------------------------------------------------------

1: Easy - Allow both HTTP and HTTPS access to these sites

2: Secure - Make all requests redirect to secure HTTPS access

-------------------------------------------------------------------------------

Select the appropriate number [1-2] then [enter] (press 'c' to cancel):

Use qualquer opção de acordo com sua exigência e pressione Enter.

É isso, seguinte mensagem informando que o processo foi concluído com sucesso e o certificado está armazenado.

Output

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at

/etc/letsencrypt/live/example.com/fullchain.pem. Your cert will

expire on 2020-08-03. To obtain a new or tweaked version of this

certificate in the future, simply run certbot again with the

"certonly' option. To non-interactively renew *all* of your

certificates, run "certbot renew'

- Your account credentials have been saved in your Certbot

configuration directory at /etc/letsencrypt. You should make a

secure backup of this folder now. This configuration directory will

also contain certificates and private keys obtained by Certbot so

making regular backups of this folder is ideal.

- If you like Certbot, please consider supporting our work by:Donating to ISRG / Let’s Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Tente recarregar seu site usando https: //

4. Configure o cron para renovação automática:

Os certificados do Let's Encrypt são válidos apenas por noventa dias. O Cron verificará os certificados expirados e os renovará automaticamente.

Execute o seguinte comando para editar o arquivo crontab.

# crontab -e

Seu editor de texto abrirá o crontab padrão. Cole a seguinte linha, salve e feche-a:

15 3 * * * /usr/bin/certbot renew --quiet

A parte 15 3 * * * desta linha significa “execute o seguinte comando às 3h15, todos os dias”. Você pode escolher a qualquer hora.

Agora, o cron executará esse comando diariamente e renovará automaticamente todos os certificados instalados.

Neste artigo, aprendemos como nossos engenheiros de suporte protegem o servidor da Web Nginx com Let's Encrypt no Ubuntu 18.04.

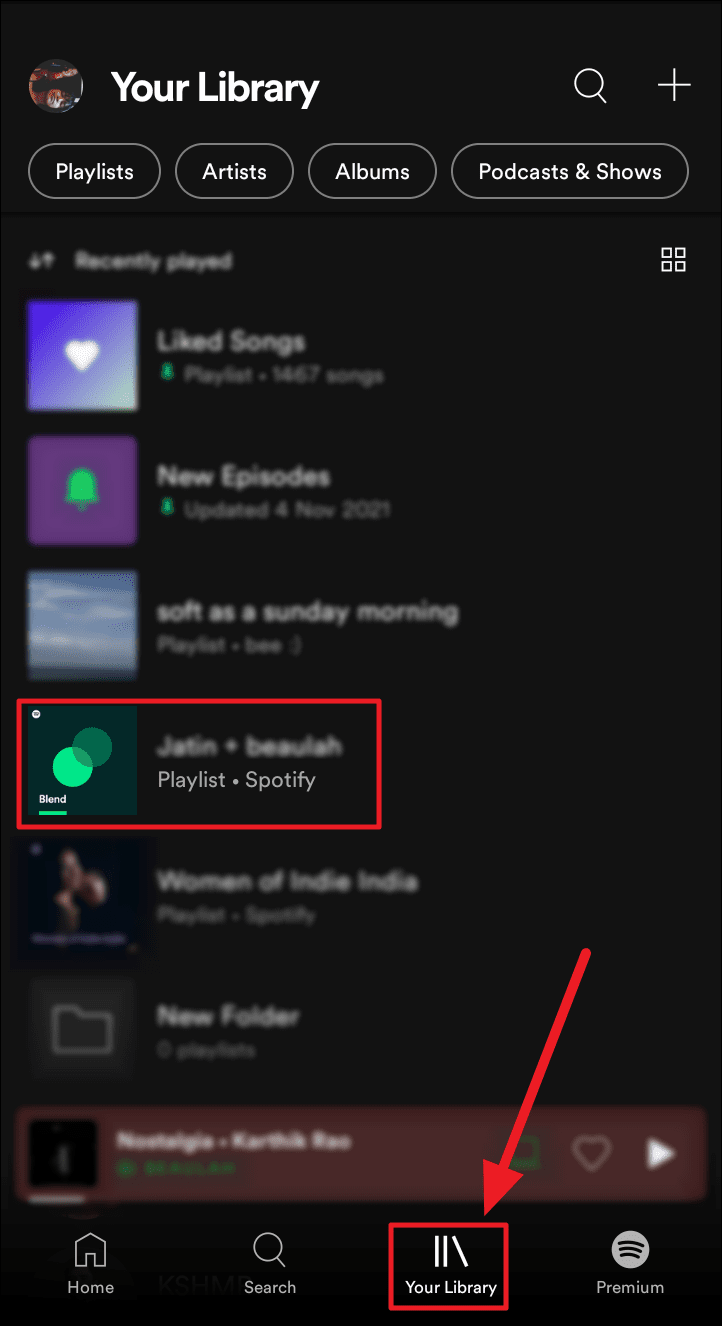

A partir do WordPress 5.0, o editor padrão do WordPress é o novo editor de blocos. O novo editor é radicalmente diferente

O Gutenberg Editor logo se tornará o editor padrão do WordPress. Você terá a opção de selecionar o Editor Clássico

O WordPress 5.0 está finalmente sendo lançado e traz consigo uma nova experiência de edição com o Gutenberg

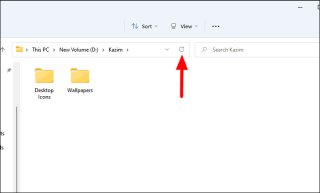

Com a opção Atualizar ausente no menu de contexto, veja como você pode atualizar itens no Explorador de Arquivos no Windows 11.

Se você estiver mudando a instalação do WordPress de um servidor MySQL 8 para MySQL 5.7 (ou inferior), provavelmente encontrará

Incapaz de escrever uma nova postagem usando o novo Editor de Bloco no WordPress? É provável que você receba “O editor

Quer administrar um site WordPress autogerenciado? Excelente. Você aprenderá um zilhão de coisas. Uma das partes críticas da configuração

Neste artigo, abordamos como habilitar tags curtas de PHP. O PHP analisa o arquivo usando tags de abertura e fechamento, que são semelhantes. Para habilitar tags curtas de PHP

Neste artigo, aprenderemos como instalar e configurar o mod_evasive para evitar ataques DoS e DDoS no CentOS. O módulo mod_evasive Apache.

como instalar PHP com PHP-FPM para NGINX no CentOS. A configuração básica do servidor da web NGINX para processar aplicativos PHP e servi-los na porta 80.