O que é a estrutura de segurança cibernética do NIST?

Armazenar informações online se tornou a norma. Mais organizações estão rebocando essa parte para permanecerem relevantes nesta era de interconectividade.

Armazenar informações online se tornou a norma. Mais organizações estão rebocando essa parte para permanecerem relevantes nesta era de interconectividade.

Se você deseja investir em uma VPN, NordVPN e ExpressVPN são opções óbvias. Ambos oferecem altas velocidades e ambos têm um longo histórico de comentários positivos de clientes.

Ao configurar um novo sistema de segurança, você precisa se certificar de que funciona corretamente com o mínimo de vulnerabilidades possível. Onde ativos digitais que valem milhares de dólares estão envolvidos, você não pode se dar ao luxo de aprender com seus erros e apenas preencher as lacunas em sua segurança que os hackers exploraram anteriormente.

Os ataques de malware estão aumentando e se tornando mais avançados ultimamente. As organizações enfrentam o desafio de proteger constantemente suas redes de TI contra ameaças cibernéticas.

Em agosto de 2021, uma fusão foi anunciada entre NortonLifeLock e Avast.

Shopify, uma plataforma de comércio eletrônico acessível usada por pequenas empresas para vender produtos online, parece ser um terreno fértil para golpistas e lojas fraudulentas.

Cross-Site Request Forgery (CSRF) é uma das formas mais antigas de explorar as vulnerabilidades de um site. Ele tem como alvo switches da Web do lado do servidor que geralmente requerem autenticações, como login. Durante um ataque CSRF, um invasor tem como objetivo forçar sua vítima a fazer uma solicitação da Web mal-intencionada e não autorizada em seu nome.

Você provavelmente já viu o carro do Google com uma câmera montada, tirando fotos para o modo Street View. É incrível que possamos usar um computador ou telefone para ver lugares que nunca visitamos.

Uma Rede Privada Virtual (VPN) é uma ferramenta essencial para navegar com segurança na Internet. Mas com todas as opções disponíveis no mercado, é muito fácil cair no cansaço das decisões e acabar desprotegido, sem VPN.

Às vezes, você não tem controle sobre uma violação de dados de endereço de e-mail. Hoje em dia, quase todos os aplicativos e sites exigem seu endereço de e-mail. A boa notícia é que você não precisa usar seu próprio endereço de e-mail.

Os avanços na Tecnologia da Informação (TI) criaram locais de trabalho mais produtivos. E com os gostos da computação em nuvem, o acesso às ferramentas de trabalho digital nunca foi tão fácil.

Pense em quantos sites você visita em um determinado dia. Agora pense em quantos URLs você digita no navegador. Provavelmente, você visita muito mais sites do que pesquisa manualmente. A maioria de nós faz isso por meio de links.

Com serviços DNS seguros, você pode melhorar facilmente sua privacidade online. No entanto, alguns serviços DNS fornecem funcionalidades extras junto com controles para personalizar sua experiência online.

Navegar na web pode ser arriscado, especialmente se você estiver conectado a um Wi-Fi público. Qualquer pessoa com um pouco de conhecimento pode ver suas informações pessoais e histórico de navegação na web.

VPNs se tornaram parte integrante dos procedimentos operacionais padrão de todas as empresas. VPNs mascaram efetivamente sua identidade durante atividades online; no entanto, existem algumas desvantagens em usar esses aplicativos de software hoje em dia.

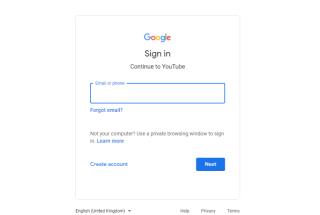

Se você verificar sua conta do YouTube, poderá enviar vídeos com mais de 15 minutos, além de poder personalizar suas miniaturas. Existem vários outros benefícios que você poderá desfrutar se reservar um tempo para verificar sua conta do YouTube hoje.

GoFundMe é uma das principais plataformas online que as pessoas usam para pedir doações de outras pessoas para ajudar a si mesmas ou a seus entes queridos. O site tem uma equipe dedicada para garantir que o dinheiro arrecadado vá para os destinatários pretendidos. Se algo falhar nesse sentido, a equipe GoFundMe emite reembolsos.

O Microsoft Authenticator é um aplicativo que permite a autenticação de dois fatores em aplicativos e sites com suporte. A autenticação de dois fatores (2FA) é muito mais difícil de derrotar do que apenas adicionar uma senha à sua conta. Portanto, muitas empresas de segurança cibernética recomendam configurar 2FA para todos os serviços que você usa.

Você tem tendência a dedilhar o dedo ao digitar? Embora digitar um e em vez de a ou esquecer um hífen ao digitar o endereço de seus sites favoritos seja aparentemente inócuo, isso pode torná-lo vítima de uma prática viciosa conhecida como typosquatting.