Bilgi Teknolojisindeki (BT) gelişmeler daha üretken işyerleri yarattı. Ve bulut bilişim gibi özelliklerle dijital çalışma araçlarına erişim hiç bu kadar kolay olmamıştı.

Çalışanlar, işlerinde daha verimli olmalarını sağlayan yazılımlara erişebilir. Verimli çalışanlar verimli organizasyonlar yapar, değil mi? Ancak siber güvenlik etkileri de var.

Peki gölge BT ne anlama geliyor? Artıları ve eksileri nelerdir? Ve şirketinize karşı oluşturabileceği tehdidi nasıl etkili bir şekilde yönetebilirsiniz?

Gölge BT Nedir?

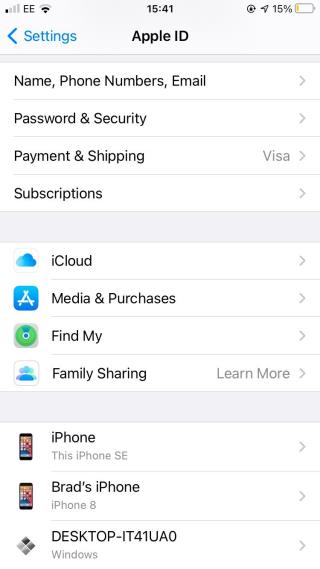

Gölge BT, BT departmanının onayı olmadan özellikle çalışanlar tarafından cihazların, araçların, sistemlerin, uygulamaların, yazılımların ve diğer teknik hizmetlerin kullanılmasıdır.

Gölge BT'yi kullanan çalışanların çoğu zarar vermez, ancak verimliliklerini artırmak ister. Bununla birlikte, BT departmanı ne yaptıklarının farkında olmadığı için amaçları şüphelidir.

Gölge BT İyi mi Kötü mü?

İşyerinde gölge BT kullanımı konusunda bir tartışma var. Bazıları bunun iyi olduğunu iddia ederken, diğerleri aksini iddia ediyor.

Adil olmak gerekirse, gölge BT çoğunlukla iyi niyetlerin bir sonucu olarak gelir. Bir kuruluş, çalışanları işlerinde verimli olmak için araçları benimsediğinde fayda sağlar.

Öte yandan, kullanılan araçlar buluttaki verilerinizi siber tehditlere maruz bırakabilir .

Bu tür araçlar BT departmanı tarafından görülmediğinden, bunlara yönelik saldırılar yeterince erken tespit edilemeyebilir ve bu da kuruluşa zarar verebilir.

Gölge BT Neden İşyerinde Yaygındır?

Gölge BT'ye yönelik eleştirilerden bağımsız olarak, birçok kuruluşta yaygındır.

Teknolojik yenilikler gölge BT'yi görmezden gelmeyi zorlaştırıyor. Çalışanların büyüyen iş ortamında mükemmel performans göstermeleri beklenir, bu nedenle performanslarını artırmak için doğal olarak başka yazılımlara yönelirler.

Bazı kuruluşlarda araçların incelenmesi ve onaylanması süreci uzun ve sıkıcıdır. Çalışanlar, yorucu bir süreçten geçmek yerine ihtiyaç duydukları araçları gizlice kullanmayı tercih ederler.

Gölge BT'nin Avantajları Nelerdir?

Gölge BT'yi çalışma ortamlarına dağıtmak, bir kuruluş için çeşitli şekillerde faydalı olabilir. Çalışanlarınız görevlerinde yükselirse, işiniz de yükselir.

Gölge BT'nin şirketinize nasıl faydalı olabileceği aşağıda açıklanmıştır.

1. Çalışan Verimliliğini Artırın

Çalışanlarınıza sağladığınız araçlar, çalışmalarını geliştirmek içindir. Çalışanlar bu araçları kendileri seçtiğinde daha da iyi olur.

Çalışanlarınız, onlara sağladığınız şeylerden memnun olmayabilir, ancak yine de onları kullanmak zorundalar. Bu araçları kullanmakta zorlanabilirler ve bu verimsizdir. Kendi seçtikleri araçlarla çalıştıklarında ise durum tam tersidir. Onlara aşina oldukları için üretkenlikleri her zaman en yüksek seviyede olmalıdır.

2. BT Departmanının İş Yükünü Azaltın

Tipik bir BT departmanı çok meşguldür. Bulut bilişim üzerinde çalışan modern bir işyerinde, iş sistemlerinin işlevsel olması gerekir ve bunları çalışır durumda tutmak BT departmanının sorumluluğundadır. BT ekibinin her iş akışı aracını araması ve onaylaması, zaten sıkı olan iş yüklerine ek bir iştir.

Çalışanlar işlerini geliştirmek için bazı araçlar aradıklarında ve kullandıklarında, özellikle etkili olduklarında ve olumsuz etkileri olmadığında BT ekibinin iş yükünü azaltmaktadırlar.

3. İnovasyonu Yönlendirin

BT departmanının iş için kullanılan her teknolojiyi sağlamasını beklemek performansı yavaşlatabilir. Sahadaki bazı mevcut araçlar eski olabilir ve BT ekibinin bunları değiştirmesi çok uzun sürebilir.

Çalışanlar, işlerini geliştirebilecek araçlara özel olabilir. Bu araçları görevlerinde uygulamak için inisiyatif aldıklarında, kuruluşta yeniliği teşvik edecekler, büyüme ve gelişmeyi sağlayacaklar - kuruluş için bir kazanç.

Shadow IT'nin Dezavantajları Nelerdir?

BT departmanını atlamak etik değildir. Çalışanlar bunu yaptığında, kuruluşunuzu çeşitli risklere ve siber saldırılara maruz bırakabilirler. Bunun bir sonucu olarak, gölge BT, işinize çeşitli şekillerde zarar verebilir.

1. Uygunsuzluk

Kuruluşlar, endüstrilerinde düzeni sağlamak için yasalar ve düzenlemeler tarafından yönlendirilir. Bu düzenlemeler, sistemlerin kullanımına ve verilerin yönetimine kadar uzanır.

İşletmenizin kullandığı sistemler, uymanız gereken standartlara bağlılığınızı sağlayabilir veya bozabilir. Çalışanlarınızın yetkisiz araçları kullanması, işinizi yasanın yanlış tarafına atabilir ve ihlal nedeniyle yaptırıma maruz kalabilirsiniz.

2. Görünürlük ve Kontrol Eksikliği

BT departmanı, bir organizasyonda kullanılan her şeye göz kulak olmak içindir. Gölge BT nedeniyle bazı sistemler kendilerinden gizlendiğinde , proaktif bir güvenlik stratejisi benimseyerek bu görevi etkin bir şekilde yerine getirme fırsatından mahrum kalırlar.

Görünürlük eksikliği, BT ekibinin siber güvenlik tehditlerini tespit edememesine neden olur.

3. Veri Sızıntıları

Yetkili bir BT ekibi, teknolojinin güvenlik etkilerini belirleyebilir. Bazı yazılımlar etkili olabilir ancak karmaşık güvenlik gereksinimleri olabilir. Bu sistemleri kullanan çalışanlar, onları etkili bir şekilde yapılandırma bilgisine sahip olmayabilir ve bu nedenle verilerinizi açığa çıkarabilir.

Gölge BT'deki sistemler, düzgün çalışması için düzenli güncellemeler ve bakım gerektirebilir. Çalışanların bunları yapacak uzmanlığı veya zamanı olmayabilir ve bu nedenle şirket sistemlerini ihlallere maruz bırakabilir.

Gölge BT Riskleri Nasıl Yönetilir

Kuruluşunuzdaki gölge BT'yi tamamen ortadan kaldırmak zor bir iş olabilir. Güvenli tarafta olmak için, çalışanlarınız arkanızdan buna düşkün olabileceğinden, onu nasıl yöneteceğinizi öğrenmelisiniz.

Aşağıdaki yöntemlerle sorunu çözebilir ve ortak payda bulabilirsiniz.

1. Çalışanlarınızı Eğitin

Çalışanların, kötü olmasının nedenlerinin farkında olduklarında gölge BT'yi kullanmama olasılığı daha yüksektir. Bazıları, araçları işlerini geliştirmek için kullandıkları için tehlikelerin farkında bile olmayabilirler. Onlara ağır bir şekilde yüklenmek yerine, onları kuruluşunuzun tehlikeleri konusunda eğitmelisiniz.

Kuruluşunuz genelinde sağlıklı bir siber güvenlik kültürü geliştirin, böylece herkes, hiç kimse izlemese bile her zaman sağlıklı siber güvenlik uygulamalarını sürdürme ihtiyacını anlasın.

Çalışanlarınıza araçları dayatmak yerine, işlerinde verimli olmaları için ihtiyaç duydukları araçlar hakkında onlarla açık iletişim kurun ve hükümler koyun.

Açık iletişim olduğunda, çalışanlar işlerini geliştirebilecek her şey hakkında bilginiz olmadan kullanmak yerine sizi bilgilendirmekten mutluluk duyacaktır.

3. İnceleme ve Onay Süreçlerini Basitleştirin

Çalışanlarınızın BT ihtiyaçlarını size iletme güvenini kazandıktan sonra, süreci uygulayacak bir yapı oluşturun.

BT departmanının önerilen araçları onaylamasının sonsuza kadar sürmemesi için inceleme sürecini kolaylaştırın. Aksi takdirde çalışanlarınız sistemleri arkanızdan kullanma konusunda eski yöntemlerine geri döneceklerdir.

4. Varlıklarınıza Öncelik Verin

Siber saldırganlar, kendileri için hiçbir değeri olmayan varlıklar için zamanlarını boşa harcamazlar. En değerliyi hedeflerler.

En değerli dijital varlıklarınıza öncelik vererek kaynaklarınızı etkin bir şekilde yönetin . En büyük varlıklarınıza odaklanmanız gerekirken, özellikle doğrudan internete bağlı olmayan, zararsız gölge BT araçlarına odaklanarak kendinizi bunaltmayın.

Gölge BT, araçlar algılanmadığında bir tehdit oluşturur. Araçları tespit edip gözetim altında tutabildiğinizde, endişelenecek çok az şeyiniz olur. Sistemlerinizi izlemek için gelişmiş siber güvenlik araçlarını kullanarak altyapınıza göz kulak olabilirsiniz.

Shadow IT'yi Avantajınıza Dönüştürün

Bir organizasyonda çalışanlar olduğu sürece gölge BT de olacaktır. Bunun nedeni, çalışanların, özellikle kötü niyetli bir niyetleri olmadığında, doğal olarak işlerini kolaylaştırmanın yollarını aramalarıdır.

Bunun yerine bu araçları ön kapıdan getirmelerini sağlayabilirseniz, gölge BT'nin avantajlarından gerçekten gölgede kalmadan yararlanabilirsiniz.