Danh tiếng về bảo mật của nó có nghĩa là Linux thường được cho là ít bị tổn thương hơn trước các loại mối đe dọa thường xuyên tấn công các hệ thống Microsoft Windows. Phần lớn tính bảo mật được nhận thức đó đến từ số lượng hệ thống Linux tương đối thấp, nhưng liệu tội phạm mạng có bắt đầu thấy giá trị trong việc lựa chọn chất lượng hơn số lượng ?

Bối cảnh về mối đe dọa trên Linux đang thay đổi

Các nhà nghiên cứu bảo mật tại các công ty như Kaspersky và Blackberry, cùng với các cơ quan liên bang như FBI và NSA đang cảnh báo về việc các tác giả phần mềm độc hại đang tăng cường tập trung vào Linux.

Hệ điều hành hiện được công nhận là một cổng vào dữ liệu có giá trị như bí mật thương mại, sở hữu trí tuệ và thông tin nhân sự. Máy chủ Linux cũng có thể được sử dụng như một điểm tổ chức để lây nhiễm các mạng rộng lớn hơn với đầy đủ các thiết bị Windows, macOS và Android.

Ngay cả khi đó không phải là hệ điều hành đang chạy trên máy tính để bàn hoặc máy tính xách tay của bạn, thì dữ liệu của bạn sớm muộn cũng có thể tiếp xúc với Linux. Các nhà cung cấp dịch vụ lưu trữ đám mây, VPN và email của bạn, cũng như chủ lao động, công ty bảo hiểm sức khỏe, dịch vụ chính phủ hoặc trường đại học của bạn, gần như chắc chắn đang chạy Linux như một phần của mạng của họ và rất có thể bạn đang sở hữu hoặc sẽ sở hữu Internet Of Thiết bị vạn vật (IoT) hiện tại hoặc trong tương lai.

Nhiều mối đe dọa đã được phát hiện trong 12 tháng qua. Một số phần mềm độc hại được biết đến là phần mềm độc hại của Windows được chuyển sang Linux, trong khi những phần mềm khác đã không bị phát hiện trên các máy chủ trong gần một thập kỷ, cho thấy các nhóm bảo mật đã ước tính thấp mức độ rủi ro.

Nhiều quản trị viên hệ thống có thể cho rằng tổ chức của họ không đủ quan trọng để trở thành mục tiêu. Tuy nhiên, ngay cả khi mạng của bạn không phải là một giải thưởng lớn, các nhà cung cấp hoặc khách hàng của bạn có thể tỏ ra hấp dẫn hơn và việc truy cập vào hệ thống của bạn, chẳng hạn như thông qua một cuộc tấn công lừa đảo, có thể là bước đầu tiên để xâm nhập vào hệ thống của họ. Vì vậy, đáng để đánh giá cách bạn bảo vệ hệ thống của mình .

Phần mềm độc hại Linux được phát hiện vào năm 2020

Dưới đây là chúng tôi vòng lên các mối đe dọa đã được xác định trong năm qua.

Trojan RansomEXX

Các nhà nghiên cứu của Kaspersky đã tiết lộ vào tháng 11 rằng Trojan này đã được chuyển sang Linux dưới dạng tệp thực thi. Nạn nhân còn lại các tệp được mã hóa bằng mật mã AES 256-bit và hướng dẫn cách liên hệ với tác giả phần mềm độc hại để khôi phục dữ liệu của họ.

Phiên bản Windows đã tấn công một số mục tiêu quan trọng vào năm 2020, bao gồm Konica Minolta, Bộ Giao thông vận tải Texas và hệ thống tòa án Brazil.

RansomEXX được thiết kế riêng cho từng nạn nhân, với tên của tổ chức được bao gồm trong cả phần mở rộng tệp được mã hóa và địa chỉ email trên ghi chú tiền chuộc.

Gitpaste-12

Gitpaste-12 là một loại sâu mới lây nhiễm vào các máy chủ x86 và các thiết bị IoT chạy Linux. Nó được đặt tên từ việc sử dụng GitHub và Pastebin để tải xuống mã và cho 12 phương pháp tấn công của nó.

Sâu có thể vô hiệu hóa AppArmor, SELinux, tường lửa và các biện pháp bảo vệ khác cũng như cài đặt công cụ khai thác tiền điện tử.

IPStorm

Được biết đến trên Windows từ tháng 5 năm 2019, một phiên bản mới của mạng botnet có khả năng tấn công Linux này đã được phát hiện vào tháng 9. Nó giải trừ kẻ giết người hết bộ nhớ của Linux để giữ cho bản thân nó hoạt động và giết chết các quy trình bảo mật có thể khiến nó ngừng hoạt động.

Phiên bản Linux đi kèm với các tính năng bổ sung như sử dụng SSH để tìm mục tiêu, khai thác các dịch vụ trò chơi trên Steam và thu thập dữ liệu các trang web khiêu dâm để giả mạo các nhấp chuột vào quảng cáo.

Nó cũng có khả năng lây nhiễm các thiết bị Android được kết nối qua Android Debug Bridge (ADB).

Drovorub

FBI và NSA đã đánh dấu rootkit này trong một cảnh báo vào tháng 8. Nó có thể trốn tránh quản trị viên và phần mềm chống vi-rút, chạy lệnh gốc và cho phép tin tặc tải lên và tải xuống tệp. Theo hai cơ quan này, Drovorub là tác phẩm của Fancy Bear, một nhóm tin tặc làm việc cho chính phủ Nga.

Rất khó phát hiện ra sự lây nhiễm, nhưng nâng cấp lên ít nhất là nhân 3.7 và chặn các mô-đun nhân không đáng tin cậy sẽ giúp tránh được điều đó.

Lucifer

Bot từ chối dịch vụ và khai thác tiền điện tử độc hại Lucifer lần đầu tiên xuất hiện trên Windows vào tháng 6 và trên Linux vào tháng 8. Hiện thân Linux của Lucifer cho phép các cuộc tấn công DDoS dựa trên HTTP cũng như qua TCP, UCP và ICMP.

Penquin_x64

Dòng phần mềm độc hại mới này thuộc họ Turla Penquin đã được các nhà nghiên cứu tiết lộ vào tháng 5. Đó là một cửa sau cho phép kẻ tấn công chặn lưu lượng mạng và chạy các lệnh mà không cần root.

Kaspersky phát hiện thấy vụ khai thác đang chạy trên hàng chục máy chủ ở Mỹ và Châu Âu vào tháng Bảy.

Doki

Doki là một công cụ cửa hậu chủ yếu nhắm vào các máy chủ Docker được thiết lập kém để cài đặt các công cụ khai thác tiền điện tử.

Mặc dù phần mềm độc hại thường liên hệ với các địa chỉ IP hoặc URL được xác định trước để nhận hướng dẫn, những người tạo ra Doki đã thiết lập một hệ thống động sử dụng API blockchain tiền điện tử Dogecoin. Điều này gây khó khăn cho việc gỡ bỏ cơ sở hạ tầng lệnh vì kẻ điều hành phần mềm độc hại có thể thay đổi máy chủ điều khiển chỉ bằng một giao dịch Dogecoin.

Để tránh Doki, bạn nên đảm bảo giao diện quản lý Docker của mình được định cấu hình đúng.

TrickBot

TrickBot là một Trojan ngân hàng, được sử dụng cho các cuộc tấn công ransomware và đánh cắp danh tính, nó cũng đã chuyển từ Windows sang Linux. Anchor_DNS, một trong những công cụ được sử dụng bởi nhóm đằng sau TrickBot, đã xuất hiện trong một biến thể Linux vào tháng Bảy.

Anchor_Linux hoạt động như một cửa hậu và thường được phát tán qua các tệp zip. Phần mềm độc hại thiết lập một nhiệm vụ cron và liên hệ với một máy chủ điều khiển thông qua các truy vấn DNS.

Liên quan: Cách phát hiện một email lừa đảo

Ông trùm

Tycoon Trojan thường được phát tán dưới dạng Môi trường thời gian chạy Java bị xâm nhập bên trong kho lưu trữ zip. Vào tháng 6, các nhà nghiên cứu đã phát hiện ra nó chạy trên cả hệ thống Windows và Linux của các doanh nghiệp vừa và nhỏ cũng như các tổ chức giáo dục. Nó mã hóa các tệp và yêu cầu thanh toán tiền chuộc.

Cloud Snooper

Rootkit này chiếm quyền điều khiển Netfilter để ẩn các lệnh và đánh cắp dữ liệu giữa các lưu lượng truy cập web thông thường để vượt qua tường lửa.

Được xác định lần đầu tiên trên đám mây Amazon Web Services vào tháng 2, hệ thống có thể được sử dụng để kiểm soát phần mềm độc hại trên bất kỳ máy chủ nào đằng sau bất kỳ tường lửa nào.

PowerGhost

Cũng trong tháng 2, các nhà nghiên cứu tại Trend Micro đã phát hiện ra PowerGhost đã thực hiện bước nhảy vọt từ Windows sang Linux. Đây là một công cụ khai thác tiền điện tử không có lọc có thể làm chậm hệ thống của bạn và làm suy giảm phần cứng do sự hao mòn ngày càng tăng.

Phiên bản Linux có thể gỡ cài đặt hoặc loại bỏ các sản phẩm chống phần mềm độc hại và vẫn hoạt động bằng cách sử dụng tác vụ cron. Nó có thể cài đặt phần mềm độc hại khác, giành quyền truy cập root và lây lan qua các mạng bằng SSH.

FritzFrog

Kể từ khi mạng botnet ngang hàng (P2P) này được xác định lần đầu tiên vào tháng 1 năm 2020, 20 phiên bản khác đã được tìm thấy. Nạn nhân bao gồm chính phủ, trường đại học, trung tâm y tế và ngân hàng.

Fritzfrog là phần mềm độc hại không có bộ lọc, một loại mối đe dọa sống trong RAM chứ không phải trên ổ cứng của bạn và khai thác các lỗ hổng trong phần mềm hiện có để thực hiện công việc của nó. Thay vì máy chủ, nó sử dụng P2P để gửi thông tin liên lạc SSH được mã hóa nhằm điều phối các cuộc tấn công trên các máy khác nhau, tự cập nhật và đảm bảo công việc được trải đều trong mạng.

Mặc dù nó không phải là bộ phim nhưng Fritzfrog vẫn tạo một cửa sau bằng cách sử dụng khóa SSH công khai để cho phép truy cập trong tương lai. Thông tin đăng nhập cho các máy bị xâm nhập sau đó sẽ được lưu trên mạng.

Mật khẩu mạnh và xác thực khóa công khai cung cấp khả năng bảo vệ chống lại cuộc tấn công này. Thay đổi cổng SSH của bạn hoặc tắt quyền truy cập SSH nếu bạn không sử dụng nó cũng là một ý kiến hay.

FinSpy

FinFisher bán FinSpy, liên quan đến việc theo dõi các nhà báo và nhà hoạt động, như một giải pháp giám sát sẵn có cho các chính phủ. Đã từng thấy trên Windows và Android, Tổ chức Ân xá Quốc tế đã phát hiện ra phiên bản Linux của phần mềm độc hại vào tháng 11 năm 2019.

FinSpy cho phép khai thác lưu lượng truy cập, truy cập dữ liệu cá nhân và ghi video và âm thanh từ các thiết bị bị nhiễm.

Nó được công chúng biết đến vào năm 2011 khi những người biểu tình tìm thấy một hợp đồng mua FinSpy trong văn phòng của cơ quan an ninh tàn bạo Ai Cập sau khi Tổng thống Mubarak bị lật đổ.

Đã đến lúc Người dùng Linux bắt đầu thực hiện nghiêm túc việc bảo mật?

Mặc dù người dùng Linux có thể không dễ bị tấn công bởi nhiều mối đe dọa bảo mật như người dùng Windows, nhưng chắc chắn giá trị và khối lượng dữ liệu do hệ thống Linux nắm giữ đang khiến nền tảng này trở nên hấp dẫn hơn đối với tội phạm mạng.

Nếu FBI và NSA lo lắng, thì các thương nhân hoặc doanh nghiệp nhỏ chạy Linux nên bắt đầu chú ý hơn đến bảo mật ngay bây giờ nếu họ muốn tránh trở thành thiệt hại tài sản thế chấp trong các cuộc tấn công vào các tổ chức lớn hơn trong tương lai.

Dưới đây là các mẹo của chúng tôi để bảo vệ bạn khỏi danh sách phần mềm độc hại Linux ngày càng tăng:

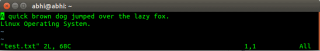

- Không chạy mã nhị phân hoặc tập lệnh từ các nguồn không xác định.

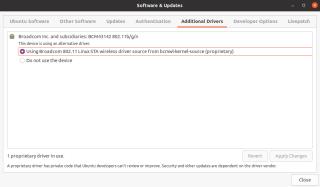

- Cài đặt phần mềm bảo mật như chương trình chống vi-rút và bộ phát hiện rootkit.

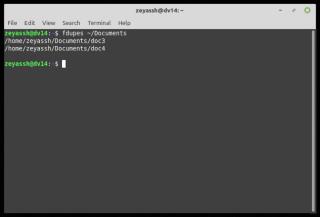

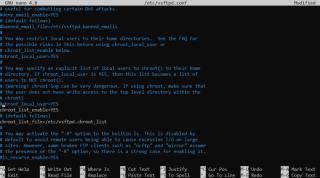

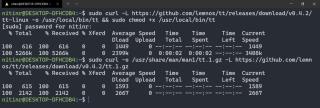

- Hãy cẩn thận khi cài đặt các chương trình sử dụng các lệnh như curl. Đừng chạy lệnh cho đến khi bạn hoàn toàn hiểu nó sẽ làm gì, hãy bắt đầu nghiên cứu dòng lệnh của bạn tại đây .

- Tìm hiểu cách thiết lập tường lửa của bạn đúng cách. Nó sẽ ghi lại tất cả hoạt động của mạng, chặn các cổng không sử dụng và nói chung là giữ cho sự tiếp xúc của bạn với mạng ở mức tối thiểu cần thiết.

- Cập nhật hệ thống của bạn thường xuyên; đặt các bản cập nhật bảo mật được cài đặt tự động.

- Đảm bảo rằng các bản cập nhật của bạn đang được gửi qua các kết nối được mã hóa.

- Bật hệ thống xác thực dựa trên khóa cho SSH và mật khẩu để bảo vệ khóa.

- Sử dụng xác thực hai yếu tố (2FA) và giữ khóa trên các thiết bị bên ngoài như Yubikey.

- Kiểm tra nhật ký để tìm bằng chứng về các cuộc tấn công.