Quest-ce que le cadre de cybersécurité du NIST ?

Le stockage d'informations en ligne est devenu la norme. De plus en plus d'organisations remorquent cette partie pour rester pertinentes dans cette ère d'interconnectivité.

Le stockage d'informations en ligne est devenu la norme. De plus en plus d'organisations remorquent cette partie pour rester pertinentes dans cette ère d'interconnectivité.

Si vous souhaitez investir dans un VPN, NordVPN et ExpressVPN sont des options évidentes. Les deux offrent des vitesses élevées et les deux ont une longue histoire d'avis positifs de la part des clients.

Lors de la configuration d'un nouveau système de sécurité, vous devez vous assurer qu'il fonctionne correctement avec le moins de vulnérabilités possible. Lorsque des actifs numériques valant des milliers de dollars sont impliqués, vous ne pouvez pas vous permettre d'apprendre de vos erreurs et de combler uniquement les lacunes de votre sécurité que les pirates informatiques exploitaient auparavant.

Les attaques de logiciels malveillants sont en augmentation et de plus en plus avancées ces derniers temps. Les entreprises sont confrontées au défi de protéger en permanence leurs réseaux informatiques contre les cybermenaces.

En août 2021, une fusion a été annoncée entre NortonLifeLock et Avast.

Shopify, une plate-forme de commerce électronique abordable utilisée par les petites entreprises pour vendre des produits en ligne, semble être un terreau fertile pour les escrocs et les magasins frauduleux.

Cross-Site Request Forgery (CSRF) est l'un des moyens les plus anciens d'exploiter les vulnérabilités d'un site Web. Il cible les commutateurs Web côté serveur qui nécessitent généralement des authentifications telles que la connexion. Lors d'une attaque CSRF, un attaquant vise à forcer sa victime à effectuer une demande Web malveillante non autorisée en son nom.

Vous avez probablement vu la voiture Google avec une caméra montée, filmant des images pour le mode Street View. C'est incroyable que nous puissions utiliser un ordinateur ou un téléphone pour voir des endroits que nous n'avons jamais visités.

Un réseau privé virtuel (VPN) est un outil essentiel pour naviguer en toute sécurité sur Internet. Mais avec toutes les options disponibles sur le marché, il est trop facile de tomber dans la fatigue des décisions et de se retrouver sans protection et sans VPN du tout.

Parfois, vous n'avez pas le contrôle sur une violation de données d'adresse e-mail. De nos jours, presque toutes les applications et tous les sites Web nécessitent votre adresse e-mail. La bonne nouvelle est que vous n'êtes pas obligé d'utiliser votre propre adresse e-mail.

Les progrès des technologies de l'information (TI) ont créé des lieux de travail plus productifs. Et avec le cloud computing, l'accès aux outils de travail numériques n'a jamais été aussi simple.

Pensez au nombre de sites Web que vous visitez dans une journée donnée. Pensez maintenant au nombre d'URL que vous saisissez vous-même dans le navigateur. Il y a de fortes chances que vous visitiez beaucoup plus de sites Web que vous n'en recherchez manuellement. La plupart d'entre nous le font via des liens.

Avec des services DNS sécurisés, vous pouvez facilement améliorer votre confidentialité en ligne. Cependant, certains services DNS vous offrent des fonctionnalités supplémentaires ainsi que des contrôles pour personnaliser votre expérience en ligne.

Surfer sur le Web peut être risqué, surtout si vous êtes connecté à un réseau Wi-Fi public. Toute personne ayant un peu de savoir-faire peut voir vos informations personnelles et votre historique de navigation Web.

Les VPN font désormais partie intégrante des procédures d'exploitation standard de chaque entreprise. Les VPN masquent efficacement votre identité lors d'activités en ligne ; Néanmoins, l'utilisation de ces applications logicielles présente de nos jours de nombreux inconvénients.

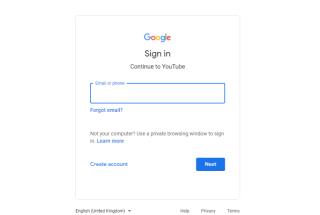

Si vous vérifiez votre compte YouTube, vous pourrez télécharger des vidéos de plus de 15 minutes et personnaliser vos vignettes. Il y a un certain nombre d'autres avantages dont vous bénéficierez si vous prenez le temps de vérifier votre compte YouTube aujourd'hui.

GoFundMe est l'une des principales plateformes en ligne que les gens utilisent pour demander aux autres des dons pour s'aider eux-mêmes ou leurs proches. Le site dispose d'une équipe dédiée pour s'assurer que l'argent collecté va aux destinataires prévus. Si quelque chose échoue à cet égard, l'équipe GoFundMe effectue des remboursements.

Microsoft Authenticator est une application qui permet l'authentification à deux facteurs sur les applications et les sites Web pris en charge. L'authentification à deux facteurs (2FA) est beaucoup plus difficile à vaincre que le simple ajout d'un mot de passe à votre compte. Par conséquent, de nombreuses entreprises de cybersécurité recommandent de configurer 2FA pour tous les services que vous utilisez.

Êtes-vous enclin à faire des gros doigts lorsque vous tapez ? S'il est apparemment anodin de taper un e au lieu d'un a ou d'oublier un tiret lors de la saisie de l'adresse de vos sites Web préférés, cela peut vous rendre victime d'une pratique vicieuse connue sous le nom de typosquatting.