Alcuni hack di alto profilo hanno sconvolto il mondo digitale solo negli ultimi 5 anni. Alcuni dei più potenti giganti della tecnologia hanno visto la loro giusta dose di polemiche. Risposta? Mentre gli hacker etici sono in un'eterna corsa contro il tempo per sconfiggere la loro nemesi, gli utenti sono ora incoraggiati a utilizzare una password complessa per ridurre le possibilità che i loro account vengano compromessi. Ma non basta. Più recentemente, 2FA è emerso come il vincitore con sempre più aziende che adottano gli standard FIDO per consentire agli utenti di utilizzare un secondo livello di autenticazione di accesso.

Tipi di 2FA

2FA sta per autenticazione a due fattori in cui all'utente viene richiesto di inserire un codice a 6 cifre oltre al nome utente e alla password. Questo codice viene generato e consegnato all'utente in vari modi:

- sms

- App 2FA

- Chiave di sicurezza

Esistono anche pochi altri tipi come la scansione delle impronte digitali o della retina, ma non funzionano ancora su app e siti. Fondamentalmente, quando aggiungi un secondo livello di verifica o autenticazione per l'accesso, si chiama 2FA. Ai fini di questo articolo, ci concentreremo su questi 3 che sono accessibili a tutti gli utenti su una serie di siti e app.

Penso che l'SMS sia il più debole ed ecco perché. La mia carta di credito una volta è stata hackerata e circa $ 1000 sono stati rubati, o meglio usati, in 15 secondi. Non è mai stata ricevuta alcuna OTP! Sta diventando sempre più facile falsificare una scheda SIM e richiedere un OTP che viene poi consegnato allo smartphone dell'hacker utilizzando una tecnica chiamata SIM swap.

L'app 2FA è più sicura in quanto il codice viene generato tramite un'app mobile installata sullo smartphone. Ciò richiede che l'hacker abbia accesso fisico al tuo telefono o rubi il tuo cookie di sessione utente .

L'ultima, la chiave di sicurezza, è la più sicura in quanto utilizza un dispositivo con chiave di sicurezza hardware, come Yubikey, che funziona tramite USB o Bluetooth per verificare l'accesso. L'unico problema è che i dispositivi con chiave di sicurezza sono costosi e le app sono gratuite. Bene, secondo me, l'app 2FA è ancora molto meglio che usare solo una password. Questo sito senza fini di lucro mantiene un elenco aggiornato attivamente di tutti i siti che supportano 2FA e in quale forma. Sorprendentemente, molte importanti banche non supportano ancora le chiavi di sicurezza o le app 2FA, ma si affidano esclusivamente agli SMS.

Leggi anche: Come utilizzare il telefono Android per verificare l'accesso a Google su iOS utilizzando 2SV

1. Notevoli app 2FA

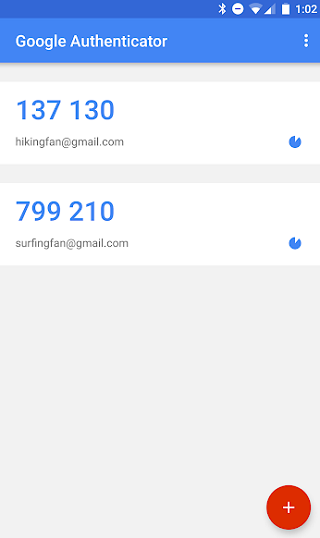

1. Autenticatore di Google

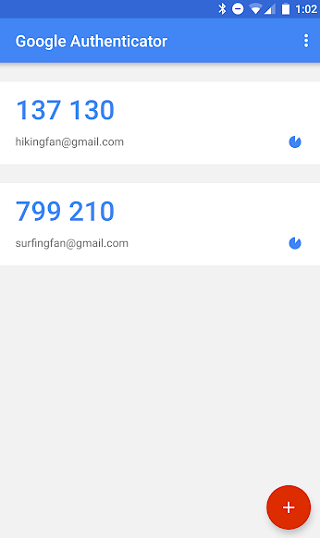

Non è la migliore app 2FA al mondo, tuttavia è sicuramente la più famosa. Tutto grazie all'azienda dietro che ha creato un'onnipresenza sul web.

Google Authenticator funziona come qualsiasi altra app 2FA. Esegui la scansione di un codice QR utilizzando la fotocamera posteriore e inserisci il codice a 6 cifre per verificare il processo. La prima cosa che mi ha bloccato è stata la mancanza di sicurezza dell'app. Questa è un'app importante, tuttavia non c'è modo di bloccarla. Certo, posso usare un blocco app e usare il blocco sequenza per sbloccare il mio telefono. Ma un'app così importante dovrebbe avere un blocco app.

Un'altra cosa è che non c'è modo di eseguire il backup dei contenuti o delle impostazioni di questa app nel caso in cui cambio telefono. Dovrò eseguire nuovamente la scansione di tutti i siti/app che possono essere un lavoro ingrato perché prima dovrò disabilitare 2FA perché non avrò accesso al mio vecchio telefono, quindi non sarò in grado di accedere.

L'interfaccia utente è semplice e minimalista, come altre app di Google che abbiamo imparato ad apprezzare e utilizzare. C'è il supporto per il tema scuro ma non è vero nero. È completamente gratuito e senza pubblicità.

Professionisti:

- Libero

- Tema scuro

- QR Code

Contro:

- Nessun blocco dell'app

- Non c'è modo di eseguire il backup

- Ora app per Windows o Mac

Scarica Google Authenticator per Android

Scarica Google Authenticator per iOS

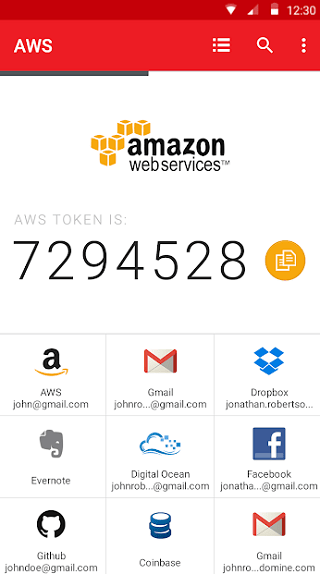

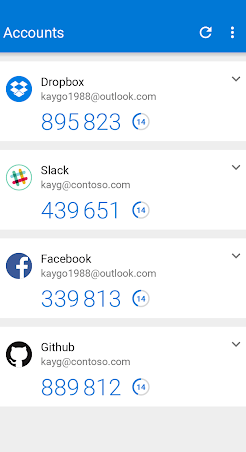

2. Authy

Authy riprende da dove lascia Google Authenticator. Ottieni le stesse funzionalità e poi alcune altre. Authy ti consente di eseguire backup cloud sicuri dei tuoi codici, il che rende molto facile cambiare dispositivo, cosa che facciamo continuamente in questi giorni. Questi backup sono crittografati.

Possiedo due smartphone e un computer. Quello che faccio è scansionare tutti i codici usando Google Authenticator su entrambi i telefoni, nel caso ne perda l'accesso. Authy risolve questo problema consentendomi di sincronizzare tutti i codici su più dispositivi inclusi Windows e Mac.

L'interfaccia utente è bella e colorata. Devo scorrere molto su Google Authenticator per trovare i codici richiesti. Authy semplifica l'utilizzo dei loghi del sito. Sono più grandi e facili da trovare e toccare.

C'è il supporto per i widget, tuttavia non consiglio di usarli. Sono facili da individuare sulla schermata iniziale quando si utilizza/condivide lo smartphone e potrebbero comprendere la sicurezza. Infine, Authy ha un'opzione per bloccare l'app che apprezzo molto. Nel complesso, Authy fa un ottimo lavoro ed è completamente gratuito.

Sul lato negativo, Authy chiede il tuo numero di cellulare quando registri il tuo account. Vedi, Authy si assegna al tuo numero mentre Google Authenticator si assegna al tuo account Google e al tuo smartphone. In precedenza, abbiamo discusso di come sia facile falsificare un numero usando lo scambio della SIM, ma entrare in possesso del tuo cellulare e sbloccarlo può rivelarsi più difficile. È qui che perde Authy. È meno sicuro di Google Authenticator e questo è comunque l'aspetto più importante.

Professionisti:

- Libero

- Interfaccia utente migliore

- QR Code

- Blocco app

- Codici di backup

- Supporto browser

- Disponibile su Android, iOS, Mac e Windows

Contro:

- Si basa sul numero di telefono/SMS per accedere

Scarica Authy per Android

Scarica Authy per iOS

Leggi anche: Come impostare l'autenticazione a due fattori sulla tua app Instagram

3. Autenticatore LastPass

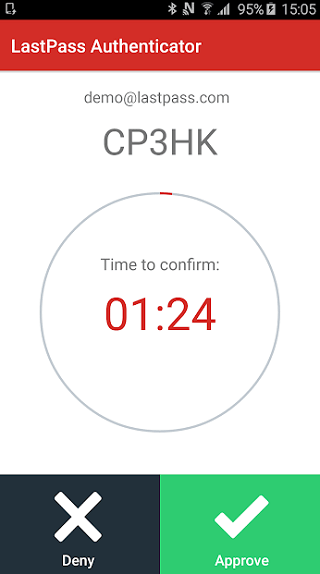

LastPass si è fatto un nome per essere un gestore di password stellare, tuttavia, la società è stata nelle notizie ultimamente per essere stata violata e per aver corretto più vulnerabilità di sicurezza sia per il gestore delle password che per l'app 2FA . Tuttavia, è una delle app più popolari ed è un prodotto abbastanza solido.

Come Authy, LastPass Authenticator è dotato di un blocco app in modo che nessuno possa accedere all'app e utilizzare i codici 2FA anche se sono in grado di entrare in possesso del tuo telefono. Puoi eseguire il backup dei codici crittografati e archiviati nel tuo account LastPass in modo da poter cambiare facilmente telefono.

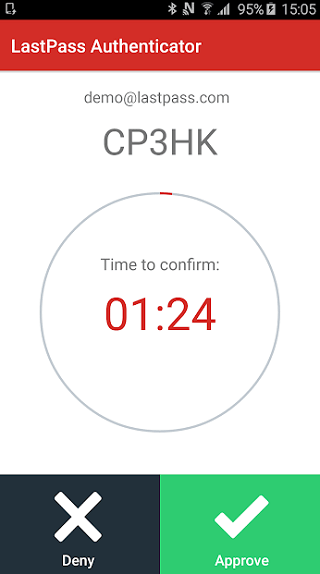

Quello che mi piace dell'app sono le notifiche push che ti consentono di accedere al tuo account LastPass con un solo tocco. Puoi vederlo in azione nello screenshot qui sopra. L'accesso con un tocco funziona solo per LastPass.

Professionisti:

- Libero

- Interfaccia utente migliore

- QR Code

- Blocco app

- Codici di backup

- Supporto di Windows

Contro:

- Nessuna app nativa per Mac

Scarica LastPass Authenticator per Android

Scarica LastPass Authenticator per iOS

Leggi anche: Come verificare se le tue credenziali di accesso sono state compromesse

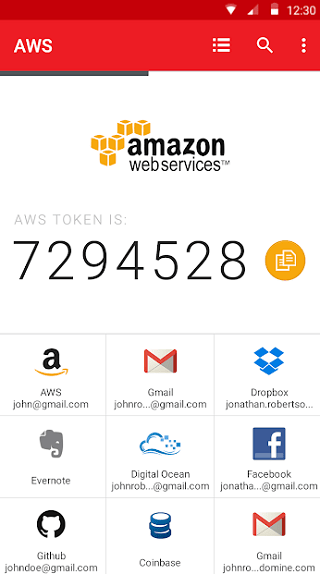

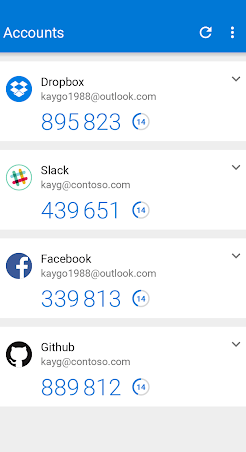

4. Autenticatore Microsoft

Microsoft segue l'esempio e offre un'interfaccia utente con loghi per siti e app comuni che semplifica l'individuazione e l'utilizzo dei codici 2FA. Sebbene tu possa eseguire il backup dei codici 2FA sul tuo account Microsoft utilizzando un dispositivo iOS, per qualche motivo Android è stato lasciato indietro. Significa che Android è meno sicuro di iOS? Non toccherò quel dibattito con un palo di 10 piedi.

Infine, c'è un blocco dell'app integrato in modo che nessuno possa aprire e utilizzare i tuoi codici. Puoi utilizzare Microsoft Authenticator senza utilizzare un account Microsoft e non è nemmeno necessario registrare una scheda SIM. Carino.

Professionisti:

- Libero

- Interfaccia utente migliore

- QR Code

- Blocco app

- Codici di backup (solo iOS)

Contro:

- Nessun backup per Android

Scarica Microsoft Authenticator per Android

Scarica Microsoft Authenticator per iOS

2. Notevoli dispositivi con chiave di sicurezza 2FA

1. Yubikey

Yubikey si è fatto un nome ed è popolare nel mondo delle chiavi di sicurezza 2FA quanto Google Authenticator nelle app 2FA. Invece di inserire codici generati su un'app, utilizzerai un dispositivo USB per autenticare gli accessi. Per fare ciò, toccherai l'anello d'oro per autenticarti. Facile e funziona come un incantesimo.

Le schede SIM sono facili da falsificare usando il trucco di scambio della SIM e LastPass ci ha insegnato che le app 2FA, sebbene molto sicure, non sono ancora a prova di hacker. Yubikey risolve questo problema.

Yubico offre diversi dispositivi con chiave di sicurezza che funzionano con diverse tecnologie come USB A, USB C e NFC per smartphone. Queste chiavi sono impermeabili, indeformabili e resistenti alla polvere. Sono conformi FIDO U2F e il prezzo parte da $ 27.

Prendi Yubikey

2. Google Titano

Google ha creato la propria chiave di sicurezza nota come Titan. È anche conforme a FIDO U2F ma c'è una differenza. È disponibile il supporto per Bluetooth che richiede del tempo per la configurazione, ma consente agli utenti di autenticare gli accessi in modalità wireless. Sono disponibili due modelli. Entrambi sono dotati di USB e NFC, ma uno supporta anche il Bluetooth.

Il chip Google Titan è anche integrato negli smartphone Pixel 3 che consente una migliore sicurezza Android. Tuttavia, non si intersecano in nessun momento, il che significa che non puoi utilizzare il telefono per memorizzare codici 2FA per app e siti di terze parti. La chiave di sicurezza Titan è disponibile solo negli Stati Uniti.

Ottieni Google Titan

App 2FA e dispositivi con chiave di sicurezza

Queste sono alcune delle migliori app 2FA e dispositivi con chiave di sicurezza disponibili sul mercato in questo momento. Consiglierei Microsoft Authenticator alla maggior parte degli utenti perché supporta i backup, ha un'interfaccia utente migliore ed è più sicuro. Buono anche Google Authentictor. LastPass è consigliato a chi utilizza LastPass Password Manager.

Se invece hai bisogno di una chiave di sicurezza, consiglierei Yubikey in quanto sono i migliori, i più facili da usare e sono disponibili in una varietà di gusti.