Reputasinya untuk keselamatan bermakna Linux sering dianggap kurang terdedah kepada jenis ancaman yang kerap melanda sistem Microsoft Windows. Sebilangan besar keselamatan yang dirasakan itu datang daripada bilangan sistem Linux yang agak rendah, tetapi adakah penjenayah siber mula melihat nilai dalam memilih kualiti berbanding kuantiti ?

Landskap Ancaman Linux Berubah

Penyelidik keselamatan di syarikat seperti Kaspersky dan Blackberry, bersama dengan agensi persekutuan seperti FBI dan NSA memberi amaran tentang pengarang perisian hasad meningkatkan tumpuan mereka pada Linux.

OS kini diiktiraf sebagai pintu masuk kepada data berharga seperti rahsia perdagangan, harta intelek dan maklumat kakitangan. Pelayan Linux juga boleh digunakan sebagai titik pementasan untuk jangkitan rangkaian yang lebih luas yang penuh dengan peranti Windows, macOS dan Android.

Walaupun ia bukan OS yang berjalan pada desktop atau komputer riba anda, data anda mungkin akan terdedah kepada Linux lambat laun. Pembekal storan awan, VPN dan e-mel anda, serta majikan anda, penanggung insurans kesihatan, perkhidmatan kerajaan atau universiti, hampir pasti menjalankan Linux sebagai sebahagian daripada rangkaian mereka, dan kemungkinan besar anda memiliki atau akan memiliki Internet Of Linux yang dikuasakan. Peranti Things (IoT) sekarang atau pada masa hadapan.

Pelbagai ancaman telah didedahkan sepanjang 12 bulan yang lalu. Ada yang dikenali sebagai perisian hasad Windows yang dialihkan ke Linux, manakala yang lain tidak dapat dikesan pada pelayan selama hampir sedekad, menunjukkan betapa banyak pasukan keselamatan telah meremehkan risiko itu.

Ramai pentadbir sistem mungkin menganggap organisasi mereka tidak cukup penting untuk menjadi sasaran. Walau bagaimanapun, walaupun rangkaian anda bukan hadiah yang besar, pembekal atau pelanggan anda mungkin terbukti lebih menggoda, dan mendapatkan akses kepada sistem anda, melalui serangan pancingan data, sebagai contoh, mungkin merupakan langkah pertama untuk menyusup ke sistem mereka. Oleh itu, adalah wajar menilai cara anda melindungi sistem anda .

Perisian Hasad Linux Ditemui pada 2020

Berikut ialah rumusan kami tentang ancaman yang telah dikenal pasti sepanjang tahun lepas.

RansomEXX Trojan

Penyelidik Kaspersky mendedahkan pada bulan November bahawa Trojan ini telah dialihkan ke Linux sebagai boleh laku. Mangsa ditinggalkan dengan fail yang disulitkan dengan sifir AES 256-bit dan arahan untuk menghubungi pengarang perisian hasad untuk memulihkan data mereka.

Versi Windows menyerang beberapa sasaran penting pada tahun 2020, termasuk Konica Minolta, Jabatan Pengangkutan Texas dan sistem mahkamah Brazil.

RansomEXX disesuaikan secara khusus untuk setiap mangsa, dengan nama organisasi disertakan dalam kedua-dua sambungan fail yang disulitkan dan alamat e-mel pada nota tebusan.

Gitpaste-12

Gitpaste-12 ialah cecacing baharu yang menjangkiti pelayan x86 dan peranti IoT yang menjalankan Linux. Ia mendapat namanya daripada penggunaan GitHub dan Pastebin untuk memuat turun kod, dan untuk 12 kaedah serangannya.

Cacing itu boleh melumpuhkan AppArmor, SELinux, tembok api dan pertahanan lain serta memasang pelombong mata wang kripto.

IPStorm

Dikenali pada Windows sejak Mei 2019, versi baharu botnet ini yang mampu menyerang Linux telah ditemui pada bulan September. Ia melucutkan senjata pembunuh kehabisan ingatan Linux untuk terus berjalan dan membunuh proses keselamatan yang mungkin menghalangnya daripada berfungsi.

Edisi Linux dilengkapi dengan keupayaan tambahan seperti menggunakan SSH untuk mencari sasaran, mengeksploitasi perkhidmatan permainan Steam dan merangkak tapak web lucah untuk menipu klik pada iklan.

Ia juga mempunyai rasa untuk menjangkiti peranti Android yang disambungkan melalui Android Debug Bridge (ADB).

Drovorub

FBI dan NSA menyerlahkan rootkit ini dalam amaran pada bulan Ogos. Ia boleh mengelak pentadbir dan perisian anti-virus, menjalankan arahan akar, dan membenarkan penggodam memuat naik dan memuat turun fail. Menurut kedua-dua agensi itu, Drovorub adalah hasil kerja Fancy Bear, sekumpulan penggodam yang bekerja untuk kerajaan Rusia.

Jangkitan sukar dikesan, tetapi menaik taraf kepada sekurang-kurangnya kernel 3.7 dan menyekat modul kernel yang tidak dipercayai akan membantu mengelakkannya.

Lucifer

Bot perlombongan kripto berniat jahat Lucifer dan penafian perkhidmatan yang diedarkan pertama kali muncul pada Windows pada bulan Jun dan pada Linux pada bulan Ogos. Penjelmaan Linux Lucifer membenarkan serangan DDoS berasaskan HTTP serta melalui TCP, UCP dan ICMP.

Penquin_x64

Jenis baru dari keluarga malware Turla Penquin ini telah didedahkan oleh penyelidik pada bulan Mei. Ia adalah pintu belakang yang membolehkan penyerang memintas trafik rangkaian dan menjalankan arahan tanpa memperoleh akar.

Kaspersky mendapati eksploitasi berjalan pada berpuluh-puluh pelayan di AS dan Eropah pada bulan Julai.

Doki

Doki ialah alat pintu belakang yang menyasarkan pelayan Docker yang disediakan dengan buruk untuk memasang pelombong kripto.

Walaupun perisian hasad biasanya menghubungi alamat IP atau URL yang telah ditetapkan untuk menerima arahan, pencipta Doki telah menyediakan sistem dinamik yang menggunakan Dogecoin crypto blockchain API. Ini menyukarkan untuk menghapuskan infrastruktur arahan kerana pengendali perisian hasad boleh menukar pelayan kawalan dengan hanya satu transaksi Dogecoin.

Untuk mengelakkan Doki, anda harus memastikan antara muka pengurusan Docker anda dikonfigurasikan dengan betul.

TrickBot

TrickBot ialah Trojan perbankan, digunakan untuk serangan ransomware dan kecurian identiti, yang juga telah berpindah dari Windows ke Linux. Anchor_DNS, salah satu alat yang digunakan oleh kumpulan di belakang TrickBot, muncul dalam variasi Linux pada bulan Julai.

Anchor_Linux bertindak sebagai pintu belakang dan biasanya disebarkan melalui fail zip. Malware menyediakan tugas cron dan menghubungi pelayan kawalan melalui pertanyaan DNS.

Berkaitan: Cara Mengesan E-mel Phishing

taikun

Tycoon Trojan biasanya tersebar sebagai Java Runtime Environment yang terjejas di dalam arkib zip. Penyelidik menemuinya pada bulan Jun berjalan pada kedua-dua sistem Windows dan Linux bagi perniagaan kecil hingga sederhana serta institusi pendidikan. Ia menyulitkan fail dan menuntut bayaran tebusan.

Pengintai Awan

Rootkit ini merampas Netfilter untuk menyembunyikan arahan dan kecurian data di kalangan trafik web biasa untuk memintas tembok api.

Pertama kali dikenal pasti pada awan Perkhidmatan Web Amazon pada bulan Februari, sistem ini boleh digunakan untuk mengawal perisian hasad pada mana-mana pelayan di sebalik mana-mana tembok api.

PowerGhost

Juga pada bulan Februari, penyelidik di Trend Micro mendapati PowerGhost telah membuat lompatan dari Windows ke Linux. Ini ialah pelombong mata wang kripto tanpa fail yang boleh melambatkan sistem anda dan merendahkan perkakasan melalui peningkatan haus dan lusuh.

Versi Linux boleh menyahpasang atau mematikan produk anti-perisian hasad dan kekal aktif menggunakan tugas cron. Ia boleh memasang perisian hasad lain, mendapatkan akses root, dan merebak melalui rangkaian menggunakan SSH.

FritzFrog

Memandangkan botnet peer-to-peer (P2P) ini mula dikenal pasti pada Januari 2020, 20 lagi versi telah ditemui. Mangsa termasuk kerajaan, universiti, pusat perubatan dan bank.

Fritzfrog ialah perisian hasad tanpa fail, sejenis ancaman yang hidup dalam RAM dan bukannya pada cakera keras anda dan mengeksploitasi kelemahan dalam perisian sedia ada untuk melakukan kerjanya. Daripada pelayan, ia menggunakan P2P untuk menghantar komunikasi SSH yang disulitkan untuk menyelaraskan serangan merentas mesin yang berbeza, mengemas kini dirinya sendiri dan memastikan kerja tersebar secara sama rata ke seluruh rangkaian.

Walaupun ia tanpa fail, Fritzfrog mencipta pintu belakang menggunakan kunci SSH awam untuk membenarkan akses pada masa hadapan. Maklumat log masuk untuk mesin yang terjejas kemudiannya disimpan di seluruh rangkaian.

Kata laluan yang kukuh dan pengesahan kunci awam menawarkan perlindungan terhadap serangan ini. Menukar port SSH anda atau mematikan akses SSH jika anda tidak menggunakannya juga merupakan idea yang baik.

FinSpy

FinFisher menjual FinSpy, yang dikaitkan dengan mengintip wartawan dan aktivis, sebagai penyelesaian pengawasan luar untuk kerajaan. Sebelum ini dilihat pada Windows dan Android, Amnesty International menemui versi Linux perisian hasad pada November 2019.

FinSpy membenarkan mengetik trafik, akses kepada data peribadi dan rakaman video dan audio daripada peranti yang dijangkiti.

Ia mendapat kesedaran awam pada 2011 apabila penunjuk perasaan menemui kontrak untuk pembelian FinSpy di pejabat perkhidmatan keselamatan Mesir yang kejam selepas penggulingan Presiden Mubarak.

Adakah Masa Untuk Pengguna Linux Mula Mengambil Serius Keselamatan?

Walaupun pengguna Linux mungkin tidak terdedah kepada ancaman keselamatan sebanyak pengguna Windows, tidak syak lagi nilai dan volum data yang dipegang oleh sistem Linux menjadikan platform itu lebih menarik kepada penjenayah siber.

Jika FBI dan NSA bimbang, maka peniaga tunggal atau perniagaan kecil yang menjalankan Linux harus mula memberi lebih perhatian kepada keselamatan sekarang jika mereka ingin mengelak daripada menjadi kerosakan cagaran semasa serangan masa depan terhadap organisasi yang lebih besar.

Berikut ialah petua kami untuk melindungi diri anda daripada senarai perisian hasad Linux yang semakin meningkat:

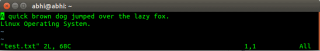

- Jangan jalankan binari atau skrip daripada sumber yang tidak diketahui.

- Pasang perisian keselamatan seperti program antivirus dan pengesan rootkit.

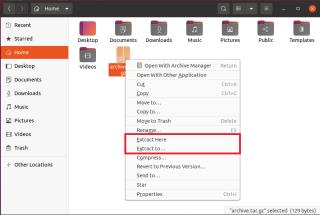

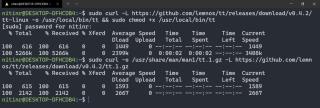

- Berhati-hati apabila memasang program menggunakan arahan seperti curl. Jangan jalankan arahan sehingga anda memahami sepenuhnya perkara yang akan dilakukannya, mulakan penyelidikan baris arahan anda di sini .

- Ketahui cara menyediakan tembok api anda dengan betul. Ia harus mencatat semua aktiviti rangkaian, menyekat port yang tidak digunakan, dan secara amnya memastikan pendedahan anda kepada rangkaian pada tahap minimum yang diperlukan.

- Kemas kini sistem anda dengan kerap; tetapkan kemas kini keselamatan untuk dipasang secara automatik.

- Pastikan kemas kini anda dihantar melalui sambungan yang disulitkan.

- Dayakan sistem pengesahan berasaskan kunci untuk SSH dan kata laluan untuk melindungi kunci.

- Gunakan pengesahan dua faktor (2FA) dan simpan kunci pada peranti luaran seperti Yubikey.

- Semak log untuk bukti serangan.