Cara Membuat Kumpulan di Linux

Kumpulan digunakan untuk mengatur pengguna dan keistimewaan mereka seperti membaca tulisan dan melaksanakan kebenaran. Untuk menambahkan groud, perintahnya adalah groupadd.

Dalam artikel ini, kami akan menerangkan cara memasang WireGuard VPN pada Ubuntu 20.04.

WireGuard adalah VPN yang sangat mudah namun pantas dan moden yang menggunakan kriptografi canggih. Berbanding dengan penyelesaian VPN popular lain, seperti IPsec dan OpenVPN, WireGuard lebih cepat, lebih mudah dikonfigurasi, dan mempunyai jejak yang lebih kecil. Ia adalah platform silang dan boleh berjalan hampir di mana sahaja, termasuk Linux, Windows, Android, dan macOS.

WireGuard menggunakan kriptografi canggih, seperti kerangka protokol Noise, Curve25519, ChaCha20, Poly1305, BLAKE2, SipHash24, HKDF, dan mengamankan pembinaan yang dipercayai. WireGuard telah dirancang dengan mudah dalam pelaksanaan dan kesederhanaan. Ini dimaksudkan untuk dilaksanakan dengan mudah dalam beberapa baris kod, dan mudah diaudit untuk kerentanan keselamatan.

Prasyarat

Mari mulakan pemasangan.

1. Pastikan pelayan sentiasa dikemas kini

# apt update -y

2. Pasang WireGuard VPN

Kami akan memasang WireGuard dari repositori Ubuntu lalai.

# apt install wireguard -y

Ini akan memasang modul dan alat WireGuard.

3. Menjana kunci peribadi dan awam

WireGuard mempunyai dua alat baris perintah wg dan wg-quick . Kami akan menggunakan perintah tersebut untuk mengkonfigurasi WireGuard VPN.

Dengan menggunakan perintah wg , kami akan menghasilkan kunci peribadi dan awam seperti yang ditunjukkan di bawah:

# wg genkey | sudo tee /etc/wireguard/privatekey | wg pubkey | sudo tee /etc/wireguard/publickey

Setiap peranti dalam rangkaian VPN WireGuard perlu mempunyai kunci peribadi dan awam. Fail akan dihasilkan di direktori / etc / wireguard . Anda tidak boleh berkongsi kunci peribadi kepada sesiapa sahaja dan menyimpannya dengan selamat.

4. Konfigurasikan peranti terowong

Seterusnya, kita perlu mengkonfigurasi peranti terowong yang akan mengarahkan lalu lintas VPN. Kami akan melakukan tugas ini dengan membuat fail konfigurasi dengan nama wg0.conf .

# vi /etc/wireguard/wg0.conf

Tambahkan kandungan berikut dalam fail.

[Interface]

Address = 10.0.0.1/24

SaveConfig = true

ListenPort = 51820

PrivateKey = SERVER_PRIVATE_KEY

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o enp0s3 -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o enp0s3 -j MASQUERADE

Catatan: Ganti enp0s3 dengan nama antara muka rangkaian awam anda.

Ganti SERVER_PRIVATE_KEY dengan kunci peribadi anda. Anda boleh mencari kunci peribadi menggunakan arahan berikut:

# cat /etc/wireguard/privatekey

Fail wg0.conf dan privatekey tidak boleh dibaca oleh pengguna biasa. Gunakan chmod untuk menetapkan kebenaran ke 600:

# chmod 600 /etc/wireguard/{privatekey,wg0.conf}

Setelah selesai, bawa antara muka wg0 menggunakan atribut yang ditentukan dalam fail konfigurasi:

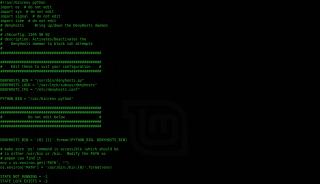

# wg-quick up wg0

Pengeluaran:

[#] ip link add wg0 type wireguard

[#] wg setconf wg0 /dev/fd/63

[#] ip -4 address add 10.0.0.1/24 dev wg0[#] ip link set mtu 1420 up dev wg0

[#] iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o enp0s3 -j MASQUERADE

Untuk memeriksa keadaan dan konfigurasi antara muka, masukkan:

# wg show wg0

Pengeluaran:

interface: wg0

public key: hV6hSNnGfUi3dFWrR1GMZTMV3gzJ/HUs3N0HYCVfA3U=

private key: (hidden)

listening port: 51820

Untuk membawa antara muka WireGuard pada waktu boot, jalankan arahan berikut:

# systemctl enable wg-quick@wg0

5. Rangkaian pelayan

Pemajuan IP mesti diaktifkan agar NAT berfungsi. Buka fail /etc/sysctl.conf dan tambahkan atau tanggalkan baris berikut:

# vi /etc/sysctl.conf

Tidak mengikut parameter berikut

net.ipv4.ip_forward=1

Simpan fail dan terapkan perubahan:

# sysctl -p

Pengeluaran:

net.ipv4.ip_forward = 1

6. Konfigurasikan firewall

Sekiranya anda menggunakan UFW untuk menguruskan firewall anda, anda perlu membuka lalu lintas UDP di port 51820:

# ufw allow 51820/udp

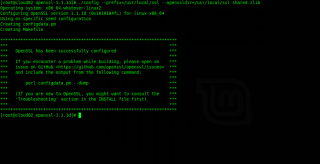

Itu sahaja. Pemasangan dan konfigurasi telah selesai dengan jayanya.

Dalam artikel ini, kita telah melihat cara memasang WireGuard VPN di Ubuntu 20.04.

Kumpulan digunakan untuk mengatur pengguna dan keistimewaan mereka seperti membaca tulisan dan melaksanakan kebenaran. Untuk menambahkan groud, perintahnya adalah groupadd.

Terangkan dengan baik 3 cara untuk memeriksa penggunaan CPU di Linux. Penggunaan CPU merujuk pada penggunaan sumber daya pemrosesan, atau jumlah pekerjaan yang dikendalikan oleh CPU.

DenyHosts banyak digunakan sebagai alternatif kepada Fail2ban. Sekiranya terdapat terlalu banyak percubaan masuk SSH yang tidak sah, ia menganggap bahawa serangan brute-force atau

Kami akan belajar bagaimana memasang cakera baru ke pelayan Linux. Untuk demonstrasi ini, kami menggunakan pelayan awan CentOS 7. sekarang pasangkan partisi seperti gambar di bawah.

Terangkan dengan baik bagaimana mudah untuk memasang Fail2ban pada Ubuntu 20.04. Fail2ban ditulis dalam bahasa pengaturcaraan Python dan ia adalah sumber terbuka, percuma. Konfigurasi.

Terangkan dengan baik cara memasang WireGuard VPN pada Ubuntu 20.04. WireGuard adalah VPN yang sangat mudah, pantas dan moden yang menggunakan kriptografi canggih

OpenSSL adalah toolkit bertaraf komersil dan berkualiti tinggi untuk protokol Transport Layer Security (TLS) & (SSL). Belajar Memasang OpenSSL 1.1.1d di CentOS

Cara memasang dan mengkonfigurasi CSF pada pelayan CentOS 8. ConfigServer Security & Firewall adalah aplikasi (SPI) firewall, Login / Intrusion Detection dan Security.

Konfigurasi Peraturan Audit Tidak Tercermin? Ketahui bagaimana jurutera sokongan kami menyelesaikan dan menyelesaikan masalah tersebut. Fail konfigurasi peraturan /etc/audit/rules.d/audit.rules

Dalam artikel ini, kami akan mengetahui bagaimana jurutera sokongan kami memperbaiki beban tinggi CloudLinux pada pelayan. Pastikan had LVE anda dikonfigurasi dengan betul.