Cara Membuat Kumpulan di Linux

Kumpulan digunakan untuk mengatur pengguna dan keistimewaan mereka seperti membaca tulisan dan melaksanakan kebenaran. Untuk menambahkan groud, perintahnya adalah groupadd.

Dalam artikel ini, kami akan menerangkan cara menyelesaikan masalah rangkaian di Linux menggunakan perintah tcpdump.

tcpdump adalah penganalisis paket baris perintah yang fleksibel dan kuat; dan libpcap, perpustakaan C / C ++ mudah alih untuk menangkap trafik rangkaian. Alat yang hebat dan serba boleh yang merangkumi banyak pilihan dan penapis, tcpdump dapat digunakan dalam pelbagai kes. Oleh kerana ia adalah alat baris perintah, sangat sesuai untuk dijalankan di pelayan jauh atau peranti yang tidak tersedia GUI, untuk mengumpulkan data yang dapat dianalisis kemudian. Ia juga dapat dilancarkan di latar belakang atau sebagai pekerjaan yang dijadualkan menggunakan alat seperti cron.

Mari mulakan dengan proses pemasangan.

1. Pasang tcpdump

Sekiranya tcpdump belum dipasang pada sistem anda, anda boleh memasangnya menggunakan arahan berikut:

Untuk sistem berasaskan CentOS atau Red Hat Enterprise Linux:

# dnf install tcpdump -y

Untuk sistem berasaskan Ubuntu:

# apt-get install tcpdump -y

2. Sahkan pemasangan

Untuk mengesahkan pemasangan, gunakan arahan berikut:

# which tcpdump

Pengeluaran:

/usr/sbin/tcpdump

Tangkap paket dengan tcpdump

Sebelum menangkap paket, periksa antara muka rangkaian menggunakan arahan berikut:

# tcpdump -D

Ia akan memaparkan semua antara muka rangkaian yang ada.

Sekarang, mari mula menangkap beberapa paket menggunakan arahan berikut:

# tcpdump --interface any

Tcpdump terus menangkap paket sehingga menerima isyarat gangguan. Anda boleh mengganggu menangkap dengan menekan Ctrl + C. Untuk mengehadkan bilangan paket yang ditangkap dan menghentikan tcpdump, gunakan pilihan -c (untuk kiraan):

# tcpdump -i any -c 10

Lumpuhkan peleraian nama

Mengatasi masalah rangkaian, lebih mudah menggunakan alamat IP dan nombor port; lumpuhkan resolusi nama dengan menggunakan pilihan -n dan resolusi port dengan -nn:

# tcpdump -i any -c5 -nn

Seperti di atas perintah akan menangkap output sekarang memaparkan alamat IP dan nombor port.

Menapis paket

Salah satu ciri tcpdump yang paling kuat adalah kemampuannya menyaring paket yang ditangkap menggunakan pelbagai parameter, seperti alamat IP sumber dan destinasi, port, protokol, dll. Mari kita lihat beberapa yang paling umum.

Untuk menangkap paket ICMP sahaja, gunakan arahan berikut:

# tcpdump -i any -c10 icmp

Hadkan tangkapan hanya pada paket yang berkaitan dengan hos tertentu dengan menggunakan penapis hos:

# tcpdump -i any -c5 -nn host 192.168.0.12

Perintah di atas akan menangkap dan memaparkan hanya paket ke dan dari host 192.168.0.12.

Untuk menapis paket berdasarkan perkhidmatan atau port yang diinginkan, gunakan penapis port. Contohnya, menangkap paket yang berkaitan dengan perkhidmatan web (HTTP) dengan menggunakan arahan ini:

# tcpdump -i any -c10 -nn port 80

Untuk menyaring paket berdasarkan alamat IP sumber atau destinasi atau nama host. Contohnya, untuk menangkap paket dari host 192.168.0.12:

# tcpdump -i any -c10 -nn src 192.168.0.12

Simpan tangkapan ke dalam fail

Untuk menyimpan paket ke fail dan bukannya memaparkannya di layar, gunakan pilihan -w (untuk menulis):

# tcpdump -i any -c10 -nn -w webserver.pcap port 80

Perintah di atas memungkinkan untuk menangkap paket dalam mod kumpulan dalam sekelip mata, misalnya, dan mengesahkan hasilnya pada waktu pagi. Ia juga membantu apabila terdapat terlalu banyak paket untuk dianalisis kerana tangkapan masa nyata dapat terjadi terlalu cepat.

Perintah contoh yang lebih banyak

Untuk mencetak paket permulaan dan akhir (paket SYN dan FIN) setiap perbualan TCP yang melibatkan hos bukan tempatan.

# tcpdump 'tcp[tcpflags] & (tcp-syn|tcp-fin) != 0 and not src and dst net localnet'

Untuk mencetak paket TCP dengan bendera RST dan ACK kedua-duanya ditetapkan. (iaitu pilih hanya bendera RST dan ACK di medan bendera, dan jika hasilnya adalah "RST dan ACK kedua-duanya ditetapkan", cocokkan)

# tcpdump 'tcp[tcpflags] & (tcp-rst|tcp-ack) == (tcp-rst|tcp-ack)'

Untuk mencetak semua paket HTTP IPv4 ke dan dari port 80, iaitu hanya mencetak paket yang mengandungi data, bukan, misalnya, paket SYN dan FIN dan paket hanya ACK. (IPv6 dibiarkan sebagai latihan untuk pembaca.)

# tcpdump 'tcp port 80 and (((ip[2:2] - ((ip[0]&0xf)<2)) -="" ((tcp[12]&0xf0)="">>2)) != 0)'

Untuk mencetak paket IP lebih lama daripada 576 bait yang dihantar melalui get gateway:

# tcpdump 'gateway snup and ip[2:2] > 576'

Untuk mencetak paket siaran IP atau multicast yang tidak dihantar melalui siaran Ethernet atau multicast:

# tcpdump 'ether[0] & 1 = 0 and ip[16] >= 224'

Untuk mencetak semua paket ICMP yang bukan permintaan / balasan gema (iaitu, bukan paket ping):

# tcpdump 'icmp[icmptype] != icmp-echo and icmp[icmptype] != icmp-echoreply'

Periksa halaman man menggunakan arahan berikut:

# man tcpdump

Dalam artikel ini, kita telah melihat bagaimana menyelesaikan masalah rangkaian di Linux menggunakan perintah tcpump.

Dapatkan pelayan berdedikasi siri E5 berprestasi tinggi dan VPS KVM yang murah.

Kumpulan digunakan untuk mengatur pengguna dan keistimewaan mereka seperti membaca tulisan dan melaksanakan kebenaran. Untuk menambahkan groud, perintahnya adalah groupadd.

Terangkan dengan baik 3 cara untuk memeriksa penggunaan CPU di Linux. Penggunaan CPU merujuk pada penggunaan sumber daya pemrosesan, atau jumlah pekerjaan yang dikendalikan oleh CPU.

DenyHosts banyak digunakan sebagai alternatif kepada Fail2ban. Sekiranya terdapat terlalu banyak percubaan masuk SSH yang tidak sah, ia menganggap bahawa serangan brute-force atau

Kami akan belajar bagaimana memasang cakera baru ke pelayan Linux. Untuk demonstrasi ini, kami menggunakan pelayan awan CentOS 7. sekarang pasangkan partisi seperti gambar di bawah.

Terangkan dengan baik bagaimana mudah untuk memasang Fail2ban pada Ubuntu 20.04. Fail2ban ditulis dalam bahasa pengaturcaraan Python dan ia adalah sumber terbuka, percuma. Konfigurasi.

Terangkan dengan baik cara memasang WireGuard VPN pada Ubuntu 20.04. WireGuard adalah VPN yang sangat mudah, pantas dan moden yang menggunakan kriptografi canggih

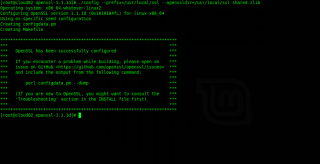

OpenSSL adalah toolkit bertaraf komersil dan berkualiti tinggi untuk protokol Transport Layer Security (TLS) & (SSL). Belajar Memasang OpenSSL 1.1.1d di CentOS

Cara memasang dan mengkonfigurasi CSF pada pelayan CentOS 8. ConfigServer Security & Firewall adalah aplikasi (SPI) firewall, Login / Intrusion Detection dan Security.

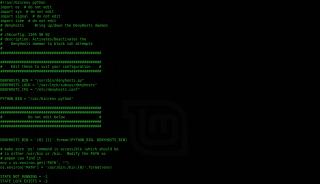

Konfigurasi Peraturan Audit Tidak Tercermin? Ketahui bagaimana jurutera sokongan kami menyelesaikan dan menyelesaikan masalah tersebut. Fail konfigurasi peraturan /etc/audit/rules.d/audit.rules

Dalam artikel ini, kami akan mengetahui bagaimana jurutera sokongan kami memperbaiki beban tinggi CloudLinux pada pelayan. Pastikan had LVE anda dikonfigurasi dengan betul.