Jika anda adalah salah seorang daripada 1.6 bilion pengguna WhatsApp, anda sudah menggunakan penyulitan hujung ke hujung (E2EE). Bentuk komunikasi selamat ini bermakna bahawa sebarang mesej yang anda hantar kepada seseorang hanya boleh dibaca oleh penerima --- mesej sembang sedemikian tidak boleh dipintas oleh pihak ketiga, termasuk kerajaan dan penjenayah.

Malangnya, penjenayah juga menggunakan penyulitan untuk menyembunyikan jejak mereka apabila melakukan perkara yang berniat jahat, menjadikan apl pemesejan selamat sebagai sasaran utama untuk peraturan kerajaan. Dalam berita baru-baru ini , Majlis Eropah telah merangka resolusi untuk mengawal E2EE, sambil menuju ke Suruhanjaya Eropah untuk bentuk terakhirnya.

Persoalannya, adakah kita berada di ambang kehilangan privasi pada aplikasi messenger?

Lonjakan Keganasan Menolak Gear EU ke dalam Gerakan

Berikutan serangan baru-baru ini di Perancis dan Austria, perdana menteri kedua-dua negara, Emmanuel Macron dan Sebastian Kurz masing-masing, memperkenalkan draf resolusi Majlis Kesatuan Eropah (CoEU) pada 6 November, bertujuan mengawal penyulitan hujung ke hujung. amalan.

CoEU ialah badan cadangan yang menetapkan hala tuju dasar, manakala Suruhanjaya Eropah akan merangka perundangan yang boleh diambil tindakan daripadanya. Nasib baik, sebagai pembukaan perundangan, draf resolusi itu tidak bermasalah untuk privasi seperti yang dijangkakan:

- Resolusi itu tidak membuat sebarang cadangan khusus untuk larangan E2EE.

- Ia tidak mencadangkan untuk melaksanakan pintu belakang kepada protokol penyulitan.

- Ia mengesahkan pematuhan EU terhadap penyulitan yang kukuh dan hak privasi.

- Ia berfungsi sebagai jemputan kepada pakar untuk meneroka sepenuhnya langkah keselamatan di bawah rangka kerja "keselamatan walaupun penyulitan."

Walau bagaimanapun, resolusi itu mencadangkan pendekatan yang disasarkan:

“Competent authorities must be able to access data in a lawful and targeted manner, in full respect of fundamental rights and the data protection regime, while upholding cybersecurity.”

Memandangkan trend kerajaan memperluaskan julat sasaran yang sah, ini boleh termasuk bantahan yang sah juga. Dalam kes Perancis, ini mungkin pergerakan Jaket Kuning, yang dipaksa keluar dari Facebook ke aplikasi Telegram yang selamat.

Menariknya, Telegram adalah aplikasi yang sama yang diharamkan oleh Rusia kerana pasukan pembangunan enggan membuat pintu belakang untuk kerajaan. Mahkamah Hak Asasi Manusia Eropah (ECHR) EU memutuskan larangan itu sebagai pelanggaran yang jelas terhadap kebebasan bersuara. Keputusan itu membuahkan hasil apabila Rusia menarik balik larangan Telegram selama dua tahun .

Adakah Keputusan Telegram ECHR Berfungsi sebagai Perlindungan Masa Depan?

Malangnya, ini nampaknya tidak berlaku. Pada 2019, ECHR memutuskan bahawa kebebasan bersuara mengenai topik Holocaust bukanlah hak asasi manusia. Pada masa yang sama, mahkamah memutuskan bahawa kebebasan bersuara yang sama mengenai topik Genocide Armenia merupakan hak asasi manusia untuk bebas bersuara. Keputusan yang tidak jelas ini mendedahkan bahawa ECHR tidak menegakkan piawaian sejagat.

Adakah Draf Resolusi EU Mempengaruhi Anda?

Jika anda bimbang WhatsApp, Telegram, Viber dan aplikasi E2EE yang lain tiba-tiba mendedahkan anda kepada penggodam dan pelombong data, jangan. Dalam EU, kami berkemungkinan berurusan dengan penyelesaian hibrid, di mana agensi penguatkuasaan undang-undang mesti menyediakan alasan yang mencukupi kepada mahkamah untuk menceroboh privasi.

Sebaliknya, dalam sfera Five Eyes, nampaknya terdapat dorongan besar-besaran untuk memasukkan undang-undang pintu belakang ke dalam aplikasi messenger E2EE. Penolakan daripada warganegara dan NGO seperti Electronic Frontier Foundation akan menjadi penting untuk menghalang undang-undang sekatan itu mengenai kriptografi.

Berkaitan: Apakah Pengawasan "Lima Mata"?

Lereng Licin Kerajaan yang Mengawal Selia Kriptografi

Bukan rahsia lagi bahawa negara-negara di seluruh dunia tidak sabar-sabar untuk menjejaskan privasi rakyat demi keselamatan negara yang didakwa. Pertuduhan ini biasanya diketuai oleh pakatan perisikan Five Eyes . Mereka berusaha untuk melaksanakan pendekatan yang paling luas---mewajibkan pembangun perisian untuk menyepadukan pintu belakang ke dalam apl mereka . Ini akan membolehkan kerajaan dan syarikat teknologi mengakses sebarang data peribadi sesuka hati.

Walaupun kerajaan secara retorik menyatakan mereka mempunyai perlindungan terhadap penyalahgunaan, rekod prestasi mereka kurang cemerlang. Seperti yang didedahkan oleh kebocoran Snowden , mereka nampaknya tidak bertanggungjawab dalam cara mereka melihat hak warganegara untuk privasi dan mengelakkan penyalahgunaan. Selain itu, pintu belakang mudah dieksploitasi oleh penjenayah siber, mengakibatkan kerosakan ekonomi yang besar dan penghakisan kepercayaan.

Pintu belakang yang dimandatkan masih belum menjadi kenyataan, tetapi kerajaan boleh menggunakan senjata pemujukan yang kuat pada bila-bila masa tindakan jenayah/pengganas berlaku. Oleh itu, kerajaan mempunyai momentum yang mantap untuk menghakis perlindungan privasi, dengan alasan bahawa:

- Pengganas/penjenayah mempunyai akses yang sama kepada protokol komunikasi yang disulitkan seperti warganegara yang mematuhi undang-undang.

- Oleh itu, protokol komunikasi yang disulitkan mesti dilemahkan demi warganegara yang mematuhi undang-undang.

Percubaan untuk mencapai keseimbangan antara kedua-duanya adalah proses yang berterusan, yang paling baru-baru ini diletakkan dalam perhatian umum oleh negara anggota EU.

Mengapa Penyulitan E2E Penting?

Apabila orang tidak mahu memikirkan akibat keadaan pengawasan, mereka sering menggunakan hujah asas:

“I have nothing to hide.”

Malangnya, pematuhan kepada kenaifan tersebut tidak menjadikan hidup anda selamat daripada penderaan. Seperti yang ditunjukkan oleh skandal data Facebook-Cambridge Analytica , seseorang itu harus memperlakukan data peribadi mereka dengan sekeras-kerasnya seperti melindungi harta benda di rumah mereka. Apabila anda dilucutkan daripada protokol penyulitan E2E, anda mencipta persekitaran yang memupuk:

- Penapisan diri sebagai minda.

- Menggodam dan memeras ugut.

- Ketidakupayaan untuk menjadi penentang politik atau wartawan yang berkesan.

- Syarikat dan kerajaan menggunakan profil psikologi anda terhadap anda.

- Menjadikan kerajaan kurang bertanggungjawab terhadap dasar negatif mereka.

- Ketidakupayaan untuk melindungi harta intelek dengan berkesan.

Sama seperti penjenayah mempunyai akses mudah kepada senjata api, walaupun larangan dan kawalan ketat di seluruh dunia, begitu juga penjenayah akan mendapatkan kaedah komunikasi lain. Pada masa yang sama, melemahkan E2EE akan menjadikan perniagaan dan rakyat individu terdedah kepada pelbagai jenis penyalahgunaan.

Apakah Pilihan E2EE yang Anda Ada di Pelupusan Anda?

Pintu belakang dalam apl messenger boleh berlaku dalam tiga cara:

- Secara tidak sengaja oleh pengekodan yang lemah, yang kemudiannya ditampal apabila kelemahan ditemui.

- Sengaja oleh agensi kerajaan yang memberikan tekanan dalaman kepada syarikat.

- Secara sengaja dan terbuka mengikut undang-undang.

Kami masih belum mencapai senario ketiga. Sementara itu, cuba ikuti garis panduan keselamatan ini apabila memilih apl messenger selamat:

- Pilih apl yang mempunyai rekod prestasi yang baik untuk menahan tekanan dan dinilai tinggi oleh pengguna.

- Jika diberi pilihan, pilih perisian sumber terbuka percuma — aplikasi FOSS. Ini adalah apl yang dipacu komuniti, jadi pelaksanaan pintu belakang akan didedahkan dengan cepat. Kadangkala, anda juga akan menemui apl ini di bawah akronim FLOSS — perisian sumber terbuka percuma/bebas.

- Apabila menggunakan e-mel, cuba gunakan platform e-mel dengan protokol penyulitan PGP atau GPG.

Dengan mengambil kira faktor tersebut, berikut ialah beberapa apl pemesejan E2EE sumber terbuka yang bagus:

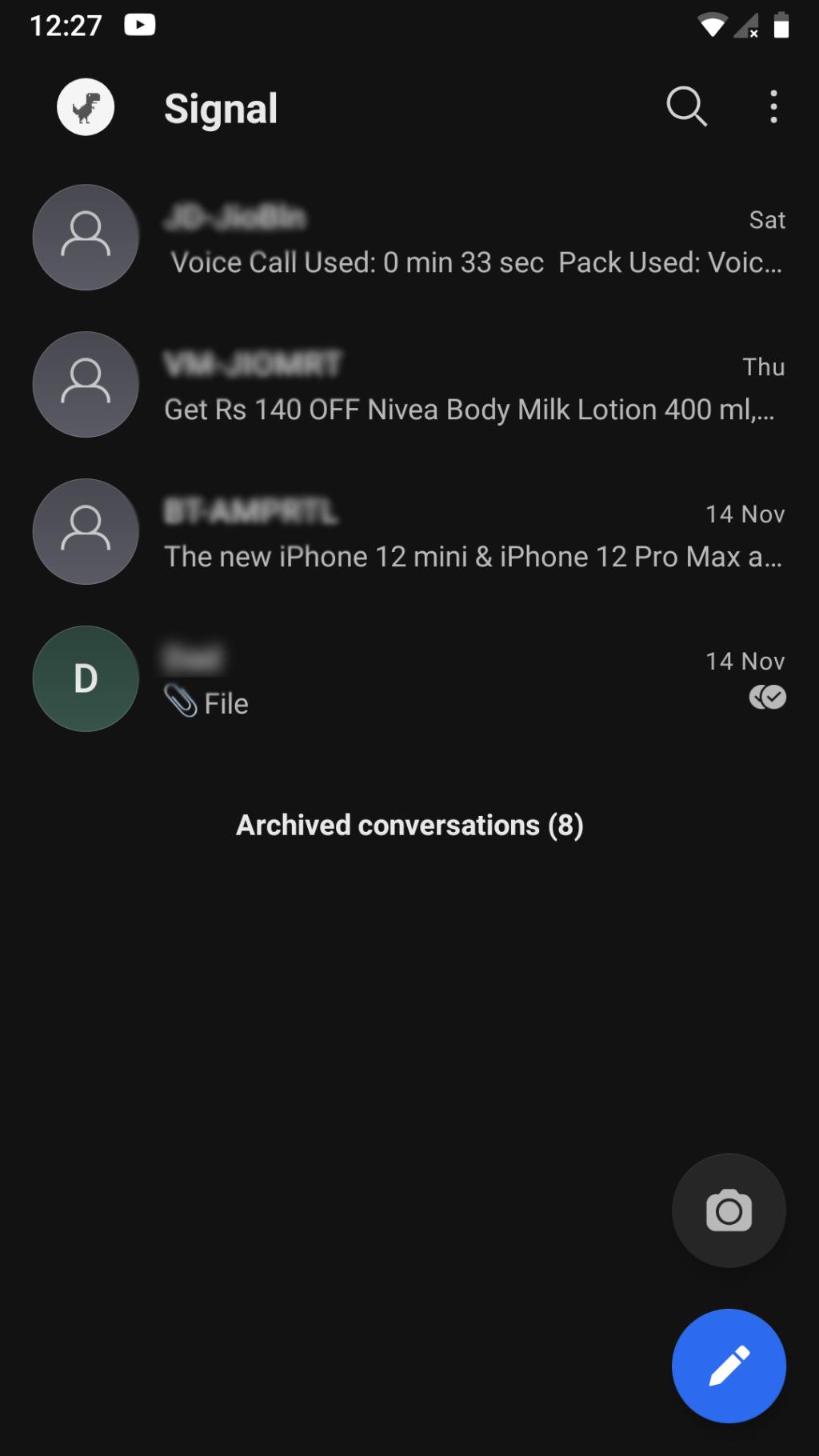

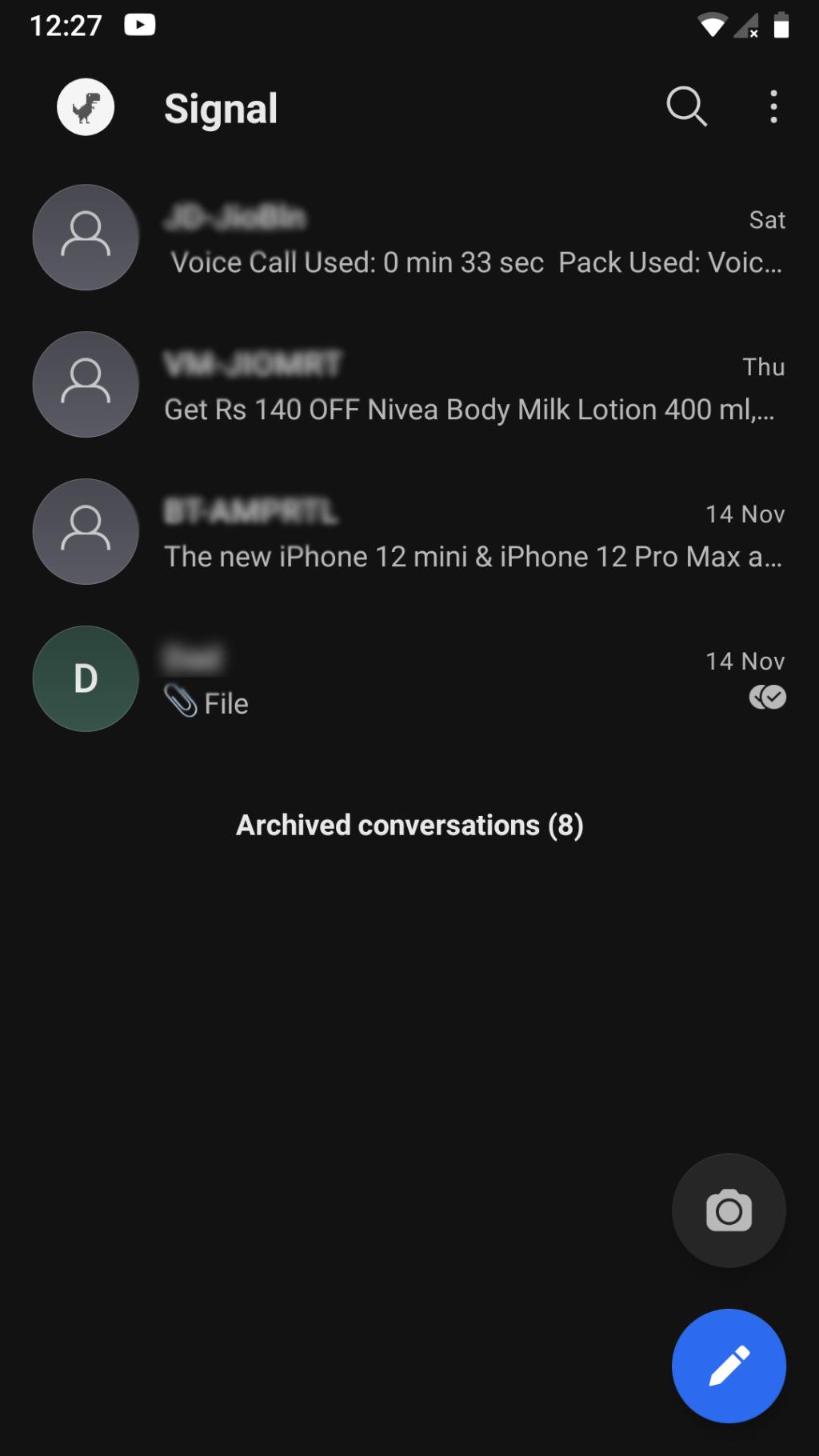

Isyarat

Isyarat telah menjadi kegemaran di kalangan ramai pengguna yang mementingkan privasi, dan atas alasan yang baik. Ia menggunakan Perfect Forward Secrecy (PFS) untuk semua jenis mesej: teks, audio dan video. Signal juga tidak mencatatkan alamat IP anda, sambil memberi anda pilihan untuk menghantar mesej yang merosakkan diri. Pada peranti android, anda juga boleh menjadikannya apl lalai untuk menghantar mesej SMS anda.

Walau bagaimanapun, Signal memerlukan pendaftaran nombor telefon, selain tidak menyediakan pengesahan dua faktor (2FA). Secara keseluruhannya, apl messenger yang mematuhi GDPR ini tersedia untuk semua platform masih belum mendapat keutamaan.

Muat turun : Isyarat untuk Android | iOS | Windows (Percuma)

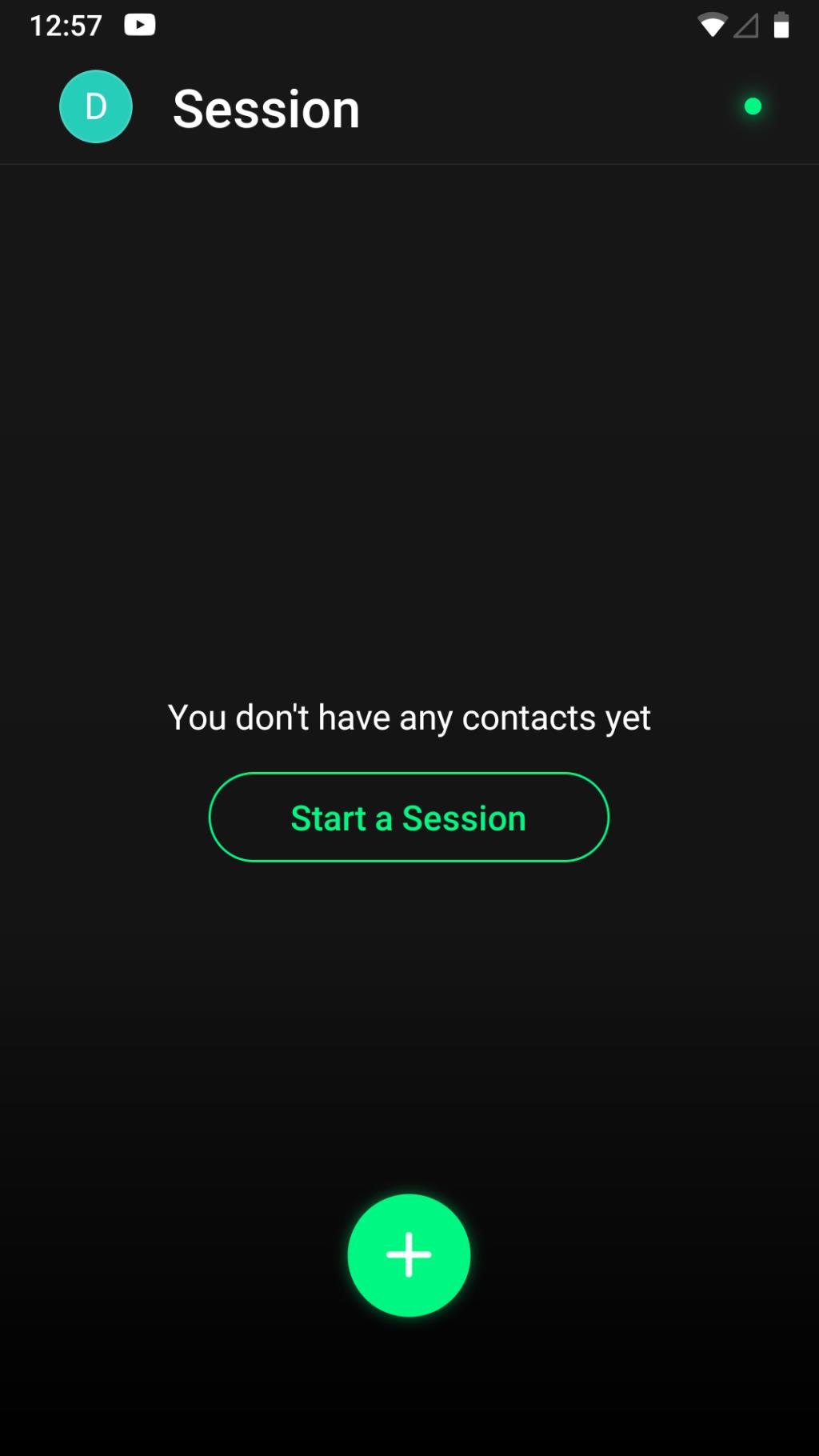

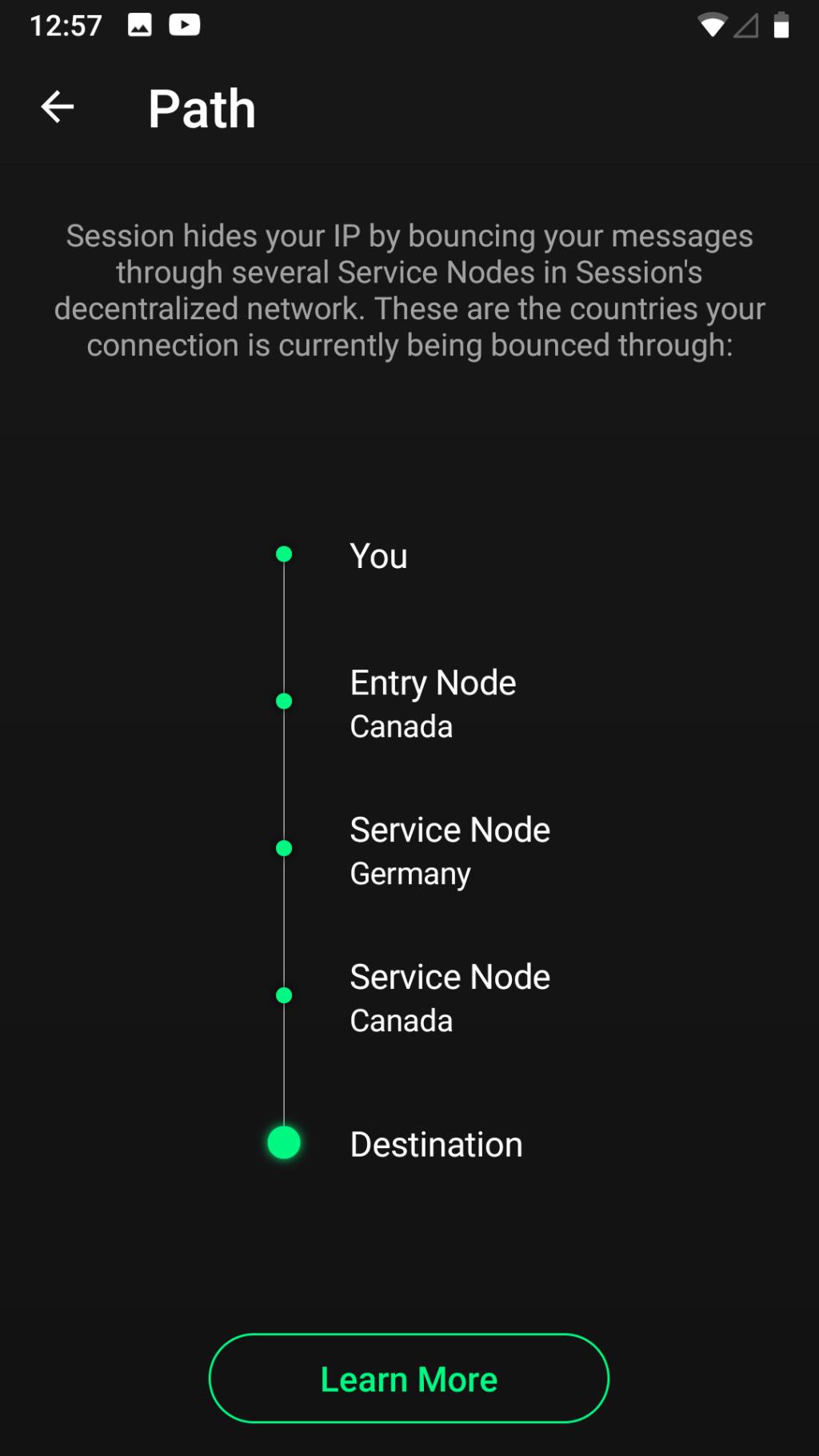

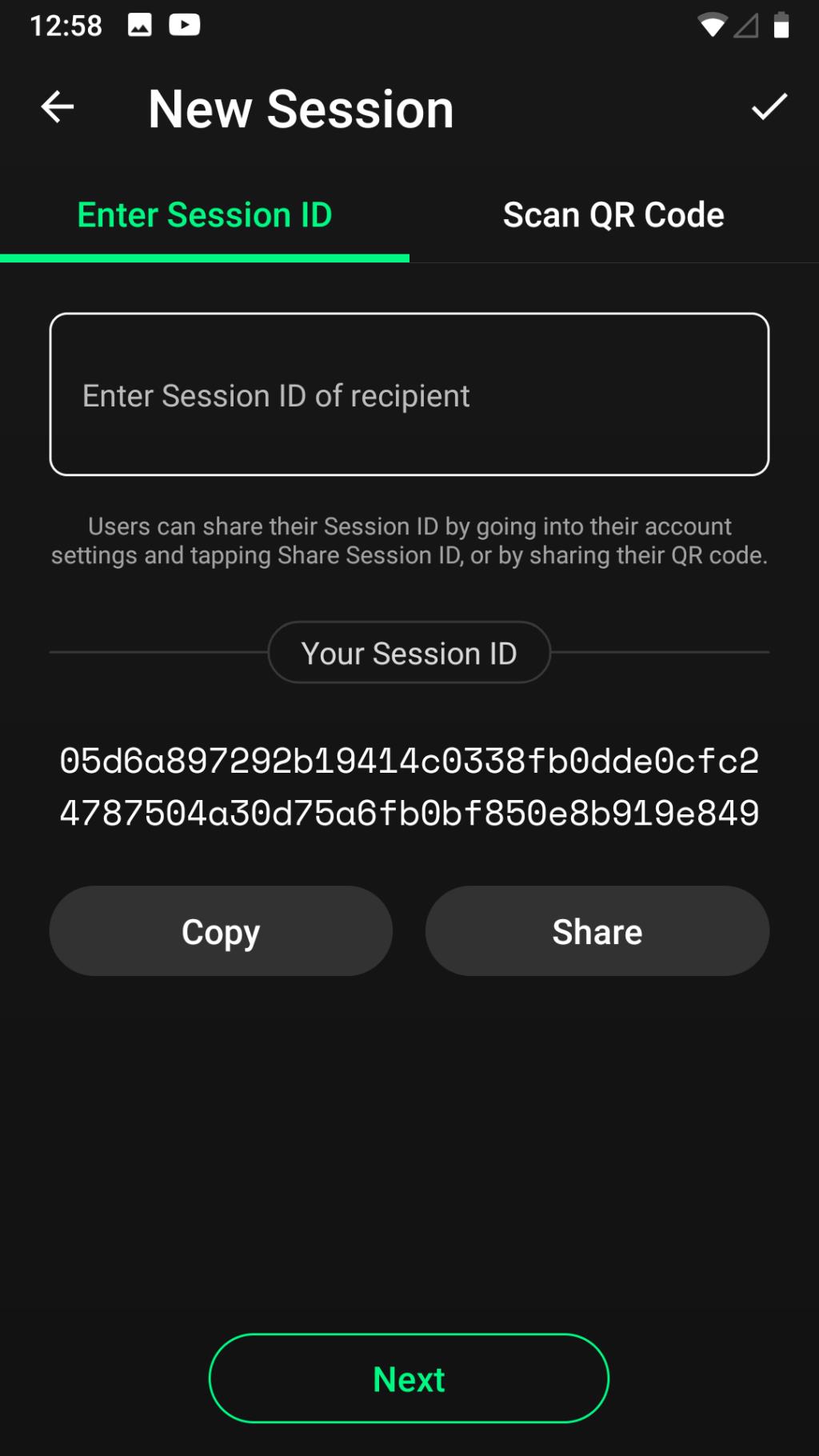

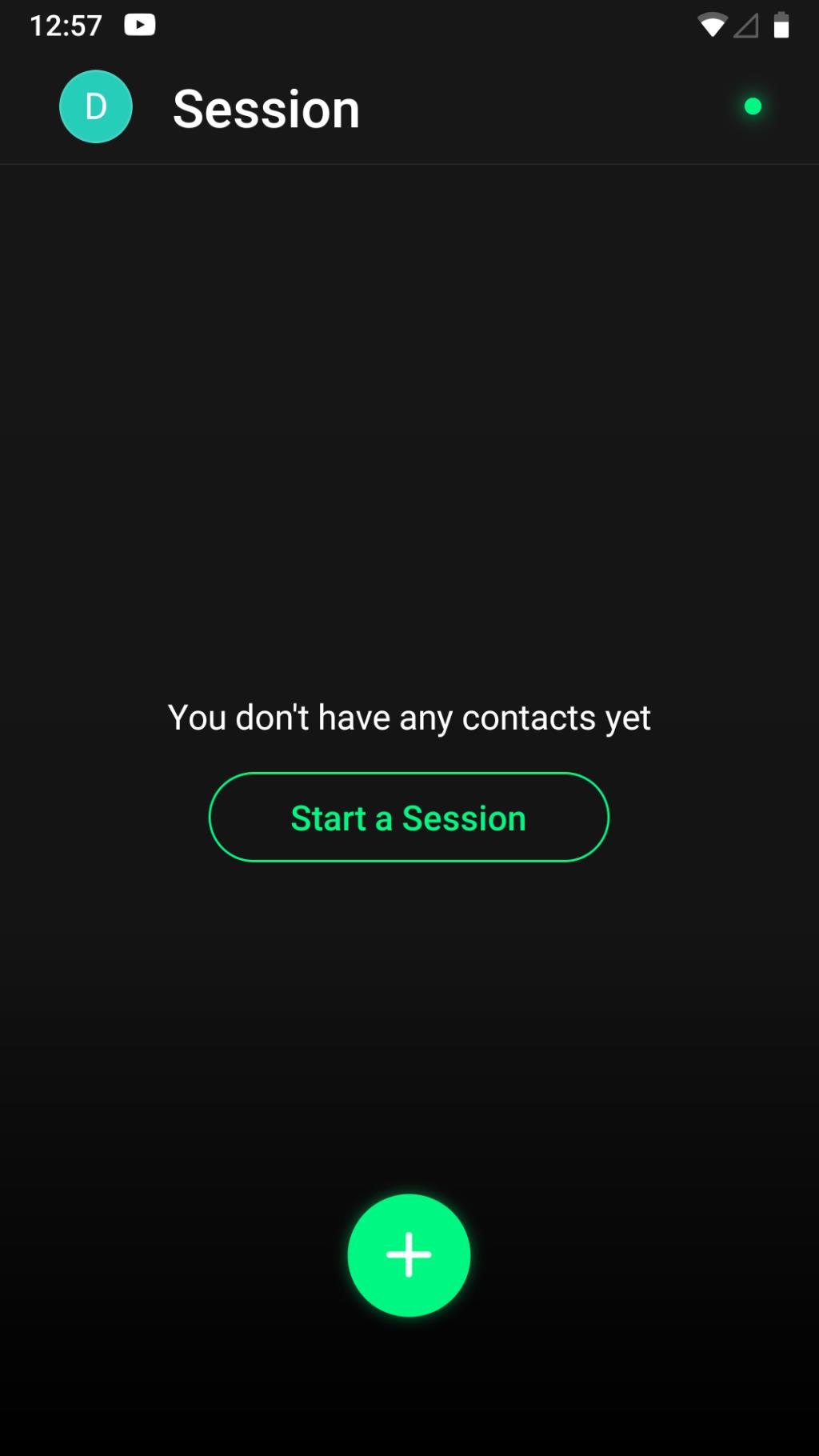

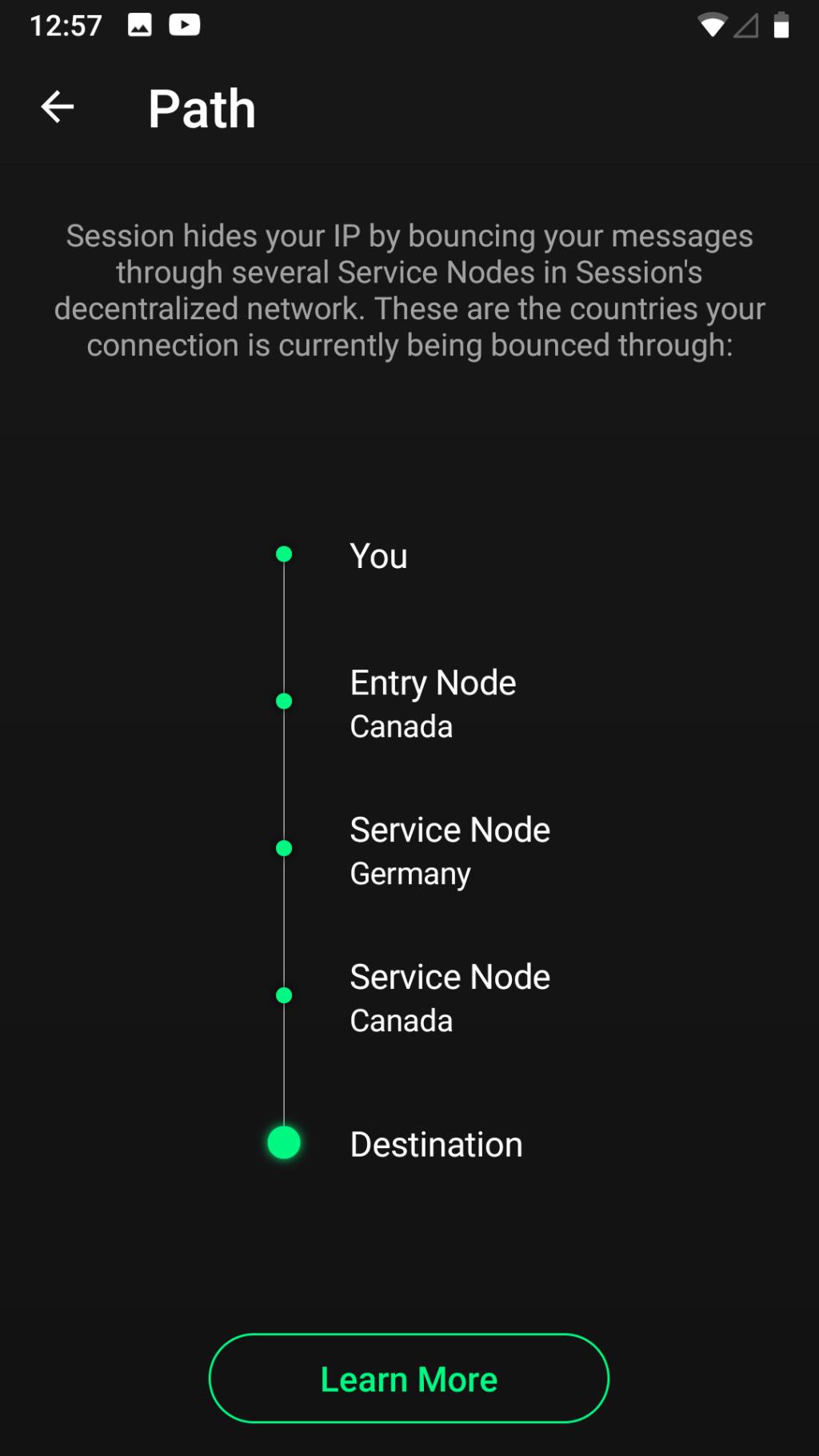

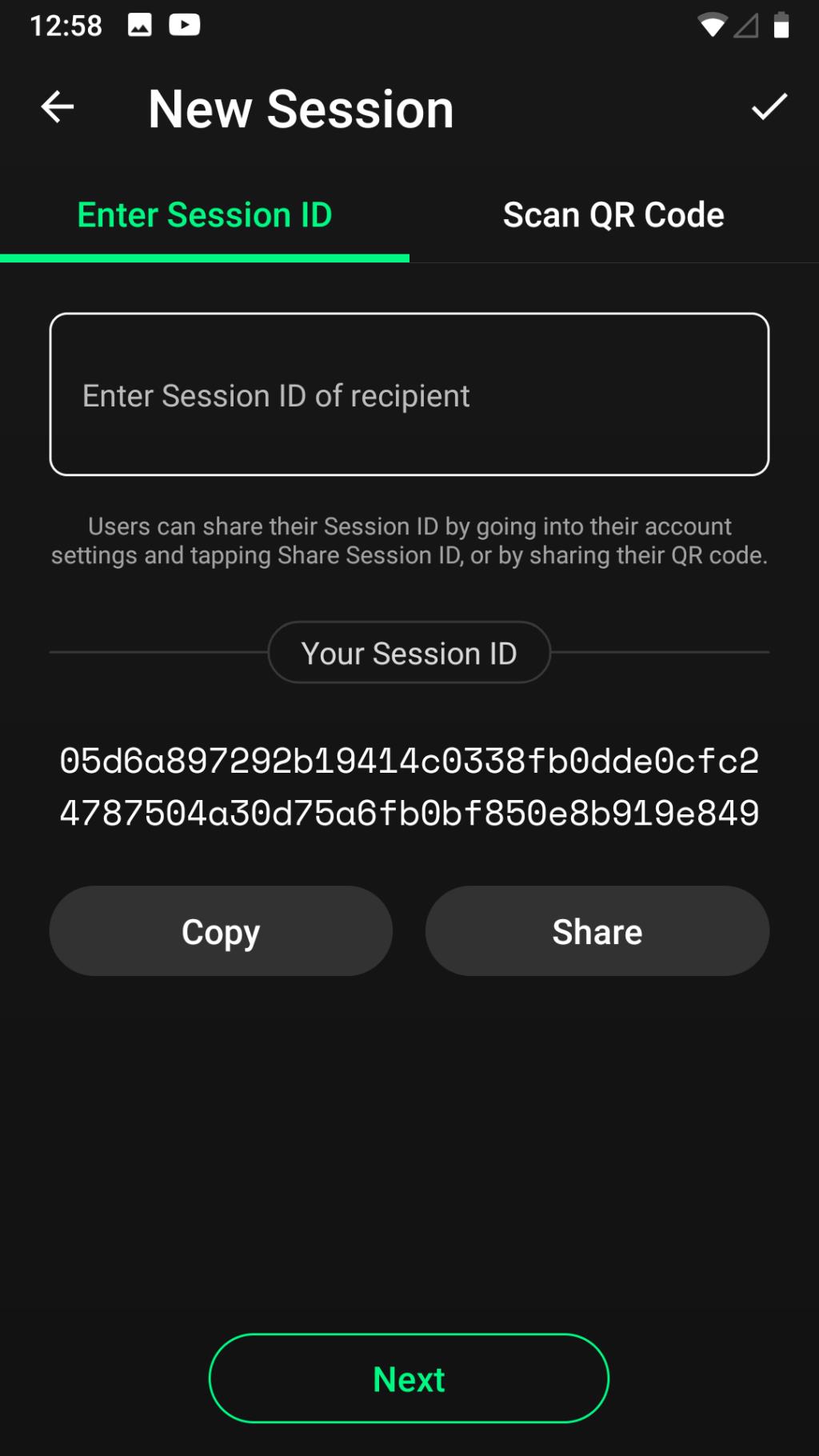

Sesi

Cabang dari Signal (sebuah garpu), Session menyasarkan untuk mempunyai ciri keselamatan yang lebih hebat daripada Signal. Untuk itu, ia menyepadukan semua ciri Isyarat tetapi meninggalkan keperluan untuk mempunyai nombor telefon atau e-mel untuk mendaftar. Ia tidak log sebarang metadata atau alamat IP, tetapi ia masih tidak menyokong 2FA.

Pembangunan sumber terbukanya masih berterusan, jadi anda mungkin mengalami pepijat. Selain itu, protokol Penghalaan Bawangnya, yang digunakan oleh pelayar Tor, juga sedang dibangunkan.

Muat turun : Sesi untuk Android | iOS | Mac | Windows | Linux (Percuma)

Briar

Briar yang terdesentralisasi sepenuhnya ialah salah satu aplikasi FOSS terkini dengan protokol messenger E2EE. Eksklusif untuk platform Android, Briar ialah penyelesaian yang sesuai untuk mereka yang bimbang tentang pelayan menyimpan mesej mereka. Briar menjadikan ini mustahil dengan menggunakan protokol peer-to-peer (P2P). Maksudnya, hanya anda dan penerima yang boleh menyimpan mesej.

Selain itu, Briar menambah lapisan perlindungan tambahan dengan menggunakan Protokol Bawang (Tor). Anda tidak perlu menawarkan sebarang maklumat untuk mula menggunakan Briar kecuali nama penerima. Walau bagaimanapun, jika anda menukar peranti, semua mesej anda akan menjadi tidak dapat diperoleh.

Muat turun : Briar untuk Android (Percuma)

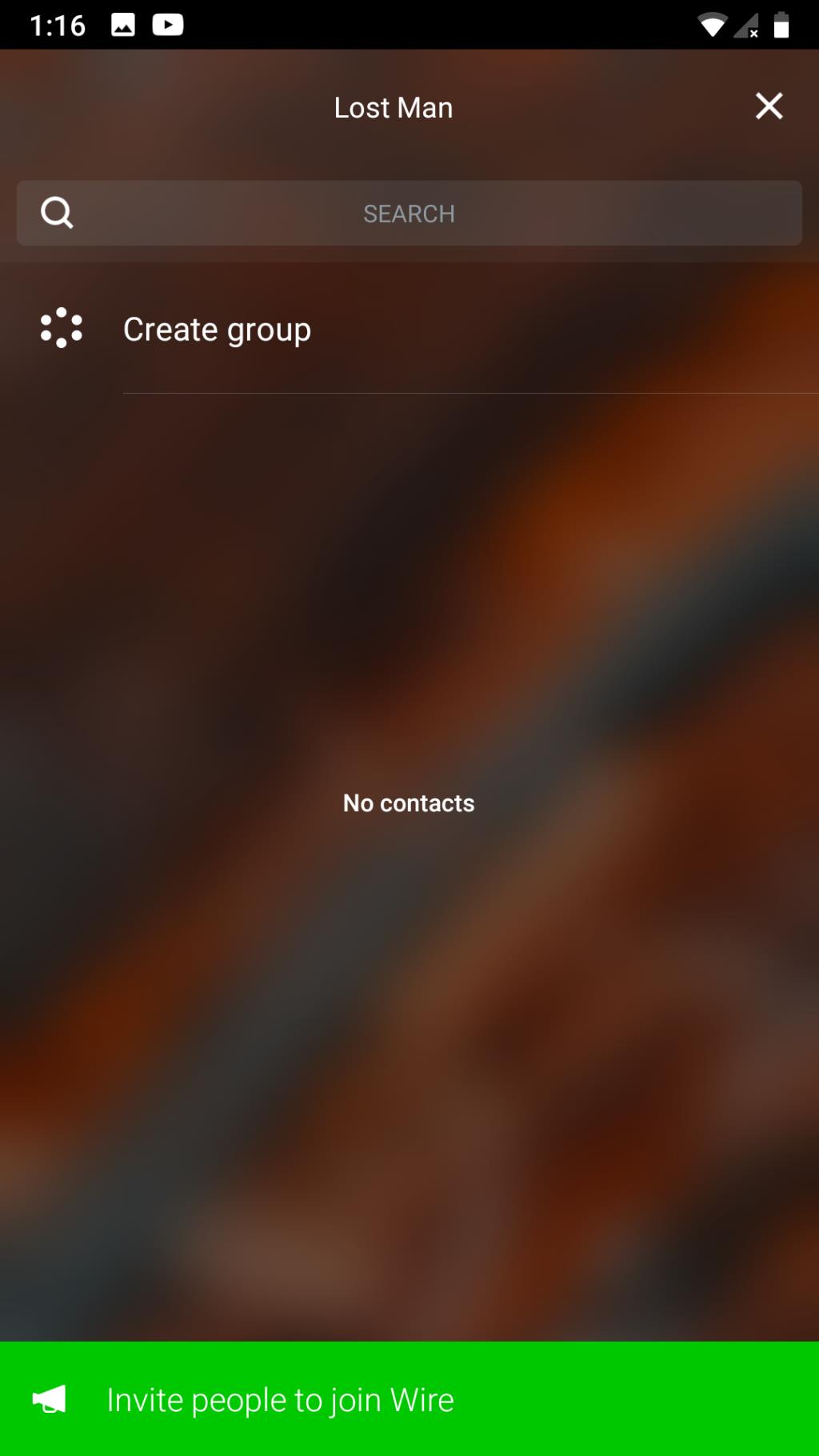

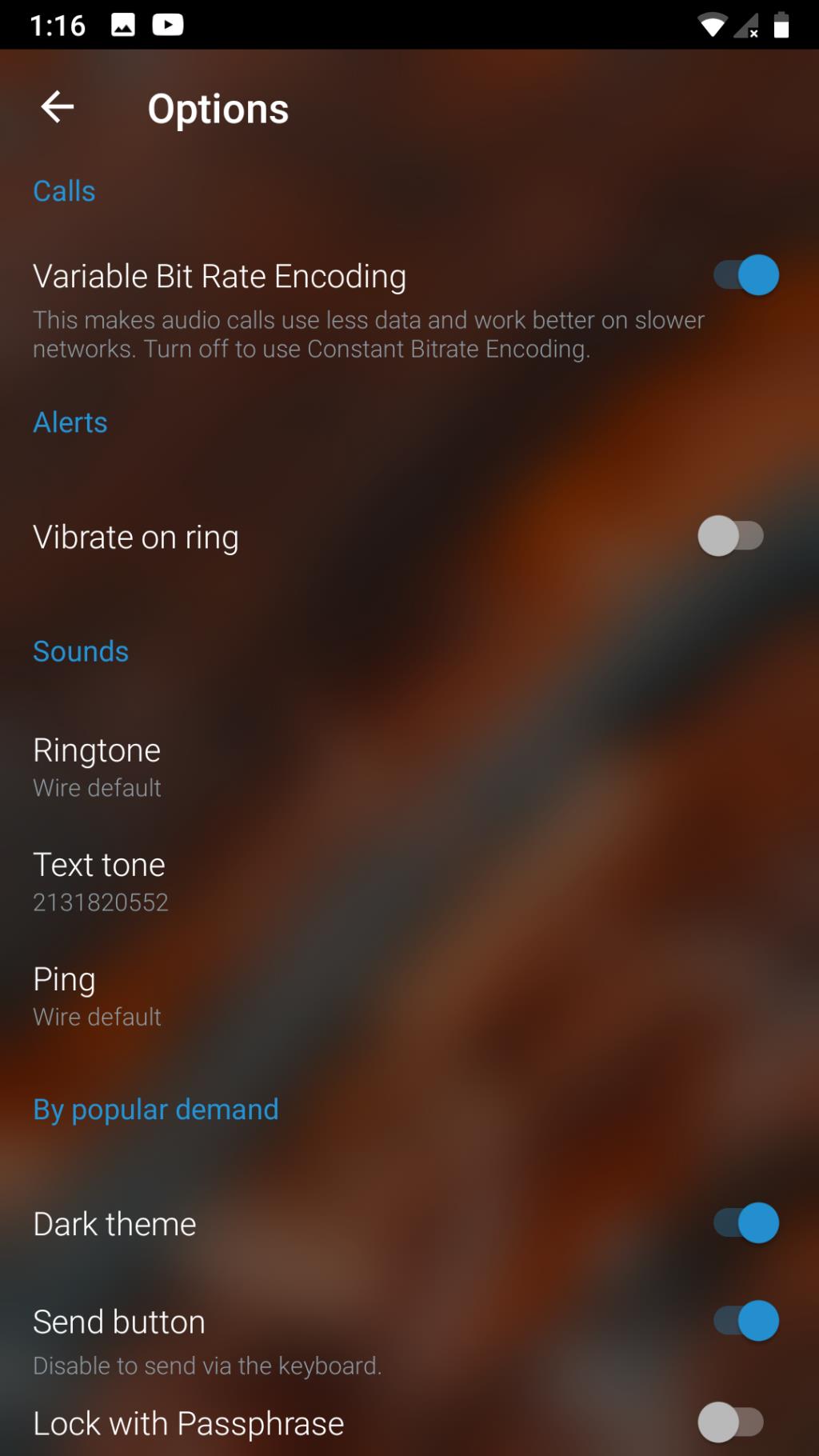

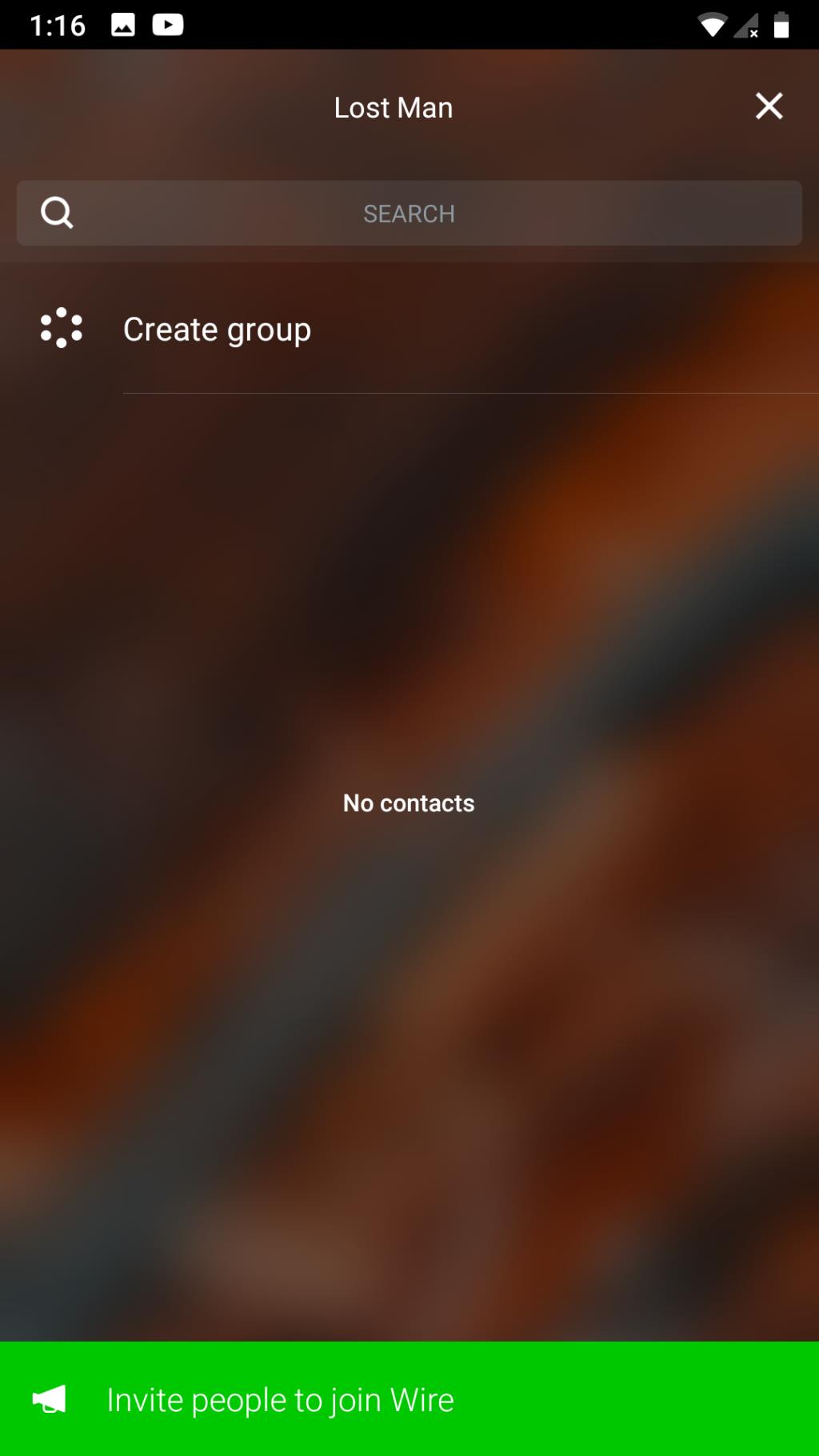

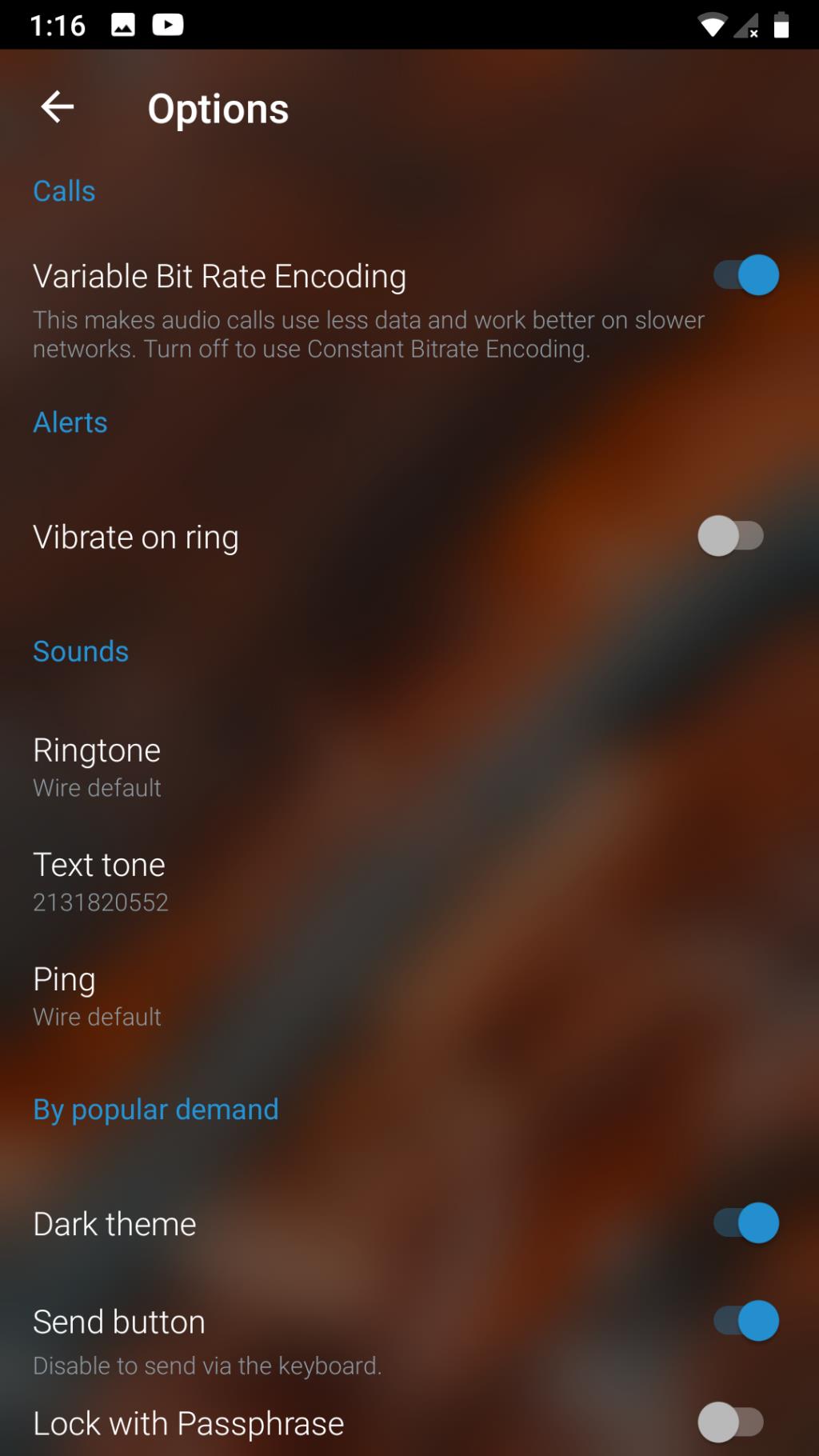

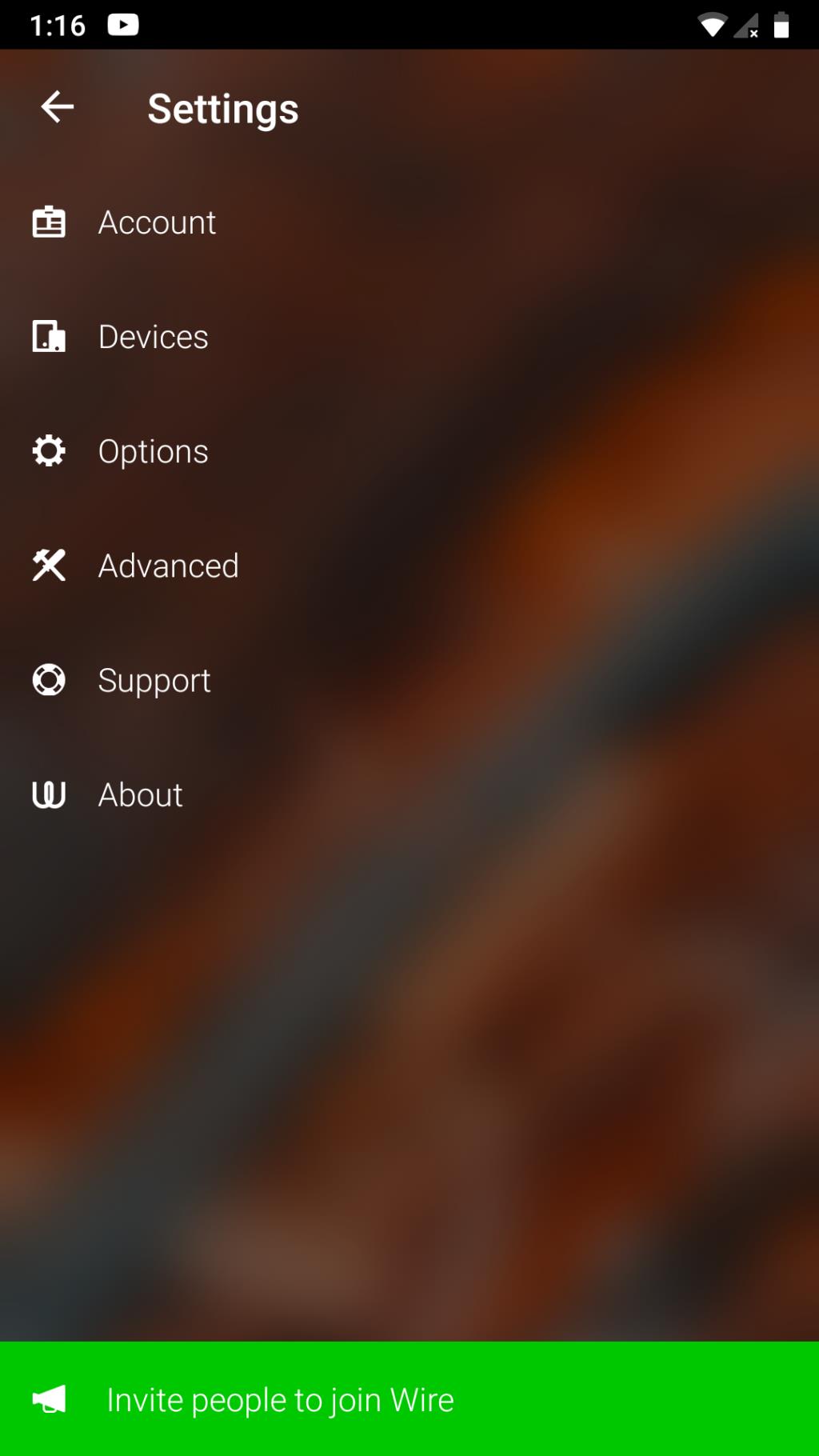

wayar

Walaupun masih kekal sebagai sumber terbuka, Wire bertujuan untuk pemesejan dan perkongsian kumpulan, menjadikannya ideal untuk persekitaran perniagaan. Ia tidak percuma kecuali untuk akaun peribadi. Di samping protokol E2EE, Wire menggunakan Proteus dan WebRTC dengan PFS, sebagai tambahan kepada pemesejan pemadam sendiri.

Wire memerlukan sama ada nombor telefon/e-mel untuk mendaftar, selain daripada mengelog beberapa data peribadi. Ia juga tidak menyokong 2FA. Walau bagaimanapun, pematuhan GDPR, sifat sumber terbuka dan algoritma penyulitan teratas menjadikannya hebat untuk organisasi korporat.

Muat turun : Wire untuk Android | iOS | Mac | Web | Linux (Percuma)

Anda Bukan Tidak Bertahan Melawan Arus Balik

Akhirnya, walaupun kerajaan mengharamkan sepenuhnya E2EE atau mewajibkan pintu belakang, penjenayah akan mencari kaedah lain. Sebaliknya, rakyat yang kurang terlibat hanya akan menerima keadaan baharu: pengawasan besar-besaran. Itulah sebabnya kita mesti tersilap berhati-hati dan sentiasa menolak untuk mengekalkan hak asasi manusia kita untuk privasi.