Hoe maak je een groep aan in Linux

Groepen worden gebruikt om gebruikers en hun privileges te organiseren, zoals het lezen van de schrijf- en uitvoeringsrechten. Om een groud toe te voegen, is het commando groupadd.

In dit artikel leggen we uit hoe je Rootkit Hunter installeert in Linux (rkhunter).

Rootkit Hunter is een open-source op Unix/Linux gebaseerde tool voor het bewaken en analyseren van beveiliging. Het is een shellscript dat verschillende controles op het lokale systeem uitvoert om bekende rootkits en malware te detecteren. Het voert ook controles uit om te zien of opdrachten zijn gewijzigd, of de opstartbestanden van het systeem zijn gewijzigd, en verschillende controles op de netwerkinterfaces, inclusief controles voor luisterende toepassingen.

Deze handleiding helpt u bij het installatie- en configuratieproces.

Installeer Rootkit Hunter in Linux

Laten we beginnen.

1. Download Rkhunter

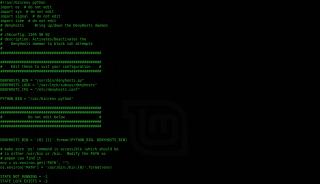

Gebruik het volgende commando om Rkhunter te downloaden van sourceforge.net.

# cd /tmp

# wget http://downloads.sourceforge.net/project/rkhunter/rkhunter/1.4.6/rkhunter-1.4.6.tar.gz

Ga voor de nieuwste versie naar https://sourceforge.net/projects/rkhunter/files/rkhunter/

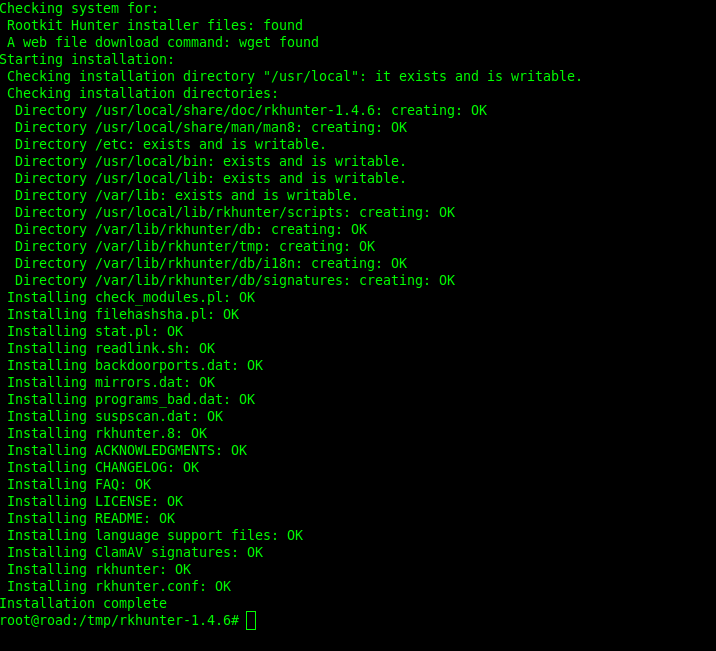

2. Pak Rkhunter uit en installeer het

Nadat we Rkhunter hebben gedownload, pak je het uit en voer je het installatiescript uit zoals hieronder getoond:

# tar -xvf rkhunter-1.4.6.tar.gz

# cd rkhunter-1.4.6# ./installer.sh --install

Bovenstaand script voert de standaardinstallatie van Rkhunter uit.

Opmerking: als een of andere vorm van bestandsmachtigingsfout wordt weergegeven, controleer dan of het 'installer.sh'-script uitvoerbaar is.

Het installatieprogramma heeft ook een help-optie:

# ./installer.sh --help

Het standaard installatieproces zal een configuratiebestand, genaamd 'rkhunter.conf', installeren in de map '/etc' of waar u hebt gekozen met de schakeloptie '--layout'. U kunt het hoofdconfiguratiebestand zelf bewerken of een 'lokaal' configuratiebestand maken voor uw eigen instellingen. Dit bestand, dat 'rkhunter.conf.local' moet heten, moet zich in dezelfde map bevinden als het hoofdconfiguratiebestand.

Als alternatief, of aanvullend indien gewenst, kunt u een map maken, genaamd 'rkhunter.d', in dezelfde map als het hoofdconfiguratiebestand. Binnen 'rkhunter.d' kunt u vervolgens verdere configuratiebestanden aanmaken. De enige beperking is dat de bestandsnamen eindigen op '.conf'.

U dient het (de) configuratiebestand(en) te bewerken volgens uw eigen systeemvereisten.

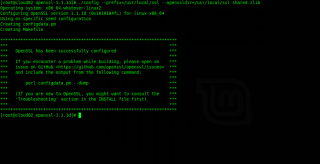

3. Update Rkhunter

# rkhunter --update

Voordat we RKH uitvoeren, moeten we de database met bestandseigenschappen vullen door de volgende opdracht uit te voeren:

# rkhunter --propupd

4. Voer Rkhunter . uit

Voer de volgende opdracht uit als rootgebruiker om het hele bestandssysteem te scannen:

# rkhunter -c

Het bovenstaande commando genereert een logbestand onder /var/log/rkhunter.log met de controleresultaten gemaakt door Rkhunter.

# cat /var/log/rkhunter.log

Controleer alleen waarschuwingen met de volgende opdracht:

# grep Warning /var/log/rkhunter.log

Controleer de man-pagina.

# man rkhunter

Dat is dat we de basisinstallatie en configuratie van Rkhunter hebben behandeld.

In dit artikel hebben we gezien hoe Rootkit Hunter in Linux (rkhunter) kan worden geïnstalleerd.

Bekijk onze hoogwaardige dedicated servers en KVM VPS.

Groepen worden gebruikt om gebruikers en hun privileges te organiseren, zoals het lezen van de schrijf- en uitvoeringsrechten. Om een groud toe te voegen, is het commando groupadd.

Leg 3 manieren uit om het CPU-gebruik in Linux te controleren. CPU-gebruik verwijst naar het gebruik van verwerkingsbronnen of de hoeveelheid werk die door een CPU wordt verwerkt.

DenyHosts wordt veel gebruikt als alternatief voor Fail2ban. Als er te veel ongeldige SSH-inlogpogingen zijn geweest, gaat het ervan uit dat de brute-force-aanvallen of

We zullen leren hoe je een nieuwe schijf op een Linux-server kunt mounten. Voor deze demonstratie gebruiken we de CentOS 7-cloudserver. mount nu de partitie zoals hieronder getoond.

Leg goed uit hoe het eenvoudig is om Fail2ban op Ubuntu 20.04 te installeren. Fail2ban is geschreven in de programmeertaal Python en is gratis open source. Configuratie.

Leg goed uit hoe u WireGuard VPN installeert op Ubuntu 20.04. WireGuard is een uiterst eenvoudige, snelle en moderne VPN die gebruikmaakt van de modernste cryptografie

OpenSSL is een robuuste, commerciële toolkit met volledige functionaliteit voor de Transport Layer Security (TLS) & (SSL)-protocollen. Leer OpenSSL 1.1.1d installeren in CentOS

Hoe CSF op de CentOS 8-server te installeren en configureren. ConfigServer Security & Firewall is een (SPI) firewall, Login/Intrusion Detection en Security applicatie.

Configuratie auditregel niet weergegeven? Ontdek hoe onze ondersteuningstechnici het probleem oplossen en oplossen. Regelconfiguratiebestand /etc/audit/rules.d/audit.rules

In dit artikel zullen we leren hoe onze ondersteuningstechnici de hoge belasting van CloudLinux op de server oplossen. Zorg ervoor dat uw LVE-limieten correct zijn geconfigureerd.