O que é a estrutura de segurança cibernética do NIST?

Armazenar informações online se tornou a norma. Mais organizações estão rebocando essa parte para permanecerem relevantes nesta era de interconectividade.

Se você é um dos 1,6 bilhão de usuários do WhatsApp, já está usando criptografia ponta a ponta (E2EE). Essa forma segura de comunicação significa que qualquer mensagem enviada a alguém só pode ser lida pelo destinatário --- essas mensagens de bate-papo não podem ser interceptadas por terceiros, incluindo governos e criminosos.

Infelizmente, os criminosos também usam criptografia para esconder seus rastros ao fazer coisas maliciosas, tornando os aplicativos de mensagens seguras um alvo principal para regulamentação governamental. Em notícias recentes , o Conselho da Europa elaborou uma resolução para regulamentar o E2EE, que se dirige à Comissão Europeia para sua forma final.

A questão é: estamos prestes a perder nossa privacidade nos aplicativos de mensagens?

Na esteira dos recentes ataques na França e na Áustria, os primeiros-ministros de ambos os países, Emmanuel Macron e Sebastian Kurz, respectivamente, apresentaram um projeto de resolução do Conselho da União Europeia (CoEU) em 6 de novembro, com o objetivo de regulamentar a criptografia de ponta a ponta práticas.

O CoEU é o órgão de propostas que define a direção das políticas, enquanto a Comissão Europeia elaborará legislação aplicável a partir dele. Felizmente, como uma abertura legislativa, o projeto de resolução não é tão problemático para a privacidade como seria de se esperar:

No entanto, a resolução propõe uma abordagem direcionada:

“Competent authorities must be able to access data in a lawful and targeted manner, in full respect of fundamental rights and the data protection regime, while upholding cybersecurity.”

Dada a tendência de os governos expandirem a gama de alvos válidos, isso poderia incluir protestos legais também. No caso da França, pode ser o movimento Yellow Vests, que foi forçado a sair do Facebook para um aplicativo seguro do Telegram.

Curiosamente, o Telegram foi o mesmo aplicativo que a Rússia baniu porque a equipe de desenvolvimento se recusou a criar uma porta dos fundos para o governo. O Tribunal Europeu dos Direitos do Homem (CEDH) da UE considerou tal proibição uma violação clara da liberdade de expressão. A decisão deu frutos quando a Rússia suspendeu a proibição de dois anos do Telegram .

Infelizmente, não parece ser o caso. Em 2019, a CEDH decidiu que a liberdade de expressão em torno do tema do Holocausto não constitui um direito humano. Ao mesmo tempo, o tribunal decidiu que a mesma liberdade de expressão sobre o tema do genocídio armênio constitui um direito humano à liberdade de expressão. Essas decisões incoerentes revelam que a CEDH não respeita os padrões universais.

Se você está preocupado com o fato de o WhatsApp, Telegram, Viber e outros aplicativos E2EE o exporem repentinamente a hackers e mineradores de dados, não se preocupe. Dentro da UE, provavelmente estamos lidando com uma solução híbrida, na qual as agências de aplicação da lei devem fornecer aos tribunais raciocínio suficiente para invadir a privacidade.

Por outro lado, dentro da esfera Five Eyes, parece haver um grande impulso para legislar backdoors em aplicativos de mensageiro E2EE. A resistência dos cidadãos e de ONGs como a Electronic Frontier Foundation será crítica para evitar essa legislação restritiva sobre criptografia.

Relacionado: O que é vigilância "Five Eyes"?

Não é segredo que as nações em todo o mundo estão ansiosas para minar a privacidade dos cidadãos em prol da suposta segurança nacional. Essa carga geralmente é liderada pela aliança de inteligência Five Eyes . Eles buscam implementar a abordagem mais ampla --- obrigando os desenvolvedores de software a integrar backdoors em seus aplicativos . Isso permitiria que governos e empresas de tecnologia acessassem quaisquer dados privados à vontade.

Embora os governos afirmem retoricamente que têm salvaguardas em vigor contra abusos, seu histórico é menos do que estelar. Conforme revelado pelos vazamentos de Snowden , eles parecem não ter escrúpulos em como percebem o direito dos cidadãos à privacidade e à prevenção de abusos. Além disso, backdoors são facilmente explorados por cibercriminosos, causando grandes danos econômicos e erosão da confiança.

Backdoors obrigatórios ainda não são uma realidade, mas os governos podem empregar um poderoso arsenal de persuasão a qualquer momento que um ato criminoso / terrorista aconteça. Portanto, os governos têm um ímpeto constante para erodir as proteções de privacidade, argumentando que:

Tentar alcançar o equilíbrio entre os dois é um processo contínuo, mais recentemente colocado sob os holofotes públicos pelos Estados membros da UE.

Quando as pessoas não querem pensar sobre as consequências do estado de vigilância, muitas vezes recorrem ao argumento básico:

“I have nothing to hide.”

Infelizmente, a adesão a tal ingenuidade não torna sua vida protegida de abusos. Como o escândalo de dados Facebook-Cambridge Analytica demonstrou, deve-se tratar seus dados pessoais com tanto rigor quanto se protegeria a propriedade em sua casa. Quando você perde os protocolos de criptografia E2E, cria um ambiente que nutre:

Assim como os criminosos têm fácil acesso às armas de fogo, apesar de sua proibição e controle rígido em todo o mundo, os criminosos também conseguiriam outros métodos de comunicação. Simultaneamente, minar o E2EE tornaria as empresas e os cidadãos vulneráveis a uma ampla variedade de abusos.

Backdoors em aplicativos de mensagens podem acontecer de três maneiras:

Ainda não chegamos ao terceiro cenário. Enquanto isso, tente seguir estas diretrizes de segurança ao escolher um aplicativo de mensagens seguro:

Levando esses fatores em consideração, aqui estão alguns bons aplicativos de mensageiro E2EE de código aberto:

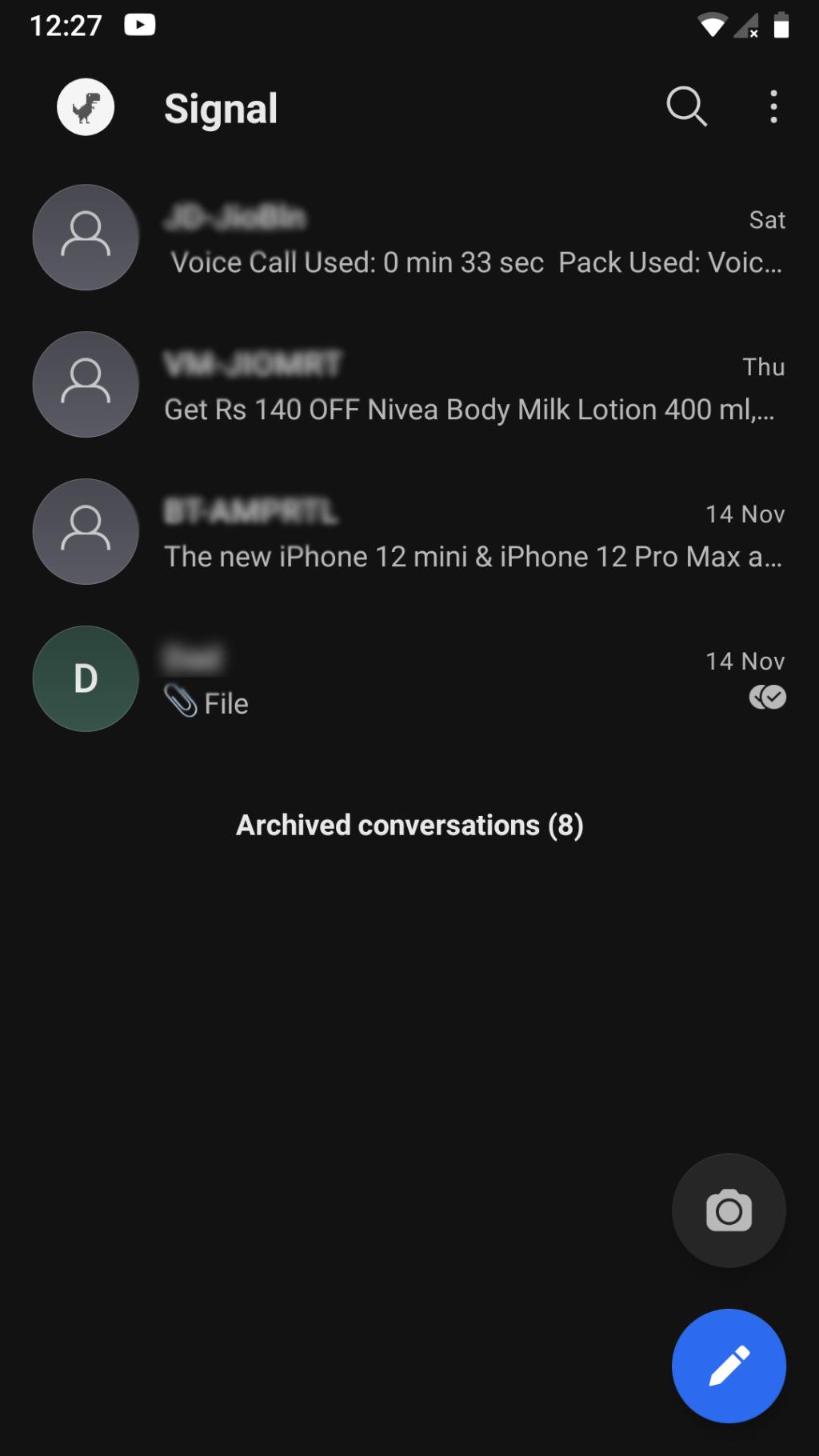

O Signal se tornou o favorito entre muitos usuários preocupados com a privacidade, e por boas razões. Ele emprega Perfect Forward Secrecy (PFS) para todos os tipos de mensagens: texto, áudio e vídeo. O Signal também não registra seu endereço IP, ao mesmo tempo que oferece a opção de enviar mensagens autodestrutivas. Em dispositivos Android, você pode até torná-lo um aplicativo padrão para mensagens de texto SMS.

No entanto, o Signal exige a inscrição de um número de telefone, além de não fornecer autenticação de dois fatores (2FA). No geral, este aplicativo de mensagens compatível com GDPR disponível para todas as plataformas ainda não foi superado.

Download : Signal para Android | iOS | Windows (grátis)

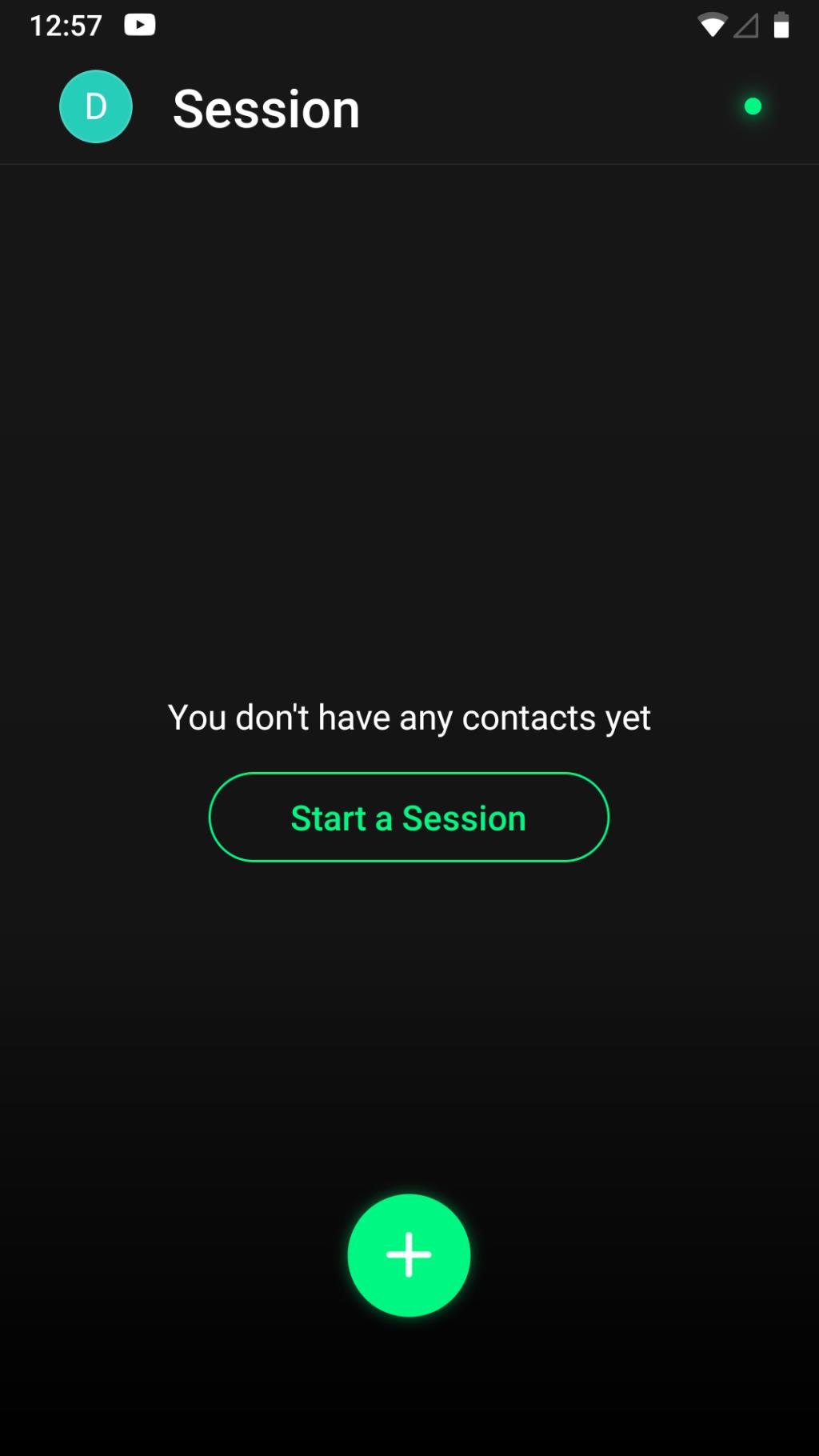

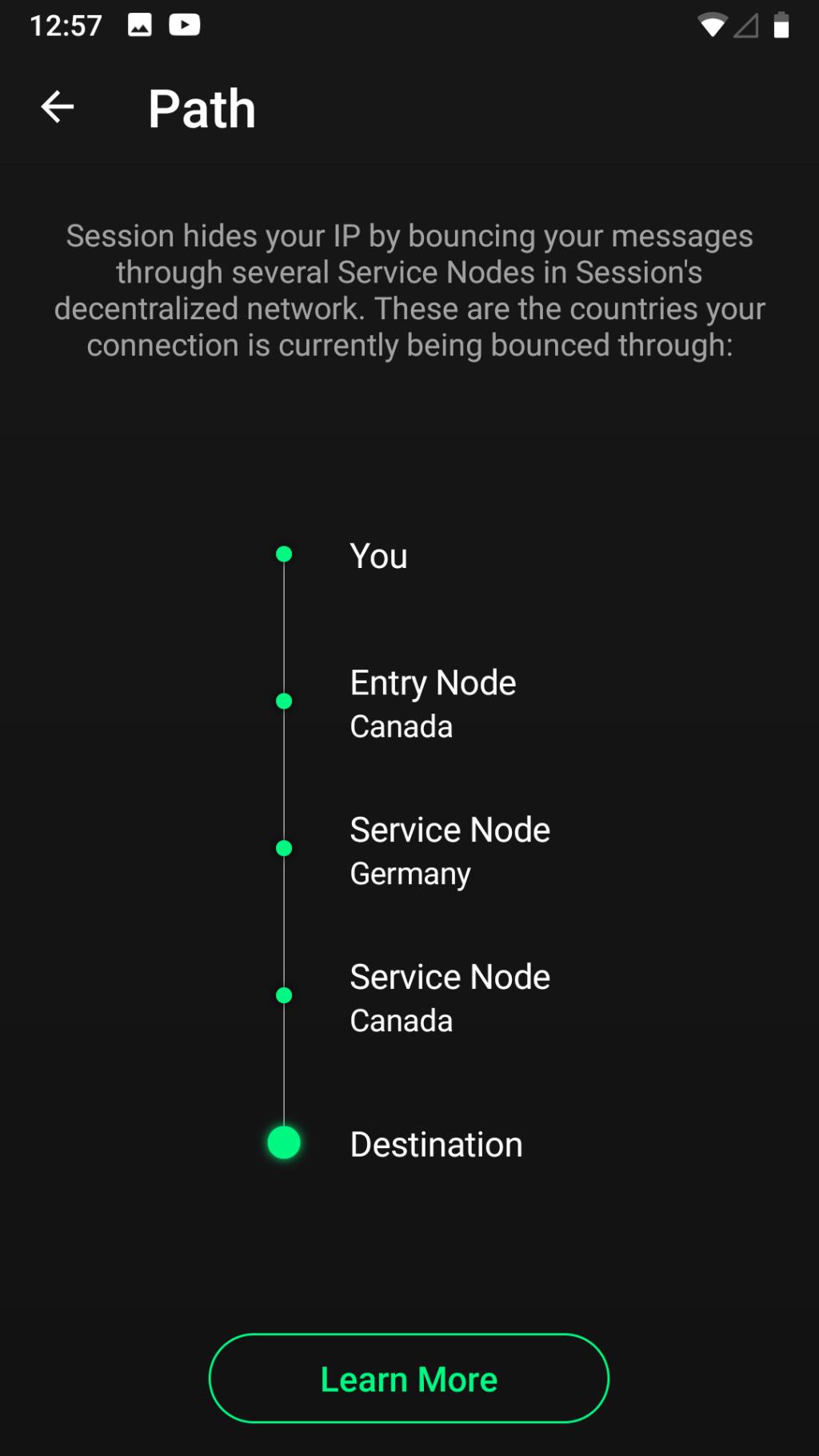

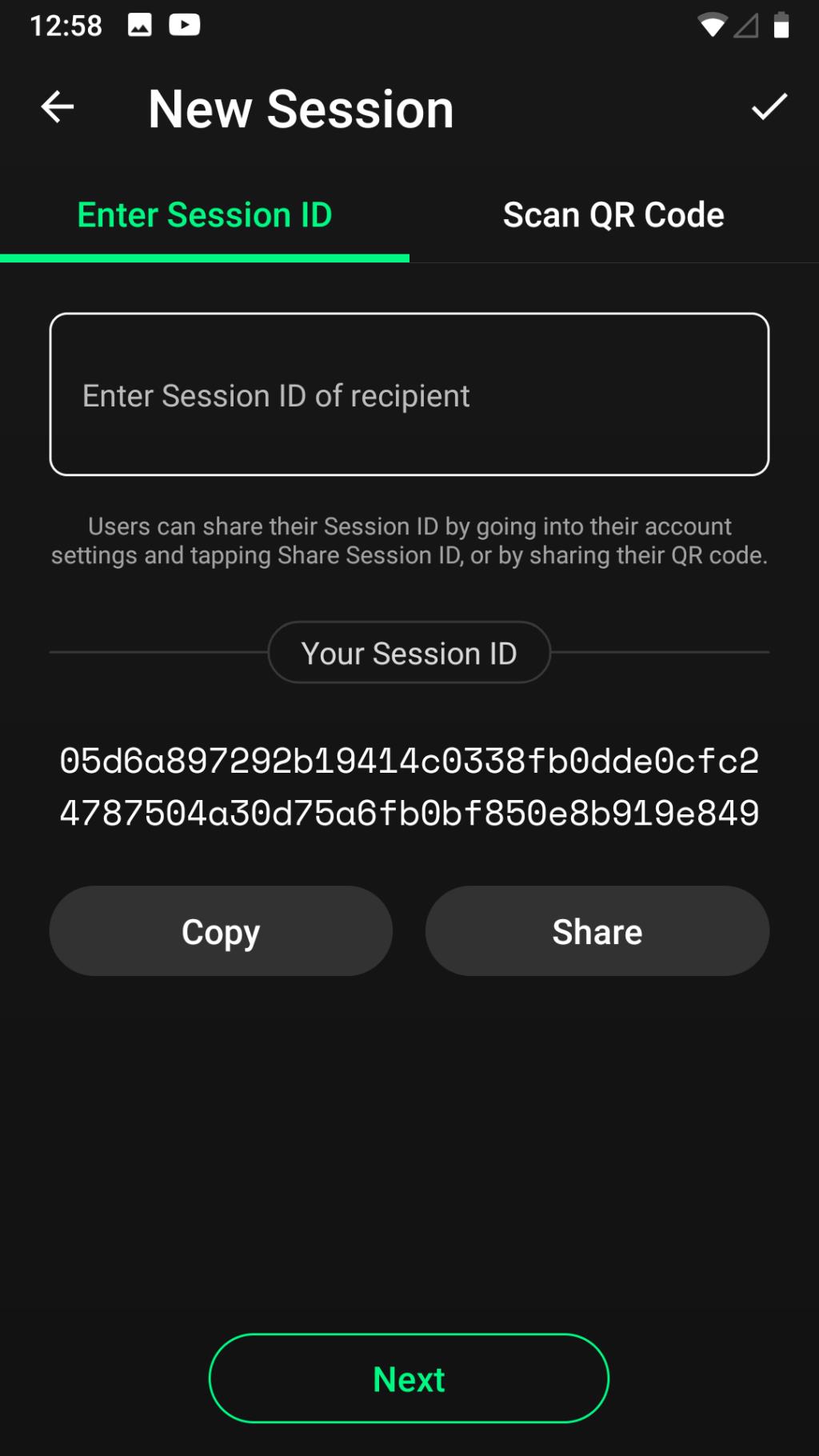

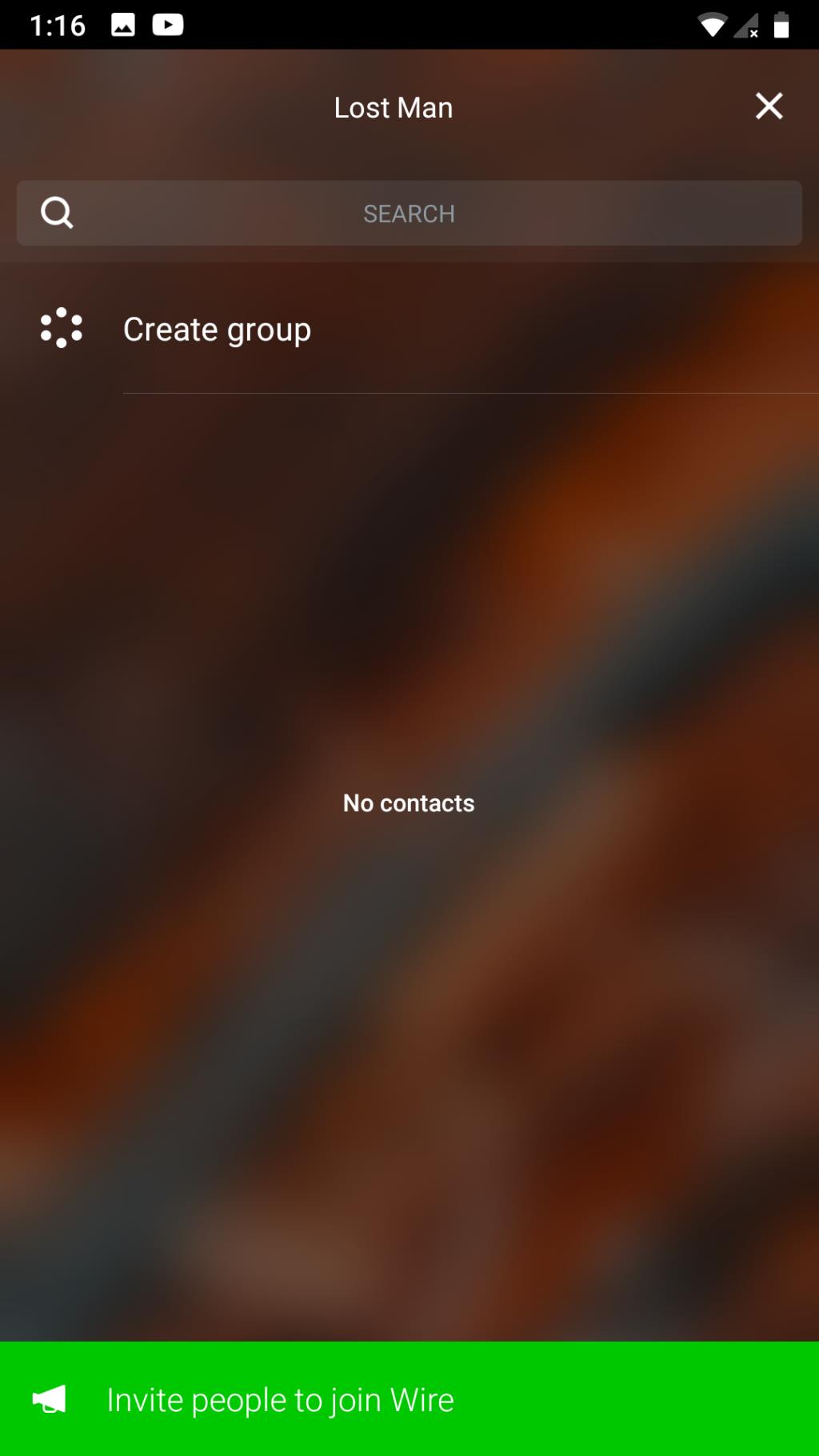

Um desdobramento do Signal (um fork), o Session pretende ter recursos de segurança ainda mais formidáveis do que o Signal. Para tanto, integrou todos os recursos do Signal, mas deixou de fora a exigência de um número de telefone ou e-mail para inscrição. Ele não registra nenhum metadado ou endereço IP, mas ainda não oferece suporte a 2FA.

Seu desenvolvimento de código aberto ainda está em andamento, então você pode encontrar bugs. Além disso, seu protocolo de roteamento Onion, em uso pelo navegador Tor, também está em desenvolvimento.

Baixar : Sessão para Android | iOS | Mac | Windows | Linux (grátis)

Completamente descentralizado Briar é um dos aplicativos FOSS mais recentes com protocolos de mensageiro E2EE. Exclusivo para a plataforma Android, o Briar é a solução ideal para quem se preocupa com um servidor que armazena suas mensagens. Briar torna isso impossível empregando protocolos ponto a ponto (P2P). Ou seja, apenas você e o receptor podem armazenar as mensagens.

Além disso, Briar adiciona uma camada adicional de proteção usando o protocolo Onion (Tor). Você não precisa fornecer nenhuma informação para começar a usar Briar, exceto o nome do destinatário. No entanto, se você alterar o dispositivo, todas as suas mensagens se tornarão impossíveis de obter.

Baixar : Briar para Android (grátis)

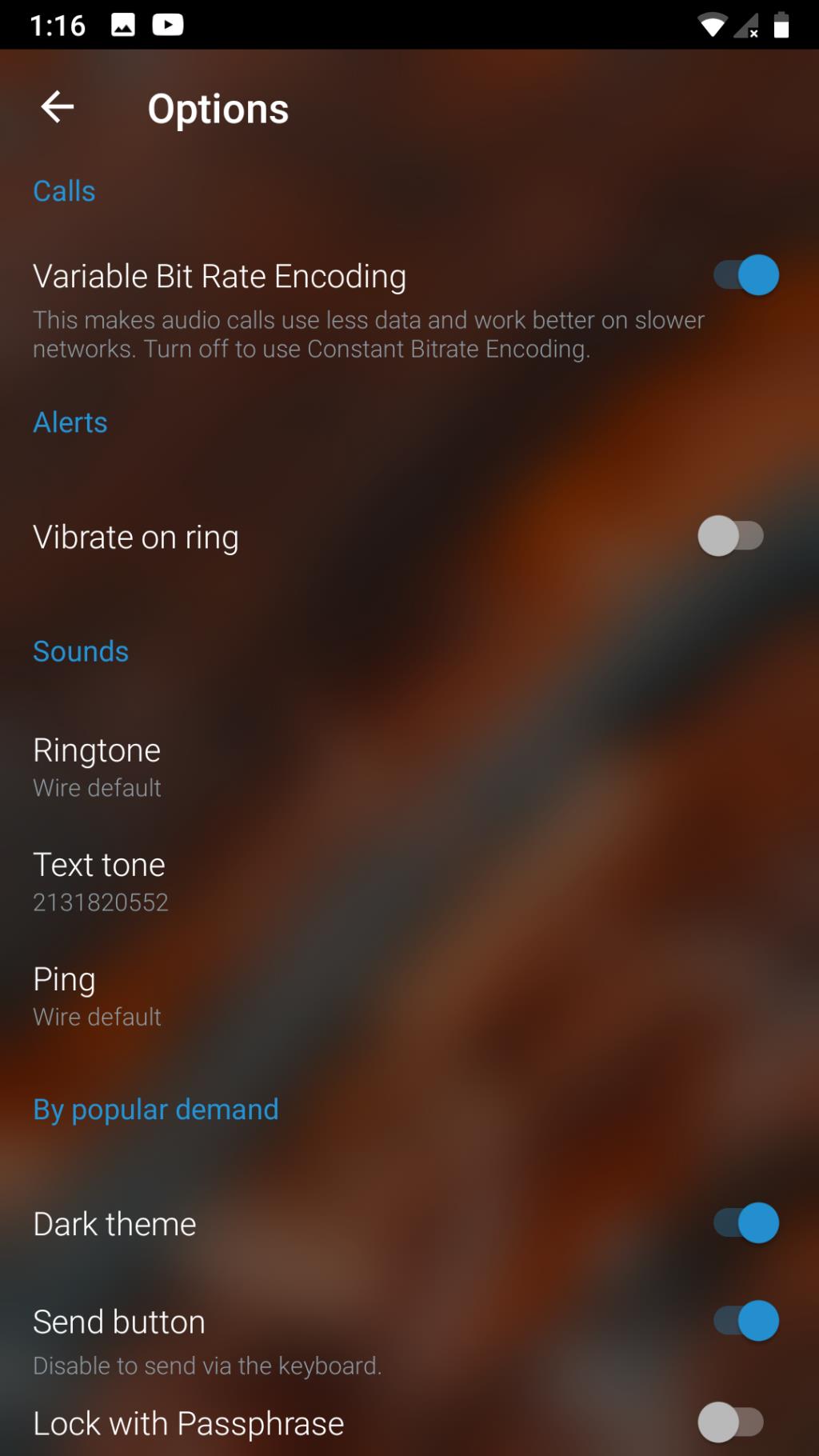

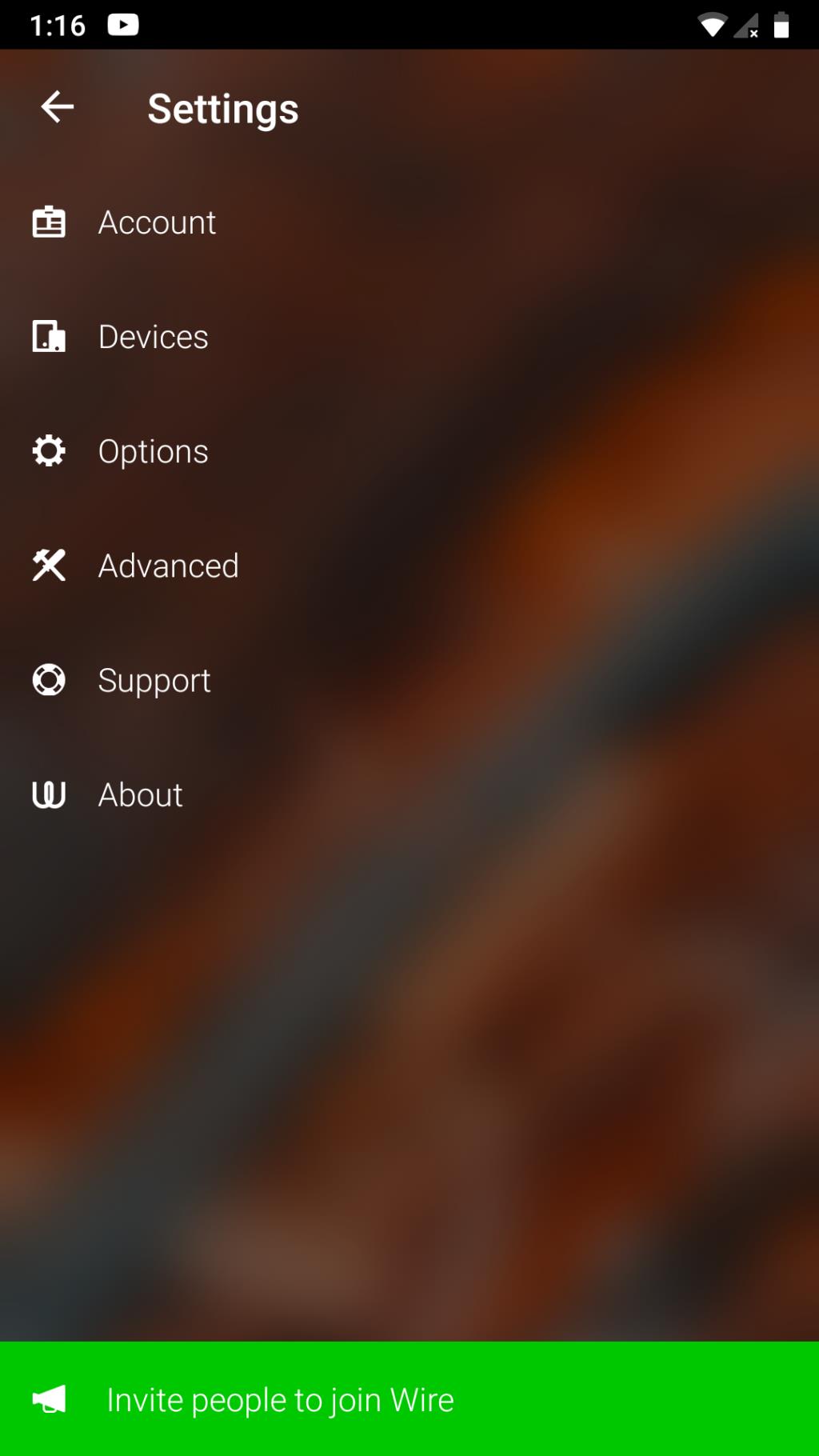

Embora ainda permaneça com o código aberto, o Wire é voltado para mensagens em grupo e compartilhamento, tornando-o ideal para ambientes de negócios. Não é gratuito, exceto para contas pessoais. Junto com os protocolos E2EE, Wire emprega Proteus e WebRTC com PFS, além de mensagens de apagamento automático.

Wire requer um número de telefone / e-mail para se inscrever, além de registrar alguns dados pessoais. Também não oferece suporte a 2FA. No entanto, sua conformidade com o GDPR, natureza de código aberto e algoritmos de criptografia de primeira linha o tornam excelente para organizações corporativas.

Download : Wire para Android | iOS | Mac | Web | Linux (grátis)

No final, mesmo que os governos banissem completamente o E2EE ou determinassem backdoors, os criminosos encontrariam outros métodos. Por outro lado, os cidadãos menos engajados simplesmente aceitariam o novo estado de coisas: vigilância em massa. É por isso que devemos errar por excesso de cautela e sempre recuar para preservar nosso direito humano básico à privacidade.

Armazenar informações online se tornou a norma. Mais organizações estão rebocando essa parte para permanecerem relevantes nesta era de interconectividade.

Se você deseja investir em uma VPN, NordVPN e ExpressVPN são opções óbvias. Ambos oferecem altas velocidades e ambos têm um longo histórico de comentários positivos de clientes.

Uma palavra que tem surgido muito ultimamente é criptografia homomórfica. Muitas empresas e serviços online estão mudando seu modelo de criptografia para um tipo de criptografia homomórfica, anunciando que é para melhor privacidade e segurança do usuário.

Um gerenciador de senhas é uma ótima maneira de lidar com a quantidade excessiva de informações de login com que todos nós temos que lidar como parte da vida moderna da Internet.

Ao configurar um novo sistema de segurança, você precisa se certificar de que funciona corretamente com o mínimo de vulnerabilidades possível. Onde ativos digitais que valem milhares de dólares estão envolvidos, você não pode se dar ao luxo de aprender com seus erros e apenas preencher as lacunas em sua segurança que os hackers exploraram anteriormente.

O ZenMate VPN é uma escolha popular entre os usuários, que anuncia uma política de não registro e funcionalidade adicional por meio de extensões do navegador. Se você quiser descobrir se vale a pena seu tempo, certifique-se de ler a análise completa do VPN do ZenMate para ver nosso veredicto.

Os ataques de malware estão aumentando e se tornando mais avançados ultimamente. As organizações enfrentam o desafio de proteger constantemente suas redes de TI contra ameaças cibernéticas.

O aplicativo de compartilhamento de vídeo TikTok é um fenômeno. Desde seu início em 2017, a rede social tem quase 90 milhões de usuários ativos nos Estados Unidos, e o aplicativo foi baixado cerca de dois bilhões de vezes.

Em agosto de 2021, uma fusão foi anunciada entre NortonLifeLock e Avast.

Incidentes de hackers sempre dominam as notícias, e com razão. Eles são a prova de que ninguém está seguro, especialmente quando a vítima é uma grande empresa com um sistema sofisticado de segurança cibernética. Um hack que teve um impacto substancial no panorama da segurança cibernética foi o hack SolarWinds.

WireGuard é um protocolo VPN relativamente novo que protege suas atividades online usando criptografia de última geração. Seu objetivo é oferecer mais privacidade, velocidades de conexão mais rápidas e economizar mais energia do que os protocolos existentes.

Todo mundo parece querer seus dados pessoais. Sempre com a intenção de lhe vender algo, as empresas lutam para que você verifique seus produtos. Mas, com a Internet repleta de um fluxo interminável de opções, oferecer uma experiência individual ao cliente é a única maneira de diferenciá-los.

Em 11 de outubro de 2021, a Microsoft anunciou que, no final de agosto, casualmente se defendeu de um enorme DDoS de 2,4 Tbps em seu serviço Azure, quase sem tempo de inatividade para seus milhões de usuários em todo o mundo.

Ao escolher a conexão de Internet e o protocolo de segurança corretos, muitos fatores podem influenciar sua decisão, desde a facilidade e conveniência de implementação, a segurança com que mantém seus dados e a velocidade geral da conexão.

A Apple pretende mudar a forma como você navega na web em seu iPhone com sua nova atualização de software iOS 15. Seu iPhone agora pode mascarar seu endereço IP e garantir o anonimato completo com um recurso chamado Private Relay. Portanto, se você estava pagando por uma VPN exclusivamente para navegação segura, pode cancelar sua assinatura agora.

Tanto o LastPass quanto o Bitwarden são excelentes gerenciadores de senhas em termos de segurança, recursos e planos. No entanto, se você tivesse que escolher entre os dois, qual sairia por cima?

Os códigos de backup fornecem uma maneira fácil de voltar para sua conta do Google. Eles atuam como a última linha de defesa para acessar sua conta do Google se você perdeu seu telefone, não consegue receber mensagens do Google ou não consegue obter um código do aplicativo Google Authenticator.

Os códigos de barras são uma das melhores maneiras de compartilhar dados em uma superfície física. Tudo o que uma pessoa interessada precisa fazer é escanear o código diretamente em seu smartphone para acessar um site ou aplicativo.

Shopify, uma plataforma de comércio eletrônico acessível usada por pequenas empresas para vender produtos online, parece ser um terreno fértil para golpistas e lojas fraudulentas.

Armazenar informações online se tornou a norma. Mais organizações estão rebocando essa parte para permanecerem relevantes nesta era de interconectividade.

Se você deseja investir em uma VPN, NordVPN e ExpressVPN são opções óbvias. Ambos oferecem altas velocidades e ambos têm um longo histórico de comentários positivos de clientes.

Um gerenciador de senhas é uma ótima maneira de lidar com a quantidade excessiva de informações de login com que todos nós temos que lidar como parte da vida moderna da Internet.

Ao configurar um novo sistema de segurança, você precisa se certificar de que funciona corretamente com o mínimo de vulnerabilidades possível. Onde ativos digitais que valem milhares de dólares estão envolvidos, você não pode se dar ao luxo de aprender com seus erros e apenas preencher as lacunas em sua segurança que os hackers exploraram anteriormente.

O ZenMate VPN é uma escolha popular entre os usuários, que anuncia uma política de não registro e funcionalidade adicional por meio de extensões do navegador. Se você quiser descobrir se vale a pena seu tempo, certifique-se de ler a análise completa do VPN do ZenMate para ver nosso veredicto.

Os ataques de malware estão aumentando e se tornando mais avançados ultimamente. As organizações enfrentam o desafio de proteger constantemente suas redes de TI contra ameaças cibernéticas.

O aplicativo de compartilhamento de vídeo TikTok é um fenômeno. Desde seu início em 2017, a rede social tem quase 90 milhões de usuários ativos nos Estados Unidos, e o aplicativo foi baixado cerca de dois bilhões de vezes.

Em agosto de 2021, uma fusão foi anunciada entre NortonLifeLock e Avast.

Incidentes de hackers sempre dominam as notícias, e com razão. Eles são a prova de que ninguém está seguro, especialmente quando a vítima é uma grande empresa com um sistema sofisticado de segurança cibernética. Um hack que teve um impacto substancial no panorama da segurança cibernética foi o hack SolarWinds.

WireGuard é um protocolo VPN relativamente novo que protege suas atividades online usando criptografia de última geração. Seu objetivo é oferecer mais privacidade, velocidades de conexão mais rápidas e economizar mais energia do que os protocolos existentes.