Cum se creează un grup în Linux

Grupurile sunt utilizate pentru a organiza utilizatorii și privilegiile lor, cum ar fi citirea scrisului și executarea permisiunii. Pentru a adăuga un groud, comanda este groupadd.

În acest articol, vom explica cum se instalează Rootkit Hunter în Linux (rkhunter).

Rootkit Hunter este un instrument open-source de monitorizare și analiză a securității bazat pe Unix / Linux. Este un script shell care efectuează diferite verificări ale sistemului local pentru a încerca să detecteze rootkit-uri și malware cunoscute. De asemenea, efectuează verificări pentru a vedea dacă comenzile au fost modificate, dacă fișierele de pornire a sistemului au fost modificate și diverse verificări ale interfețelor de rețea, inclusiv verificări pentru aplicațiile de ascultare.

Acest ghid vă va ajuta cu procesul de instalare și configurare.

Instalați Rootkit Hunter în Linux

Să începem.

1. Descărcați Rkhunter

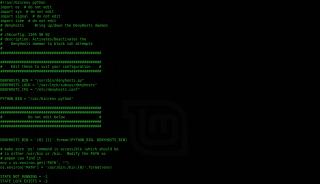

Utilizați următoarea comandă pentru a descărca Rkhunter de la sourceforge.net.

# cd /tmp

# wget http://downloads.sourceforge.net/project/rkhunter/rkhunter/1.4.6/rkhunter-1.4.6.tar.gz

Pentru ultima versiune vizitați https://sourceforge.net/projects/rkhunter/files/rkhunter/

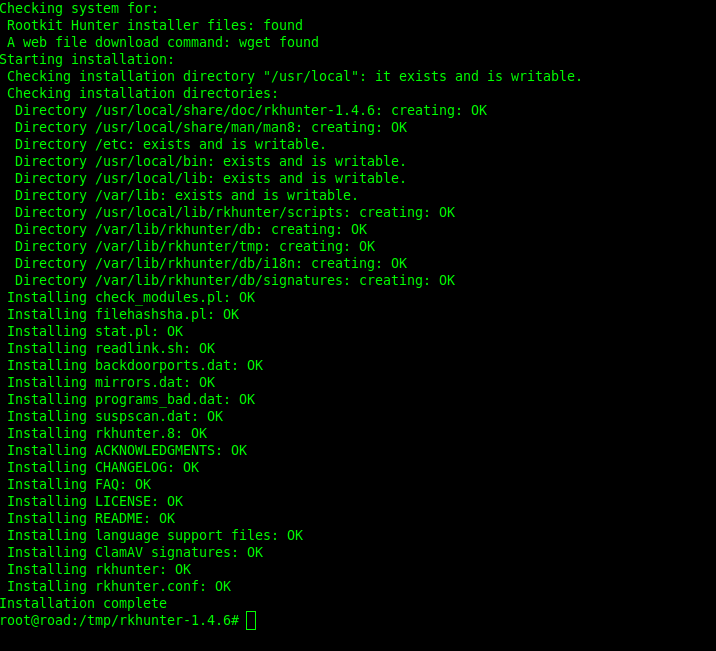

2. Extrageți și instalați Rkhunter

După ce descărcăm Rkhunter, extrageți-l și rulați scriptul de instalare așa cum se arată mai jos:

# tar -xvf rkhunter-1.4.6.tar.gz

# cd rkhunter-1.4.6# ./installer.sh --install

Scriptul de mai sus va efectua instalarea implicită a Rkhunter.

Notă: Dacă este afișată o formă de eroare de permisiune a fișierului, verificați dacă scriptul „installer.sh” este executabil.

Programul de instalare are și o opțiune de ajutor:

# ./installer.sh --help

Procesul de instalare implicit va instala un fișier de configurare, numit „rkhunter.conf”, în directorul „/ etc” sau unde ați ales folosind comutatorul „--layout”. Puteți fie să editați fișierul principal de configurare în sine, fie să creați un fișier de configurare „local” pentru propriile setări. Acest fișier, care trebuie numit „rkhunter.conf.local”, trebuie să se afle în același director ca fișierul principal de configurare.

Alternativ sau, în plus, dacă doriți, puteți crea un director, numit 'rkhunter.d', în același director cu fișierul principal de configurare. În „rkhunter.d” puteți crea fișiere de configurare suplimentare. Singura restricție este că numele fișierelor se termină cu „.conf”.

Ar trebui să editați fișierele de configurare în funcție de propriile cerințe de sistem.

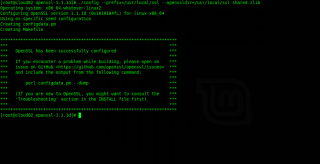

3. Actualizați Rkhunter

# rkhunter --update

Înainte de a rula RKH va trebui să completăm baza de date a proprietăților fișierului executând următoarea comandă:

# rkhunter --propupd

4. Rulați Rkhunter

Pentru a scana întregul sistem de fișiere, executați următoarea comandă ca utilizator root:

# rkhunter -c

Comanda de mai sus generează un fișier jurnal sub /var/log/rkhunter.log cu rezultatele verificării făcute de Rkhunter.

# cat /var/log/rkhunter.log

Verificați numai avertismentele folosind următoarea comandă:

# grep Warning /var/log/rkhunter.log

Verificați pagina manuală.

# man rkhunter

Asta am acoperit instalarea și configurarea de bază a Rkhunter.

În acest articol, am văzut cum se instalează Rootkit Hunter în Linux (rkhunter).

Verificați serverele noastre dedicate de înaltă performanță și VPS KVM.

Grupurile sunt utilizate pentru a organiza utilizatorii și privilegiile lor, cum ar fi citirea scrisului și executarea permisiunii. Pentru a adăuga un groud, comanda este groupadd.

Explicați bine 3 moduri de a verifica utilizarea procesorului în Linux. Utilizarea procesorului se referă la o utilizare a resurselor de procesare sau la cantitatea de muncă gestionată de un procesor.

DenyHosts este utilizat pe scară largă ca alternativă la Fail2ban. Dacă au existat prea multe încercări de conectare SSH nevalide, se presupune că atacurile sale cu forță brută sau

Vom învăța cum să montăm un disc nou pe un server Linux. Pentru această demonstrație, folosim CentOS 7 cloud server. acum montați partiția așa cum se arată mai jos.

Explicați bine cum este ușor să instalați Fail2ban pe Ubuntu 20.04. Fail2ban este scris în limbaj de programare Python și este open source, gratuit. Configurare.

Explicați cum să instalați WireGuard VPN pe Ubuntu 20.04. WireGuard este un VPN extrem de simplu, rapid și modern care utilizează criptografie de ultimă generație

OpenSSL este un set de instrumente robust, de calitate comercială, cu funcții complete pentru protocoalele Transport Layer Security (TLS) și (SSL). Aflați cum să instalați OpenSSL 1.1.1d în CentOS

Cum se instalează și se configurează CSF pe serverul CentOS 8. ConfigServer Security & Firewall este un firewall (SPI), aplicație de conectare / detectare intruziuni și securitate.

Configurarea regulii de audit nu este reflectată? Aflați cum soluționează și soluționează problema inginerii noștri de asistență. Fișierul de configurare a regulii /etc/audit/rules.d/audit.rules

În acest articol vom afla cum inginerii noștri de asistență repară CloudLinux încărcarea mare pe server. Vă rugăm să vă asigurați că limitele dvs. LVE sunt configurate corect.