Reputația sa pentru securitate înseamnă că Linux este adesea considerat a fi mai puțin vulnerabil la tipurile de amenințări care afectează în mod regulat sistemele Microsoft Windows. O mare parte din această securitate percepută provine din numărul relativ scăzut de sisteme Linux, dar infractorii cibernetici încep să vadă valoare în alegerea calității în detrimentul cantității ?

Peisajul amenințărilor Linux se schimbă

Cercetătorii de securitate de la companii precum Kaspersky și Blackberry, împreună cu agenții federale precum FBI și NSA avertizează că autorii de programe malware își sporesc atenția pe Linux.

Sistemul de operare este acum recunoscut ca o poartă către date valoroase, cum ar fi secretele comerciale, proprietatea intelectuală și informațiile despre personal. Serverele Linux pot fi, de asemenea, folosite ca punct de așteptare pentru infectarea rețelelor mai largi pline de dispozitive Windows, macOS și Android.

Chiar dacă nu este sistemul de operare care rulează pe desktop sau laptop, este posibil ca datele tale să fie expuse Linux mai devreme sau mai târziu. Furnizorii dvs. de stocare în cloud, VPN și e-mail, precum și angajatorul, asiguratorul de sănătate, serviciile guvernamentale sau universitatea, rulează aproape sigur Linux ca parte a rețelelor lor și sunt șanse să dețineți sau să dețineți un Internet de Linux. Dispozitiv Things (IoT) acum sau în viitor.

În ultimele 12 luni au fost descoperite mai multe amenințări. Unele sunt cunoscute programe malware Windows portate pe Linux, în timp ce altele au rămas nedetectate pe servere de aproape un deceniu, arătând cât de mult au subestimat riscul echipele de securitate.

Mulți administratori de sisteme ar putea presupune că organizația lor nu este suficient de importantă pentru a fi o țintă. Cu toate acestea, chiar dacă rețeaua dvs. nu este un premiu mare, furnizorii sau clienții dvs. s-ar putea dovedi mai tentanți, iar accesul la sistemul dvs., de exemplu, printr-un atac de phishing, poate fi un prim pas spre infiltrarea în al lor. Deci, merită să evaluați modul în care vă protejați sistemul .

Malware Linux descoperit în 2020

Iată noastre de - a rundă în sus a amenințărilor care au fost identificate pe parcursul anului trecut.

Troian RansomEXX

Cercetătorii Kaspersky au dezvăluit în noiembrie că acest troian a fost portat pe Linux ca un executabil. Victima rămâne cu fișiere criptate cu un cifr AES de 256 de biți și instrucțiuni despre contactarea autorilor de malware pentru a-și recupera datele.

Versiunea Windows a atacat câteva ținte semnificative în 2020, inclusiv Konica Minolta, Departamentul de Transport din Texas și sistemul judiciar brazilian.

RansomEXX este adaptat în mod special pentru fiecare victimă, cu numele organizației inclus atât în extensia fișierului criptat, cât și în adresa de e-mail din nota de răscumpărare.

Gitpaste-12

Gitpaste-12 este un vierme nou care infectează serverele x86 și dispozitivele IoT care rulează Linux. Numele își trage numele de la utilizarea GitHub și Pastebin pentru a descărca codul și pentru cele 12 metode de atac.

Viermele poate dezactiva AppArmor, SELinux, firewall-urile și alte apărări, precum și poate instala un miner de criptomonede.

IPStorm

Cunoscută pe Windows din mai 2019, în septembrie a fost descoperită o nouă versiune a acestui botnet capabilă să atace Linux. Dezarmează ucigașul Linux fără memorie pentru a se menține în funcțiune și oprește procesele de securitate care l-ar putea împiedica să funcționeze.

Ediția Linux vine cu capacități suplimentare, cum ar fi utilizarea SSH pentru a găsi ținte, exploata serviciile de jocuri Steam și accesarea cu crawlere a site-urilor web pornografice pentru a falsifica clicurile pe reclame.

De asemenea, are un gust pentru infectarea dispozitivelor Android conectate prin Android Debug Bridge (ADB).

Drovorub

FBI și NSA au evidențiat acest rootkit într-un avertisment în august. Poate evita administratorii și software-ul antivirus, poate rula comenzi de rădăcină și poate permite hackerilor să încarce și să descarce fișiere. Potrivit celor două agenții, Drovorub este opera lui Fancy Bear, un grup de hackeri care lucrează pentru guvernul rus.

Infecția este greu de detectat, dar actualizarea la cel puțin kernel-ul 3.7 și blocarea modulelor de kernel nesigure ar trebui să ajute la evitarea acesteia.

Lucifer

Miningul criptografic rău intenționat Lucifer și robotul distribuit de denial of service au apărut pentru prima dată pe Windows în iunie și pe Linux în august. Încarnarea Linux a lui Lucifer permite atacuri DDoS bazate pe HTTP, precum și peste TCP, UCP și ICMP.

Penquin_x64

Această nouă tulpină a familiei de programe malware Turla Penquin a fost dezvăluită de cercetători în luna mai. Este o ușă din spate care permite atacatorilor să intercepteze traficul de rețea și să execute comenzi fără să obțină root.

Kaspersky a descoperit că exploit rulează pe zeci de servere din SUA și Europa în iulie.

Doki

Doki este un instrument backdoor care vizează în principal serverele Docker prost configurate pentru a instala criptomineri.

În timp ce malware-ul contactează de obicei adrese IP sau URL-uri predeterminate pentru a primi instrucțiuni, creatorii lui Doki au creat un sistem dinamic care utilizează API-ul Dogecoin crypto blockchain. Acest lucru face dificilă eliminarea infrastructurii de comandă, deoarece operatorii de programe malware pot schimba serverul de control cu o singură tranzacție Dogecoin.

Pentru a evita Doki, ar trebui să vă asigurați că interfața de gestionare Docker este configurată corect.

TrickBot

TrickBot este un troian bancar, folosit pentru atacuri ransomware și furtul de identitate, care a făcut și trecerea de la Windows la Linux. Anchor_DNS, unul dintre instrumentele folosite de grupul din spatele TrickBot, a apărut într-o variantă Linux în iulie.

Anchor_Linux acționează ca o ușă din spate și este de obicei răspândit prin fișiere zip. Malware-ul stabilește o sarcină cron și contactează un server de control prin interogări DNS.

Înrudit: Cum să depistați un e-mail de phishing

Magnat

Tycoon Troian este de obicei răspândit ca un mediu Java Runtime compromis într-o arhivă zip. Cercetătorii l-au descoperit în iunie, rulând atât pe sistemele Windows și Linux ale întreprinderilor mici și mijlocii, cât și pe instituțiile de învățământ. Criptează fișierele și solicită plăți de răscumpărare.

Cloud Snooper

Acest rootkit deturnează Netfilter pentru a ascunde comenzile și furtul de date în traficul web normal pentru a ocoli firewall-urile.

Identificat pentru prima dată pe cloud-ul Amazon Web Services în februarie, sistemul poate fi folosit pentru a controla programele malware de pe orice server din spatele oricărui firewall.

PowerGhost

Tot în februarie, cercetătorii de la Trend Micro au descoperit că PowerGhost a făcut saltul de la Windows la Linux. Acesta este un miner de criptomonede fără fișiere care vă poate încetini sistemul și poate degrada hardware-ul prin uzură crescută.

Versiunea Linux poate dezinstala sau ucide produsele anti-malware și rămâne activă folosind o sarcină cron. Poate instala alte programe malware, poate obține acces root și se poate răspândi prin rețele folosind SSH.

FritzFrog

De când această rețea botnet peer-to-peer (P2P) a fost identificată pentru prima dată în ianuarie 2020, au fost găsite încă 20 de versiuni. Printre victime se numără guverne, universități, centre medicale și bănci.

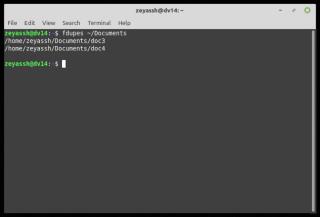

Fritzfrog este un malware fără fișiere, un tip de amenințare care trăiește mai degrabă în RAM decât pe hard disk și exploatează vulnerabilitățile din software-ul existent pentru a-și face treaba. În loc de servere, folosește P2P pentru a trimite comunicații SSH criptate pentru a coordona atacurile pe diferite mașini, pentru a se actualiza și pentru a se asigura că munca este distribuită uniform în întreaga rețea.

Deși este fără fișiere, Fritzfrog creează o ușă din spate folosind o cheie SSH publică pentru a permite accesul în viitor. Informațiile de conectare pentru mașinile compromise sunt apoi salvate în rețea.

Parolele puternice și autentificarea cu cheie publică oferă protecție împotriva acestui atac. Schimbarea portului SSH sau dezactivarea accesului SSH dacă nu îl utilizați este, de asemenea, o idee bună.

FinSpy

FinFisher vinde FinSpy, asociat cu spionajul jurnaliștilor și activiștilor, ca o soluție de supraveghere disponibilă pentru guverne. Văzut anterior pe Windows și Android, Amnesty International a descoperit o versiune Linux a malware-ului în noiembrie 2019.

FinSpy permite accesarea traficului, accesul la date private și înregistrarea video și audio de pe dispozitivele infectate.

A ajuns la conștientizarea publicului în 2011, când protestatarii au găsit un contract pentru achiziționarea FinSpy în birourile brutalului serviciu de securitate egiptean după răsturnarea președintelui Mubarak.

Este timpul ca utilizatorii Linux să înceapă să ia în serios securitatea?

În timp ce utilizatorii Linux ar putea să nu fie la fel de vulnerabili la atât de multe amenințări de securitate precum utilizatorii Windows, nu există nicio îndoială că valoarea și volumul datelor deținute de sistemele Linux fac platforma mai atractivă pentru infractorii cibernetici.

Dacă FBI și NSA sunt îngrijorați, atunci comercianții individuali sau întreprinderile mici care rulează Linux ar trebui să înceapă să acorde mai multă atenție securității acum, dacă doresc să evite să devină daune colaterale în timpul atacurilor viitoare asupra organizațiilor mai mari.

Iată sfaturile noastre pentru a vă proteja de lista tot mai mare de programe malware Linux:

- Nu rulați binare sau scripturi din surse necunoscute.

- Instalați software de securitate, cum ar fi programe antivirus și detectoare de rootkit.

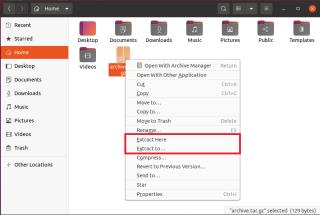

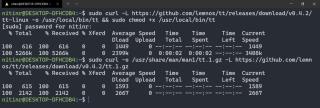

- Fiți atenți când instalați programe folosind comenzi precum curl. Nu rulați comanda până nu înțelegeți pe deplin ce va face, începeți cercetarea în linia de comandă aici .

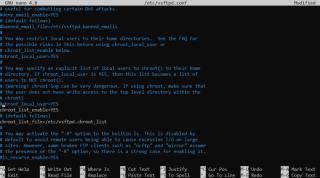

- Aflați cum să vă configurați corect firewall-ul. Ar trebui să înregistreze toată activitatea din rețea, să blocheze porturile neutilizate și, în general, să vă mențină expunerea la rețea la minimum necesar.

- Actualizați-vă sistemul în mod regulat; setați actualizările de securitate să fie instalate automat.

- Asigurați-vă că actualizările sunt trimise prin conexiuni criptate.

- Activați un sistem de autentificare bazat pe chei pentru SSH și parolă pentru a proteja cheile.

- Utilizați autentificarea cu doi factori (2FA) și păstrați cheile pe dispozitive externe, cum ar fi Yubikey.

- Verificați jurnalele pentru dovezi ale atacurilor.