Linuxta Grup Nasıl Oluşturulur

Gruplar, kullanıcıları ve onların yazma ve yürütme iznini okuma gibi ayrıcalıklarını düzenlemek için kullanılır. Grud eklemek için komut groupadd'dir.

Bu yazıda, tcpdump komutunu kullanarak Linux'ta ağ sorunlarının nasıl giderileceğini açıklayacağız.

tcpdump esnek, güçlü bir komut satırı paket analizörüdür; ve ağ trafiğini yakalamak için taşınabilir bir C/C++ kitaplığı olan libpcap. Birçok seçenek ve filtre içeren güçlü ve çok yönlü bir araç olan tcpdump, çeşitli durumlarda kullanılabilir. Bir komut satırı aracı olduğundan, daha sonra analiz edilebilecek verileri toplamak için GUI'nin bulunmadığı uzak sunucularda veya cihazlarda çalıştırmak idealdir. Ayrıca arka planda veya cron gibi araçlar kullanılarak planlanmış bir iş olarak başlatılabilir.

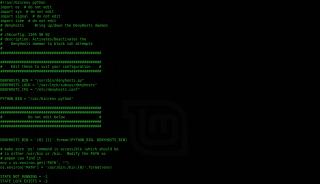

Kurulum işlemine başlayalım.

1. tcpdump'ı yükleyin

Eğer tcpdump sisteminizde kurulu değilse, aşağıdaki komutu kullanarak kurabilirsiniz:

CentOS veya Red Hat Enterprise Linux tabanlı sistem için:

# dnf install tcpdump -y

Ubuntu tabanlı sistem için:

# apt-get install tcpdump -y

2. Kurulumu doğrulayın

Kurulumu doğrulamak için aşağıdaki komutu kullanın:

# which tcpdump

Çıktı:

/usr/sbin/tcpdump

tcpdump ile paketleri yakalayın

Paketleri yakalamadan önce, aşağıdaki komutları kullanarak ağ arayüzünü kontrol edin:

# tcpdump -D

Mevcut tüm ağ arayüzlerini gösterecektir.

Şimdi, aşağıdaki komutları kullanarak bazı paketleri yakalamaya başlayalım:

# tcpdump --interface any

Tcpdump, bir kesme sinyali alana kadar paketleri yakalamaya devam eder. Ctrl+C tuşlarına basarak yakalamayı durdurabilirsiniz. Yakalanan paket sayısını sınırlamak ve tcpdump'ı durdurmak için -c (sayım için) seçeneğini kullanın:

# tcpdump -i any -c 10

Ad çözümlemesini devre dışı bırak

Ağ sorunlarını gidermek için IP adreslerini ve port numaralarını kullanmak genellikle daha kolaydır; -n seçeneğini ve -nn ile bağlantı noktası çözünürlüğünü kullanarak ad çözümlemesini devre dışı bırakın:

# tcpdump -i any -c5 -nn

Yukarıdaki komut çıktıyı yakalayacak gibi şimdi IP adreslerini ve port numaralarını görüntüler.

Paketleri filtreleme

tcpdump'ın en güçlü özelliklerinden biri, yakalanan paketleri kaynak ve hedef IP adresleri, bağlantı noktaları, protokoller vb. gibi çeşitli parametreleri kullanarak filtreleme yeteneğidir. En yaygın olanlarından bazılarına bakalım.

Yalnızca ICMP paketlerini yakalamak için aşağıdaki komutları kullanın:

# tcpdump -i any -c10 icmp

Ana bilgisayar filtresini kullanarak yakalamayı yalnızca belirli bir ana bilgisayarla ilgili paketlerle sınırlayın:

# tcpdump -i any -c5 -nn host 192.168.0.12

Yukarıdaki komut, yalnızca 192.168.0.12 ana bilgisayarına giden ve ana bilgisayardan gelen paketleri yakalayacak ve gösterecektir.

Paketleri istenen hizmete veya bağlantı noktasına göre filtrelemek için bağlantı noktası filtresini kullanın. Örneğin, bu komutu kullanarak bir web (HTTP) hizmetiyle ilgili paketleri yakalayın:

# tcpdump -i any -c10 -nn port 80

Paketleri kaynak veya hedef IP Adresi veya ana bilgisayar adına göre filtrelemek için. Örneğin, 192.168.0.12 ana bilgisayarından paketleri yakalamak için:

# tcpdump -i any -c10 -nn src 192.168.0.12

Yakalananları bir dosyaya kaydedin

Paketleri ekranda görüntülemek yerine bir dosyaya kaydetmek için -w (yazma için) seçeneğini kullanın:

# tcpdump -i any -c10 -nn -w webserver.pcap port 80

Yukarıdaki komut, paketleri toplu modda bir gecede yakalamaya ve sabahları sonuçları doğrulamaya izin verir. Ayrıca, gerçek zamanlı yakalama çok hızlı gerçekleşebileceğinden, analiz edilecek çok fazla paket olduğunda da yardımcı olur.

Daha fazla örnek komut

Yerel olmayan bir ana bilgisayarı içeren her TCP konuşmasının başlangıç ve bitiş paketlerini (SYN ve FIN paketleri) yazdırmak için.

# tcpdump 'tcp[tcpflags] & (tcp-syn|tcp-fin) != 0 and not src and dst net localnet'

TCP paketlerini RST ve ACK bayraklarıyla yazdırmak için her ikisi de ayarlanır. (yani, bayraklar alanında yalnızca RST ve ACK işaretlerini seçin ve sonuç "RST ve ACK her ikisi de set" ise, eşleştirin)

# tcpdump 'tcp[tcpflags] & (tcp-rst|tcp-ack) == (tcp-rst|tcp-ack)'

80 numaralı bağlantı noktasına ve bağlantı noktasından tüm IPv4 HTTP paketlerini yazdırmak, yani örneğin SYN ve FIN paketleri ve yalnızca ACK paketleri değil, yalnızca veri içeren paketleri yazdırmak için. (IPv6, okuyucu için bir alıştırma olarak bırakılmıştır.)

# tcpdump 'tcp port 80 and (((ip[2:2] - ((ip[0]&0xf)<2)) -="" ((tcp[12]&0xf0)="">>2)) != 0)'

Ağ geçidi kapatma yoluyla gönderilen 576 bayttan uzun IP paketlerini yazdırmak için:

# tcpdump 'gateway snup and ip[2:2] > 576'

Ethernet yayını veya çok noktaya yayın yoluyla gönderilmeyen IP yayını veya çok noktaya yayın paketlerini yazdırmak için:

# tcpdump 'ether[0] & 1 = 0 and ip[16] >= 224'

Yankı istekleri/yanıtları olmayan (yani ping paketleri olmayan) tüm ICMP paketlerini yazdırmak için:

# tcpdump 'icmp[icmptype] != icmp-echo and icmp[icmptype] != icmp-echoreply'

Aşağıdaki komutu kullanarak man sayfasını kontrol edin:

# man tcpdump

Bu yazıda, tcpump komutunu kullanarak Linux'ta ağ sorunlarının nasıl giderileceğini gördük.

Yüksek performanslı bir çift E5 serisi adanmış sunucu ve ucuz KVM VPS edinin.

Gruplar, kullanıcıları ve onların yazma ve yürütme iznini okuma gibi ayrıcalıklarını düzenlemek için kullanılır. Grud eklemek için komut groupadd'dir.

Linux'ta CPU kullanımını kontrol etmenin 3 yolunu iyi açıklayın. CPU kullanımı, işleme kaynaklarının kullanımını veya bir CPU tarafından işlenen iş miktarını ifade eder.

DenyHosts, Fail2ban'a alternatif olarak yaygın olarak kullanılmaktadır. Çok fazla geçersiz SSH oturum açma girişimi varsa, kaba kuvvet saldırılarının veya

Bir Linux sunucusuna yeni bir diskin nasıl monte edileceğini öğreneceğiz. Bu gösteri için CentOS 7 bulut sunucusunu kullanıyoruz. şimdi bölümü aşağıda gösterildiği gibi monte edin.

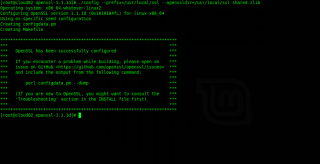

Fail2ban'ı Ubuntu 20.04'e kurmanın ne kadar kolay olduğunu açıklayın. Fail2ban Python programlama dilinde yazılmıştır ve açık kaynak kodludur, ücretsizdir. Yapılandırma.

Ubuntu 20.04'te WireGuard VPN'in nasıl kurulacağını iyi açıklayın. WireGuard, son teknoloji kriptografiyi kullanan son derece basit, hızlı ve modern bir VPN'dir.

OpenSSL, Taşıma Katmanı Güvenliği (TLS) ve (SSL) protokolleri için sağlam, ticari düzeyde, tam özellikli bir araç takımıdır. OpenSSL 1.1.1d'yi CentOS'a Kurmayı Öğrenin

CentOS 8 sunucusunda CSF nasıl kurulur ve yapılandırılır. ConfigServer Security & Firewall bir (SPI) güvenlik duvarı, Oturum Açma/İzinsiz Giriş Tespiti ve Güvenlik uygulamasıdır.

Denetim Kuralı Yapılandırması Yansıtılmadı mı? Destek mühendislerimizin sorunu nasıl giderdiğini ve çözdüğünü öğrenin.Kural yapılandırma dosyası /etc/audit/rules.d/audit.rules

Bu makalede, destek mühendislerimizin sunucudaki CloudLinux yüksek yükünü nasıl düzelttiğini öğreneceğiz. Lütfen LVE sınırlarınızın doğru yapılandırıldığından emin olun.