Jak stworzyć grupę w Linuksie

Grupy służą do organizowania użytkowników i ich uprawnień, takich jak odczytywanie uprawnień do pisania i wykonywania. Aby dodać grupę, polecenie to groupadd.

W tym artykule wyjaśnimy, jak zainstalować WireGuard VPN na Ubuntu 20.04.

WireGuard to niezwykle prosta, ale szybka i nowoczesna sieć VPN, która wykorzystuje najnowocześniejszą kryptografię. W porównaniu z innymi popularnymi rozwiązaniami VPN, takimi jak IPsec i OpenVPN, WireGuard jest szybszy, łatwiejszy w konfiguracji i zajmuje mniej miejsca. Jest wieloplatformowy i może działać prawie wszędzie, w tym w systemach Linux, Windows, Android i macOS.

WireGuard wykorzystuje najnowocześniejszą kryptografię, taką jak framework Noise, Curve25519, ChaCha20, Poly1305, BLAKE2, SipHash24, HKDF i bezpieczne zaufane konstrukcje. WireGuard został zaprojektowany z myślą o łatwości wdrożenia i prostocie. Ma być łatwo zaimplementowany w bardzo niewielu linijkach kodu i łatwo podlegać audytowi pod kątem luk w zabezpieczeniach.

Warunki wstępne

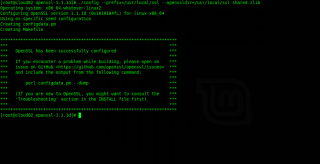

Zacznijmy od instalacji.

1. Aktualizuj serwer

# apt update -y

2. Zainstaluj WireGuard VPN

Zainstalujemy WireGuard z domyślnego repozytorium Ubuntu.

# apt install wireguard -y

Spowoduje to zainstalowanie modułu i narzędzi WireGuard.

3. Wygeneruj klucz prywatny i publiczny

WireGuard ma dwa narzędzia wiersza poleceń wg i wg-quick . Użyjemy tych poleceń do skonfigurowania WireGuard VPN.

Używając polecenia wg , wygenerujemy klucz prywatny i publiczny, jak pokazano poniżej:

# wg genkey | sudo tee /etc/wireguard/privatekey | wg pubkey | sudo tee /etc/wireguard/publickey

Każde urządzenie w sieci WireGuard VPN musi mieć klucz prywatny i publiczny. Pliki zostaną wygenerowane w katalogu /etc/wireguard . Nie należy nikomu udostępniać klucza prywatnego i przechowywać go w bezpiecznym miejscu.

4. Skonfiguruj urządzenie tunelowe

Następnie musimy skonfigurować urządzenie tunelujące, które będzie kierować ruchem VPN. Wykonamy to zadanie, tworząc plik konfiguracyjny o nazwie wg0.conf .

# vi /etc/wireguard/wg0.conf

Dodaj następującą zawartość do pliku.

[Interface]

Address = 10.0.0.1/24

SaveConfig = true

ListenPort = 51820

PrivateKey = SERVER_PRIVATE_KEY

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o enp0s3 -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o enp0s3 -j MASQUERADE

Uwaga: Zastąp enp0s3 nazwą interfejsu sieci publicznej.

Zastąp SERVER_PRIVATE_KEY swoim kluczem prywatnym. Klucz prywatny możesz znaleźć za pomocą następującego polecenia:

# cat /etc/wireguard/privatekey

Pliki wg0.conf i privatekey nie powinny być czytelne dla zwykłych użytkowników. Użyj chmod, aby ustawić uprawnienia na 600:

# chmod 600 /etc/wireguard/{privatekey,wg0.conf}

Po zakończeniu uruchom interfejs wg0, używając atrybutów określonych w pliku konfiguracyjnym:

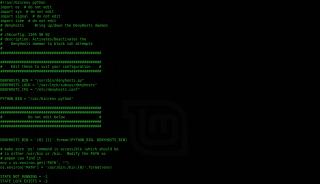

# wg-quick up wg0

Wyjście:

[#] ip link add wg0 type wireguard

[#] wg setconf wg0 /dev/fd/63

[#] ip -4 address add 10.0.0.1/24 dev wg0[#] ip link set mtu 1420 up dev wg0

[#] iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o enp0s3 -j MASQUERADE

Aby sprawdzić stan i konfigurację interfejsu, wpisz:

# wg show wg0

Wyjście:

interface: wg0

public key: hV6hSNnGfUi3dFWrR1GMZTMV3gzJ/HUs3N0HYCVfA3U=

private key: (hidden)

listening port: 51820

Aby uruchomić interfejs WireGuard w czasie rozruchu, uruchom następujące polecenie:

# systemctl enable wg-quick@wg0

5. Sieć serwerów

Aby NAT działał, musi być włączone przekazywanie IP. Otwórz plik /etc/sysctl.conf i dodaj lub odkomentuj następujący wiersz:

# vi /etc/sysctl.conf

Odkomentuj następujący parametr

net.ipv4.ip_forward=1

Zapisz plik i zastosuj zmianę:

# sysctl -p

Wyjście:

net.ipv4.ip_forward = 1

6. Skonfiguruj zaporę

Jeśli używasz UFW do zarządzania zaporą, musisz otworzyć ruch UDP na porcie 51820:

# ufw allow 51820/udp

Otóż to. Instalacja i konfiguracja zostały pomyślnie zakończone.

W tym artykule zobaczyliśmy, jak zainstalować WireGuard VPN na Ubuntu 20.04.

Grupy służą do organizowania użytkowników i ich uprawnień, takich jak odczytywanie uprawnień do pisania i wykonywania. Aby dodać grupę, polecenie to groupadd.

Dobrze wyjaśnij 3 sposoby sprawdzania wykorzystania procesora w systemie Linux. Wykorzystanie procesora odnosi się do wykorzystania zasobów przetwarzania lub ilości pracy obsługiwanej przez procesor.

DenyHosts jest szeroko stosowany jako alternatywa dla Fail2ban. Jeśli było zbyt wiele nieprawidłowych prób logowania SSH, zakłada się, że jego ataki brute-force lub

Dowiemy się, jak zamontować nowy dysk do serwera Linux. Do tej demonstracji używamy serwera w chmurze CentOS 7. teraz zamontuj partycję, jak pokazano poniżej.

Dobrze wyjaśnij, jak łatwo zainstalować Fail2ban na Ubuntu 20.04. Fail2ban jest napisany w języku programowania Python i jest darmowym oprogramowaniem typu open source. Konfiguracja.

Dobrze wyjaśnij, jak zainstalować WireGuard VPN na Ubuntu 20.04. WireGuard to niezwykle prosta, szybka i nowoczesna sieć VPN, która wykorzystuje najnowocześniejszą kryptografię

OpenSSL to solidny, w pełni funkcjonalny zestaw narzędzi klasy komercyjnej dla protokołów Transport Layer Security (TLS) i (SSL). Dowiedz się, jak zainstalować OpenSSL 1.1.1d w CentOS

Jak zainstalować i skonfigurować CSF na serwerze CentOS 8. ConfigServer Security & Firewall to zapora sieciowa (SPI), aplikacja do logowania/wykrywania włamań i zabezpieczeń.

Konfiguracja reguł audytu nie została odzwierciedlona? Dowiedz się, jak nasi inżynierowie pomocy technicznej diagnozują i rozwiązują problem.Plik konfiguracyjny reguł /etc/audit/rules.d/audit.rules

W tym artykule dowiemy się, jak nasi inżynierowie pomocy technicznej naprawiają wysokie obciążenie serwera CloudLinux. Upewnij się, że Twoje limity LVE są poprawnie skonfigurowane.