Dacă sunteți unul dintre cei 1,6 miliarde de utilizatori WhatsApp, utilizați deja criptarea end-to-end (E2EE). Această formă sigură de comunicare înseamnă că orice mesaj pe care îl trimiteți cuiva poate fi citit doar de către destinatar --- astfel de mesaje de chat nu pot fi interceptate de terți, inclusiv de guverne și criminali.

Din păcate, criminalii folosesc și criptarea pentru a-și ascunde urmele atunci când fac lucruri rău intenționate, făcând aplicațiile de mesagerie securizate o țintă principală pentru reglementările guvernamentale. În știrile recente , Consiliul Europei a elaborat o rezoluție pentru a reglementa E2EE, în timp ce se îndreaptă către Comisia Europeană pentru forma sa finală.

Întrebarea este, suntem pe punctul de a ne pierde confidențialitatea în aplicațiile de mesagerie?

Terror Spike împinge uneltele UE în mișcare

În urma recentelor atacuri din Franța și Austria, prim-miniștrii ambelor țări, Emmanuel Macron și, respectiv, Sebastian Kurz, au prezentat pe 6 noiembrie un proiect de rezoluție a Consiliului Uniunii Europene (CoEU) , care vizează reglementarea criptării end-to-end. practici.

CoEU este organismul de propunere care stabilește direcția politicilor, în timp ce Comisia Europeană va elabora legislația acționabilă din acesta. Din fericire, ca deschidere legislativă, proiectul de rezoluție nu este atât de problematic pentru confidențialitate pe cât s-ar aștepta:

- Rezoluția nu face propuneri specifice pentru interzicerea E2EE.

- Nu propune implementarea de backdoors la protocoalele de criptare.

- Acesta afirmă aderarea UE la drepturile puternice de criptare și confidențialitate.

- Acesta servește ca o invitație pentru experți să exploreze pe deplin măsurile de securitate din cadrul „securității în ciuda criptării”.

Cu toate acestea, rezoluția propune o abordare direcționată:

“Competent authorities must be able to access data in a lawful and targeted manner, in full respect of fundamental rights and the data protection regime, while upholding cybersecurity.”

Având în vedere tendința guvernelor de a extinde gama de ținte valabile, aceasta ar putea include și proteste legale. În cazul Franței, aceasta ar putea fi mișcarea Vestelor Galbene, care a fost forțată să iasă din Facebook într-o aplicație securizată Telegram.

Interesant, Telegram a fost aceeași aplicație pe care Rusia a interzis-o, deoarece echipa de dezvoltare a refuzat să creeze o ușă în spate pentru guvern. Curtea Europeană a Drepturilor Omului (CEDO) a UE a decis o astfel de interdicție ca o încălcare clară a liberei exprimari. Hotărârea a dat roade, deoarece Rusia a ridicat interdicția de doi ani pentru Telegram .

Servește Hotărârea CEDO Telegramă ca o viitoare garanție?

Din păcate, acesta nu pare să fie cazul. În 2019, CEDO a decis că libera exprimare în jurul temei Holocaustului nu constituie un drept al omului. În același timp, instanța a hotărât că aceeași libertate de exprimare pe tema genocidului armean constituie un drept uman la libertatea de exprimare. Aceste hotărâri incoerente arată că CEDO nu respectă standardele universale.

Vă afectează proiectul de rezoluție al UE?

Dacă ești îngrijorat de faptul că WhatsApp, Telegram, Viber și alte aplicații E2EE te vor expune brusc la hackeri și mineri de date, nu fi. În cadrul UE, probabil că avem de-a face cu o soluție hibridă, în care agențiile de aplicare a legii trebuie să ofere instanțelor argumente suficiente pentru a invada viața privată.

Pe de altă parte, în sfera Five Eyes, pare să existe un impuls masiv pentru a legifera ușile din spate în aplicațiile de mesagerie E2EE. Respingerea cetățenilor și a ONG-urilor, cum ar fi Electronic Frontier Foundation, va fi esențială pentru a evita o astfel de legislație restrictivă privind criptografia.

Înrudit: Ce este supravegherea „Five Eyes”?

Panta alunecoasă a guvernelor care reglementează criptografia

Nu este un secret pentru nimeni că națiunile din întreaga lume sunt dornice să submineze intimitatea cetățenilor de dragul presupusei securități naționale. Această sarcină este de obicei condusă de alianța de informații Five Eyes . Ei caută să implementeze cea mai largă abordare --- obligând dezvoltatorii de software să integreze ușile din spate în aplicațiile lor . Acest lucru ar permite guvernelor și companiilor de tehnologie să acceseze orice date private după bunul plac.

Deși guvernele afirmă retoric că au măsuri de protecție împotriva abuzului, palmaresul lor este mai puțin decât stelar. După cum au dezvăluit scurgerile Snowden , ei par să fie lipsiți de scrupule în modul în care percep dreptul cetățenilor la intimitate și evitarea abuzului. Mai mult, ușile din spate sunt exploatate cu ușurință de către infractorii cibernetici, provocând pagube economice mari și erodarea încrederii.

Ușile din spate obligatorii nu sunt încă o realitate, dar guvernele pot folosi un arsenal puternic de persuasiune oricând are loc un act criminal/terorist. Prin urmare, guvernele au un impuls constant pentru a eroda protecția vieții private, argumentând că:

- Teroriştii/criminalii au acelaşi acces la protocoalele de comunicare criptate ca şi cetăţenii care respectă legea.

- Prin urmare, protocoalele de comunicare criptate trebuie subminate de dragul cetățenilor care respectă legea.

Încercarea de a atinge echilibrul între cele două este un proces în desfășurare, cel mai recent pus în lumina reflectoarelor publice de statele membre UE.

De ce este importantă criptarea E2E?

Când oamenii nu vor să se gândească la consecințele stării de supraveghere, ei recurg adesea la argumentul de bază:

“I have nothing to hide.”

Din păcate, aderarea la o astfel de naivitate nu vă protejează viața de abuz. După cum a demonstrat scandalul de date Facebook-Cambridge Analytica , ar trebui să-și trateze datele personale cu atâta rigoare cu cât ar proteja proprietatea din locuința lor. Când sunteți lipsit de protocoalele de criptare E2E, creați un mediu care hrănește:

- Autocenzura ca mentalitate.

- Hacking și șantaj.

- Incapacitatea de a fi un dizident politic eficient sau un jurnalist.

- Corporațiile și guvernele care vă folosesc profilul psihologic împotriva dvs.

- Făcând guvernele mai puțin responsabile pentru politicile lor negative.

- Incapacitatea de a proteja în mod eficient proprietatea intelectuală.

Așa cum infractorii au acces ușor la arme de foc, în ciuda interzicerii și controlului strâns din întreaga lume, la fel și infractorii ar procura alte metode de comunicare. În același timp, subminarea E2EE ar face întreprinderile și cetățenii individuali vulnerabili la o gamă largă de abuzuri.

Ce opțiuni E2EE aveți la dispoziție?

Ușile din spate în aplicațiile de mesagerie se pot întâmpla în trei moduri:

- Accident de codare slabă, care este corectată ulterior când vulnerabilitatea este descoperită.

- Intenționat de către agențiile guvernamentale care exercită presiuni interne asupra companiilor.

- Intenționat și deschis prin legislație.

Încă nu ajungem la al treilea scenariu. Între timp, încercați să urmați aceste instrucțiuni de securitate atunci când alegeți o aplicație de mesagerie securizată:

- Alegeți aplicații care au un istoric bun de rezistență la presiune și sunt foarte apreciate de utilizatori.

- Dacă vi se oferă o opțiune, alegeți software open source gratuit - aplicații FOSS. Acestea sunt aplicații conduse de comunitate, așa că implementarea backdoor va fi dezvăluită rapid. Uneori, veți găsi aceste aplicații și sub acronimul FLOSS - software cu sursă deschisă gratuit.

- Când utilizați e-mailul, încercați să utilizați platforme de e-mail cu protocoale de criptare PGP sau GPG.

Luând în considerare acești factori, iată câteva aplicații bune de mesagerie E2EE open-source:

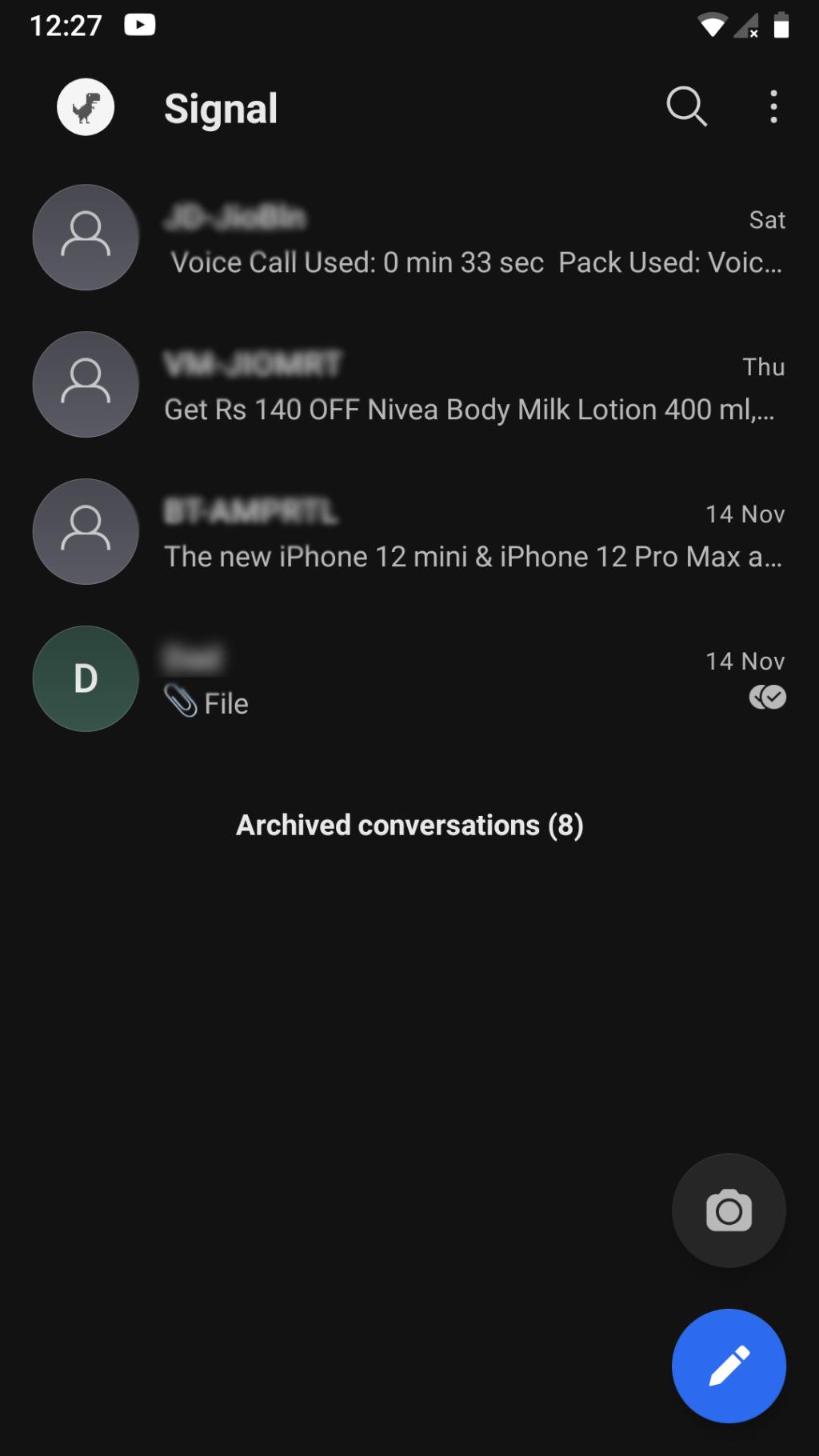

Semnal

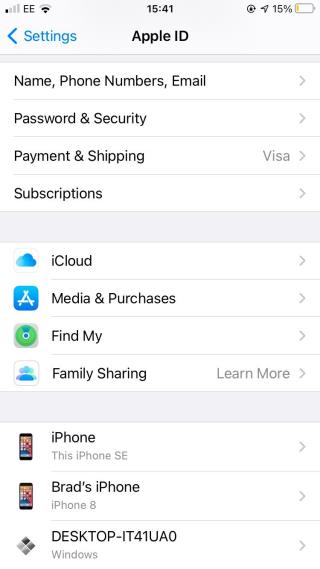

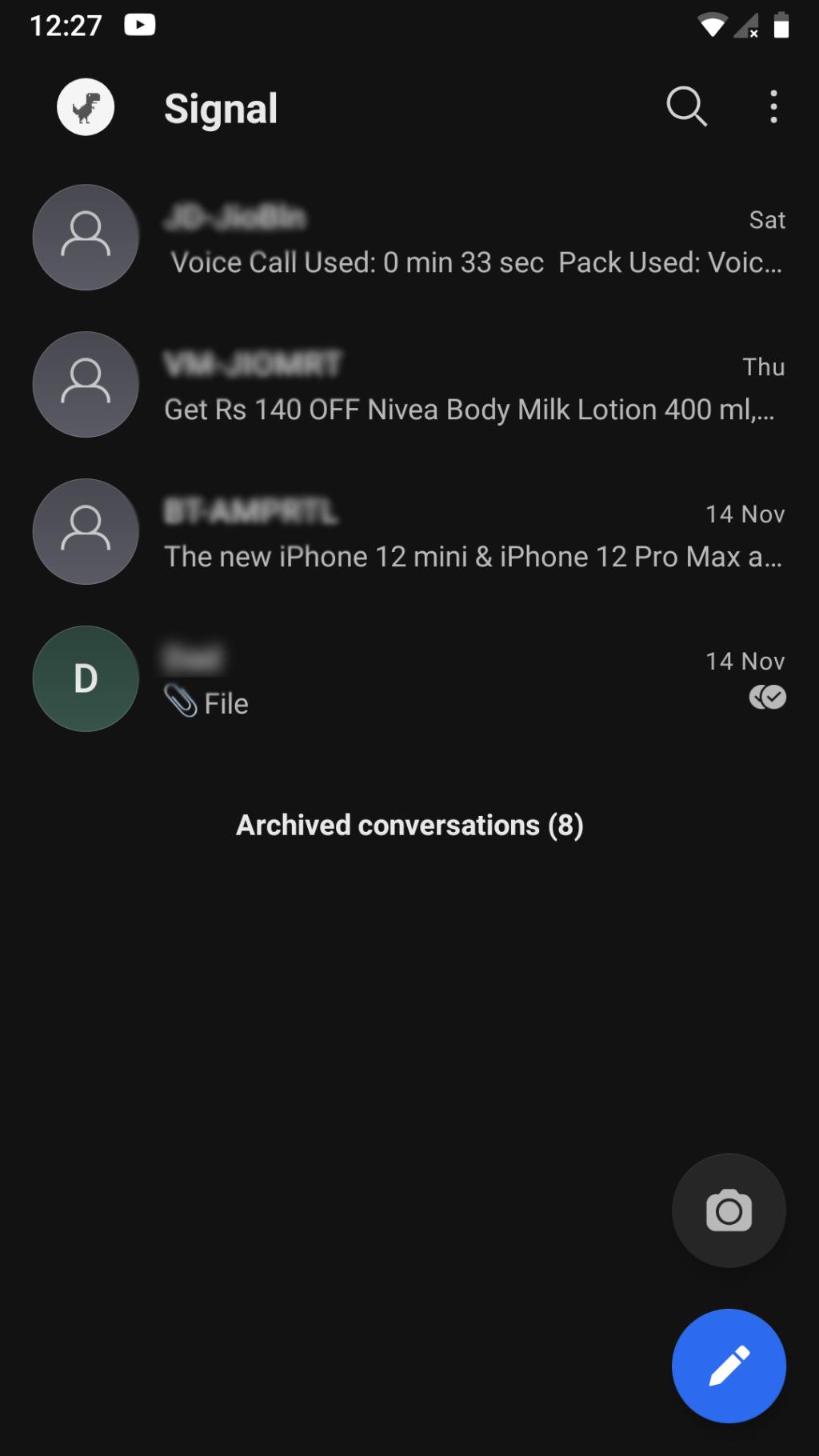

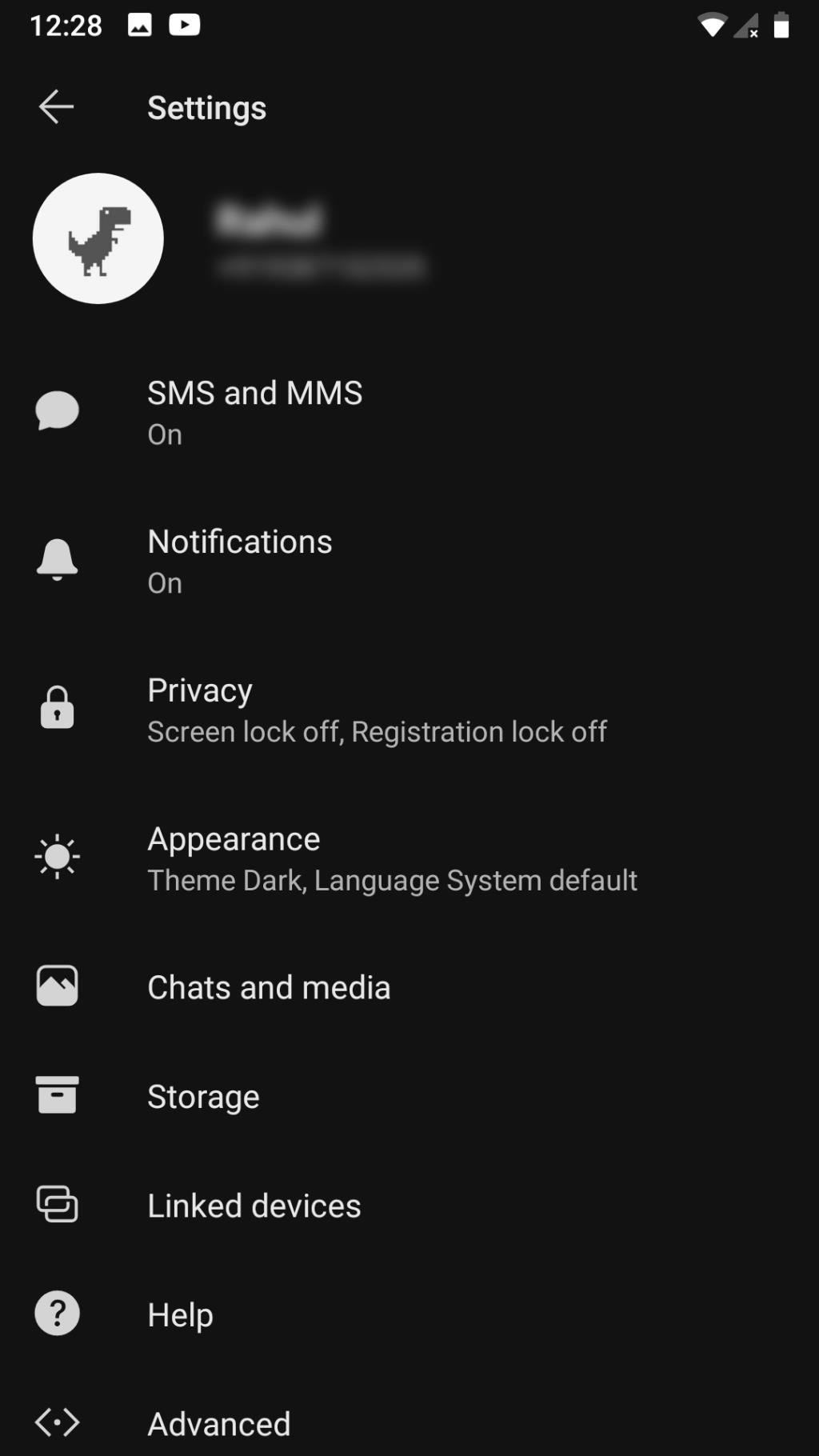

Signal a devenit un favorit printre mulți utilizatori care se gândesc la confidențialitate și din motive întemeiate. Utilizează Perfect Forward Secrecy (PFS) pentru toate tipurile de mesaje: text, audio și video. De asemenea, Signal nu vă înregistrează adresa IP, în timp ce vă oferă opțiunea de a trimite mesaje care se autodistrug. Pe dispozitivele Android, puteți chiar să o transformați într-o aplicație implicită pentru mesajele SMS.

Cu toate acestea, Signal necesită înregistrarea unui număr de telefon, pe lângă faptul că nu oferă autentificare cu doi factori (2FA). În general, această aplicație de mesagerie conformă cu GDPR disponibilă pentru toate platformele nu a fost încă depășită.

Descărcați : Signal pentru Android | iOS | Windows (gratuit)

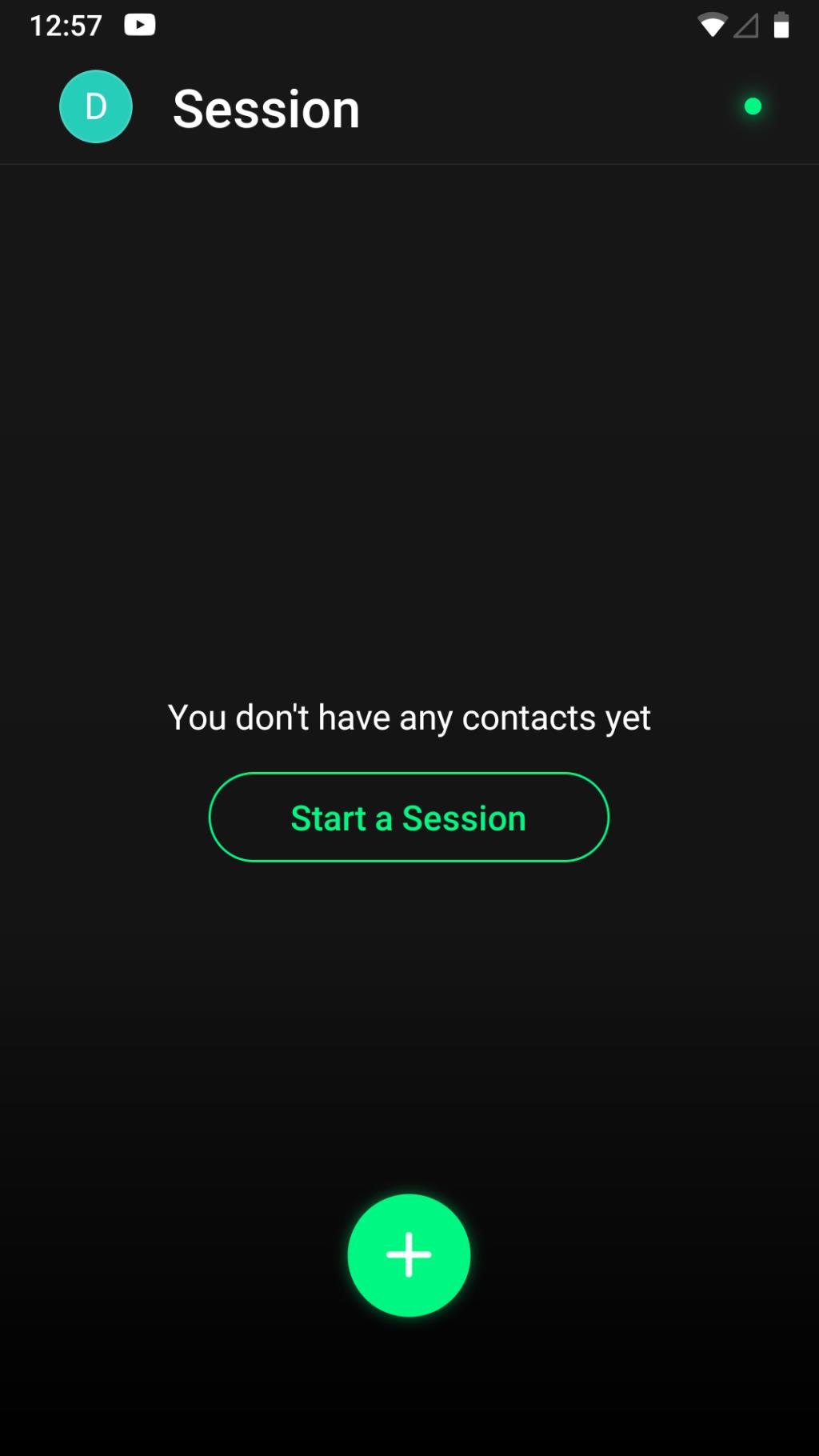

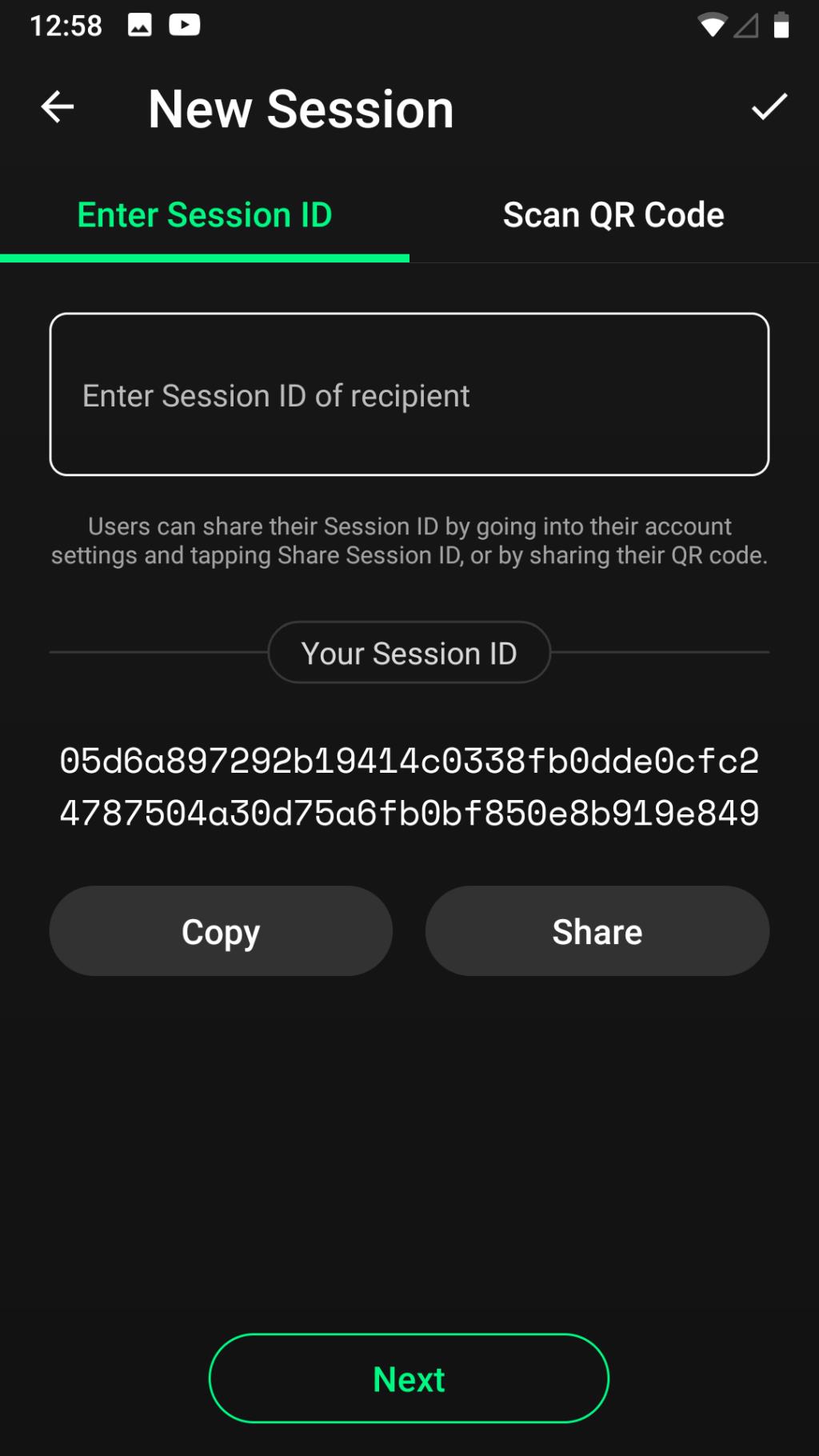

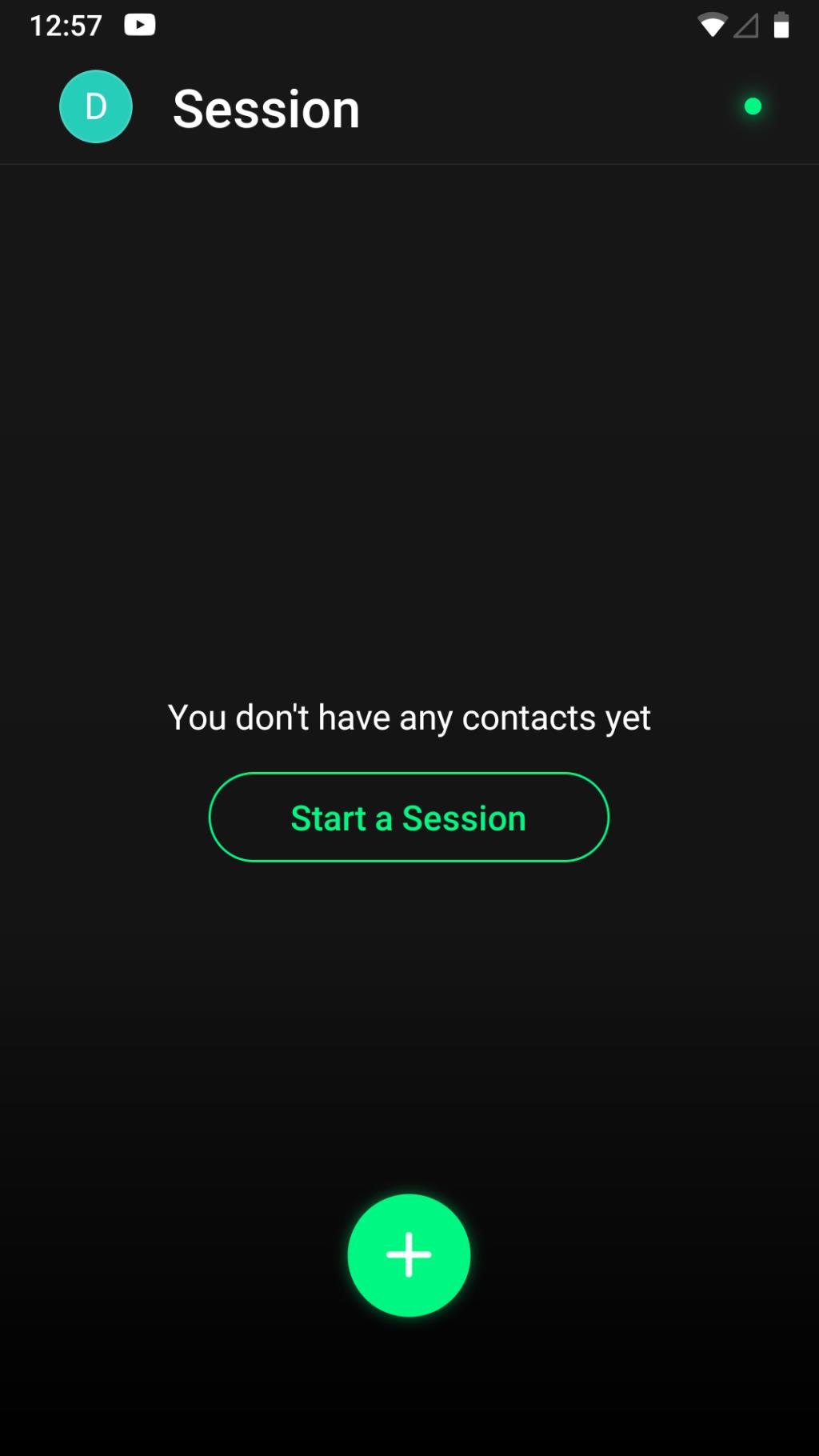

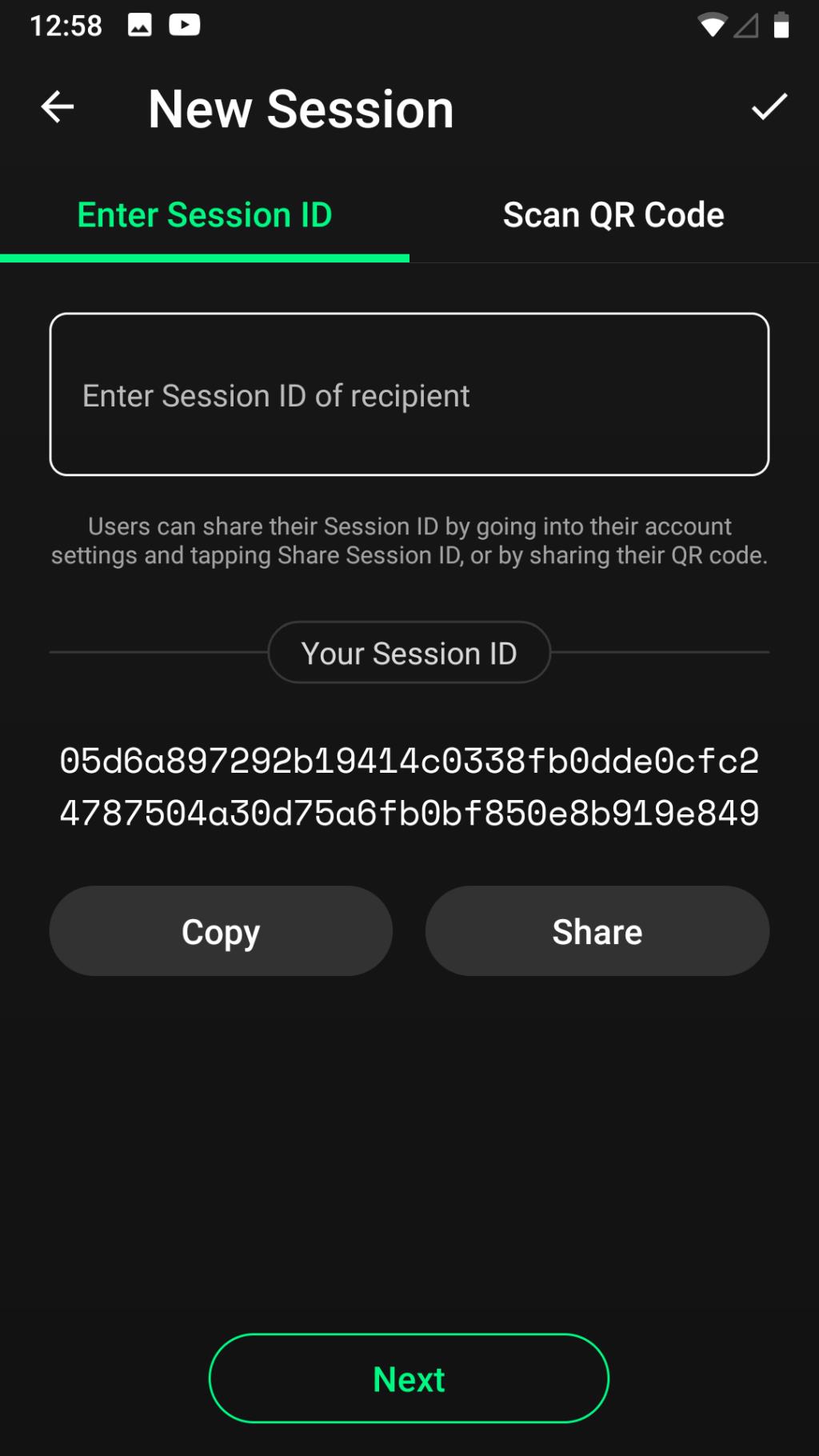

Sesiune

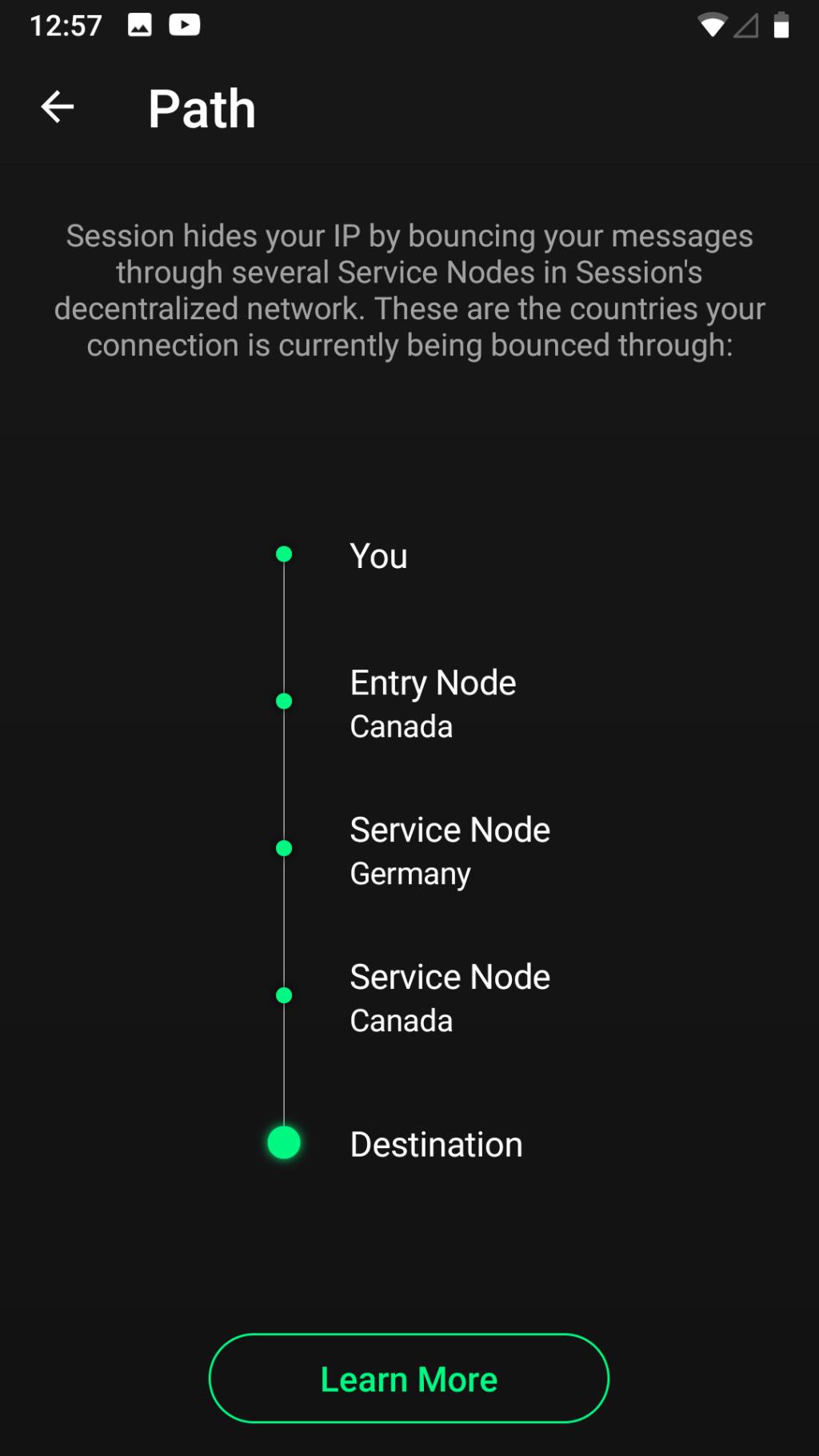

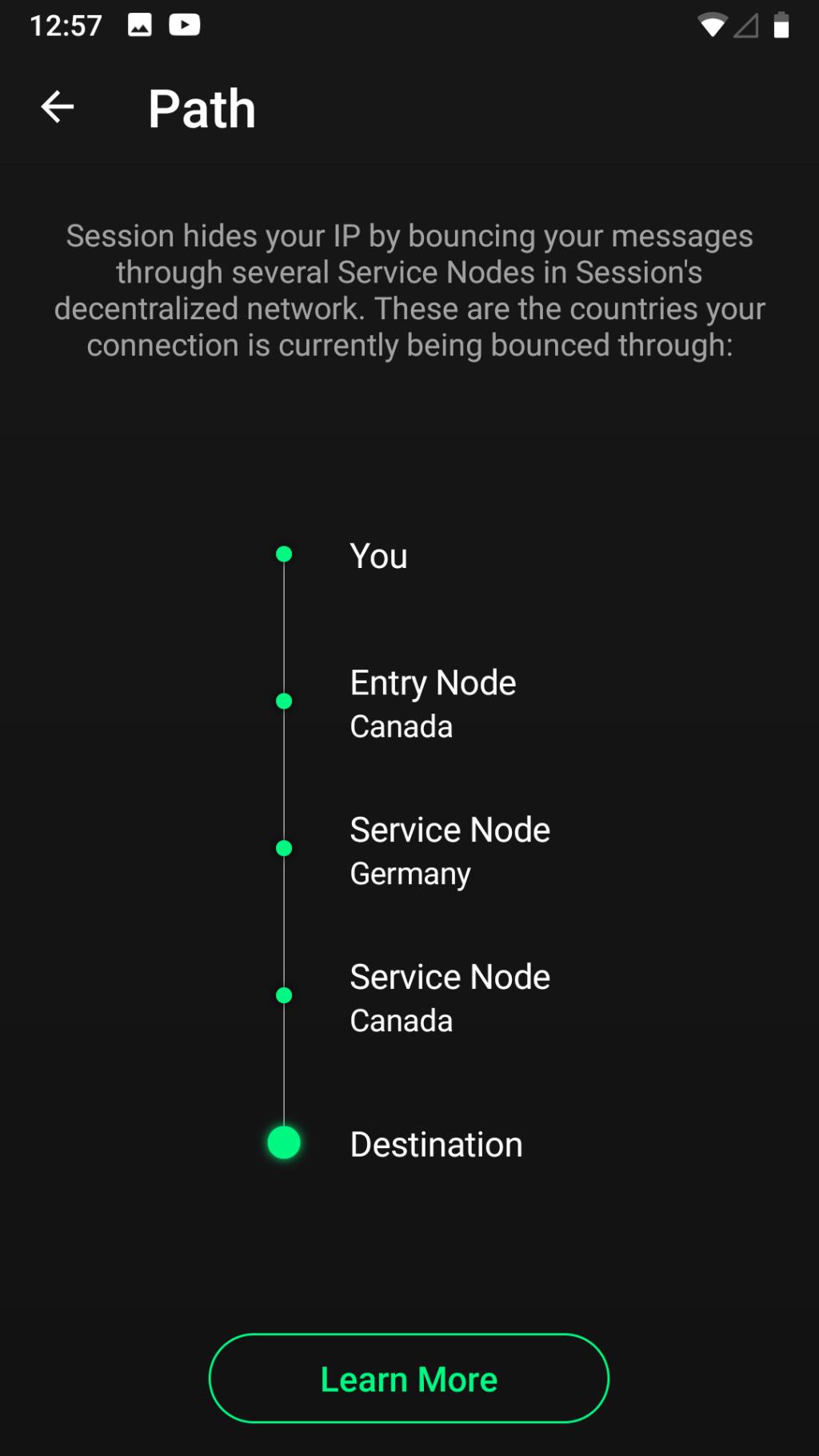

O ramură de la Signal (o furcă), Session își propune să aibă caracteristici de securitate și mai formidabile decât Signal. În acest scop, a integrat toate funcțiile Signal, dar a exclus cerința de a avea un număr de telefon sau un e-mail pentru înregistrare. Nu înregistrează metadate sau adrese IP, dar încă nu acceptă 2FA.

Dezvoltarea sa open source este încă în desfășurare, așa că este posibil să aveți erori. Mai mult, protocolul său Onion Routing, utilizat de browserul Tor, este, de asemenea, în curs de dezvoltare.

Descarcă : Sesiune pentru Android | iOS | Mac | Ferestre | Linux (gratuit)

Briar

Complet descentralizat Briar este una dintre cele mai recente aplicații FOSS cu protocoale de mesagerie E2EE. Exclusiv pentru platforma Android, Briar este soluția ideală pentru cei care își fac griji că un server își stochează mesajele. Briar face acest lucru imposibil prin utilizarea protocoalelor peer-to-peer (P2P). Adică, doar tu și receptorul poți stoca mesajele.

Mai mult, Briar adaugă un strat suplimentar de protecție prin utilizarea protocolului Onion (Tor). Nu trebuie să oferiți nicio informație pentru a începe să utilizați Briar, cu excepția numelui destinatarului. Cu toate acestea, dacă schimbați dispozitivul, toate mesajele dvs. vor deveni de neobținut.

Descărcați : Briar pentru Android (gratuit)

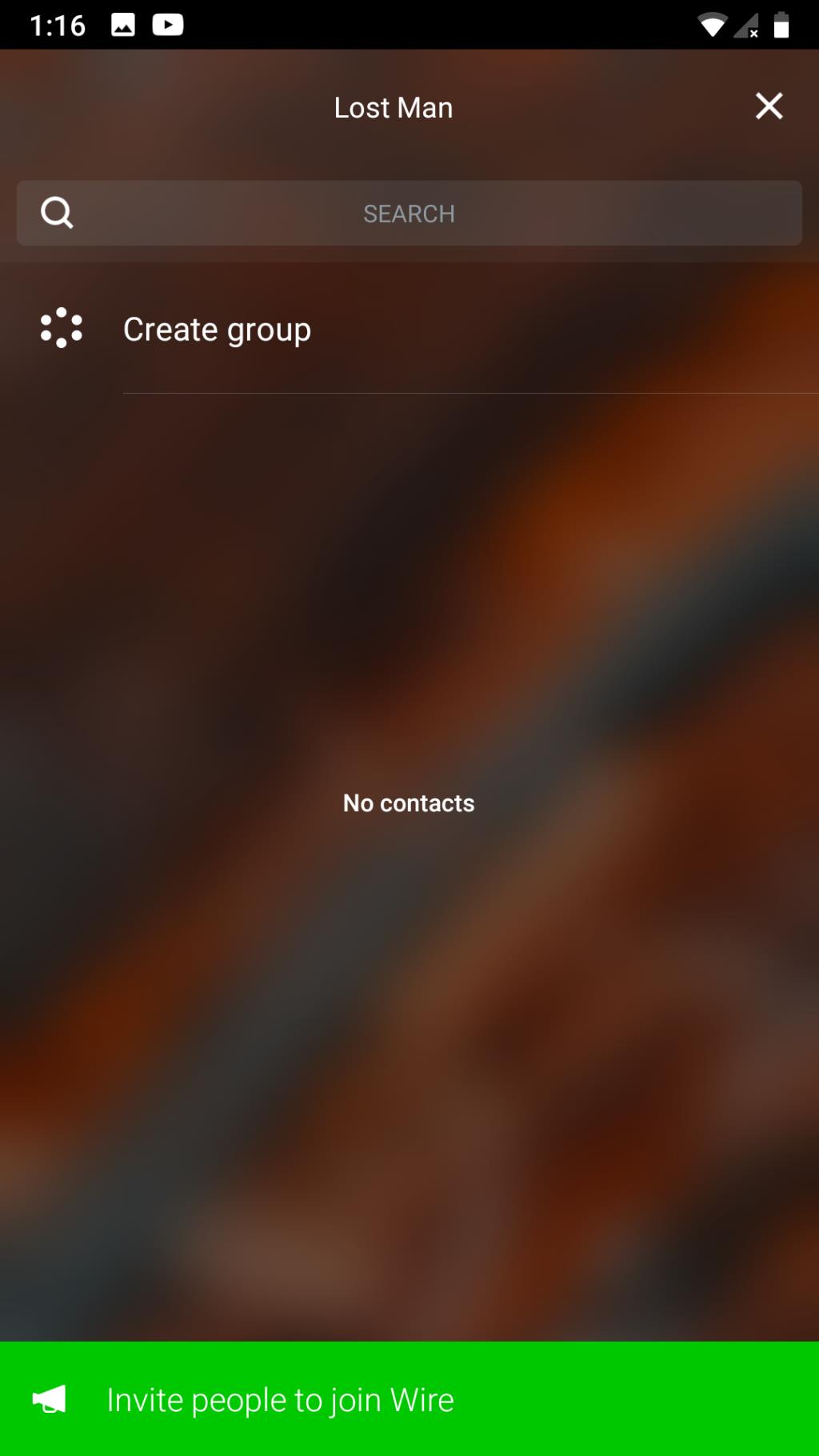

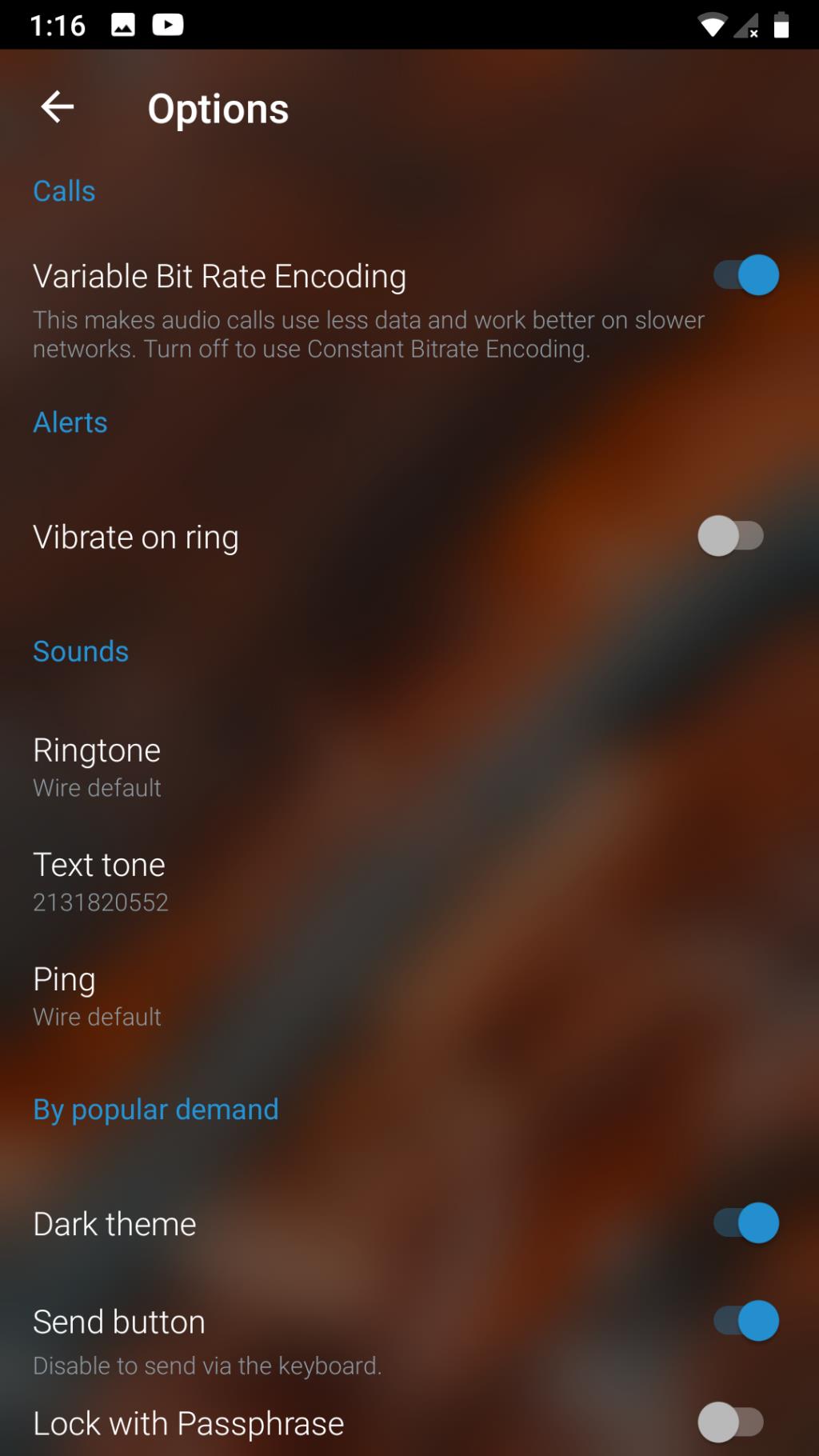

Sârmă

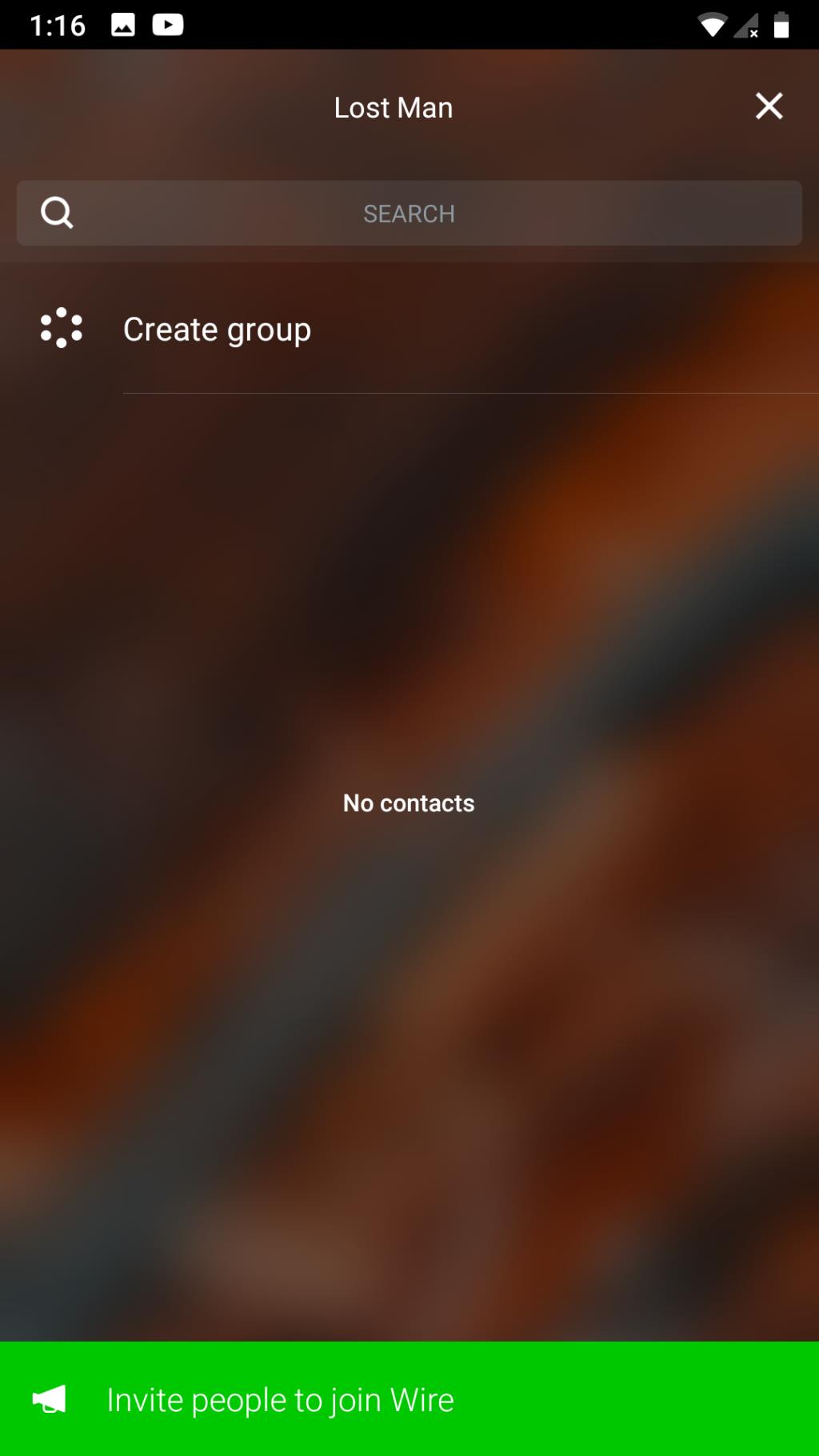

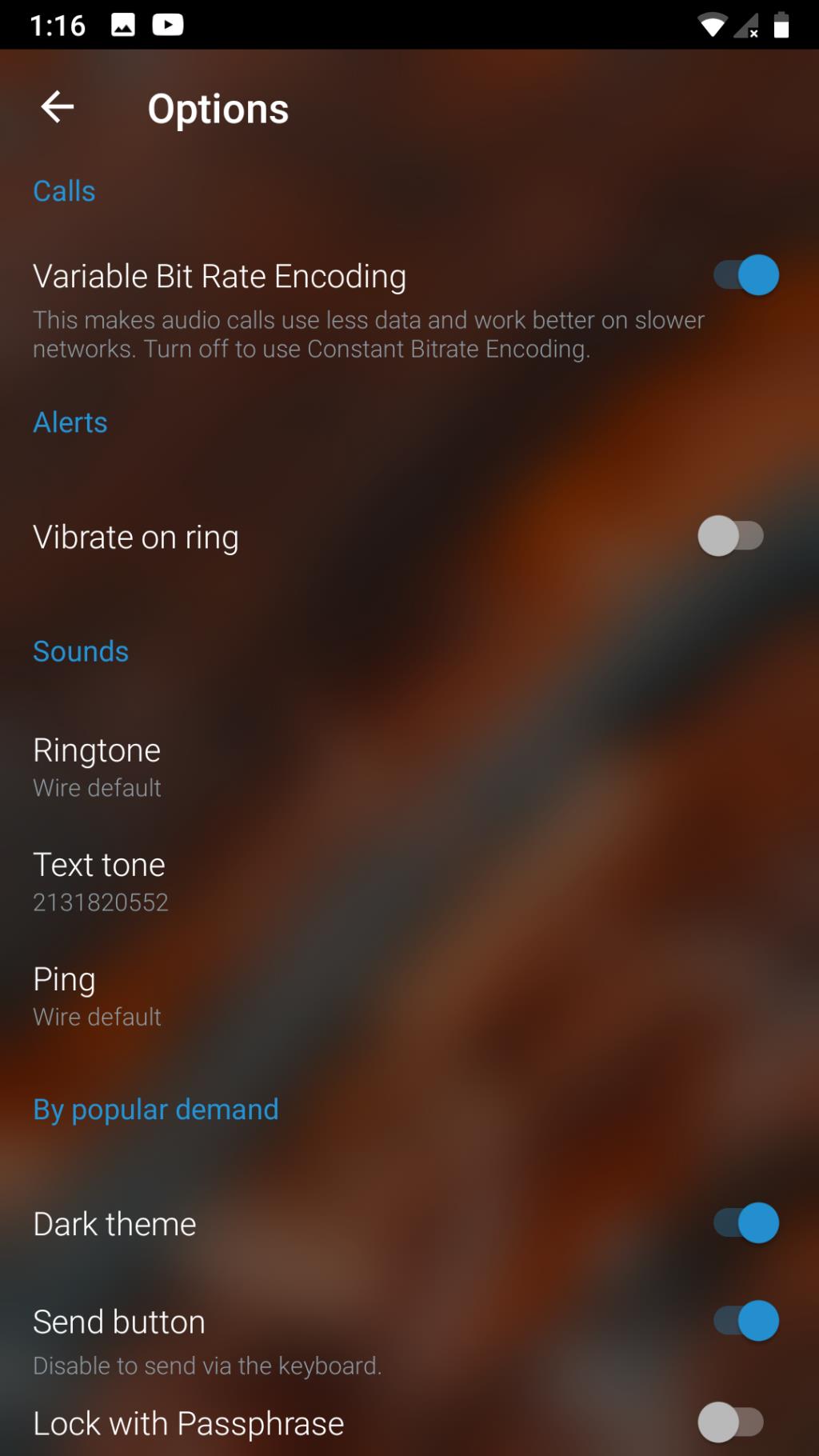

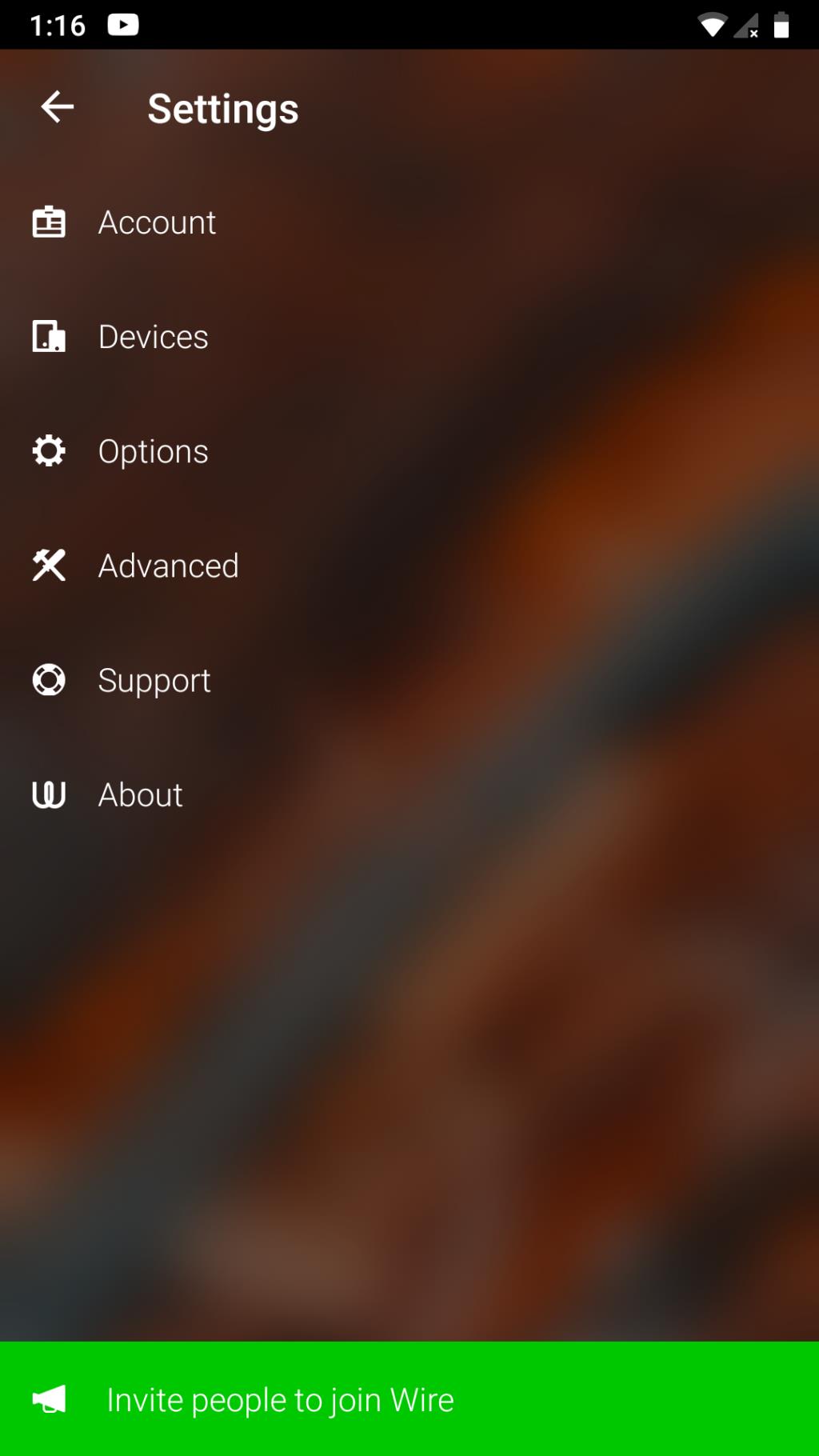

Deși rămâne în continuare open source, Wire este destinat mesajelor de grup și partajării, făcându-l ideal pentru mediile de afaceri. Nu este gratuit, cu excepția conturilor personale. Alături de protocoalele E2EE, Wire folosește Proteus și WebRTC cu PFS, pe lângă mesajele cu auto-ștergere.

Wire necesită fie un număr de telefon/e-mail pentru a vă înscrie, pe lângă înregistrarea unor date personale. De asemenea, nu acceptă 2FA. Cu toate acestea, conformitatea cu GDPR, natura open source și algoritmii de criptare de vârf îl fac excelent pentru organizațiile corporative.

Descarcă : Wire pentru Android | iOS | Mac | Web | Linux (gratuit)

Nu sunteți fără apărare împotriva valului de schimbare

În cele din urmă, chiar dacă guvernele interzic complet E2EE sau impun ușile din spate, criminalii ar găsi alte metode. Pe de altă parte, cetățenii mai puțin implicați ar accepta pur și simplu noua stare de lucruri: supravegherea în masă. Acesta este motivul pentru care trebuie să greșim precauția și să ne respingem întotdeauna pentru a ne păstra dreptul uman de bază la intimitate.