Bibliotecile de jocuri online sunt o modalitate excelentă de a juca indiferent unde vă aflați, dar înseamnă că trebuie să vă păstrați contul în siguranță pentru a preveni accesul neautorizat. Tot ce este nevoie este ca un hacker să vă învețe numele de utilizator și parola și aveți la dispoziție un bilet urgent de asistență pentru clienți la cel mai bun mod.

Acum, un virus deosebit de urât numit „BloodyStealer” face turul care urmărește să vă fure conturile de jocuri video. Deci, haideți să explorăm ce face această amenințare și cum să o evităm.

Ce este BloodyStealer?

Kaspersky a detaliat modul în care funcționează BloodyStealer într-o postare pe blog și, după aspectul analizei sale a malware-ului, este un pachet neplăcut pe care toți jucătorii trebuie să aibă grijă să nu îl descarce.

BloodyStealer este ceea ce se numește „ malware-as-a-service ”. Acest serviciu este atunci când dezvoltatorii de malware își vând produsele pe piața neagră pentru ca alții să le folosească în scopurile lor nefaste. Și pentru că avea un preț scăzut la 10 USD/lună sau 40 USD pe viață, oricine putea descărca și folosi instrumentul.

Malware-ul BloodyStealer folosește mai multe metode de atac, dar jucătorii trebuie să aibă grijă de capacitatea sa de a fura acreditările de conectare pentru aplicațiile din biblioteca de jocuri online, cum ar fi Steam, Origin și Good Old Games. Face acest lucru deturnând o sesiune și furând acreditările pe măsură ce sunt trimise.

Dacă deținătorul contului nu are o protecție suplimentară de conectare, hackerul are acces deplin la contul victimei. Și pentru că jocurile dvs. sunt legate de cont, acestea au acces instantaneu la fiecare joc pe care l-ați cumpărat vreodată de pe acesta.

Nu este tot ce poate face BloodyStealer. Kaspersky enumeră parolele, datele dispozitivului și capturarea de capturi de ecran ca parte din arsenalul malware-ului, ceea ce înseamnă că poate fura mai mult decât jocurile dvs.

De ce doresc escrocii conturi de joc?

BloodyStealer a avut deja efecte devastatoare asupra conturilor jucătorilor. Un utilizator BloodyStealer a raportat un număr de 100.856 de conturi Steam, 94.471 de conturi Epic și 46.244 de conturi Rockstar Games, pentru a numi câteva.

Dar de ce vrea un escroc atât de multe conturi? Dacă cineva a pus mâna pe unul, sau 10, sau chiar 100 de conturi, ar avea toate jocurile de care ar avea nevoie vreodată. Dar peste 100.000? De ce atât de multe?

După cum se întâmplă, există o a doua modalitate prin care hackerii pot folosi conturile de joc. Piața neagră este un hub pentru vânzarea conturilor altor persoane, iar cele legate de jocuri video nu sunt diferite. Ca atare, un hacker de succes poate obține un profit considerabil vânzând bibliotecile altor persoane cumpărătorilor interesați.

Înrudit: Tipurile șocante de conturi online vândute pe Dark Web

De fapt, utilizatorul pe care l-am menționat mai sus lista conturi pentru că dorea să le vândă pe piața neagră. Au făcut publicitate pentru 280.000 de conturi în total și vindeau lotul pentru 4.000 de dolari, un preț scăzut dat fiind numărul mare de jocuri pe toate conturile respective.

Cum să fii în siguranță de BloodyStealer

BloodyStealer vă poate fura acreditările, dar trebuie să fie mai întâi pe computer pentru a face orice. Ca atare, continuați să practicați obiceiuri bune, cum ar fi descărcarea fișierelor doar din surse oficiale, nu faceți clic pe linkuri suspecte și aveți grijă de e-mailurile din surse externe.

Cu toate acestea, există o modalitate de a crea o apărare fermă împotriva acestui tip de atac. BloodyStealer vă fură numele de utilizator și parola, dar nu poate fura nicio autentificare cu doi factori (2FA) pe care ați configurat-o.

Dacă BloodyStealer reușește să fure o parolă 2FA, nu va face mare lucru. Asta pentru că parolele 2FA sunt de unică folosință și durează doar câteva secunde, așa că până când parola ajunge în mâinile hackerului, aceasta este deja expirată.

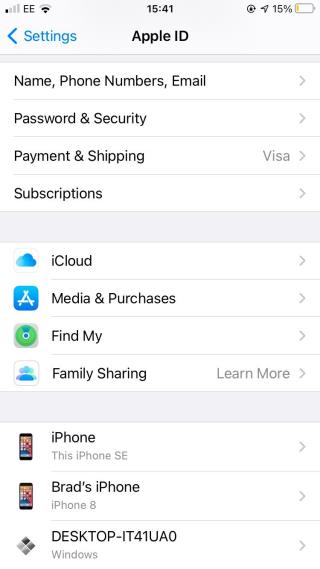

Ca atare, asigurați-vă că ați configurat 2FA pe toate conturile dvs. de jocuri. Unele platforme au propriile lor sisteme încorporate, cum ar fi Steam Guard. Alții acceptă autentificatoare terțe 2FA în care poți introduce un cod și să te bucuri de protecția pe care o oferă.

Desigur, acest lucru înseamnă că ar trebui să utilizați blocări 2FA pe conturile din biblioteca de jocuri pentru a vă proteja tezaurul. Cu toate acestea, jocurile care nu locuiesc într-o bibliotecă pot avea în continuare propriul sistem 2FA pe care îl puteți folosi pentru a vă proteja. Unele dintre aceste jocuri vă oferă chiar articole gratuite dacă adăugați un autentificator în contul dvs.!

Înrudit: Cele mai bune 5 alternative la Google Authenticator

Rămâneți în siguranță de BloodyStealer

În timp ce BloodyStealer poate reprezenta o amenințare masivă de securitate, există modalități de a vă proteja de aceasta. Acum știți cum să vă protejați conturile de jocuri de privirile indiscrete.