Güvenlik konusundaki itibarı, Linux'un genellikle Microsoft Windows sistemlerini düzenli olarak rahatsız eden tehdit türlerine karşı daha az savunmasız olduğu düşünüldüğü anlamına gelir. Bu algılanan güvenliğin çoğu, nispeten düşük sayıda Linux sisteminden geliyor, ancak siber suçlular nicelikten çok kaliteyi seçmenin değerini görmeye mi başlıyor ?

Linux Tehdit Manzarası Değişiyor

Kaspersky ve Blackberry gibi şirketlerdeki güvenlik araştırmacılarının yanı sıra FBI ve NSA gibi federal kurumlar, kötü amaçlı yazılım yazarlarının Linux'a daha fazla odaklanmaları konusunda uyarıyorlar.

İşletim sistemi artık ticari sırlar, fikri mülkiyet ve personel bilgileri gibi değerli verilere bir ağ geçidi olarak tanınmaktadır. Linux sunucuları, Windows, macOS ve Android cihazlarla dolu daha geniş ağların bulaşması için bir hazırlık noktası olarak da kullanılabilir.

Masaüstünüzde veya dizüstü bilgisayarınızda çalışan işletim sistemi olmasa bile, verilerinizin er ya da geç Linux'a maruz kalması muhtemeldir. Bulut depolama, VPN ve e-posta sağlayıcılarınızın yanı sıra işvereniniz, sağlık sigortanız, devlet hizmetleri veya üniversiteniz neredeyse kesinlikle ağlarının bir parçası olarak Linux kullanıyor ve muhtemelen Linux ile çalışan bir Internet Of'a sahipsiniz veya sahip olacaksınız. Things (IoT) cihazı şimdi veya gelecekte.

Son 12 ayda birden fazla tehdit ortaya çıkarıldı. Bazıları, Linux'a taşınan Windows kötü amaçlı yazılımları olarak bilinirken, diğerleri neredeyse on yıldır sunucularda tespit edilmeden oturuyor ve bu, güvenlik ekiplerinin riski ne kadar hafife aldığını gösteriyor.

Birçok sistem yöneticisi, kuruluşlarının hedef olmak için yeterince önemli olmadığını varsayabilir. Bununla birlikte, ağınız büyük bir ödül olmasa bile, tedarikçileriniz veya müşterileriniz daha cazip gelebilir ve örneğin bir kimlik avı saldırısı yoluyla sisteminize erişmek onlarınkine sızmanın ilk adımı olabilir. Bu yüzden sisteminizi nasıl koruduğunuzu değerlendirmeye değer .

2020'de Keşfedilen Linux Kötü Amaçlı Yazılımları

İşte bu yuvarlak yukarı geçen yıl tespit edilmiştir tehditler.

RansomEXX Truva Atı

Kaspersky araştırmacıları Kasım ayında bu Truva Atı'nın yürütülebilir bir dosya olarak Linux'a taşındığını açıkladı. Kurban, 256-bit AES şifresiyle şifrelenmiş dosyalar ve verilerini kurtarmak için kötü amaçlı yazılım yazarlarıyla iletişim kurma talimatları ile bırakılır.

Windows sürümü, 2020'de Konica Minolta, Teksas Ulaştırma Bakanlığı ve Brezilya mahkeme sistemi dahil olmak üzere bazı önemli hedeflere saldırdı.

RansomEXX, hem şifrelenmiş dosya uzantısında hem de fidye notundaki e-posta adresinde yer alan kuruluşun adı ile her kurban için özel olarak tasarlanmıştır.

Gitpaste-12

Gitpaste-12, Linux çalıştıran x86 sunucularına ve IoT cihazlarına bulaşan yeni bir solucandır. Adını kod indirmek için GitHub ve Pastebin kullanımından ve 12 saldırı yönteminden alır.

Solucan, AppArmor, SELinux, güvenlik duvarları ve diğer savunmaları devre dışı bırakabilir ve bir kripto para birimi madencisini kurabilir.

IPS fırtınası

Mayıs 2019'dan beri Windows'ta bilinen bu botnet'in Linux'a saldırabilen yeni bir sürümü Eylül ayında keşfedildi. Kendini çalışır durumda tutmak için Linux'un bellek yetersiz katilini etkisiz hale getirir ve çalışmasını engelleyebilecek güvenlik işlemlerini öldürür.

Linux sürümü, hedefleri bulmak için SSH kullanma, Steam oyun hizmetlerinden yararlanma ve reklamlara yapılan tıklamaları yanıltmak için pornografik web sitelerini tarama gibi ekstra yeteneklerle birlikte gelir.

Ayrıca, Android Hata Ayıklama Köprüsü (ADB) aracılığıyla bağlanan Android cihazlara bulaşma zevkine de sahiptir.

Drovorub

FBI ve NSA, Ağustos ayında bir uyarıda bu rootkit'i vurguladı. Yöneticilerden ve virüsten koruma yazılımlarından kaçabilir, kök komutları çalıştırabilir ve bilgisayar korsanlarının dosya yüklemesine ve indirmesine izin verebilir. İki ajansa göre, Drovorub, Rus hükümeti için çalışan bir grup bilgisayar korsanı olan Fancy Bear'ın eseridir.

Enfeksiyonu tespit etmek zordur, ancak en az 3.7 çekirdeğe yükseltmek ve güvenilmeyen çekirdek modüllerini engellemek, bundan kaçınmaya yardımcı olacaktır.

Lucifer

Lucifer kötü niyetli kripto madenciliği ve dağıtılmış hizmet reddi botu ilk olarak Windows'ta Haziran'da ve Linux'ta Ağustos'ta ortaya çıktı. Lucifer'in Linux enkarnasyonu, HTTP tabanlı DDoS saldırılarına ve ayrıca TCP, UCP ve ICMP üzerinden izin verir.

Penquin_x64

Turla Penquin kötü amaçlı yazılım ailesinin bu yeni türü, Mayıs ayında araştırmacılar tarafından ortaya çıkarıldı. Saldırganların ağ trafiğine müdahale etmesine ve kök edinmeden komutları çalıştırmasına izin veren bir arka kapıdır.

Kaspersky, bu açığın Temmuz ayında ABD ve Avrupa'daki düzinelerce sunucuda çalıştığını tespit etti.

doki

Doki, esas olarak kripto madencilerini kurmak için kötü kurulmuş Docker sunucularını hedefleyen bir arka kapı aracıdır.

Kötü amaçlı yazılım, talimatları almak için genellikle önceden belirlenmiş IP adresleri veya URL'lerle iletişim kurarken, Doki'nin yaratıcıları, Dogecoin kripto blok zinciri API'sini kullanan dinamik bir sistem kurmuştur. Kötü amaçlı yazılım operatörleri kontrol sunucusunu yalnızca bir Dogecoin işlemi ile değiştirebildiğinden, bu komut altyapısını kaldırmayı zorlaştırır.

Doki'den kaçınmak için Docker yönetim arayüzünüzün doğru şekilde yapılandırıldığından emin olmalısınız.

hile botu

TrickBot, fidye yazılımı saldırıları ve kimlik hırsızlığı için kullanılan ve aynı zamanda Windows'tan Linux'a geçiş yapan bir bankacılık Truva atıdır. TrickBot'un arkasındaki grubun kullandığı araçlardan biri olan Anchor_DNS, Temmuz ayında bir Linux varyasyonunda ortaya çıktı.

Anchor_Linux bir arka kapı görevi görür ve genellikle zip dosyaları aracılığıyla yayılır. Kötü amaçlı yazılım bir cron görevi kurar ve DNS sorguları aracılığıyla bir kontrol sunucusuyla iletişim kurar.

İlgili: Bir Kimlik Avı E-postası Nasıl Belirlenir

iş adamı

Tycoon Truva Atı genellikle bir zip arşivi içinde güvenliği ihlal edilmiş bir Java Runtime Environment olarak yayılır. Araştırmacılar, Haziran ayında küçük ve orta ölçekli işletmelerin yanı sıra eğitim kurumlarının hem Windows hem de Linux sistemlerinde çalıştığını keşfetti. Dosyaları şifreler ve fidye ödemeleri talep eder.

bulut meraklısı

Bu rootkit, güvenlik duvarlarını atlamak için normal web trafiği arasında komutları ve veri hırsızlığını gizlemek için Netfilter'ı ele geçirir.

İlk olarak Şubat ayında Amazon Web Services bulutunda tanımlanan sistem, herhangi bir güvenlik duvarının arkasındaki herhangi bir sunucudaki kötü amaçlı yazılımları kontrol etmek için kullanılabilir.

PowerGhost

Yine Şubat ayında Trend Micro araştırmacıları, PowerGhost'un Windows'tan Linux'a geçiş yaptığını keşfetti. Bu, sisteminizi yavaşlatabilen ve artan aşınma ve yıpranma yoluyla donanımı bozabilen dosyasız bir kripto para madenciliğidir.

Linux sürümü, kötü amaçlı yazılımdan koruma ürünlerini kaldırabilir veya sonlandırabilir ve bir cron görevi kullanarak etkin kalır. Diğer kötü amaçlı yazılımları yükleyebilir, kök erişimi kazanabilir ve SSH kullanarak ağlar arasında yayılabilir.

FritzFrog

Bu eşler arası (P2P) botnet ilk olarak Ocak 2020'de tanımlandığından, 20 sürüm daha bulundu. Kurbanlar arasında hükümetler, üniversiteler, tıp merkezleri ve bankalar yer alıyor.

Fritzfrog, sabit sürücünüz yerine RAM'de yaşayan ve işini yapmak için mevcut yazılımlardaki güvenlik açıklarından yararlanan bir tehdit türü olan dosyasız kötü amaçlı yazılımdır. Sunucular yerine, farklı makineler arasında saldırıları koordine etmek, kendini güncellemek ve işin ağ boyunca eşit bir şekilde yayılmasını sağlamak için şifreli SSH iletişimleri göndermek için P2P kullanır.

Dosyasız olmasına rağmen Fritzfrog, gelecekte erişime izin vermek için genel bir SSH anahtarı kullanarak bir arka kapı oluşturur. Güvenliği ihlal edilmiş makineler için oturum açma bilgileri daha sonra ağ üzerinden kaydedilir.

Güçlü parolalar ve ortak anahtar kimlik doğrulaması, bu saldırıya karşı koruma sağlar. SSH bağlantı noktanızı değiştirmek veya kullanmıyorsanız SSH erişimini kapatmak da iyi bir fikirdir.

FinCasus

FinFisher, gazeteciler ve aktivistler üzerinde casusluk yapmakla bağlantılı FinSpy'ı hükümetler için hazır bir gözetim çözümü olarak satıyor. Daha önce Windows ve Android'de görülen Uluslararası Af Örgütü, Kasım 2019'da kötü amaçlı yazılımın Linux sürümünü ortaya çıkardı.

FinSpy, trafiğe, özel verilere erişime ve virüslü cihazlardan video ve ses kaydına izin verir.

2011'de protestocular, Başkan Mübarek'in devrilmesinden sonra acımasız Mısır güvenlik servisinin ofislerinde FinSpy satın almak için bir sözleşme bulduklarında kamuoyunun farkındalığına geldi.

Linux Kullanıcılarının Güvenliği Ciddiye Almaya Başlamasının Zamanı Geldi mi?

Linux kullanıcıları, Windows kullanıcıları kadar çok sayıda güvenlik tehdidine karşı savunmasız olmasa da, Linux sistemleri tarafından tutulan verilerin değeri ve hacminin, platformu siber suçlular için daha çekici hale getirdiğine şüphe yoktur.

FBI ve NSA endişeliyse, Linux çalıştıran bağımsız tüccarlar veya küçük işletmeler, daha büyük kuruluşlara yönelik gelecekteki saldırılar sırasında ikincil zararlardan kaçınmak istiyorlarsa, şimdi güvenliğe daha fazla dikkat etmeye başlamalılar.

İşte olan ipuçları Linux malware büyüyen listeden kendinizi korumak için:

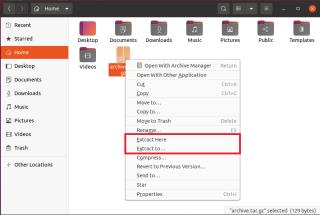

- Bilinmeyen kaynaklardan ikili dosyalar veya komut dosyaları çalıştırmayın.

- Antivirüs programları ve rootkit dedektörleri gibi güvenlik yazılımları yükleyin .

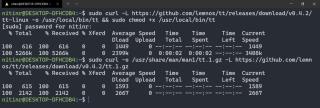

- curl gibi komutları kullanan programları kurarken dikkatli olun. Ne yapacağını tam olarak anlayana kadar komutu çalıştırmayın, komut satırı araştırmanıza buradan başlayın .

- Güvenlik duvarınızı doğru şekilde nasıl kuracağınızı öğrenin. Tüm ağ etkinliğini kaydetmeli, kullanılmayan bağlantı noktalarını engellemeli ve genellikle ağa maruz kalmanızı gereken minimum düzeyde tutmalıdır.

- Sisteminizi düzenli olarak güncelleyin; güvenlik güncellemelerini otomatik olarak yüklenecek şekilde ayarlayın.

- Güncellemelerinizin şifreli bağlantılar üzerinden gönderildiğinden emin olun.

- Anahtarları korumak için SSH ve parola için anahtar tabanlı bir kimlik doğrulama sistemini etkinleştirin.

- İki faktörlü kimlik doğrulama (2FA) kullanın ve anahtarları Yubikey gibi harici cihazlarda saklayın.

- Saldırı kanıtı için günlükleri kontrol edin.