Was ist das NIST-Cybersicherheits-Framework?

Das Speichern von Informationen im Internet ist zur Norm geworden. Immer mehr Organisationen schleppen diesen Teil ab, um in dieser Ära der Vernetzung relevant zu bleiben.

Das Speichern von Informationen im Internet ist zur Norm geworden. Immer mehr Organisationen schleppen diesen Teil ab, um in dieser Ära der Vernetzung relevant zu bleiben.

Wenn Sie in ein VPN investieren möchten, sind NordVPN und ExpressVPN offensichtliche Optionen. Beide bieten hohe Geschwindigkeiten und beide haben eine lange Geschichte positiver Kundenbewertungen.

Wenn Sie ein neues Sicherheitssystem einrichten, müssen Sie sicherstellen, dass es ordnungsgemäß funktioniert und möglichst wenige Schwachstellen aufweist. Wenn es um digitale Assets im Wert von mehreren Tausend Dollar geht, können Sie es sich nicht leisten, aus Ihren Fehlern zu lernen und nur Sicherheitslücken zu schließen, die Hacker zuvor ausgenutzt haben.

Malware-Angriffe nehmen zu und werden in letzter Zeit immer fortschrittlicher. Unternehmen stehen vor der Herausforderung, ihre IT-Netzwerke ständig vor Cyber-Bedrohungen zu schützen.

Im August 2021 wurde eine Fusion zwischen NortonLifeLock und Avast bekannt gegeben.

Shopify, eine erschwingliche E-Commerce-Plattform, die von kleinen Unternehmen zum Online-Verkauf von Produkten verwendet wird, scheint ein Nährboden für Betrüger und betrügerische Geschäfte zu sein.

Cross-Site Request Forgery (CSRF) ist eine der ältesten Methoden, um die Schwachstellen einer Website auszunutzen. Es zielt auf serverseitige Web-Switches ab, die normalerweise Authentifizierungen wie die Anmeldung erfordern. Während eines CSRF-Angriffs versucht ein Angreifer, sein Opfer zu zwingen, in seinem Namen eine nicht autorisierte, böswillige Webanfrage zu stellen.

Sie haben wahrscheinlich das Google-Auto mit montierter Kamera gesehen, das Aufnahmen für den Street View-Modus gemacht hat. Es ist erstaunlich, dass wir einen Computer oder ein Telefon verwenden können, um Orte zu sehen, die wir noch nie besucht haben.

Ein Virtual Private Network (VPN) ist ein unverzichtbares Werkzeug für das sichere Surfen im Internet. Aber bei all den auf dem Markt verfügbaren Optionen ist es zu leicht, in Entscheidungsmüdigkeit zu verfallen und ohne VPN ungeschützt zu sein.

Manchmal haben Sie keine Kontrolle über eine Datenschutzverletzung bei E-Mail-Adressen. Heutzutage benötigt fast jede App und Website Ihre E-Mail-Adresse. Die gute Nachricht ist, dass Sie keine eigene E-Mail-Adresse verwenden müssen.

Fortschritte in der Informationstechnologie (IT) haben produktivere Arbeitsplätze geschaffen. Und mit Cloud Computing war der Zugriff auf digitale Arbeitstools noch nie so einfach.

Überlegen Sie, wie viele Websites Sie an einem bestimmten Tag besuchen. Überlegen Sie nun, wie viele URLs Sie selbst in den Browser eingeben. Die Chancen stehen gut, dass Sie viel mehr Websites besuchen, als Sie manuell suchen. Die meisten von uns tun dies über Links.

Mit sicheren DNS-Diensten können Sie Ihre Online-Privatsphäre ganz einfach verbessern. Einige DNS-Dienste bieten Ihnen jedoch zusätzliche Funktionen zusammen mit Steuerelementen zur Anpassung Ihres Online-Erlebnisses.

Das Surfen im Internet kann riskant sein, insbesondere wenn Sie mit einem öffentlichen WLAN verbunden sind. Jeder mit ein wenig Know-how kann Ihre persönlichen Daten und den Browserverlauf einsehen.

VPNs sind zu einem festen Bestandteil der Standardbetriebsabläufe jedes Unternehmens geworden. VPNs maskieren effektiv Ihre Identität bei Online-Aktivitäten; Dennoch gibt es heutzutage einige Nachteile bei der Verwendung dieser Softwareanwendungen.

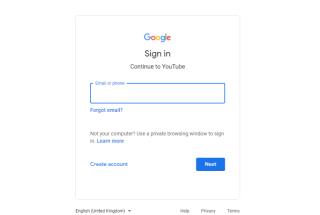

Wenn Sie Ihr YouTube-Konto bestätigen, können Sie Videos mit einer Länge von mehr als 15 Minuten hochladen und Ihre Thumbnails anpassen. Es gibt eine Reihe weiterer Vorteile, die Sie genießen können, wenn Sie sich noch heute die Zeit nehmen, Ihr YouTube-Konto zu bestätigen.

GoFundMe ist eine der besten Online-Plattformen, die Menschen nutzen, um andere um Spenden zu bitten, um sich selbst oder ihren Lieben zu helfen. Die Website verfügt über ein engagiertes Team, um sicherzustellen, dass das gesammelte Geld an die vorgesehenen Empfänger geht. Wenn in dieser Hinsicht etwas fehlschlägt, gibt das GoFundMe-Team Rückerstattungen aus.

Microsoft Authenticator ist eine App, die die Zwei-Faktor-Authentifizierung auf unterstützten Apps und Websites ermöglicht. Die Zwei-Faktor-Authentifizierung (2FA) ist viel schwieriger zu umgehen, als nur ein Passwort zu Ihrem Konto hinzuzufügen. Daher empfehlen viele Cybersicherheitsunternehmen die Einrichtung von 2FA für alle von Ihnen verwendeten Dienste.

Neigen Sie beim Tippen zu fetten Fingern? Obwohl es scheinbar harmlos ist, ein e anstelle eines a einzugeben oder einen Bindestrich zu vergessen, wenn Sie die Adresse Ihrer Lieblings-Websites eingeben, können Sie dadurch Opfer einer bösartigen Praxis werden, die als Typosquatting bekannt ist.