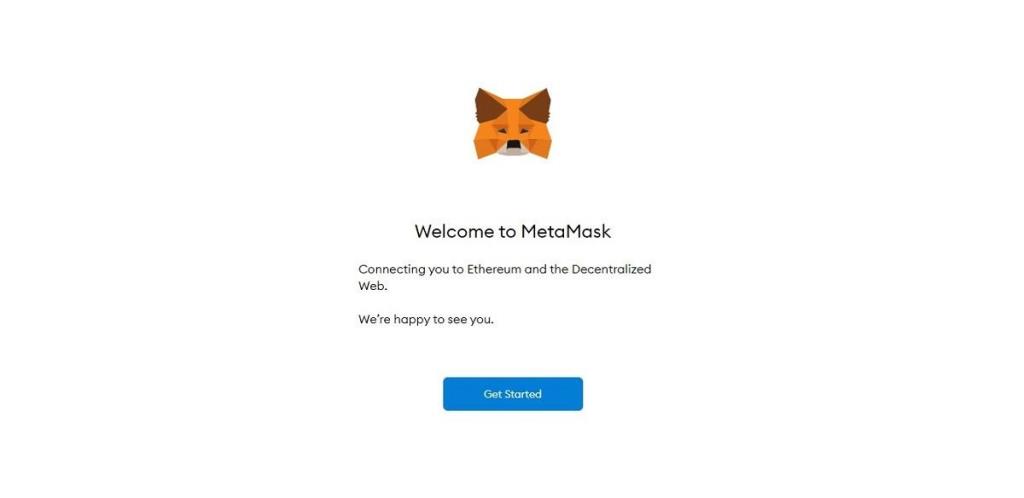

Vous êtes curieux de connaître les NFT mais vous ne savez pas par où commencer ? Intéressé par la crypto, mais les portefeuilles sont trop compliqués ou effrayants ? MetaMask est un portefeuille crypto et NFT qui fonctionne comme une application mobile ou une extension de navigateur, servant d'entrée facile et accessible dans le monde des applications et des actifs blockchain.

MetaMask s'appelle "votre connexion au nouveau Web" et est conçu pour servir de portefeuille et d'identifiant pour les applications en ligne basées sur la blockchain et construites sur Ethereum. En plus de donner aux utilisateurs un moyen d'accéder à la crypto et aux NFT, il promet une expérience de navigation plus sécurisée et privée. Le seul hic, c'est que lorsque les utilisateurs détiennent toutes leurs données, ils ne peuvent pas se permettre de les perdre ou de les donner eux-mêmes.

Télécharger : MetaMask pour iOS | Android | Chrome

MetaMask fonctionne comme une application mobile gratuite pour iOS et Android, mais il peut également fonctionner comme une extension pour les navigateurs de bureau Chrome, Firefox, Brave et Edge. Si vous utilisez Firefox, Brave ou Edge, visitez la page de téléchargement de MetaMask, faites défiler jusqu'à Navigateurs pris en charge et sélectionnez l'icône de votre navigateur préféré. À partir de là, installez-le comme n'importe quelle autre application ou extension.

Les captures d'écran prises pour cet article proviennent de MetaMask en tant qu'extension Edge, donc si vous suivez une application ou une autre extension de navigateur, les choses peuvent sembler un peu différentes sur votre écran.

En son cœur, MetaMask est un portefeuille cryptographique. Si vous souhaitez bénéficier des avantages de l'interaction avec les applications blockchain via un compte MetaMask, vous vous demandez peut-être si vous pouvez lier vos portefeuilles existants. La réponse est "peut-être".

Lorsque vous vous inscrivez pour la première fois, une page permet de lier un portefeuille existant à un nouveau compte MetaMask en saisissant votre phrase de récupération. Lors de la rédaction de cet article, la phrase de récupération d'un portefeuille blockchain.com existant a été saisie, mais MetaMask ne l'a pas reconnue. Les critiques d'applications courantes indiquent que MetaMask ne fonctionne pas avec tous les portefeuilles rigides, il pourrait donc s'agir simplement d'un bogue avec MetaMask.

Connexes : les meilleurs portefeuilles de crypto-monnaie : options de bureau, mobiles et matérielles comparées

Créer un nouveau compte MetaMask en tant qu'extension de navigateur est rapide et facile. La partie la plus difficile concerne votre phrase de départ, qui devient votre phrase de récupération. Si vous êtes familier avec les portefeuilles crypto, vous connaissez ce concept. Si MetaMask est votre premier portefeuille crypto, tout ce que vous devez savoir est expliqué dans une brève vidéo.

Essentiellement, votre phrase de récupération de douze mots sert de sauvegarde au cas où vous ne pourriez pas vous connecter à votre compte. Parce que MetaMask se considère comme le fondement de votre identité sur le nouvel Internet, quelqu'un d'autre qui accède à votre compte est comme quelqu'un d'autre qui met la main sur votre numéro de sécurité sociale - pas seulement votre argent et vos cartes.

Les pages de configuration vous recommandent d'écrire votre phrase de récupération et de la conserver dans un endroit sûr ou d'utiliser un gestionnaire de mots de passe de confiance.

Connexe : Comment fonctionnent les gestionnaires de mots de passe ?

Une fois que vous avez votre phrase de récupération, vous devez sélectionner les mots dans l'ordre dans une banque de mots pour vous assurer qu'elle est correctement copiée. Une fois ce petit test effectué, une page de confirmation vous indique que vous êtes prêt à commencer à utiliser MetaMask.

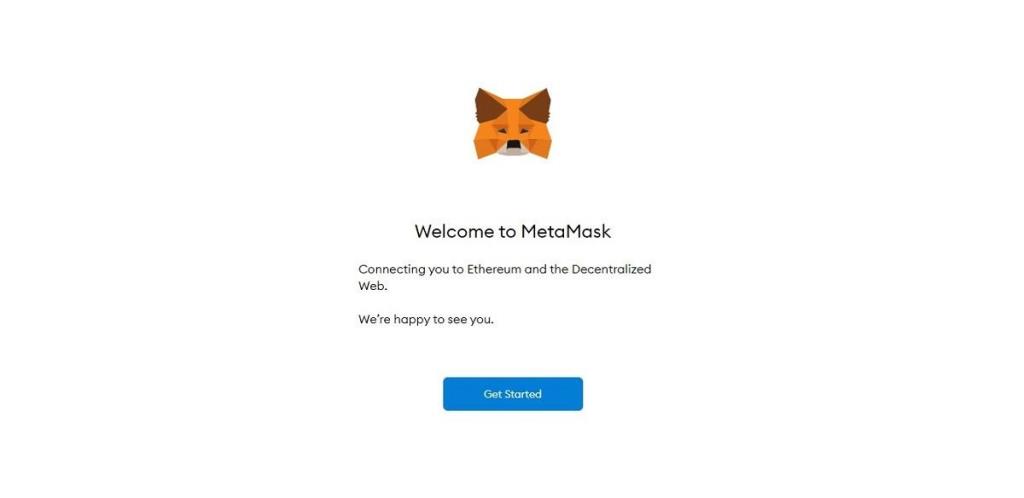

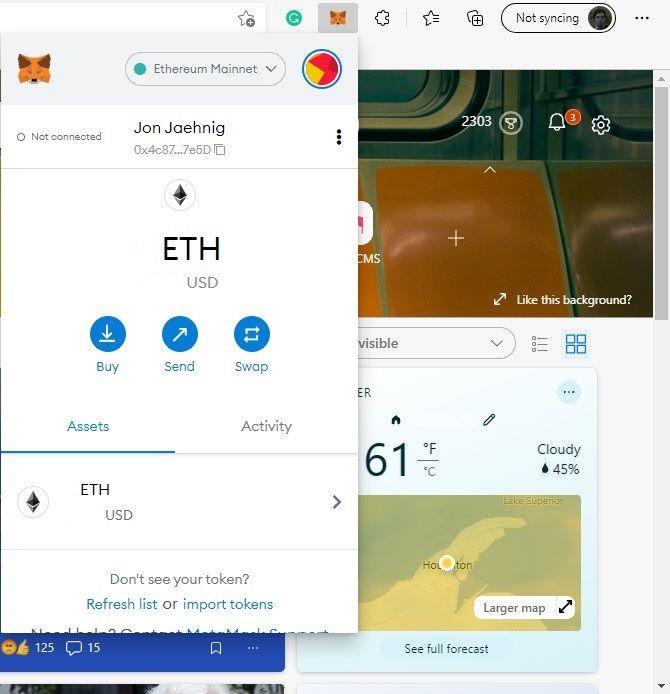

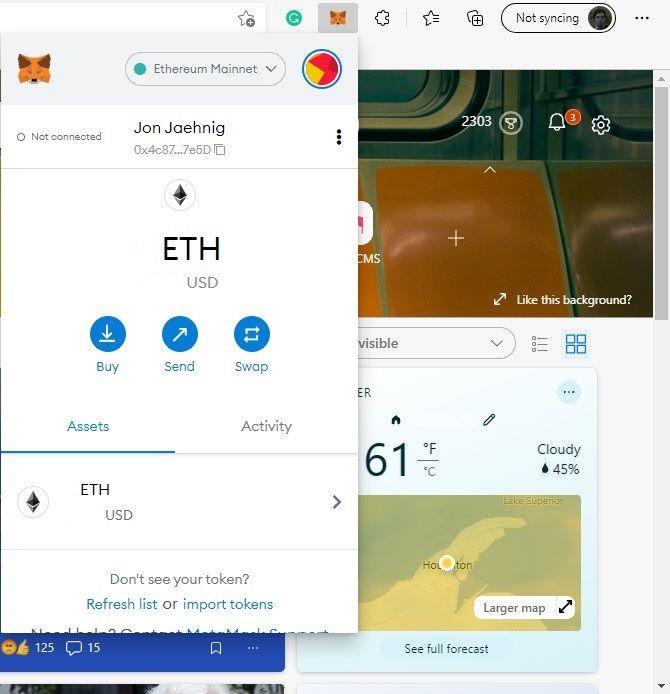

Une fois votre extension de navigateur MetaMask configurée, vous pouvez y accéder en revenant sur le site Web de MetaMask et en vous connectant. Bien sûr, comme il s'agit d'une extension de navigateur, vous pouvez également sélectionner le logo MetaMask dans la barre d'outils des extensions à côté de la barre de recherche à en haut de la fenêtre de votre navigateur.

L'accès à MetaMask à partir de la barre d'outils de vos extensions vous montre sur quel réseau MetaMask travaille et une vue rapide de vos actifs. Il vous montre également si votre compte MetaMask est connecté au site sur lequel vous vous trouvez. Malheureusement, au moment d'écrire ces lignes, il n'y a pas beaucoup de sites qui fonctionnent avec MetaMask. Si vous en trouvez un, un bouton sur le site vous permettra de vous connecter à votre compte.

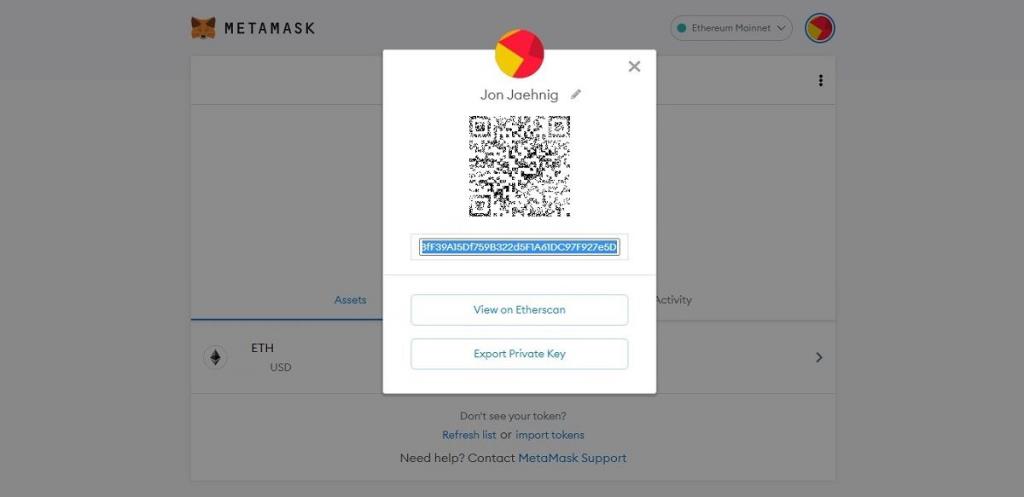

À partir de l'interface du site Web ou de l'interface d'extension, vous pouvez également acheter, vendre ou échanger les actifs de votre portefeuille. Vous pouvez acheter en utilisant un virement bancaire, ou un compte de crédit ou de débit. Vous pouvez également transférer l'ETH d'un autre portefeuille ou échanger l'ETH dans votre compte contre d'autres jetons pris en charge. À tout moment, vous pouvez copier l'adresse de votre portefeuille public dans votre presse-papiers en cliquant sur le nom de votre compte.

Parce que MetaMask est si important en matière de sécurité, vous devrez vous reconnecter à votre compte lorsque vous relancerez votre navigateur. Nous avons testé que la phrase de récupération fonctionne pour réinitialiser un mot de passe, et c'est le cas, mais nous promettons que la mémorisation de votre mot de passe est plus facile.

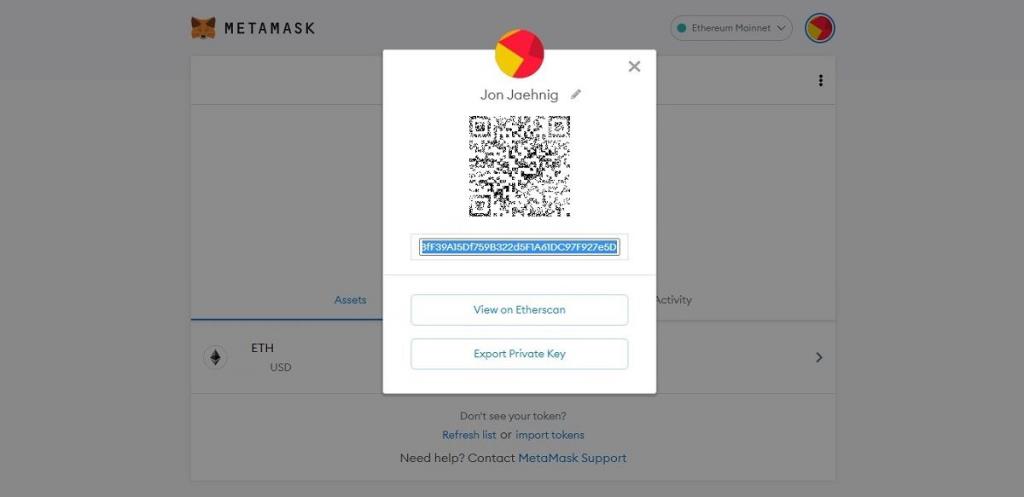

Vous pouvez accéder à votre compte à partir des extensions ou de l'interface du site Web en cliquant sur l'icône de points empilés en haut à droite et en sélectionnant Détails du compte dans le menu qui s'affiche. Cela fait apparaître un code QR et une version texte de votre adresse publique. Vous pouvez également cliquer sur l'icône en forme de crayon à droite du nom de votre compte pour le modifier à tout moment.

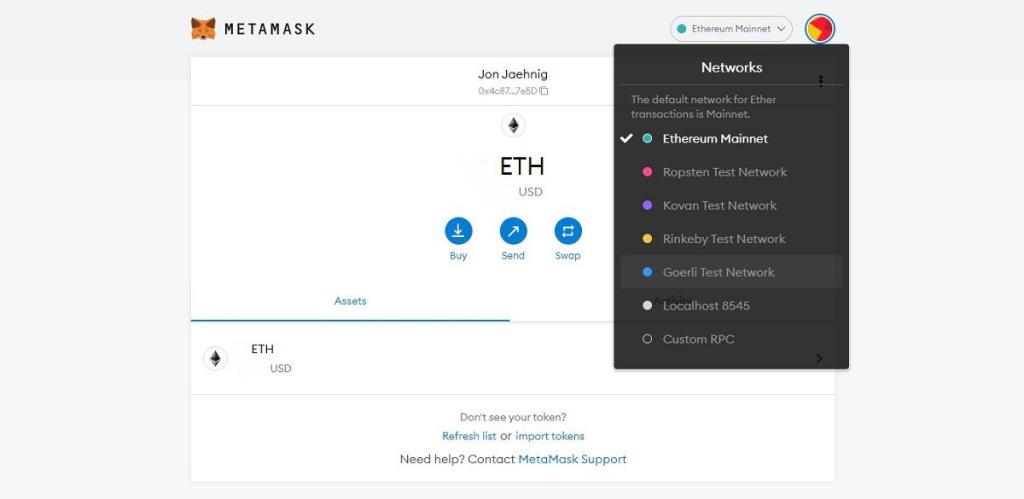

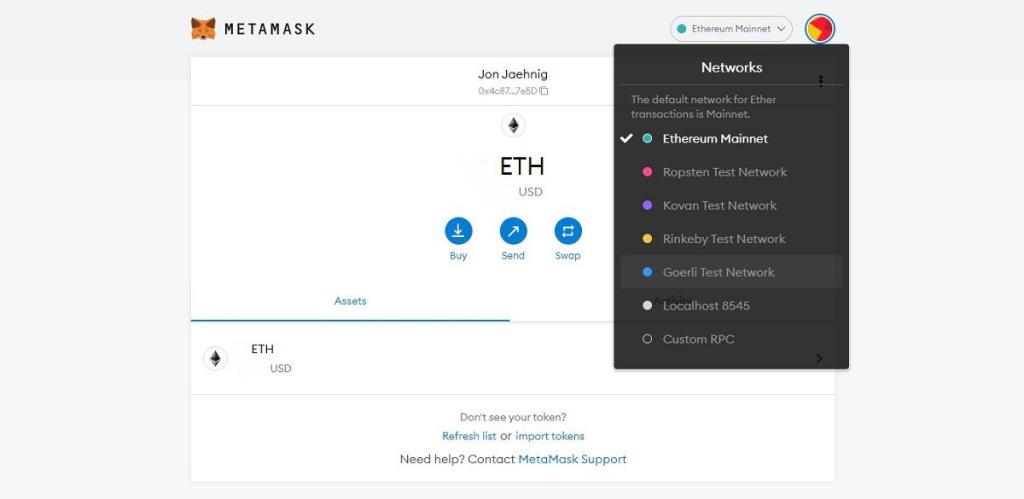

À partir de l'une ou l'autre interface, vous pouvez également modifier le réseau utilisé par MetaMask afin qu'il puisse prendre en charge des chaînes de blocs supplémentaires. Cliquez sur le champ indiquant Ethereum Mainnet (le réseau MetaMask par défaut) pour ouvrir un menu déroulant des autres réseaux pris en charge. L'élément du bas, RPC personnalisé, vous permet d'ajouter des réseaux qui ne font pas partie de la liste de support standard.

Connexes : Qu'est-ce qu'Ethereum et comment fonctionne-t-il ?

MetaMask n'est pas le passeport pour Internet qu'il aspire à être. Au moins pas encore. MetaMask est un précurseur dans un domaine naissant de la conception Internet. Un jour, cela pourrait vraiment résoudre nos problèmes d'identité, de sécurité et de finance sur le web.

Que MetaMask ne fasse pas toutes ces choses pour le moment ne signifie pas qu'il n'en vaut pas encore la peine. Même en attendant cette prochaine génération d'Internet, MetaMask est déjà un portefeuille accessible et convivial, vous offrant tout ce dont vous avez besoin pour vous plonger dans l'avenir de la blockchain et des applications décentralisées.