Che cosè il framework di sicurezza informatica del NIST?

L'archiviazione delle informazioni online è diventata la norma. Sempre più organizzazioni stanno trainando questa parte per rimanere rilevanti in questa era di interconnettività.

L'archiviazione delle informazioni online è diventata la norma. Sempre più organizzazioni stanno trainando questa parte per rimanere rilevanti in questa era di interconnettività.

Se vuoi investire in una VPN, NordVPN ed ExpressVPN sono opzioni ovvie. Entrambi offrono velocità elevate ed entrambi hanno una lunga storia di recensioni positive da parte dei clienti.

Una parola che sta saltando fuori spesso ultimamente è crittografia omomorfa. Molte aziende e servizi online stanno trasformando il loro modello di crittografia in un tipo di crittografia omomorfica, pubblicizzando che è per una migliore privacy e sicurezza degli utenti.

Un gestore di password è un ottimo modo per gestire la quantità traboccante di informazioni di accesso con cui tutti abbiamo a che fare come parte della moderna vita di Internet.

Quando si configura un nuovo sistema di sicurezza, è necessario assicurarsi che funzioni correttamente con il minor numero possibile di vulnerabilità. Laddove sono coinvolte risorse digitali del valore di migliaia di dollari, non puoi permetterti di imparare dai tuoi errori e colmare solo le lacune nella tua sicurezza che gli hacker hanno precedentemente sfruttato.

ZenMate VPN è una scelta popolare tra gli utenti, che pubblicizza una politica di non registrazione e funzionalità aggiuntive tramite le estensioni del browser. Se vuoi scoprire se ne vale la pena, assicurati di leggere la recensione completa di ZenMate VPN per vedere il nostro verdetto.

Gli attacchi di malware stanno aumentando e stanno diventando più avanzati negli ultimi tempi. Le organizzazioni devono affrontare la sfida di proteggere costantemente le proprie reti IT dalle minacce informatiche.

L'app di condivisione video TikTok è un fenomeno. Dalla sua nascita nel 2017, il social network ha quasi 90 milioni di utenti attivi negli Stati Uniti e l'app è stata scaricata circa due miliardi di volte.

Nell'agosto 2021 è stata annunciata una fusione tra NortonLifeLock e Avast.

Gli incidenti di hacking dominano sempre le notizie, e giustamente. Sono la prova che nessuno è al sicuro, soprattutto quando la vittima è una grande azienda con un sofisticato sistema di sicurezza informatica. Un hack che ha avuto un impatto sostanziale sul panorama della sicurezza informatica è stato l'hack di SolarWinds.

La sicurezza basata sulla virtualizzazione è una funzionalità di Windows 10 da anni. È volato sotto il radar per molte persone perché Microsoft non lo stava applicando; tuttavia, questo cambierà con Windows 11.

WireGuard è un protocollo VPN relativamente nuovo che protegge le tue attività online utilizzando la crittografia all'avanguardia. Ha lo scopo di offrire più privacy, velocità di connessione più elevate e risparmiare più energia rispetto ai protocolli esistenti.

Tutti sembrano volere i tuoi dati personali. Sempre con l'intenzione di venderti qualcosa, le aziende si affrettano a farti dare un'occhiata ai loro prodotti. Ma con Internet pieno di un flusso infinito di opzioni, offrire un'esperienza cliente one-to-one è l'unico modo per distinguerli.

L'11 ottobre 2021, Microsoft ha annunciato che alla fine di agosto ha evitato casualmente un enorme DDoS a 2,4 Tbps sul suo servizio Azure, con pochissimi tempi di inattività per i suoi milioni di utenti in tutto il mondo.

Quando si sceglie la connessione Internet e il protocollo di sicurezza corretti, molti fattori possono influenzare la tua decisione, da quanto sia facile e conveniente da implementare, quanto siano sicuri i tuoi dati e la velocità complessiva della connessione.

Apple mira a cambiare il modo in cui navighi sul Web sul tuo iPhone con il suo nuovo aggiornamento software iOS 15. Il tuo iPhone ora può mascherare il tuo indirizzo IP e garantire il completo anonimato con una funzione chiamata Private Relay. Quindi, se stavi pagando per una VPN esclusivamente per una navigazione sicura, puoi annullare l'abbonamento ora.

Se sei uno degli 1,6 miliardi di utenti WhatsApp, stai già utilizzando la crittografia end-to-end (E2EE). Questa forma di comunicazione sicura significa che qualsiasi messaggio inviato a qualcuno può essere letto solo dal destinatario: tali messaggi di chat non possono essere intercettati da terze parti, inclusi governi e criminali.

Sia LastPass che Bitwarden sono eccellenti gestori di password in termini di sicurezza, funzionalità e piani. Tuttavia, se dovessi scegliere tra i due, quale sarebbe il migliore?

I codici di backup forniscono un modo semplice per tornare al tuo account Google. Fungono da ultima linea di difesa per accedere nuovamente al tuo account Google se hai perso il telefono, non puoi ricevere messaggi da Google o non puoi ottenere un codice dall'app Google Authenticator.

I codici a barre sono uno dei modi migliori per condividere i dati su una superficie fisica. Tutto ciò che una persona interessata deve fare è scansionare il codice direttamente sul proprio smartphone per accedere a un sito Web o a un'app.

Shopify, una piattaforma di e-commerce conveniente utilizzata dalle piccole imprese per vendere prodotti online, sembra essere un terreno fertile per truffatori e negozi fraudolenti.

Pinterest è un argomento scottante quando si tratta di copyright, ma il sito sta facendo del suo meglio per proteggere gli artisti. Puoi fare la tua parte facendo attenzione quando appuntare o utilizzare le immagini.

Cross-Site Request Forgery (CSRF) è uno dei modi più antichi di sfruttare le vulnerabilità di un sito web. Si rivolge a switch Web lato server che di solito richiedono autenticazioni come l'accesso. Durante un attacco CSRF, un utente malintenzionato mira a costringere la sua vittima a effettuare una richiesta Web dannosa e non autorizzata per suo conto.

Probabilmente hai visto l'auto di Google con una fotocamera montata, scattare filmati per la modalità Street View. È incredibile che possiamo usare un computer o un telefono per vedere posti che non abbiamo mai visitato.

Nel tentativo di prevenire la diffusione di COVID-19, l'industria della ristorazione sta abbandonando le carte dei menu della vecchia scuola e sta passando ai menu digitali o ai codici QR (Quick Response) scansionabili.

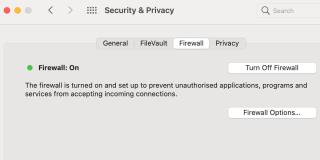

Anche per i più prudenti, il cyberspazio può essere un luogo pericoloso. Malware, spyware e phisher dilagano. Ma non devi disperare, perché macOS è dotato di diverse potenti funzionalità di sicurezza che aiutano a proteggere te, i tuoi dati e il tuo dispositivo. Diamo un'occhiata alla scaletta.

Una rete privata virtuale (VPN) è uno strumento essenziale per navigare in sicurezza in Internet. Ma con tutte le opzioni disponibili sul mercato, è troppo facile cadere nella fatica decisionale e finire senza protezione senza alcuna VPN.

A volte, non hai il controllo su una violazione dei dati dell'indirizzo e-mail. Al giorno d'oggi, quasi tutte le app e i siti Web richiedono il tuo indirizzo email. La buona notizia è che non devi utilizzare il tuo indirizzo email.

I progressi nella tecnologia dell'informazione (IT) hanno creato luoghi di lavoro più produttivi. E con strumenti come il cloud computing, l'accesso agli strumenti di lavoro digitale non è mai stato così facile.

Pensa a quanti siti web visiti in un dato giorno. Ora pensa a quanti URL digiti tu stesso nel browser. È probabile che visiti molti più siti Web di quelli che cerchi manualmente. La maggior parte di noi lo fa tramite i collegamenti.