Słowo, które ostatnio często się pojawia, to szyfrowanie homomorficzne. Wiele firm i usług internetowych zmienia swój model szyfrowania na rodzaj szyfrowania homomorficznego, reklamując go w celu zapewnienia lepszej prywatności i bezpieczeństwa użytkowników.

Ale czym jest szyfrowanie homomorficzne? Co to znaczy? A czym różni się od innych rodzajów szyfrowania?

Co to jest szyfrowanie?

Podczas szyfrowania pliku kodujesz jego zawartość, aby wyglądała na pomieszaną nie do poznania. Jedynym sposobem uzyskania dostępu do zaszyfrowanych danych jest uzyskanie klucza szyfrowania lub próba złamania go ręcznie lub przy użyciu oprogramowania innej firmy.

Podstawową korzyścią z szyfrowania pliku, grupy plików, a nawet całej bazy danych jest zachowanie ich prywatności przed każdym, kto nie jest upoważniony do ich przeglądania lub edytowania, zapewniając autentyczność i prywatność.

Jednak problem z większością typów szyfrowania polega na niemożności edycji danych, gdy są one zaszyfrowane. Chociaż na początku może to nie wydawać się poważnym problemem, jest to podobne do niemożności zamknięcia drzwi wejściowych do domu, gdy jesteś w środku. Odszyfrowanie danych w celu ich edycji naraża je na wszystkie ataki, przed którymi próbowałeś je chronić.

Co to jest szyfrowanie homomorficzne?

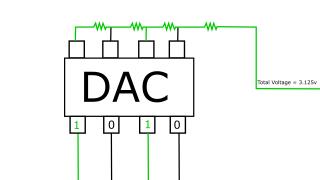

Szyfrowanie homomorficzne jest rodzajem szyfrowania z kluczem publicznym — chociaż w niektórych przypadkach może mieć klucze symetryczne — co oznacza, że używa dwóch oddzielnych kluczy do szyfrowania i odszyfrowywania zestawu danych za pomocą jednego klucza publicznego.

Powiązane: Podstawowe terminy dotyczące szyfrowania, które każdy powinien już znać

Słowo „homomorficzny” po grecku oznacza „taką samą strukturę”, ponieważ szyfrowanie homomorficzne wykorzystuje systemy algebraiczne do szyfrowania danych i generowania kluczy, umożliwiając upoważnionym osobom dostęp i edycję zaszyfrowanych danych bez konieczności ich odszyfrowywania.

Istnieją trzy rodzaje szyfrowania homomorficznego:

- Szyfrowanie w pełni homomorficzne

- Nieco homomorficzne szyfrowanie

- Szyfrowanie częściowo homomorficzne

Te trzy typy różnią się poziomem dostępu operacyjnego, który umożliwiają wpływanie na zaszyfrowane dane. W pełni homomorficzne szyfrowanie to najnowszy typ. Oferuje pełną możliwość edycji i dostępu do zaszyfrowanych danych.

Szyfrowanie homomorficzne „Nieco” i „Częściowo”, jak sugeruje ich nazwa, pozwala jedynie na ograniczony dostęp do danych.

Albo:

- Ogranicz liczbę operacji wykonywanych na zestawie danych, na przykład w przypadku „nieco homomorficznego szyfrowania” lub

- Pozwala tylko na uruchamianie prostych operacji, ale nieograniczoną liczbę razy, tak jak w przypadku „częściowego szyfrowania homomorficznego”, co czyni go idealnym typem szyfrowania homomorficznego dla bardzo wrażliwych danych.

Rzeczywiste aplikacje dotyczące szyfrowania homomorficznego

Dzięki niezwykłemu bezpieczeństwu i elastyczności, szyfrowanie homomorficzne jest obecne w wielu znaczących dziedzinach, które obsługują ogromne ilości poufnych danych, które wymagają regularnego dostępu.

Nie ogranicza się to również do korporacji, które pracują z danymi wrażliwymi. Obecnie osiągnął poziom, na którym jest wdrażany do codziennego użytku.

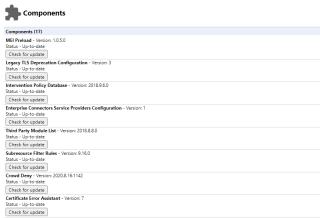

Menedżery haseł

Najbardziej godny uwagi przykład pochodzi z Google Chrome i Microsoft Edge. Obie przeglądarki niedawno wprowadziły szyfrowanie homomorficzne do swoich narzędzi do zarządzania hasłami w przeglądarce, a także generator haseł w przeglądarce dla Microsoft Edge .

Przeglądarki takie jak Chrome i Edge są szeroko stosowane. Możliwe, że Ty lub ktoś, kogo znasz, używa jednego z nich codziennie, a może nawet ufa mu hasłami i innymi danymi logowania.

Ale w jaki sposób zaimplementują szyfrowanie homomorficzne w swoich menedżerach haseł, które są niezbędne dla każdego użytkownika Internetu, aby zwiększyć wydajność i bezpieczeństwo?

Być może znasz „monitorowanie haseł”. Jeśli nie, monitorowanie haseł polega na ciągłym sprawdzaniu haseł przez menedżera haseł na publicznych listach ostatnio naruszonych lub wyciekających danych logowania. W ten sposób może Cię ostrzec za każdym razem, gdy wykryje jedno z Twoich haseł krążących w Internecie.

Wcześniej, w przypadku tradycyjnych metod szyfrowania, menedżer haseł musiał odszyfrowywać Twoje loginy, aby sprawdzić je pod kątem tych ogromnych i stale rosnących list złamanych danych uwierzytelniających, co samo w sobie drastycznie ogranicza Twoją prywatność i naraża Twoje hasła na ryzyko.

Ale dzięki szyfrowaniu homomorficznemu zachowujesz pełną prywatność, podczas gdy menedżer haseł uruchamia nadal zaszyfrowane hasła na tych listach.

Dostawcy aplikacji internetowych i SaaS

Zarówno aplikacje internetowe, jak i dostawcy SaaS muszą zbierać i przetwarzać duże ilości danych, które najczęściej są prywatnymi danymi użytkowników. Potrzeba bezpiecznego szyfrowania wzrasta w zależności od typu danych, o których mowa, niezależnie od tego, czy są to pliki ogólne, czy informacje poufne, takie jak dane finansowe i informacje o kartach kredytowych.

W tych dwóch scenariuszach dane muszą być bezpieczne, ale także dostępne dla chmury dostawcy usług oraz zasobów IT do przechowywania i przetwarzania.

Korzystanie z szyfrowania homomorficznego zamiast jego alternatyw może zapewnić zarówno prywatność, jak i możliwość przetwarzania, obliczania i zmieniania danych bez ich odszyfrowywania. Jest to wygrana zarówno dla usługodawcy, ponieważ zwiększa jego wiarygodność, jak i dla Ciebie, ponieważ Twoje dane stają się jednocześnie prywatne i bezpieczne.

Dlaczego nie używać szyfrowania homomorficznego wszędzie?

Skoro szyfrowanie homomorficzne jest tak świetne, dlaczego więcej firm nie używa go w swoich usługach, zwłaszcza tych, które przechowują dane wrażliwe?

W porównaniu z innymi rodzajami metod szyfrowania, które oferują podobny poziom bezpieczeństwa, szyfrowanie homomorficzne jest niezwykle wolne. Dzięki temu można go używać tylko w indywidualnych przypadkach, takich jak osobiste menedżery haseł oraz SaaS i aplikacje internetowe dla poszczególnych użytkowników.

Ale jeśli chodzi o kanały szybkiej komunikacji i duże bazy danych, szyfrowanie homomorficzne jest zbyt wolne i niewygodne, aby zrekompensować niewielki wzrost prywatności i bezpieczeństwa.

Szyfrowanie homomorficzne nie jest niczym nowym. Jego historia sięga 1978 roku, co dało mu dużo czasu na wzrost wydajności, złożoności i szybkości. Ale był używany i badany tylko przez uznane korporacje przez ostatnie dziesięć lat. Mimo to oznacza to, że w Internecie prawdopodobnie niedługo nastąpi rewolucja homomorficznego szyfrowania.

Czekamy na lepsze szyfrowanie

To, że model szyfrowania jest stary, nie oznacza, że jest bezwartościowy i nie może ewoluować do wersji, która nadąża za dzisiejszymi potrzebami w zakresie cyberbezpieczeństwa. Firmy, które cenią bezpieczeństwo danych, będą nadal się rozwijać i ewoluować lub zmieniać swoje modele szyfrowania na najlepsze, co może być trudne do śledzenia.

Nie musisz zostać kryptografem, aby zrozumieć, co firmy robią z Twoimi danymi, ale dobrze jest zrozumieć podstawową terminologię szyfrowania i dowiedzieć się więcej na jej temat.