يعد مدير كلمات المرور طريقة رائعة للتعامل مع الكم الهائل من معلومات تسجيل الدخول التي يتعين علينا جميعًا التعامل معها كجزء من حياة الإنترنت الحديثة.

ويسهل برنامج إدارة كلمات المرور الشهير 1Password على المستخدمين مشاركة معلومات الحساب بشكل أكثر أمانًا مع أي شخص ، حتى لو لم يستخدموا الخدمة.

نحن نلقي نظرة فاحصة على الميزة الجديدة للشركة المسماة بشكل مناسب Psst!

في حين أن مديري كلمات المرور أداة رائعة ، لا يستخدمها الجميع. وهذا يتسبب في حدوث مشكلات عندما يحين وقت مشاركة بيانات الاعتماد مع الآخرين.

عندما يحين وقت مشاركة هذه المعلومات ، خاصةً إذا كان الشخص الآخر لا يستخدم نفس مدير كلمات المرور ، تكون معلوماتك أقل أمانًا عند إرسالها عبر بريد إلكتروني أو رسالة نصية.

لكن أداة المشاركة الآمنة لكلمة المرور الجديدة للشركة ، أو Psst! ، تساعد في تأمين هذه العملية. يمكنك مشاركة بيانات الاعتماد مع أي شخص ، حتى لو لم يستخدم كلمة مرور واحدة.

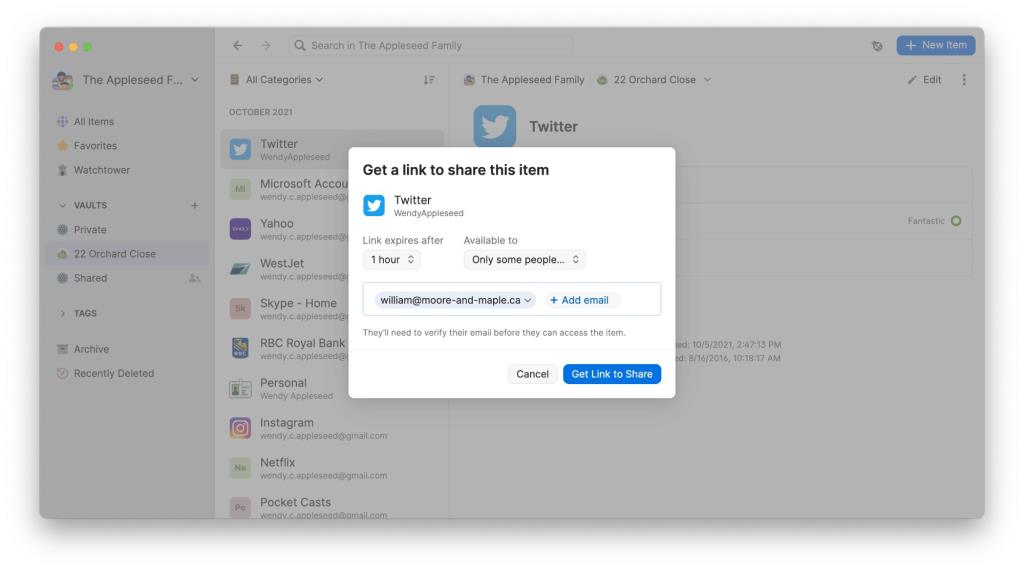

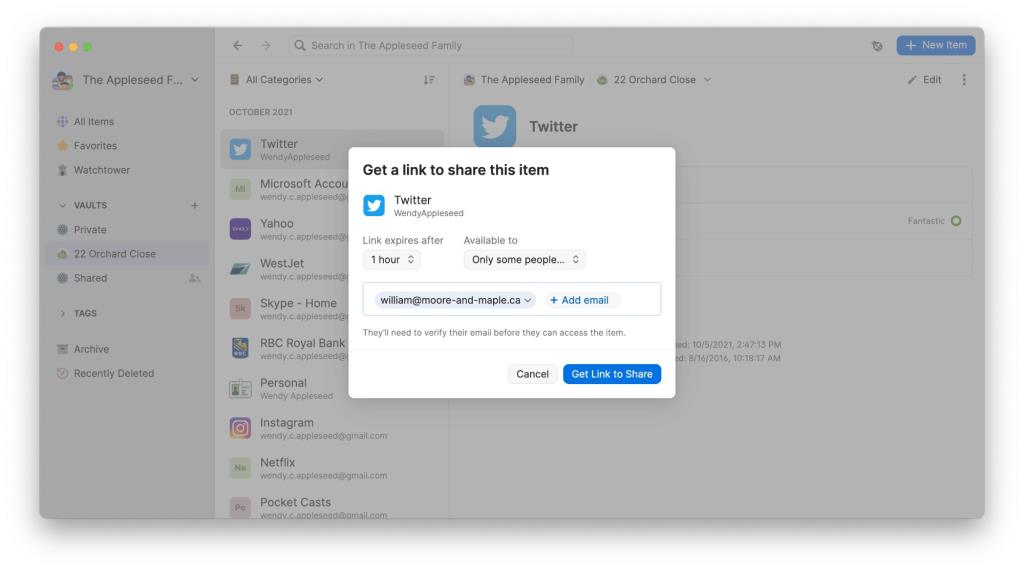

بغض النظر عن المكان الذي تستخدم فيه 1Password ، ما عليك سوى فتح قائمة المشاركة ثم تحديد مشاركة لإنشاء ارتباط خاص.

الرابط تنتهي صلاحيته في غضون أسبوع ، بشكل افتراضي. ولكن يمكنك تخصيصها بشكل أكبر لتنتهي صلاحيتها في غضون 30 يومًا أو 14 يومًا أو يوم واحدًا أو ساعة واحدة أو بعد أن يراها شخص واحد فقط. يمكنك أيضًا تحديد السماح لأي شخص لديه الرابط بعرض العنصر أو تقييده بعناوين بريد إلكتروني معينة تدخلها.

الموضوعات ذات الصلة: كيفية تنظيم مدير كلمات المرور في 7 خطوات

إذا كان الارتباط مقصورًا على عناوين بريد إلكتروني معينة ، فسيحتاج هؤلاء المستخدمون أولاً إلى التحقق من عنوانهم باستخدام رمز يُستخدم لمرة واحدة.

للإنهاء ، حدد الحصول على الارتباط للمشاركة . يمكن مشاركة الرابط من خلال أي وسيلة ، بما في ذلك قائمة المشاركة.

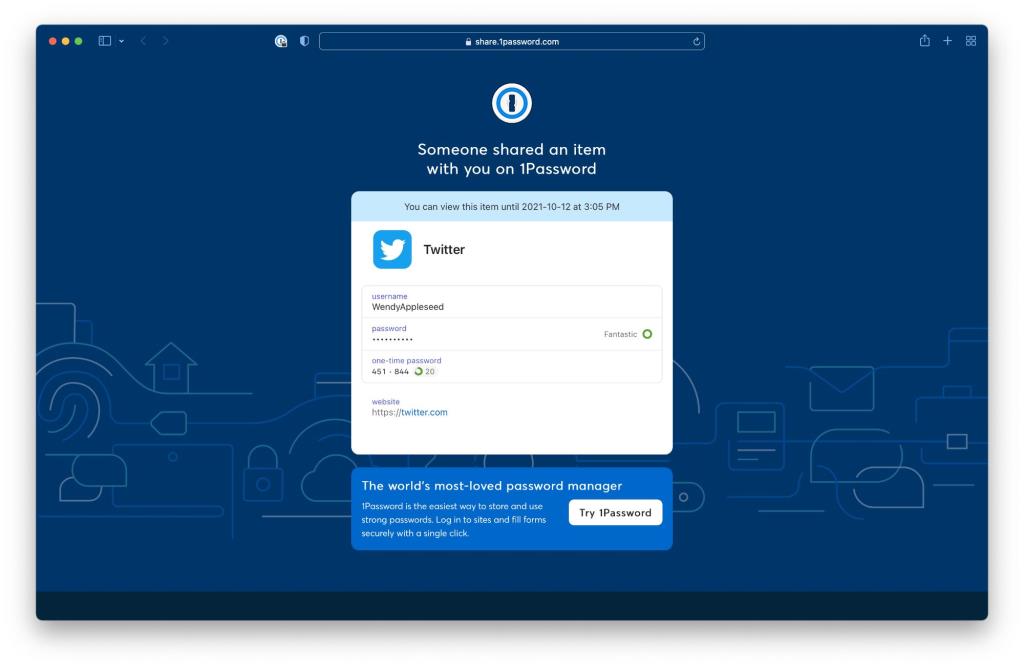

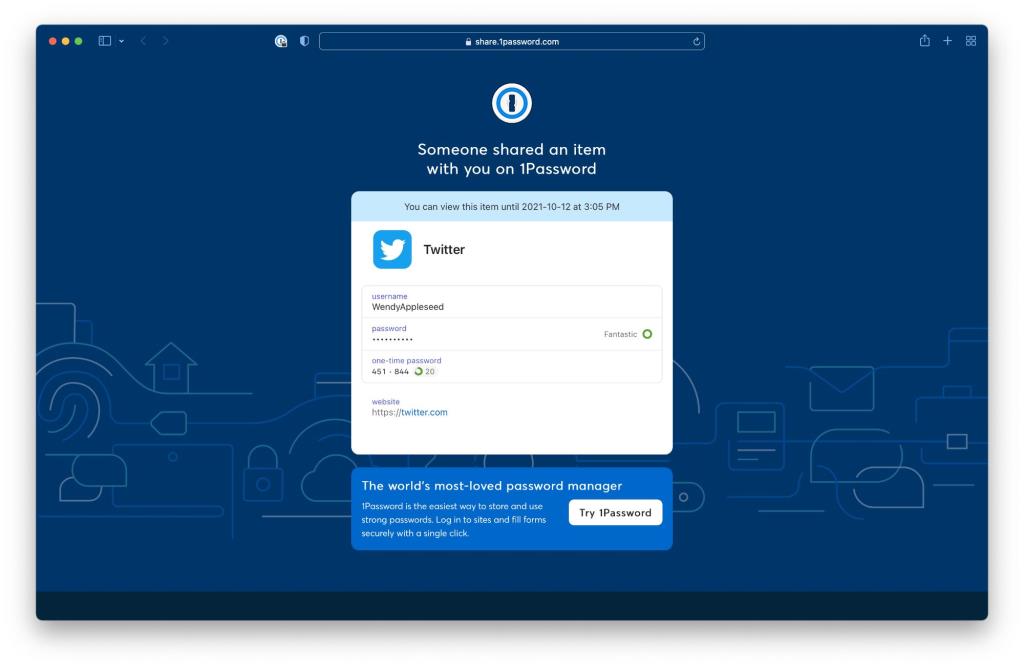

عندما يفتح الشخص الآخر رابط المشاركة في متصفح ، سيحدث أحد أمرين. إذا كان الارتباط قابلاً للعرض لأي شخص ، يمكنه رؤية المعلومات. إذا كان مقيدًا بعناوين بريد إلكتروني معينة ، فسيحتاج الشخص لبدء عملية التحقق.

سيعرض عرض الويب العنصر تمامًا كما هو مدرج في 1Password بما في ذلك أي معلومات إضافية مثل الملاحظات أو أسئلة الأمان.

فقط للإشارة ، عند مشاركة عنصر ، سيرى الشخص جميع المعلومات من 1Password في ذلك الوقت. إذا أجريت أي تغييرات على عنصر بعد مشاركته ، فلن يتم تحديث هذه التغييرات في الارتباط المشترك.

إذا كنت أحد عملاء 1Password وتلقيت ارتباطًا مشتركًا ، فيمكنك تحديد حفظ نسخة في المخزن الخاص بك.

الموضوعات ذات الصلة: KeePass مقابل LastPass مقابل 1Password: أي مدير كلمات المرور يجب أن تختار؟

يمكن لأي شخص مسؤول أو مالك الاطلاع على سجل النشاط مع تفاصيل المشاركة. يتضمن ذلك اسم العنصر ومن قام بمشاركته وعندما تنتهي صلاحية الارتباط وعناوين البريد الإلكتروني للمستلمين والمزيد.

إذا كنت مهتمًا باستخدام 1Password ، فهو متاح كتطبيق على جميع الأنظمة الأساسية الرئيسية بما في ذلك Mac و iOS و Windows و Android و Linux و Chrome OS.

يبدأ من 2.99 دولارًا أمريكيًا شهريًا للفرد أو 4.99 دولارًا أمريكيًا شهريًا لعائلة تصل إلى خمسة مستخدمين. يمكنك تجربته مجانًا مع إصدار تجريبي لمدة 14 يومًا.

تتوفر أيضًا خيارات العمل والفريق لتقديم أدوات الأمان لمجموعة أكبر من المستخدمين.

Psst! يجعل التعايش مع كلمات المرور أسهل

إذا كنت تشارك بيانات اعتماد الحساب بشكل روتيني مع الأصدقاء والعائلة ، فإن أداة مشاركة كلمة المرور الآمنة في 1Password تجعل مشاركة هذه المعلومات أكثر أمانًا دون القلق من إساءة استخدامها.

على الرغم من أنك قد لا تعتقد أن مدير كلمات المرور يناسبك ، إلا أن خيارات مثل 1Password يمكن أن تجعل الحياة الرقمية أسهل وأكثر أمانًا.