Was ist das NIST-Cybersicherheits-Framework?

Das Speichern von Informationen im Internet ist zur Norm geworden. Immer mehr Organisationen schleppen diesen Teil ab, um in dieser Ära der Vernetzung relevant zu bleiben.

Es waren ein paar wilde Tage in der aufkeimenden Welt des PlayStation 5-Jailbreaks, in der zwei separate Hacking-Gruppen wichtige Entdeckungen machten, die dazu führen könnten, dass der PS5-Jailbreak früher als bisher angenommen eintrifft.

Während keiner der Hacks die PlayStation 5-Firmware entsperren kann, um Homebrew-Spiele auszuführen, sind die beiden Entdeckungen ein Segen für die fleißige PS5-Jailbreaking-Community, von denen viele unermüdlich daran arbeiten, die Hardware der Konsole zurückzuentwickeln.

Die Hacking-Gruppe Fail0verflow gab zuerst bekannt, dass sie alle Verschlüsselungs-Root-Keys der PS5 erfolgreich erhalten hatte, die aus dem Computer selbst extrahiert wurden.

Der Tweet scheint eine lange Liste entschlüsselter Firmware-Dateien zu zeigen, wobei die violette Markierung eine Zeichenfolge mit dem Namen "Secure Loader" anzeigt. Die Analyse des sicheren Ladeprogramms, das wahrscheinlich ein sicheres Boot-Modul zum Schutz vor benutzerdefiniertem Code ist, der auf der PS5-Plattform ausgeführt wird, könnte es jemandem mit genügend Erfahrung und Zeit ermöglichen, die Firmware der PS5 schließlich zurückzuentwickeln, ein wichtiger Schritt beim Jailbreak jeder Plattform.

Verwandte: iPhone Jailbreaking, erklärt: Die Vor- und Nachteile der Aufhebung Ihrer Garantie

Ein PS5-Jailbreak ist mit diesem Hack jedoch nicht plötzlich am Horizont: Die hier wiederhergestellten symmetrischen Schlüssel und nur die Hälfte des Puzzles. Die Hacker benötigen immer noch separate asymmetrische Schlüssel, um benutzerdefinierten Code für die Ausführung auf der Plattform zu validieren, und diese sind wahrscheinlich viel schwieriger aus der PS5 zu extrahieren, wenn sie überhaupt auf der Hardware enthalten sind.

Der Zugriff auf die PS5-Firmware bietet jedoch wertvolle Einblicke in das Innenleben der Konsole. Mit der Zeit werden Fail0verflow und andere Hacking-Gruppen in der Lage sein, den Code zu studieren und möglicherweise andere Hacks aufzudecken, die zu einem PS5-Jailbreak führen.

Interessanterweise hat zur gleichen Zeit ein separater Hacker ein Bild gepostet, das ein PlayStation 5-Debug-Einstellungsmenü anzeigt, das zuvor nur in PS5-Dev-Kits zu finden war. Andy Nguyen (@theflow0 auf Twitter) hat das Bild über die integrierte Share-Funktion der PS5 auf Twitter geteilt, was darauf hindeutet, dass er einen weiteren Exploit auf der Konsole gefunden hat.

Nguyen folgte seiner Enthüllung schnell mit einem Tweet, in dem er sagte, dass er "Keine Pläne zur Offenlegung. Keine ETA" habe, was bedeutet, dass er den Exploit, der ihm den öffentlichen Zugriff auf das Menü ermöglichte, nicht enthüllt. Und während einige sich beeilten, Nguyen zu diskreditieren, wiesen andere schnell darauf hin, dass er ein verehrter Hacker in verschiedenen Bereichen (mit umfangreichen PS Vita-Exploits) und ein Sicherheitsingenieur für Google ist.

Verwandte: Wie man einen Fire Stick jailbreakt

Ohne Zweifel wird Sony sofort mit der Arbeit an einem Patch für alle Exploits begonnen haben. Auch wenn Fail0verflow und Andy Nguyen angesehene Hacker sind, die nach einem PS5-Exploit suchen, um Jailbreaking freizuschalten, wird Sony nicht wollen, dass Exploits zu einem weit verbreiteten Problem werden, das seine Konsole gefährden könnte.

Darüber hinaus hat Sony eine Geschichte mit Fail0verflow, das mehrere Hacker-Teams vor Gericht brachte, nachdem sie erfolgreich die Sicherheit der PlayStation 3 verletzt hatten, um die Option zum Ausführen von Linux auf der jetzt in die Jahre gekommenen Konsole wiederherzustellen. Aber als ob das nicht genug wäre, hat Fail0verflow auch die PlayStation 4 zurückentwickelt, ein umfangreiches Umkehr- und Wiederaufbauprojekt, das in dem Team gipfelt, das Linux auf der Konsole ausführt. Ein Video, das Sie unten sehen können.

Beim PS4-Jailbreak gibt es jedoch eine wichtige Sache zu beachten. Das Fail0verflow-Team hielt absichtlich die Offenlegung seines Exploits zurück, bis Sony die Chance hatte, das Problem zu beheben, was bedeutete, dass andere Hacker nicht denselben Weg gehen konnten. Vor diesem Hintergrund könnte das Fail0verflow-Team bei dieser Gelegenheit möglicherweise mit Sony zusammenarbeiten, anstatt sich dem scharfen Ende von Sonys juristischem Stock zu stellen.

Auch wenn Fail0verflow und Andy Nguyens PS5-Jailbreak-Exploits auf lange Sicht nicht tragfähig sind, zeigt dies, dass PS5-Exploits sehr darauf warten, gefunden zu werden und den Ball fest in Sonys Spielfeld zu legen.

Das Speichern von Informationen im Internet ist zur Norm geworden. Immer mehr Organisationen schleppen diesen Teil ab, um in dieser Ära der Vernetzung relevant zu bleiben.

Wenn Sie in ein VPN investieren möchten, sind NordVPN und ExpressVPN offensichtliche Optionen. Beide bieten hohe Geschwindigkeiten und beide haben eine lange Geschichte positiver Kundenbewertungen.

Ein Wort, das in letzter Zeit häufig auftaucht, ist die homomorphe Verschlüsselung. Viele Unternehmen und Online-Dienste stellen ihr Verschlüsselungsmodell auf eine Art homomorpher Verschlüsselung um und werben damit, dass dies der Privatsphäre und Sicherheit der Benutzer dient.

Ein Passwort-Manager ist eine großartige Möglichkeit, mit der überwältigenden Menge an Anmeldeinformationen umzugehen, mit denen wir alle im modernen Internetleben zu tun haben.

Wenn Sie ein neues Sicherheitssystem einrichten, müssen Sie sicherstellen, dass es ordnungsgemäß funktioniert und möglichst wenige Schwachstellen aufweist. Wenn es um digitale Assets im Wert von mehreren Tausend Dollar geht, können Sie es sich nicht leisten, aus Ihren Fehlern zu lernen und nur Sicherheitslücken zu schließen, die Hacker zuvor ausgenutzt haben.

ZenMate VPN ist eine beliebte Wahl bei Benutzern, die eine No-Logging-Richtlinie und zusätzliche Funktionen über Browsererweiterungen bewirbt. Wenn Sie herausfinden möchten, ob es Ihre Zeit wert ist, lesen Sie unbedingt den vollständigen ZenMate VPN-Test, um unser Urteil zu sehen.

Malware-Angriffe nehmen zu und werden in letzter Zeit immer fortschrittlicher. Unternehmen stehen vor der Herausforderung, ihre IT-Netzwerke ständig vor Cyber-Bedrohungen zu schützen.

Die Video-Sharing-App TikTok ist ein Phänomen. Seit seiner Gründung im Jahr 2017 hat das soziale Netzwerk fast 90 Millionen aktive Nutzer in den USA und die App wurde schätzungsweise zwei Milliarden Mal heruntergeladen.

Im August 2021 wurde eine Fusion zwischen NortonLifeLock und Avast bekannt gegeben.

Hacking-Vorfälle dominieren immer die Nachrichten, und das zu Recht. Sie sind der Beweis dafür, dass niemand sicher ist, insbesondere wenn das Opfer ein großes Unternehmen mit einem ausgeklügelten Cybersicherheitssystem ist. Ein Hack, der erhebliche Auswirkungen auf die Cybersicherheitslandschaft hatte, war der SolarWinds-Hack.

Virtualisierungsbasierte Sicherheit ist seit Jahren ein Feature von Windows 10. Es flog für viele Leute unter dem Radar, weil Microsoft es nicht durchsetzte; Dies wird sich jedoch mit Windows 11 ändern.

WireGuard ist ein relativ neues VPN-Protokoll, das Ihre Online-Aktivitäten mit modernster Kryptographie schützt. Es zielt darauf ab, mehr Privatsphäre, schnellere Verbindungsgeschwindigkeiten und mehr Energie zu bieten als bestehende Protokolle.

Jeder scheint Ihre persönlichen Daten zu wollen. Immer mit der Absicht, Ihnen etwas zu verkaufen, bemühen sich Unternehmen darum, Sie dazu zu bringen, ihre Produkte zu testen. Aber da das Internet mit einem endlosen Strom von Optionen gefüllt ist, ist ein individuelles Kundenerlebnis die einzige Möglichkeit, sie von anderen abzuheben.

Am 11. Oktober 2021 gab Microsoft bekannt, dass es Ende August einen massiven DDoS mit 2,4 Tbit/s auf seinem Azure-Dienst beiläufig abgewehrt hat, mit kaum Ausfallzeiten für seine Millionen von Benutzern weltweit.

Bei der Auswahl der richtigen Internetverbindung und des richtigen Sicherheitsprotokolls können viele Faktoren Ihre Entscheidung beeinflussen, wie beispielsweise die einfache und bequeme Implementierung, die Sicherheit Ihrer Daten und die allgemeine Verbindungsgeschwindigkeit.

Apple möchte mit seinem neuen iOS 15-Software-Update die Art und Weise ändern, wie Sie auf Ihrem iPhone im Internet surfen. Ihr iPhone kann jetzt Ihre IP-Adresse maskieren und mit einer Funktion namens Private Relay vollständige Anonymität gewährleisten. Wenn Sie also nur für sicheres Surfen für ein VPN bezahlt haben, können Sie Ihr Abonnement jetzt kündigen.

Wenn Sie einer von 1,6 Milliarden WhatsApp-Nutzern sind, verwenden Sie bereits Ende-zu-Ende-Verschlüsselung (E2EE). Diese sichere Kommunikationsform bedeutet, dass jede Nachricht, die Sie an jemanden senden, nur vom Empfänger gelesen werden kann. Solche Chat-Nachrichten können nicht von Dritten, einschließlich Regierungen und Kriminellen, abgefangen werden.

Sowohl LastPass als auch Bitwarden sind ausgezeichnete Passwort-Manager in Bezug auf Sicherheit, Funktionen und Pläne. Wenn Sie sich jedoch zwischen den beiden entscheiden müssten, welcher würde sich durchsetzen?

Backup-Codes bieten eine einfache Möglichkeit, wieder in Ihr Google-Konto zu gelangen. Sie fungieren als letzte Verteidigungslinie, um sich wieder bei Ihrem Google-Konto anzumelden, wenn Sie entweder Ihr Telefon verloren haben, keine Nachrichten von Google empfangen oder keinen Code von der Google Authenticator-App abrufen können.

Barcodes sind eine der besten Möglichkeiten, Daten auf einer physischen Oberfläche auszutauschen. Alles was ein Interessent tun muss, ist den Code direkt auf seinem Smartphone zu scannen, um auf eine Website oder App zuzugreifen.

Die Videospielbranche kann eine schwierige, komplizierte und anstrengende Branche sein. Indem sie uns mehr von dem geben, was wir lieben, können Videospielentwickler in den letzten Wochen, Monaten und manchmal Jahren eines Videospiel-Entwicklungszyklus durch die Hölle gehen.

Alle paar Monate taucht ein Bericht auf, dass Apple an einem Nintendo Switch-Konkurrenten arbeitet, um in der Welt der Handheld-Gaming-Hardware Fuß zu fassen.

Benutzerfreundlichkeit war seit der Ankündigung der Plattform ein wichtiger Bestandteil der Strategie von Microsoft für die Xbox Series X.

Sony hat die PlayStation 5 angekündigt und Sie wollen eine. Die PS5 ist jedoch in zwei Modellen erhältlich: der Standard Console Edition und der Digital Edition. Welches ist das Richtige für Sie?

Wenn Sie einen Gaming-Computer haben, ist es höchstwahrscheinlich, dass Sie zwei Grafikkarten darin haben; eine integrierte Onboard-Grafikkarte und eine viel stärkere dedizierte Grafikkarte. Einige Spiele verwenden fälschlicherweise die Onboard-Grafikkarte anstelle der dedizierten, und da die Onboard-Grafikkarte nicht leistungsstark genug ist, um Spiele zu verarbeiten, werden Sie am Ende sehr niedrige Frames und Grafiken haben. Das heißt, wenn Ihr Spiel sowieso nicht zuerst abstürzt.

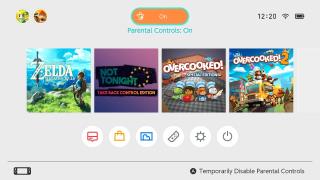

Verbringen Ihre Kinder zu viel Zeit auf der Nintendo Switch? Oder machen Sie sich Sorgen über die nicht jugendfreien Inhalte, auf die sie zugreifen könnten? In jedem Fall ist es einfach, die Kindersicherung auf einem Nintendo Switch einzurichten und zu verwenden, um Ihre Kinder zu schützen und in Schach zu halten.

Hast du sowohl eine PS4 als auch eine PS5? Die Abwärtskompatibilität von PlayStation 5s bedeutet, dass Sie fast die gesamte PS4-Bibliothek auf dem neueren System genießen können und dabei bessere Grafiken und Ladezeiten nutzen.

Der Launch einer neuen Konsolengeneration ist immer eine spannende Zeit. Normalerweise stehen mehrere Optionen zur Auswahl, jede mit ihren Vor- und Nachteilen. Diesmal gibt es vier Routen, die Sie nehmen können.

Es ist langweilig, den gleichen alten Avatar auf Ihrem PS4-Profil zu sehen. Vielleicht ist ein neuer Avatar Ihres Lieblingscharakters gefallen und Sie möchten das, oder Sie haben einfach Lust auf etwas anderes.

Die PlayStation 5 ist Sonys Einstieg in die neunte Konsolengeneration und bietet viel zu lieben. In seinem riesigen Rahmen befindet sich eine ultraschnelle SSD und genug PS, um Spiele mit 4K und hohen Bildraten auszuführen.