Was ist das NIST-Cybersicherheits-Framework?

Das Speichern von Informationen im Internet ist zur Norm geworden. Immer mehr Organisationen schleppen diesen Teil ab, um in dieser Ära der Vernetzung relevant zu bleiben.

Das Speichern von Informationen im Internet ist zur Norm geworden. Immer mehr Organisationen schleppen diesen Teil ab, um in dieser Ära der Vernetzung relevant zu bleiben.

Wenn Sie in ein VPN investieren möchten, sind NordVPN und ExpressVPN offensichtliche Optionen. Beide bieten hohe Geschwindigkeiten und beide haben eine lange Geschichte positiver Kundenbewertungen.

Ein Wort, das in letzter Zeit häufig auftaucht, ist die homomorphe Verschlüsselung. Viele Unternehmen und Online-Dienste stellen ihr Verschlüsselungsmodell auf eine Art homomorpher Verschlüsselung um und werben damit, dass dies der Privatsphäre und Sicherheit der Benutzer dient.

Ein Passwort-Manager ist eine großartige Möglichkeit, mit der überwältigenden Menge an Anmeldeinformationen umzugehen, mit denen wir alle im modernen Internetleben zu tun haben.

Wenn Sie ein neues Sicherheitssystem einrichten, müssen Sie sicherstellen, dass es ordnungsgemäß funktioniert und möglichst wenige Schwachstellen aufweist. Wenn es um digitale Assets im Wert von mehreren Tausend Dollar geht, können Sie es sich nicht leisten, aus Ihren Fehlern zu lernen und nur Sicherheitslücken zu schließen, die Hacker zuvor ausgenutzt haben.

ZenMate VPN ist eine beliebte Wahl bei Benutzern, die eine No-Logging-Richtlinie und zusätzliche Funktionen über Browsererweiterungen bewirbt. Wenn Sie herausfinden möchten, ob es Ihre Zeit wert ist, lesen Sie unbedingt den vollständigen ZenMate VPN-Test, um unser Urteil zu sehen.

Malware-Angriffe nehmen zu und werden in letzter Zeit immer fortschrittlicher. Unternehmen stehen vor der Herausforderung, ihre IT-Netzwerke ständig vor Cyber-Bedrohungen zu schützen.

Die Video-Sharing-App TikTok ist ein Phänomen. Seit seiner Gründung im Jahr 2017 hat das soziale Netzwerk fast 90 Millionen aktive Nutzer in den USA und die App wurde schätzungsweise zwei Milliarden Mal heruntergeladen.

Im August 2021 wurde eine Fusion zwischen NortonLifeLock und Avast bekannt gegeben.

Hacking-Vorfälle dominieren immer die Nachrichten, und das zu Recht. Sie sind der Beweis dafür, dass niemand sicher ist, insbesondere wenn das Opfer ein großes Unternehmen mit einem ausgeklügelten Cybersicherheitssystem ist. Ein Hack, der erhebliche Auswirkungen auf die Cybersicherheitslandschaft hatte, war der SolarWinds-Hack.

Virtualisierungsbasierte Sicherheit ist seit Jahren ein Feature von Windows 10. Es flog für viele Leute unter dem Radar, weil Microsoft es nicht durchsetzte; Dies wird sich jedoch mit Windows 11 ändern.

WireGuard ist ein relativ neues VPN-Protokoll, das Ihre Online-Aktivitäten mit modernster Kryptographie schützt. Es zielt darauf ab, mehr Privatsphäre, schnellere Verbindungsgeschwindigkeiten und mehr Energie zu bieten als bestehende Protokolle.

Jeder scheint Ihre persönlichen Daten zu wollen. Immer mit der Absicht, Ihnen etwas zu verkaufen, bemühen sich Unternehmen darum, Sie dazu zu bringen, ihre Produkte zu testen. Aber da das Internet mit einem endlosen Strom von Optionen gefüllt ist, ist ein individuelles Kundenerlebnis die einzige Möglichkeit, sie von anderen abzuheben.

Am 11. Oktober 2021 gab Microsoft bekannt, dass es Ende August einen massiven DDoS mit 2,4 Tbit/s auf seinem Azure-Dienst beiläufig abgewehrt hat, mit kaum Ausfallzeiten für seine Millionen von Benutzern weltweit.

Bei der Auswahl der richtigen Internetverbindung und des richtigen Sicherheitsprotokolls können viele Faktoren Ihre Entscheidung beeinflussen, wie beispielsweise die einfache und bequeme Implementierung, die Sicherheit Ihrer Daten und die allgemeine Verbindungsgeschwindigkeit.

Apple möchte mit seinem neuen iOS 15-Software-Update die Art und Weise ändern, wie Sie auf Ihrem iPhone im Internet surfen. Ihr iPhone kann jetzt Ihre IP-Adresse maskieren und mit einer Funktion namens Private Relay vollständige Anonymität gewährleisten. Wenn Sie also nur für sicheres Surfen für ein VPN bezahlt haben, können Sie Ihr Abonnement jetzt kündigen.

Wenn Sie einer von 1,6 Milliarden WhatsApp-Nutzern sind, verwenden Sie bereits Ende-zu-Ende-Verschlüsselung (E2EE). Diese sichere Kommunikationsform bedeutet, dass jede Nachricht, die Sie an jemanden senden, nur vom Empfänger gelesen werden kann. Solche Chat-Nachrichten können nicht von Dritten, einschließlich Regierungen und Kriminellen, abgefangen werden.

Sowohl LastPass als auch Bitwarden sind ausgezeichnete Passwort-Manager in Bezug auf Sicherheit, Funktionen und Pläne. Wenn Sie sich jedoch zwischen den beiden entscheiden müssten, welcher würde sich durchsetzen?

Backup-Codes bieten eine einfache Möglichkeit, wieder in Ihr Google-Konto zu gelangen. Sie fungieren als letzte Verteidigungslinie, um sich wieder bei Ihrem Google-Konto anzumelden, wenn Sie entweder Ihr Telefon verloren haben, keine Nachrichten von Google empfangen oder keinen Code von der Google Authenticator-App abrufen können.

Barcodes sind eine der besten Möglichkeiten, Daten auf einer physischen Oberfläche auszutauschen. Alles was ein Interessent tun muss, ist den Code direkt auf seinem Smartphone zu scannen, um auf eine Website oder App zuzugreifen.

Shopify, eine erschwingliche E-Commerce-Plattform, die von kleinen Unternehmen zum Online-Verkauf von Produkten verwendet wird, scheint ein Nährboden für Betrüger und betrügerische Geschäfte zu sein.

Pinterest ist ein heißes Thema, wenn es um Urheberrechte geht, aber die Seite tut ihr Bestes, um Künstler zu schützen. Sie können Ihren Teil dazu beitragen, indem Sie beim Anheften oder Verwenden von Bildern vorsichtig sein.

Cross-Site Request Forgery (CSRF) ist eine der ältesten Methoden, um die Schwachstellen einer Website auszunutzen. Es zielt auf serverseitige Web-Switches ab, die normalerweise Authentifizierungen wie die Anmeldung erfordern. Während eines CSRF-Angriffs versucht ein Angreifer, sein Opfer zu zwingen, in seinem Namen eine nicht autorisierte, böswillige Webanfrage zu stellen.

Sie haben wahrscheinlich das Google-Auto mit montierter Kamera gesehen, das Aufnahmen für den Street View-Modus gemacht hat. Es ist erstaunlich, dass wir einen Computer oder ein Telefon verwenden können, um Orte zu sehen, die wir noch nie besucht haben.

Um die Verbreitung von COVID-19 zu verhindern, verzichtet die Gastronomie auf die Speisekarten der alten Schule und stellt auf digitale Speisekarten oder scanbare Quick Response (QR)-Codes um.

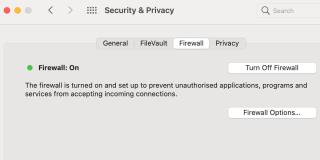

Selbst für Vorsichtige kann der Cyberspace ein gefährlicher Ort sein. Malware, Spyware und Phisher sind weit verbreitet. Aber Sie müssen nicht verzweifeln, denn macOS verfügt über mehrere leistungsstarke Sicherheitsfunktionen, die Sie, Ihre Daten und Ihr Gerät schützen. Werfen wir einen Blick auf die Aufstellung.

Ein Virtual Private Network (VPN) ist ein unverzichtbares Werkzeug für das sichere Surfen im Internet. Aber bei all den auf dem Markt verfügbaren Optionen ist es zu leicht, in Entscheidungsmüdigkeit zu verfallen und ohne VPN ungeschützt zu sein.

Manchmal haben Sie keine Kontrolle über eine Datenschutzverletzung bei E-Mail-Adressen. Heutzutage benötigt fast jede App und Website Ihre E-Mail-Adresse. Die gute Nachricht ist, dass Sie keine eigene E-Mail-Adresse verwenden müssen.

Fortschritte in der Informationstechnologie (IT) haben produktivere Arbeitsplätze geschaffen. Und mit Cloud Computing war der Zugriff auf digitale Arbeitstools noch nie so einfach.

Überlegen Sie, wie viele Websites Sie an einem bestimmten Tag besuchen. Überlegen Sie nun, wie viele URLs Sie selbst in den Browser eingeben. Die Chancen stehen gut, dass Sie viel mehr Websites besuchen, als Sie manuell suchen. Die meisten von uns tun dies über Links.