¿Qué es el marco de ciberseguridad del NIST?

El almacenamiento de información en línea se ha convertido en la norma. Más organizaciones están remolcando esta parte para seguir siendo relevantes en esta era de interconectividad.

El 11 de octubre de 2021, Microsoft anunció que a fines de agosto, casualmente se defendió de un DDoS masivo de 2.4Tbps en su servicio Azure, sin apenas tiempo de inactividad para sus millones de usuarios en todo el mundo.

Hay dos cosas notables que se pueden extraer de esto: el tamaño del ataque para empezar y que los clientes de Azure no se vieron obligados a desconectarse en masa.

Entonces, ¿cómo pudo Microsoft descartar uno de los ataques DDoS más grandes jamás registrados y mantener Azure en funcionamiento?

Antes de considerar cómo Microsoft absorbió la presión, considere el tamaño del ataque.

Solo otro ataque DDoS ha superado el ataque sostenido por Azure: el ataque DDoS de 2.54Tbps en Google en 2017, que se informó en 2020.

Relacionado: ¿Qué es un ataque DDOS y cómo puede bloquear un sitio web o un juego?

Justo debajo del DDoS de Microsoft Azure se encuentra el ataque de 2020 a Amazon Web Services (AWS), que registra 2,3 Tbps.

Microsoft dice que el enorme ataque tuvo como objetivo a uno de sus clientes europeos, y que el tráfico se originó en "aproximadamente 70.000 fuentes de varios países de la región de Asia y el Pacífico", incluidos Malasia, Vietnam, Taiwán, Japón y China. Sin embargo, también se detectó tráfico desde dentro de los Estados Unidos.

El blog oficial de Microsoft que revela el DDoS masivo explica que el ataque utilizó la reflexión UDP para magnificar sus efectos. Los ataques de reflexión UDP amplifican el efecto DDoS al generar más datos de respuesta de los que se envían, que luego se desvían al objetivo millones de veces.

El volumen resultante es lo que deja al objetivo fuera de línea, por lo general.

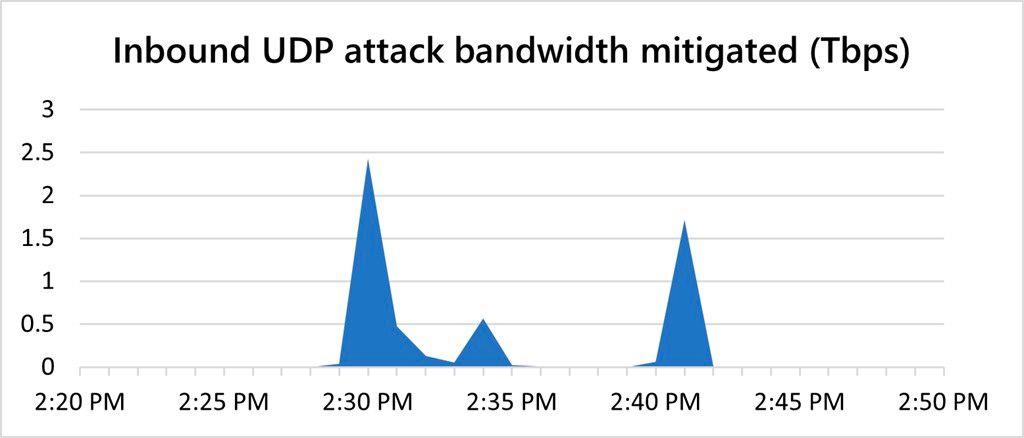

En lo que respecta a los ataques DDoS, el ataque de Azure fue bastante breve. Microsoft registró tres ondas en el transcurso de unos diez minutos, con el primer pico registrando el mayor volumen de 2.4Tbps, el segundo a 0.55Tbps y el tercero a 1.7Tbps.

Microsoft Azure parece haber tomado un ShamWow ante el enorme ataque DDoS, absorbiendo la enorme explosión de alta potencia con aparente facilidad.

Pero, ¿cómo contuvo la infraestructura de Microsoft el DDoS cuando tantos otros servicios se habrían derrumbado?

El blog de Microsoft explica que "la protección DDoS de Azure, basada en canales distribuidos de detección y mitigación de DDoS, puede absorber decenas de terabits de ataques DDoS". Si bien eso suena como un desafío para un atacante, en realidad es Microsoft quien ilustra cuánto se ha pensado en desarrollar una protección DDoS sólida, ya que el costo de lanzar un ataque es más bajo que nunca, pero los datos potenciales son enormes.

Azure’s DDoS mitigation employs fast detection and mitigation of large attacks by continuously monitoring our infrastructure at many points across the network. When deviations from baselines are extremely large, our DDoS control plane logic cuts through normal detection steps, needed for lower-volume floods, to immediately kick-in mitigation. This ensures the fastest time-to-mitigation and prevents collateral damage from such large attacks.

En resumen, un modelo distribuido mitiga los efectos al mover el tráfico, aislar áreas específicas y proteger el resto de la red.

Relacionado: DDoS vs. DoS: ¿Cuál es la diferencia?

Los ataques distribuidos de denegación de servicio son uno de esos problemas que pueden aumentar en dos direcciones: frecuencia y escala.

Responder a cualquier pregunta sobre un aumento de los ataques DDoS debe considerar ambos.

A principios de agosto de 2021, la Gerente de Programas de Microsoft para Azure Networking Alethea Toh escribió en el blog de Azure que la compañía registró un aumento masivo en los ataques DDoS en la primera mitad del año en comparación con los últimos seis meses de 2020.

El número de ataques DDoS diarios registrados aumentó un 25%, y Microsoft mitigó más de 250.000 ataques individuales contra Azure. Además, durante el mismo período, el tamaño medio del ataque DDoS dirigido a Azure aumentó de 250 Gbps a 325 Gbps.

Las observaciones de Microsoft se correlacionan con tendencias DDoS más amplias. Imperva Research Labs 2021 Cyberthreat Defense Report encontró que el volumen general de ataques DDoS aumentó un 200% en comparación con 2020, con un aumento del número de paquetes por ataque en un 300%.

En general, los ataques DDoS están aumentando, pero los servicios web más importantes, como Azure, AWS, etc., son mucho mejores para mitigar el daño.

El almacenamiento de información en línea se ha convertido en la norma. Más organizaciones están remolcando esta parte para seguir siendo relevantes en esta era de interconectividad.

Si desea invertir en una VPN, NordVPN y ExpressVPN son opciones obvias. Ambos ofrecen altas velocidades y ambos tienen un largo historial de comentarios positivos de los clientes.

Una palabra que ha estado apareciendo mucho últimamente es cifrado homomórfico. Muchas empresas y servicios en línea están cambiando su modelo de cifrado a un tipo de cifrado homomórfico, anunciando que es para una mejor privacidad y seguridad del usuario.

Un administrador de contraseñas es una excelente manera de lidiar con la cantidad desbordante de información de inicio de sesión con la que todos tenemos que lidiar como parte de la vida moderna de Internet.

Al configurar un nuevo sistema de seguridad, debe asegurarse de que funcione correctamente con la menor cantidad de vulnerabilidades posible. Cuando se trata de activos digitales por valor de miles de dólares, no puede darse el lujo de aprender de sus errores y solo llenar los vacíos en su seguridad que los piratas informáticos explotaron anteriormente.

ZenMate VPN es una opción popular entre los usuarios, que anuncia una política de no registro y una funcionalidad adicional a través de las extensiones del navegador. Si desea saber si vale la pena su tiempo, asegúrese de leer la revisión completa de ZenMate VPN para ver nuestro veredicto.

Los ataques de malware están aumentando y se están volviendo más avanzados últimamente. Las organizaciones enfrentan el desafío de proteger constantemente sus redes de TI contra las amenazas cibernéticas.

La aplicación para compartir videos TikTok es un fenómeno. Desde su inicio en 2017, la red social tiene casi 90 millones de usuarios activos en los EE. UU. Y la aplicación se ha descargado aproximadamente dos mil millones de veces.

En agosto de 2021, se anunció una fusión entre NortonLifeLock y Avast.

Los incidentes de piratería siempre dominan las noticias, y con razón. Son una prueba de que nadie está a salvo, especialmente cuando la víctima es una gran corporación con un sofisticado sistema de ciberseguridad. Un hack que tuvo un impacto sustancial en el panorama de la ciberseguridad fue el hack de SolarWinds.

La seguridad basada en virtualización ha sido una característica de Windows 10 durante años. Pasó desapercibido para muchas personas porque Microsoft no lo estaba haciendo cumplir; sin embargo, esto va a cambiar con Windows 11.

WireGuard es un protocolo VPN relativamente nuevo que protege sus actividades en línea utilizando criptografía de última generación. Su objetivo es ofrecer más privacidad, velocidades de conexión más rápidas y ahorrar más energía que los protocolos existentes.

Todo el mundo parece querer sus datos personales. Siempre con la intención de venderle algo, las empresas se apresuran a que compruebe sus productos. Pero con Internet lleno de un flujo interminable de opciones, brindar una experiencia personalizada al cliente es la única forma de diferenciarlos.

Al elegir la conexión a Internet y el protocolo de seguridad correctos, muchos factores pueden influir en su decisión, desde qué tan fácil y conveniente es implementarlo, qué tan seguro mantiene sus datos y la velocidad de conexión general.

Apple tiene como objetivo cambiar la forma en que navega por la web en su iPhone con su nueva actualización de software iOS 15. Su iPhone ahora puede enmascarar su dirección IP y garantizar el anonimato completo con una función llamada Retransmisión privada. Por lo tanto, si estaba pagando por una VPN únicamente por una navegación segura, puede cancelar su suscripción ahora.

Si es uno de los 1.600 millones de usuarios de WhatsApp, ya está utilizando el cifrado de extremo a extremo (E2EE). Esta forma segura de comunicación significa que cualquier mensaje que envíe a alguien solo puede ser leído por el destinatario; dichos mensajes de chat no pueden ser interceptados por terceros, incluidos gobiernos y delincuentes.

Tanto LastPass como Bitwarden son excelentes administradores de contraseñas en términos de seguridad, características y planes. Sin embargo, si tuvieras que elegir entre los dos, ¿cuál saldría ganando?

Los códigos de respaldo brindan una manera fácil de volver a ingresar a su cuenta de Google. Actúan como la última línea de defensa para volver a iniciar sesión en su cuenta de Google si ha perdido su teléfono, no puede recibir mensajes de Google o no puede obtener un código de la aplicación Google Authenticator.

Los códigos de barras son una de las mejores formas de compartir datos en una superficie física. Todo lo que una persona interesada tiene que hacer es escanear el código directamente en su teléfono inteligente para acceder a un sitio web o aplicación.

Las computadoras no son algo que reemplacemos con mucha frecuencia. Si bien los teléfonos inteligentes a menudo tienen una vida útil de aproximadamente dos o tres años, una computadora suele durar más de cinco años. Si es lo suficientemente decente, aún puede mantenerse 10 años después de que lo compró por primera vez. Pero mucha gente también tiende a no actualizar ese hardware nunca.

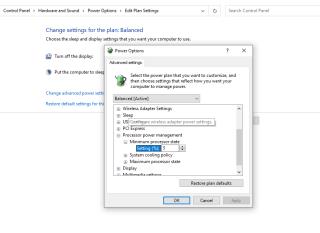

La actualización de Windows 10 2018 presentó a los usuarios de Windows el plan de energía Ultimate Performance. Va un paso más allá que el plan de energía de alto rendimiento y le permite exprimir realmente el rendimiento de su máquina.

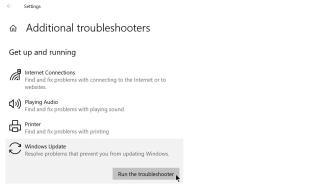

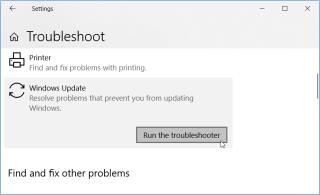

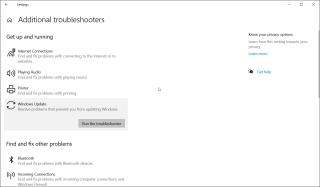

Por lo general, la actualización de Windows es un asunto simple y se realiza sin ningún contratiempo. Sin embargo, a veces puede encontrar errores como el error 0x8007371b con el mensaje ERROR_SXS_TRANSACTION_CLOSURE_INCOMPLETE. Esto ocurre principalmente cuando falta un archivo de actualización de Windows o está dañado.

Cuando los cálculos se vuelven difíciles de resolver en su cabeza, una calculadora con todas las funciones en Windows puede ser un salvavidas. En estos días, puede encontrar cientos de aplicaciones que pueden reemplazar completamente su calculadora de bolsillo.

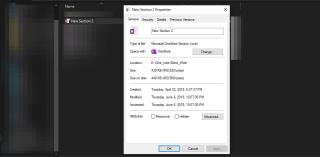

OneNote es la aplicación de toma de notas para los usuarios de Windows. Con nuevas actualizaciones, ahora es rico en funciones y tiene una interfaz mejorada. Sin embargo, no está libre de errores. Con frecuencia, es posible que vea una sincronización incorrecta en la aplicación, archivos que no se abren en absoluto o archivos que se abren como de solo lectura.

Si alguna vez presionó la tecla MAYÚS suficientes veces, se habrá encontrado con la molesta ventana emergente Sticky Keys que le pregunta si desea activarla. Entonces, ¿cómo lo apagas y qué hacen las Sticky Keys más allá de molestarte en la mitad del juego?

¿Está intentando descargar aplicaciones de Microsoft Store y se encuentra con un error que dice "Error de adquisición de licencia 0xC0020036"? Puede ser un error realmente confuso, porque no le dice exactamente qué debe hacer para

Justo cuando está a punto de activar su PC con Windows, aparece el código de error 0xC004F074. Esto le impide continuar con el proceso de activación y le obliga a utilizar su PC con funciones limitadas.

Independientemente de lo molestas que sean, las actualizaciones de seguridad resuelven muchos problemas. El nuevo martes de parches de agosto de 2021 de Windows ya está disponible y está disponible para descargar en todos los sistemas operativos asociados. Windows presenta estas actualizaciones el primer martes de cada mes, y este mes se trata de correcciones de seguridad.

El error de actualización de Windows 0x80070424 puede evitar que descargue e instale actualizaciones de Windows. También puede afectar las aplicaciones de Microsoft, como la aplicación Xbox, y evitar que instale aplicaciones de Microsoft Store.