Bezpieczeństwo oparte na wirtualizacji jest funkcją systemu Windows 10 od lat. Wiele osób nie zauważyło tego, ponieważ Microsoft tego nie egzekwował; jednak zmieni się to w systemie Windows 11.

Przyjrzyjmy się bliżej VBS, zobaczmy, co to jest i jak go włączyć i wyłączyć.

Co to jest bezpieczeństwo oparte na wirtualizacji (VBS)?

Virtualization-Based Security (VBS) używa funkcji Hypervisor systemu Windows do wirtualnego odizolowania segmentu pamięci głównej od reszty systemu operacyjnego. System Windows używa tego izolowanego, bezpiecznego regionu pamięci do przechowywania ważnych rozwiązań zabezpieczających, takich jak między innymi poświadczenia logowania i kod odpowiedzialny za bezpieczeństwo systemu Windows.

Powodem umieszczania rozwiązań zabezpieczających w wydzielonej części pamięci jest ochrona rozwiązań przed exploitami, których celem jest pokonanie tych zabezpieczeń. Złośliwe oprogramowanie często atakuje wbudowane mechanizmy bezpieczeństwa systemu Windows, aby uzyskać dostęp do krytycznych zasobów systemowych. Na przykład złośliwy kod może uzyskać dostęp do zasobów na poziomie jądra, pokonując metody uwierzytelniania kodu systemu Windows.

Powiązane: Co to jest bezpieczne logowanie w systemie Windows 10 i jak je włączyć?

VBS rozwiązuje ten problem, oddzielając rozwiązania bezpieczeństwa Windows od reszty systemu operacyjnego. Dzięki temu system Windows jest bezpieczniejszy, ponieważ luki nie mogą ominąć zabezpieczeń systemu operacyjnego, ponieważ nie mają dostępu do tych zabezpieczeń. Jednym z tych zabezpieczeń jest integralność kodu wymuszana przez hiperwizor (HVCI) lub integralność pamięci.

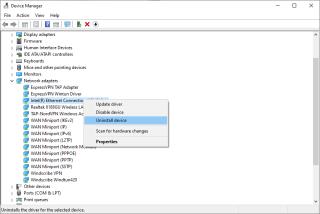

HVCI wykorzystuje VBS do wdrażania ulepszonych kontroli integralności kodu. Kontrole te uwierzytelniają sterowniki i programy trybu jądra, aby upewnić się, że pochodzą z zaufanych źródeł. Tak więc HVCI zapewnia, że do pamięci ładowany jest tylko zaufany kod.

Krótko mówiąc, VBS to mechanizm, dzięki któremu system Windows oddziela krytyczne rozwiązania bezpieczeństwa od wszystkiego innego. W przypadku naruszenia systemu rozwiązania i informacje chronione przez VBS pozostaną aktywne, ponieważ złośliwy kod nie może ich przeniknąć i wyłączyć/ominąć.

Potrzeba zabezpieczeń opartych na wirtualizacji w systemie Windows

Aby zrozumieć potrzebę VBS w systemie Windows 11, musimy zrozumieć zagrożenia, które VBS ma wyeliminować. VBS to głównie mechanizm ochrony przed złośliwym kodem, z którym tradycyjne mechanizmy bezpieczeństwa nie potrafią sobie poradzić.

Innymi słowy, VBS ma na celu pokonanie złośliwego oprogramowania działającego w trybie jądra.

Powiązane: Jaka jest różnica między złośliwym oprogramowaniem, wirusami komputerowymi i robakami?

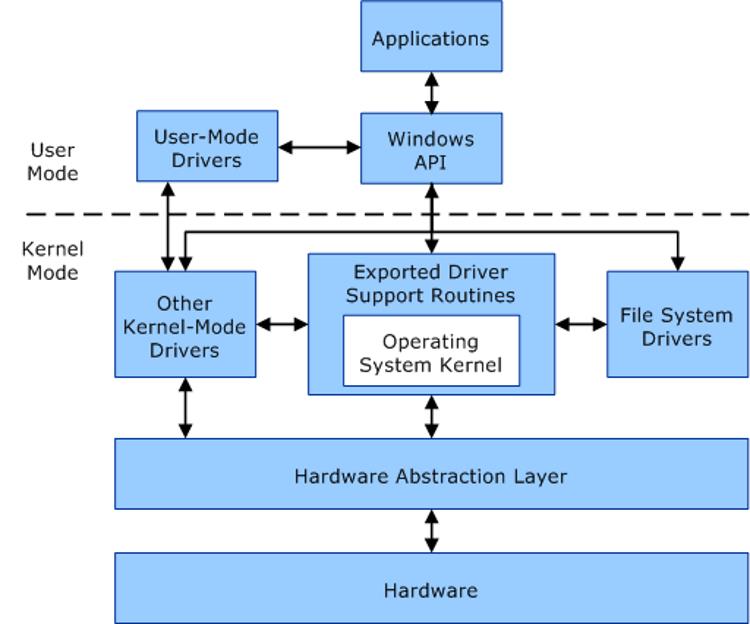

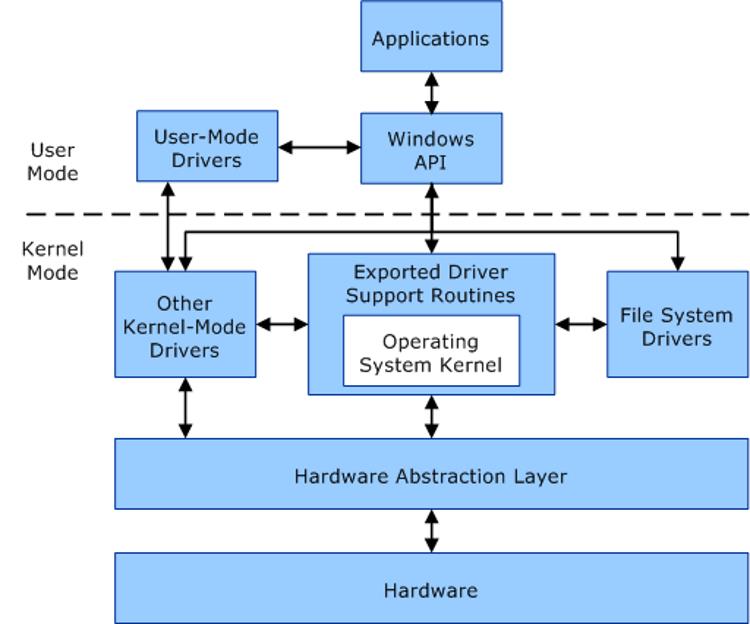

Jądro jest rdzeniem każdego systemu operacyjnego. Jest to kod, który zarządza wszystkim i umożliwia współpracę różnych komponentów sprzętowych. Generalnie programy użytkownika nie działają w trybie jądra. Działają w trybie użytkownika. Programy trybu użytkownika mają ograniczone możliwości, ponieważ nie mają podwyższonych uprawnień. Na przykład program w trybie użytkownika nie może nadpisać wirtualnej przestrzeni adresowej innego programu i zepsuć jego działania.

Źródło obrazu: Microsoft

Programy działające w trybie jądra, jak sama nazwa wskazuje, mają pełny dostęp do jądra systemu Windows, a co za tym idzie pełny dostęp do zasobów systemu Windows. Mogą bez przeszkód wykonywać wywołania systemowe, uzyskiwać dostęp do krytycznych danych i łączyć się ze zdalnymi serwerami.

Krótko mówiąc, programy działające w trybie jądra mają wyższe uprawnienia niż nawet programy antywirusowe . Dzięki temu mogą ominąć zapory i inne zabezpieczenia skonfigurowane przez system Windows i aplikacje innych firm.

W wielu przypadkach system Windows nie będzie nawet wiedział, że istnieje złośliwy kod z dostępem na poziomie jądra. To sprawia, że wykrywanie złośliwego oprogramowania działającego w trybie jądra jest niezwykle trudne, a w niektórych przypadkach wręcz niemożliwe.

VBS ma to zmienić.

Jak wspomniano w poprzedniej sekcji, VBS tworzy bezpieczny region pamięci za pomocą funkcji Hypervisor systemu Windows. Windows Hypervisor ma najwyższy poziom uprawnień w systemie. Może sprawdzać i egzekwować ograniczenia pamięci systemowej.

Tak więc, jeśli złośliwe oprogramowanie działające w trybie jądra zmieniło strony w pamięci systemowej, kontrole integralności kodu obsługiwane przez hiperwizor sprawdzają strony pamięci pod kątem potencjalnych naruszeń integralności w bezpiecznym regionie pamięci. Dopiero gdy fragment kodu otrzyma zielony sygnał z tych kontroli integralności, jest on wykonywalny poza tym obszarem pamięci.

Krótko mówiąc, system Windows potrzebuje VBS, aby zminimalizować ryzyko złośliwego oprogramowania w trybie jądra, oprócz radzenia sobie ze złośliwym kodem w trybie użytkownika.

Jak system Windows 11 korzysta z VBS?

Jeśli przyjrzymy się bliżej wymaganiom sprzętowym systemu Windows 11, zobaczymy, że większość rzeczy, które Microsoft nakazuje na komputer z systemem Windows 11, jest potrzebnych do działania VBS. Firma Microsoft szczegółowo opisuje sprzęt potrzebny do działania VBS na swojej stronie internetowej, w tym:

- 64-bitowy procesor z funkcjami przyspieszania sprzętowego, takimi jak Intel VT-X i AMD-V

- Moduł zaufanej platformy (TPM) 2.0

- UEFI

- Sterowniki zgodne z funkcją Hypervisor-Enforced Code Integrity (HVCI)

Z tej listy jasno wynika, że główne wymagania sprzętowe systemu Windows 11, w tym procesory Intel 8. generacji lub nowsze, mają na celu ułatwienie VBS i udostępnianych przez niego funkcji. Jedną z takich funkcji jest integralność kodu wymuszana przez hiperwizor (HVCI).

Przypomnijmy, że VBS używa funkcji Hypervisor systemu Windows do tworzenia środowiska pamięci wirtualnej oddzielone od reszty systemu operacyjnego. To środowisko działa jako źródło zaufania systemu operacyjnego. Innymi słowy, zaufany jest tylko kod i mechanizmy bezpieczeństwa znajdujące się w tym środowisku wirtualnym. Programy i rozwiązania znajdujące się na zewnątrz, w tym kod trybu jądra, nie są zaufane, dopóki nie zostaną uwierzytelnione. HVCI to kluczowy element wzmacniający środowisko wirtualne tworzone przez VBS.

Wewnątrz regionu pamięci wirtualnej HVCI sprawdza kod trybu jądra pod kątem naruszeń integralności. Kod trybu jądra, o którym mowa, może alokować pamięć tylko wtedy, gdy kod pochodzi z zaufanego źródła i jeśli alokacje nie stanowią żadnego zagrożenia dla bezpieczeństwa systemu.

Jak widać, HVCI to wielka sprawa. Dlatego system Windows 11 domyślnie włącza tę funkcję w każdym zgodnym systemie.

Jak sprawdzić, czy VBS jest włączony na twoim komputerze?

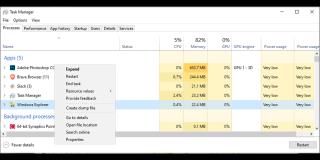

Firma Microsoft domyślnie włącza VBS na zgodnych, gotowych i OEM maszynach z systemem Windows 11. Niestety, VBS może tankować nawet o 25%. Jeśli więc korzystasz z systemu Windows 11 i nie potrzebujesz najnowocześniejszych zabezpieczeń, wyłącz VBS.

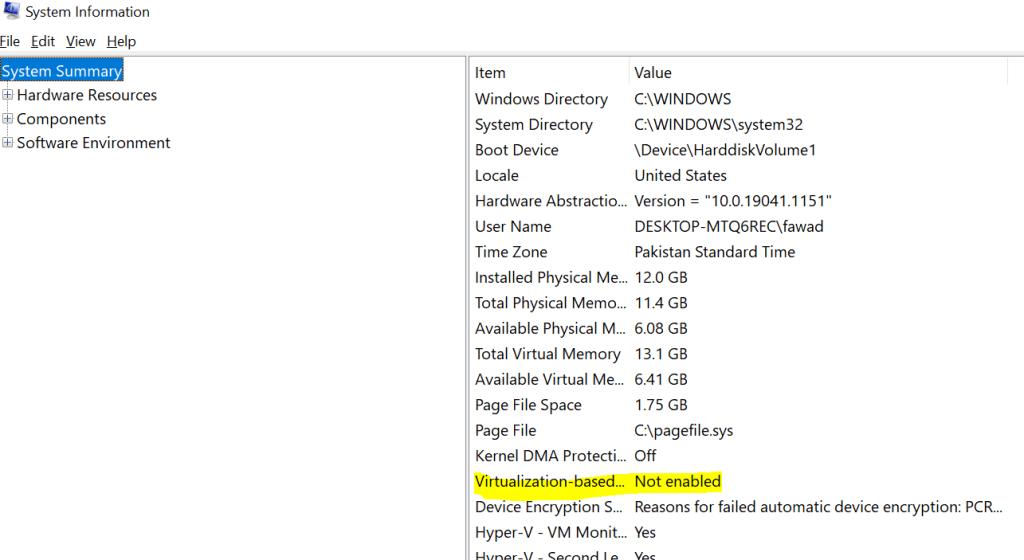

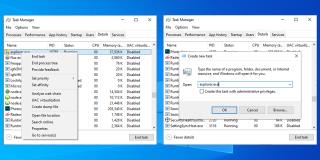

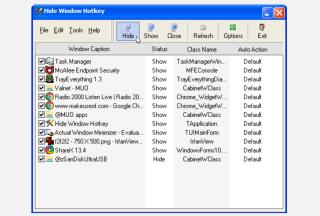

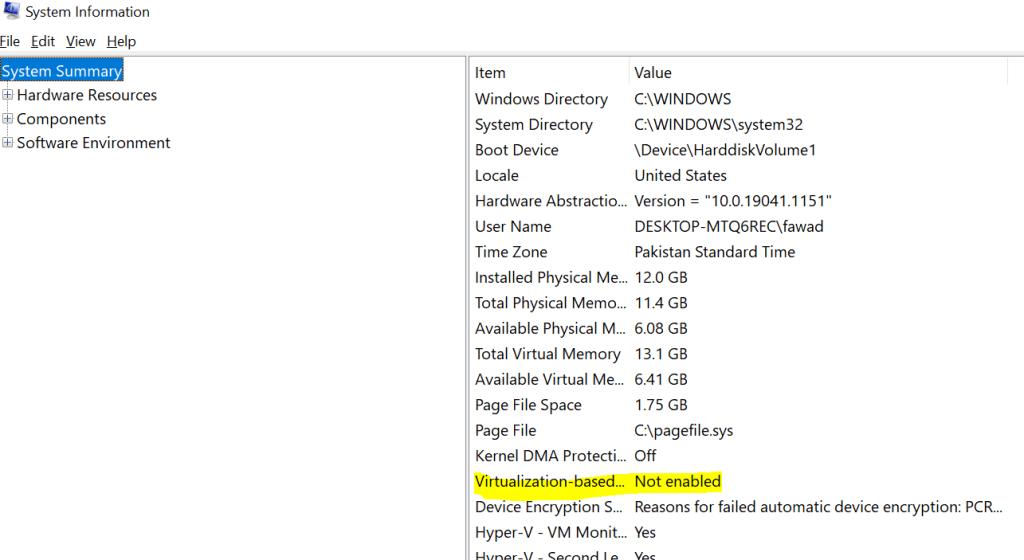

Aby sprawdzić, czy VBS jest włączony na twoim komputerze, naciśnij klawisz Windows , wpisz „informacje o systemie” i wybierz odpowiedni wynik. Po otwarciu aplikacji przewiń w dół do zabezpieczeń opartych na wirtualizacji i sprawdź, czy jest włączona.

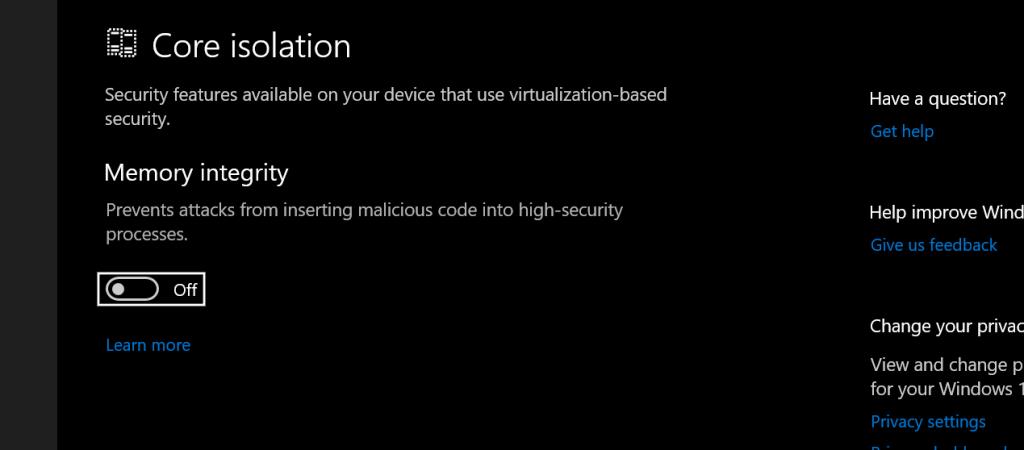

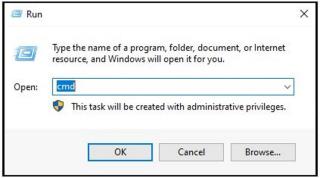

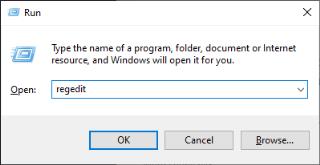

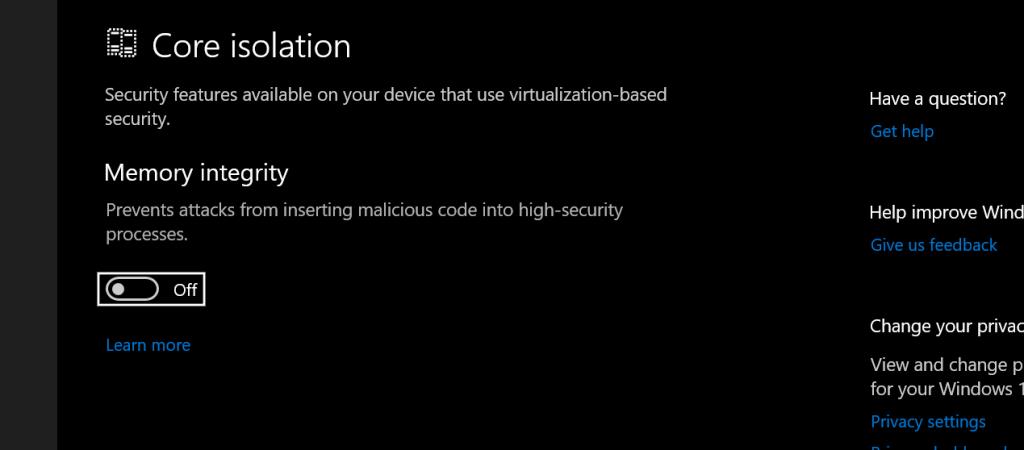

Aby włączyć/wyłączyć VBS, naciśnij klawisz Windows, wpisz „izolacja rdzenia” i wybierz odpowiedni wynik. W sekcji Izolacja rdzenia włącz /wyłącz integralność pamięci .

Na koniec uruchom ponownie komputer.

VBS może sprawić, że system Windows 11 będzie znacznie bezpieczniejszy… ale ma wady

Nie bez powodu duże funkcje bezpieczeństwa systemu Windows 11, takie jak HVCI, w dużej mierze opierają się na VBS. VBS to skuteczny sposób na pokonanie złośliwego kodu i ochronę systemu operacyjnego przed naruszeniami bezpieczeństwa. Ale ponieważ VBS opiera się na wirtualizacji, może pochłonąć znaczną część wydajności systemu.

Dla klientów korporacyjnych firmy Microsoft ten wzrost bezpieczeństwa, nawet kosztem wydajności, jest oczywisty. Ale dla przeciętnych ludzi, którzy chcą szybkiego korzystania z systemu Windows, zwłaszcza podczas grania, koszt wydajności VBS może być trudny do przełknięcia.

Na szczęście Microsoft pozwala wyłączyć VBS na twoim komputerze. Ale nie martw się o wyłączenie VBS. Windows 11 jest o wiele bezpieczniejszy niż Windows 10, nawet bez VBS.