Virtualization-Based Security เป็นคุณลักษณะใน Windows 10 มาหลายปีแล้ว มันบินอยู่ใต้เรดาร์สำหรับคนจำนวนมากเพราะ Microsoft ไม่ได้บังคับใช้ อย่างไรก็ตาม สิ่งนี้จะเปลี่ยนไปใน Windows 11

มาดูกันดีกว่าว่า VBS คืออะไร มันคืออะไร และจะเปิดและปิดการใช้งานได้อย่างไร

Virtualization-Based Security (VBS) คืออะไร?

Virtualization-Based Security (VBS) ใช้ Windows Hypervisor เพื่อแยกส่วนของหน่วยความจำหลักออกจากระบบปฏิบัติการที่เหลือ Windows ใช้พื้นที่หน่วยความจำแยกและปลอดภัยนี้เพื่อจัดเก็บโซลูชันการรักษาความปลอดภัยที่สำคัญ เช่น ข้อมูลรับรองการเข้าสู่ระบบและรหัสที่รับผิดชอบด้านความปลอดภัยของ Windows เป็นต้น

เหตุผลในการโฮสต์โซลูชันการรักษาความปลอดภัยภายในส่วนที่แยกออกมาของหน่วยความจำคือการปกป้องโซลูชันจากช่องโหว่ที่มุ่งทำลายการป้องกันเหล่านี้ มัลแวร์มักกำหนดเป้าหมายกลไกความปลอดภัยในตัวของ Windows เพื่อเข้าถึงทรัพยากรระบบที่สำคัญ ตัวอย่างเช่น โค้ดที่เป็นอันตรายสามารถเข้าถึงทรัพยากรระดับเคอร์เนลได้โดยการเอาชนะวิธีการตรวจสอบรหัสของ Windows

ที่เกี่ยวข้อง: การลงชื่อเข้าใช้ที่ปลอดภัยของ Windows 10 คืออะไรและฉันจะเปิดใช้งานได้อย่างไร

VBS แก้ปัญหานี้โดยแยกโซลูชันการรักษาความปลอดภัยของ Windows ออกจากระบบปฏิบัติการที่เหลือ สิ่งนี้ทำให้ Windows มีความปลอดภัยมากขึ้นเนื่องจากช่องโหว่ไม่สามารถข้ามการป้องกันระบบปฏิบัติการได้เนื่องจากไม่มีการเข้าถึงการป้องกันเหล่านี้ หนึ่งในการป้องกันเหล่���นี้คือ Hypervisor-Enforced Code Integrity (HVCI) หรือ Memory Integrity

HVCI ใช้ประโยชน์จาก VBS เพื่อใช้การตรวจสอบความสมบูรณ์ของโค้ดที่ได้รับการปรับปรุง สิ่งเหล่านี้ตรวจสอบการพิสูจน์ตัวตนของไดรเวอร์โหมดเคอร์เนลและโปรแกรมเพื่อให้แน่ใจว่ามาจากแหล่งที่เชื่อถือได้ ดังนั้น HVCI จึงมั่นใจได้ว่าจะโหลดเฉพาะรหัสที่เชื่อถือได้เท่านั้นที่โหลดลงในหน่วยความจำ

กล่าวโดยย่อ VBS เป็นกลไกที่ Windows แยกโซลูชันการรักษาความปลอดภัยที่สำคัญออกจากอย่างอื่น ในกรณีที่มีการละเมิดระบบ โซลูชันและข้อมูลที่ได้รับการคุ้มครองโดย VBS จะยังคงทำงานอยู่ เนื่องจากโค้ดที่เป็นอันตรายไม่สามารถแทรกซึมและปิดใช้งาน/เลี่ยงผ่านได้

ความต้องการความปลอดภัยบน Virtualization ใน Windows

เพื่อให้เข้าใจถึงความต้องการ VBS ของ Windows 11 เราต้องเข้าใจภัยคุกคามที่ VBS ตั้งใจจะกำจัด VBS เป็นกลไกหลักในการป้องกันโค้ดที่เป็นอันตรายซึ่งกลไกความปลอดภัยแบบเดิมไม่สามารถจัดการได้

กล่าวอีกนัยหนึ่ง VBS มีเป้าหมายเพื่อเอาชนะมัลแวร์โหมดเคอร์เนล

ที่เกี่ยวข้อง: มัลแวร์ ไวรัสคอมพิวเตอร์ และเวิร์มแตกต่างกันอย่างไร

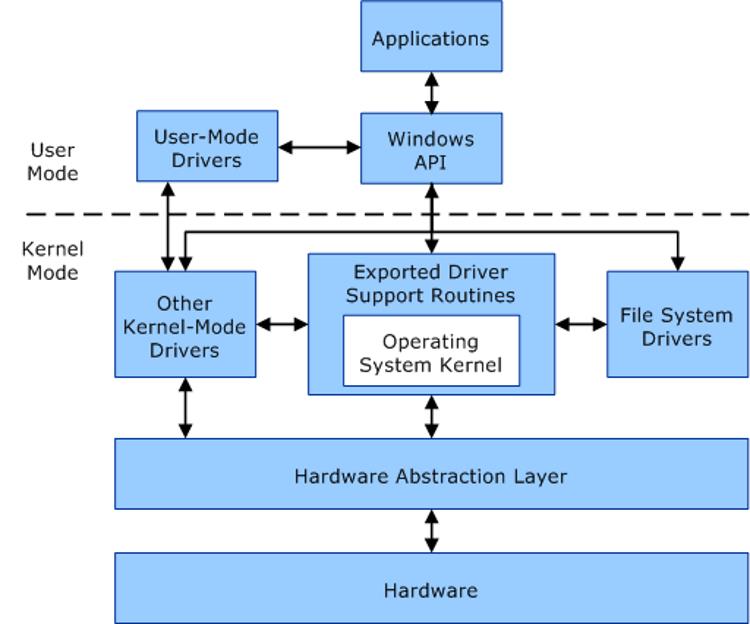

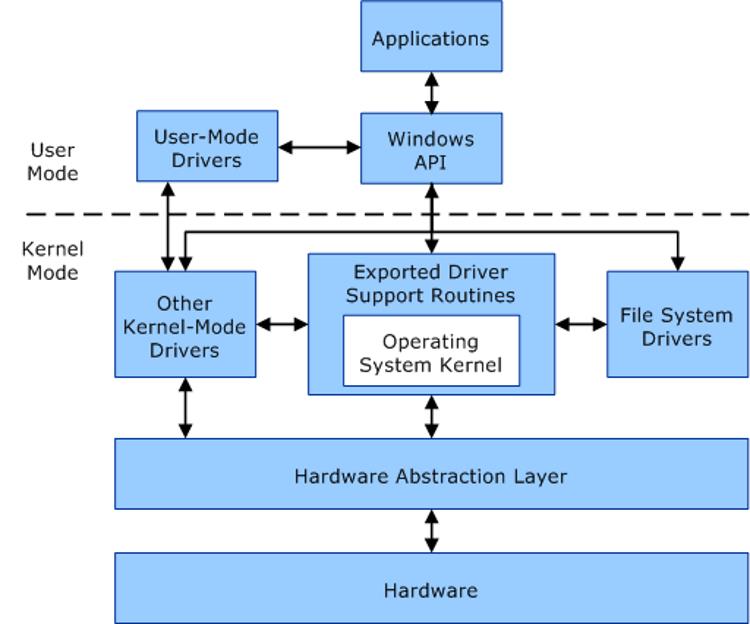

เคอร์เนลเป็นแกนหลักของระบบปฏิบัติการใดๆ เป็นรหัสที่จัดการทุกอย่างและช่วยให้ส่วนประกอบฮาร์ดแวร์ต่างๆ สามารถทำงานร่วมกันได้ โดยทั่วไป โปรแกรมผู้ใช้จะไม่ทำงานในโหมดเคอร์เนล พวกเขาทำงานในโหมดผู้ใช้ โปรแกรมโหมดผู้ใช้มีความสามารถจำกัด เนื่องจากไม่มีสิทธิ์ระดับสูง ตัวอย่างเช่น โปรแกรมโหมดผู้ใช้ไม่สามารถเขียนทับพื้นที่ที่อยู่เสมือนของโปรแกรมอื่นและทำให้การทำงานของโปรแกรมยุ่งเหยิง

เครดิตภาพ: Microsoft

โปรแกรมโหมดเคอร์เนลตามชื่อจะมีสิทธิ์เข้าถึงเคอร์เนลของ Windows ได้อย่างสมบูรณ์และเข้าถึงทรัพยากรของ Windows ได้อย่างเต็มที่ พวกเขาสามารถโทรระบบ เข้าถึงข้อมูลที่สำคัญ และเชื่อมต่อกับเซิร์ฟเวอร์ระยะไกลโดยไม่มีอุปสรรคใดๆ

ในระยะสั้นโปรแกรมโหมดเคอร์เนลได้ยกระดับสิทธิ์กว่าแม้โปรแกรมป้องกันไวรัส ดังนั้น พวกเขาจึงสามารถข้ามไฟร์วอลล์และการป้องกันอื่นๆ ที่ตั้งค่าโดย Windows และแอปของบริษัทอื่น

ในหลายกรณี Windows จะไม่รู้ด้วยซ้ำว่ามีโค้ดที่เป็นอันตรายในการเข้าถึงระดับเคอร์เนล ซึ่งทำให้การตรวจจับมัลแวร์ในโหมดเคอร์เนลทำได้ยากอย่างยิ่ง หรือในบางกรณีอาจเป็นไปไม่ได้ด้วยซ้ำ

VBS มีเป้าหมายที่จะเปลี่ยนแปลงสิ่งนี้

ดังที่กล่าวไว้ในส่วนก่อนหน้า VBS จะสร้างพื้นที่ปลอดภัยของหน่วยความจำโดยใช้ Windows Hypervisor Windows Hypervisor มีสิทธิ์ระดับสูงสุดในระบบ สามารถตรวจสอบและบังคับใช้ข้อจำกัดในหน่วยความจำระบบ

ดังนั้น หากมัลแวร์ในโหมดเคอร์เนลเปลี่ยนแปลงเพจในหน่วยความจำระบบ การตรวจสอบความสมบูรณ์ของโค้ดที่ขับเคลื่อนโดยไฮเปอร์ไวเซอร์จะตรวจสอบหน้าหน่วยความจำเพื่อหาการละเมิดความสมบูรณ์ที่อาจเกิดขึ้นภายในพื้นที่หน่วยความจำที่ปลอดภัย เฉพาะเมื่อโค้ดบางส่วนได้รับสัญญาณสีเขียวจากการตรวจสอบความสมบูรณ์เหล่านี้เท่านั้น โค้ดนั้นจึงจะเรียกใช้งานได้นอกขอบเขตหน่วยความจำนี้

สรุปโดยย่อ Windows ต้องการ VBS เพื่อลดความเสี่ยงของมัลแวร์โหมดเคอร์เนลนอกเหนือจากการจัดการกับโค้ดที่เป็นอันตรายในโหมดผู้ใช้

Windows 11 ใช้ VBS อย่างไร?

หากเราพิจารณาข้อกำหนดฮาร์ดแวร์ของ Windows 11 อย่างละเอียด เราจะเห็นได้ว่าสิ่งต่างๆ ส่วนใหญ่ที่ Microsoft กำหนดให้ใช้กับพีซี Windows 11 นั้นจำเป็นสำหรับ VBS ในการทำงาน Microsoft ให้รายละเอียดฮาร์ดแวร์ที่จำเป็นสำหรับ VBS ในการทำงานบนเว็บไซต์ ซึ่งรวมถึง:

- CPU 64 บิตพร้อมคุณสมบัติการเร่งด้วยฮาร์ดแวร์ เช่น Intel VT-X และ AMD-V

- โมดูลแพลตฟอร์มที่เชื่อถือได้ (TPM) 2.0

- UEFI

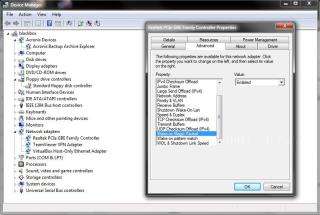

- ไดรเวอร์ที่เข้ากันได้กับ Hypervisor-Enforced Code Integrity (HVCI)

จากรายการนี้ ค่อนข้างชัดเจนว่าข้อกำหนดด้านฮาร์ดแวร์หลักของ Windows 11 รวมถึงซีพียู Intel เจนเนอเรชั่น 8 หรือสูงกว่านั้น มีไว้เพื่อรองรับ VBS และคุณสมบัติต่างๆ ที่เปิดใช้งาน หนึ่งในคุณสมบัติดังกล่าวคือ Hypervisor-Enforced Code Integrity (HVCI)

จำได้ว่า VBS ใช้ Windows Hypervisor เพื่อสร้างสภาพแวดล้อมหน่วยความจำเสมือนแยกจากส่วนที่เหลือของระบบปฏิบัติการ สภาพแวดล้อมนี้ทำหน้าที่เป็นรากฐานของความไว้วางใจของระบบปฏิบัติการ กล่าวอีกนัยหนึ่ง มีเพียงรหัสและกลไกความปลอดภัยที่อยู่ภายในสภาพแวดล้อมเสมือนนี้เท่านั้นที่จะได้รับความไว้วางใจ โปรแกรมและโซลูชันที่อยู่ภายนอกรวมถึงโค้ดโหมดเคอร์เนลจะไม่ได้รับความเชื่อถือจนกว่าจะได้รับการพิสูจน์ตัวตน HVCI เป็นองค์ประกอบหลักที่ช่วยเสริมความแข็งแกร่งให้กับสภาพแวดล้อมเสมือนที่ VBS สร้างขึ้น

ภายในขอบเขตหน่วยความจำเสมือน HVCI ตรวจสอบรหัสโหมดเคอร์เนลสำหรับการละเมิดความสมบูรณ์ รหัสโหมดเคอร์เนลที่เป็นปัญหาสามารถจัดสรรหน่วยความจำได้ก็ต่อเมื่อรหัสมาจากแหล่งที่เชื่อถือได้และหากการจัดสรรไม่ก่อให้เกิดภัยคุกคามต่อความปลอดภัยของระบบ

อย่างที่คุณเห็น HVCI เป็นเรื่องใหญ่ ดังนั้น Windows 11 จะเปิดคุณลักษณะนี้ตามค่าเริ่มต้นในทุกระบบที่เข้ากันได้

วิธีดูว่า VBS ถูกเปิดใช้งานบนคอมพิวเตอร์ของคุณหรือไม่

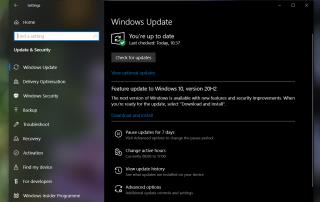

Microsoft เปิดใช้งาน VBS บนเครื่องที่สร้างไว้ล่วงหน้าและ OEM Windows 11 ที่เข้ากันได้โดยค่าเริ่มต้น น่าเสียดายที่ VBS สามารถแทงค์ประสิทธิภาพได้มากถึง 25% ดังนั้น หากคุณใช้ Windows 11 และไม่ต้องการการรักษาความปลอดภัยที่ทันสมัย อย่าลืมปิด VBS

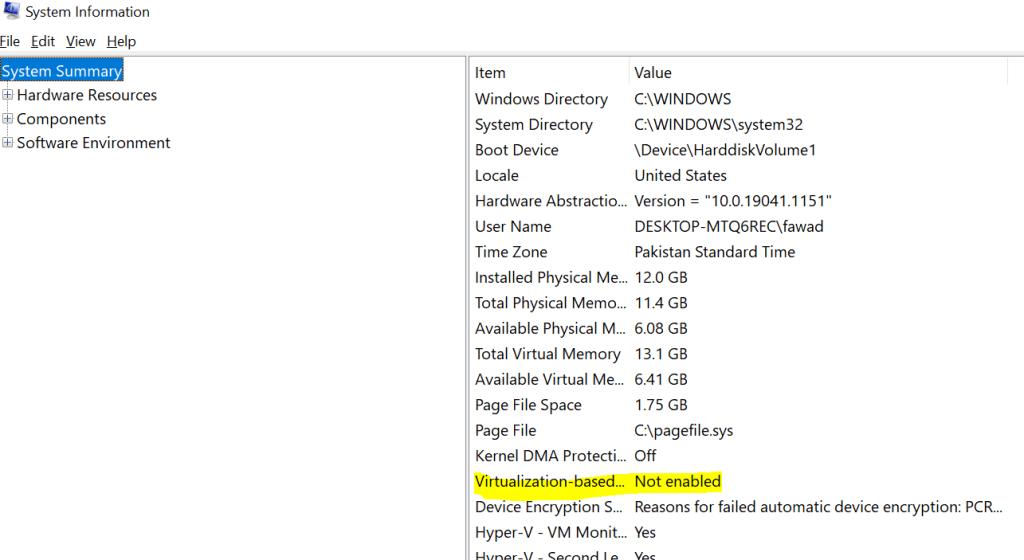

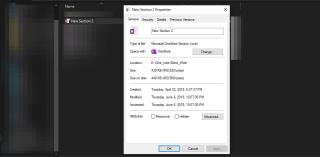

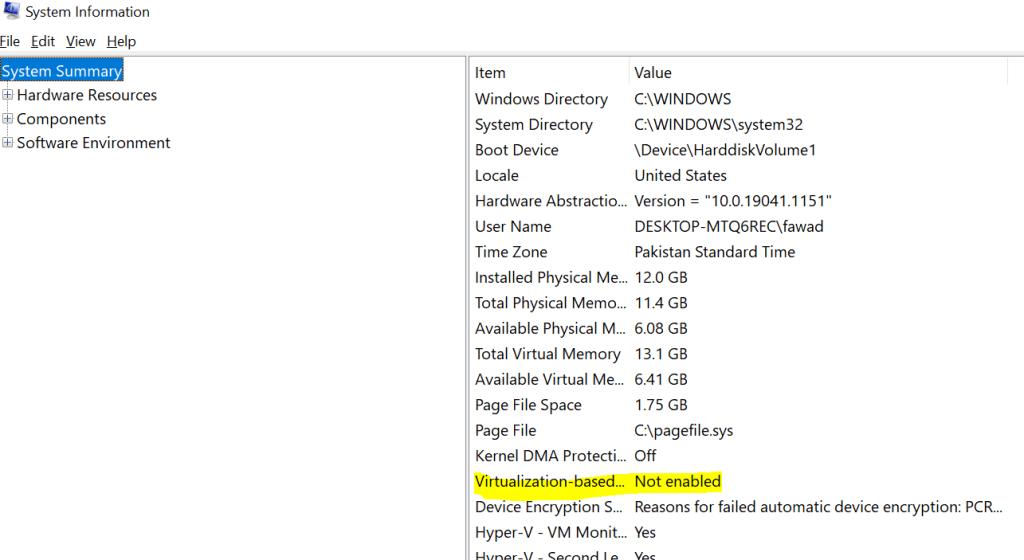

ในการตรวจสอบการเปิดใช้งาน VBS บนคอมพิวเตอร์ของคุณ ให้กดปุ่มWindowsพิมพ์ “ข้อมูลระบบ” แล้วเลือกผลลัพธ์ที่เกี่ยวข้อง เมื่อแอปเปิดขึ้น ให้เลื่อนลงไปที่การรักษาความปลอดภัยบน Virtualizationและดูว่าเปิดใช้งานอยู่หรือไม่

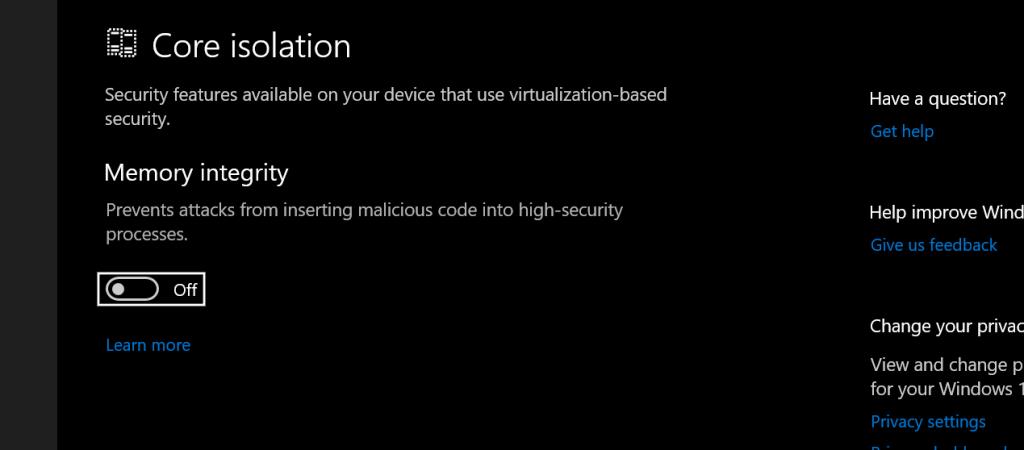

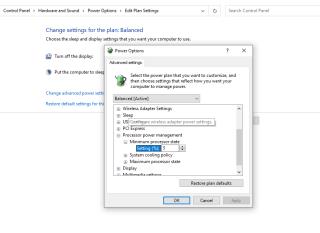

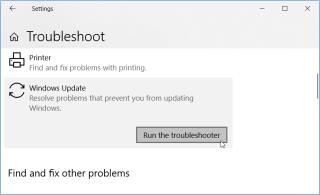

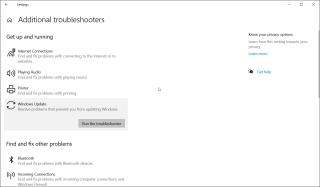

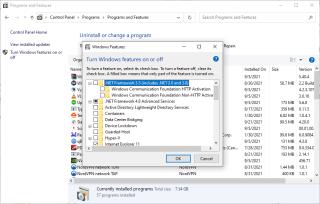

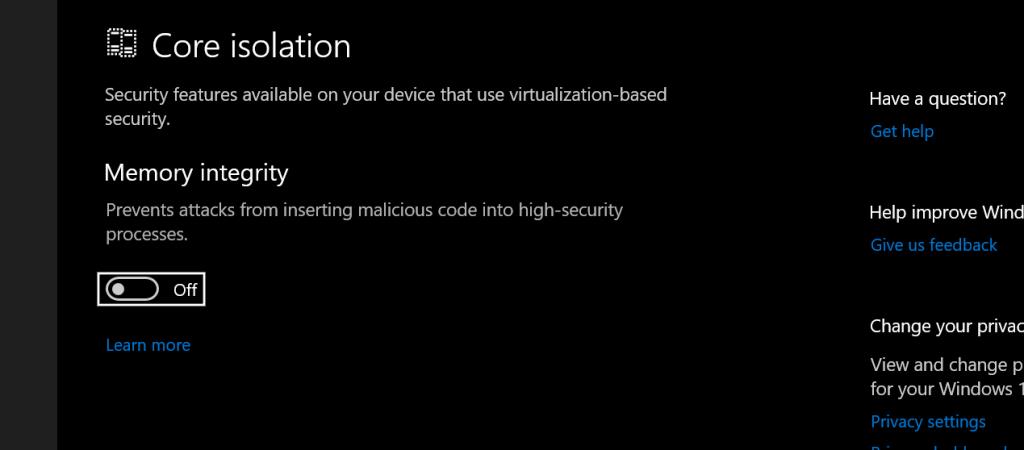

ในการเปิด/ปิดใช้งาน VBS ให้กดปุ่ม Windows พิมพ์ การแยกหลัก และเลือกผลลัพธ์ที่เกี่ยวข้อง ในส่วนCore Isolationให้สลับเปิด/ปิดความสมบูรณ์ของหน่วยความจำ

สุดท้าย รีสตาร์ทพีซีของคุณ

VBS สามารถทำให้ Windows 11 มีความปลอดภัยมากขึ้น... แต่มีข้อเสียอยู่

คุณลักษณะด้านความปลอดภัยที่สำคัญของ Windows 11 เช่น HVCI อาศัย VBS เป็นหลัก ด้วยเหตุผลที่ดี VBS เป็นวิธีที่มีประสิทธิภาพในการเอาชนะโค้ดที่เป็นอันตรายและปกป้องระบบปฏิบัติการจากการละเมิดความปลอดภัย แต่เนื่องจาก VBS อาศัยเวอร์ชวลไลเซชั่น มันจึงกินส่วนประสิทธิภาพของระบบของคุณได้พอสมควร

สำหรับลูกค้าองค์กรของ Microsoft ความปลอดภัยที่เพิ่มขึ้นนี้แม้จะต้องแลกมาด้วยประสิทธิภาพก็ไม่ใช่ปัญหา แต่สำหรับคนทั่วไปที่ต้องการประสบการณ์ Windows ที่รวดเร็ว โดยเฉพาะอย่างยิ่งในระหว่างเล่นเกม ค่าใช้จ่ายด้านประสิทธิภาพของ VBS อาจเป็นเรื่องยากที่จะกลืน

โชคดีที่ Microsoft อนุญาตให้คุณปิดการใช้งาน VBS บนเครื่องของคุณ แต่ไม่ต้องกังวลกับการปิดใช้งาน VBS Windows 11 มีความปลอดภัยมากกว่า Windows 10 แม้จะไม่มี VBS