Quest-ce que le cadre de cybersécurité du NIST ?

Le stockage d'informations en ligne est devenu la norme. De plus en plus d'organisations remorquent cette partie pour rester pertinentes dans cette ère d'interconnectivité.

Le stockage d'informations en ligne est devenu la norme. De plus en plus d'organisations remorquent cette partie pour rester pertinentes dans cette ère d'interconnectivité.

Si vous souhaitez investir dans un VPN, NordVPN et ExpressVPN sont des options évidentes. Les deux offrent des vitesses élevées et les deux ont une longue histoire d'avis positifs de la part des clients.

Un mot qui revient beaucoup ces derniers temps est le cryptage homomorphe. De nombreuses entreprises et services en ligne transforment leur modèle de cryptage en un type de cryptage homomorphe, annonçant que c'est pour une meilleure confidentialité et sécurité des utilisateurs.

Un gestionnaire de mots de passe est un excellent moyen de gérer la quantité débordante d'informations de connexion que nous devons tous gérer dans le cadre de la vie Internet moderne.

Lors de la configuration d'un nouveau système de sécurité, vous devez vous assurer qu'il fonctionne correctement avec le moins de vulnérabilités possible. Lorsque des actifs numériques valant des milliers de dollars sont impliqués, vous ne pouvez pas vous permettre d'apprendre de vos erreurs et de combler uniquement les lacunes de votre sécurité que les pirates informatiques exploitaient auparavant.

ZenMate VPN est un choix populaire parmi les utilisateurs, qui annonce une politique de non-journalisation et des fonctionnalités supplémentaires via des extensions de navigateur. Si vous voulez savoir si cela en vaut la peine, assurez-vous de lire la revue complète ZenMate VPN pour voir notre verdict.

Les attaques de logiciels malveillants sont en augmentation et de plus en plus avancées ces derniers temps. Les entreprises sont confrontées au défi de protéger en permanence leurs réseaux informatiques contre les cybermenaces.

L'application de partage de vidéos TikTok est un phénomène. Depuis sa création en 2017, le réseau social compte près de 90 millions d'utilisateurs actifs aux États-Unis, et l'application a été téléchargée environ deux milliards de fois.

En août 2021, une fusion a été annoncée entre NortonLifeLock et Avast.

Les incidents de piratage dominent toujours l'actualité, et à juste titre. Ils sont la preuve que personne n'est en sécurité, surtout lorsque la victime est une grande entreprise dotée d'un système de cybersécurité sophistiqué. Un piratage qui a eu un impact substantiel sur le paysage de la cybersécurité était le piratage SolarWinds.

La sécurité basée sur la virtualisation est une fonctionnalité de Windows 10 depuis des années. Il est passé inaperçu pour de nombreuses personnes parce que Microsoft ne l'appliquait pas ; cependant, cela va changer avec Windows 11.

WireGuard est un protocole VPN relativement nouveau qui protège vos activités en ligne à l'aide d'une cryptographie de pointe. Il vise à offrir plus de confidentialité, des vitesses de connexion plus rapides et à économiser plus d'énergie que les protocoles existants.

Tout le monde semble vouloir vos données personnelles. Toujours dans l'intention de vous vendre quelque chose, les entreprises se bousculent pour vous faire découvrir leurs produits. Mais avec Internet rempli d'un flux sans fin d'options, offrir une expérience client individuelle est le seul moyen de les distinguer.

Le 11 octobre 2021, Microsoft a annoncé qu'à la fin août, il avait repoussé avec désinvolture un DDoS massif de 2,4 Tbit/s sur son service Azure, avec pratiquement aucun temps d'arrêt pour ses millions d'utilisateurs dans le monde.

Lorsque vous choisissez la bonne connexion Internet et le bon protocole de sécurité, de nombreux facteurs peuvent influencer votre décision, de la facilité et de la commodité de sa mise en œuvre à la sécurité de vos données et à la vitesse globale de la connexion.

Apple vise à changer la façon dont vous naviguez sur le Web sur votre iPhone avec sa nouvelle mise à jour logicielle iOS 15. Votre iPhone peut désormais masquer votre adresse IP et garantir un anonymat complet grâce à une fonctionnalité appelée Private Relay. Donc, si vous payiez pour un VPN uniquement pour une navigation sécurisée, vous pouvez annuler votre abonnement maintenant.

Si vous faites partie des 1,6 milliard d'utilisateurs de WhatsApp, vous utilisez déjà le cryptage de bout en bout (E2EE). Cette forme de communication sécurisée signifie que tout message que vous envoyez à quelqu'un ne peut être lu que par le destinataire --- ces messages de discussion ne peuvent pas être interceptés par des tiers, y compris les gouvernements et les criminels.

LastPass et Bitwarden sont tous deux d'excellents gestionnaires de mots de passe en termes de sécurité, de fonctionnalités et de plans. Cependant, si vous deviez choisir entre les deux, lequel sortirait en tête ?

Les codes de sauvegarde offrent un moyen facile de revenir à votre compte Google. Ils constituent la dernière ligne de défense pour vous reconnecter à votre compte Google si vous avez perdu votre téléphone, si vous ne pouvez pas recevoir de messages de Google ou si vous ne pouvez pas obtenir de code à partir de l'application Google Authenticator.

Les codes-barres sont l'un des meilleurs moyens de partager des données sur une surface physique. Une personne intéressée n'a qu'à scanner le code directement sur son smartphone pour accéder à un site Web ou à une application.

Shopify, une plate-forme de commerce électronique abordable utilisée par les petites entreprises pour vendre des produits en ligne, semble être un terreau fertile pour les escrocs et les magasins frauduleux.

Pinterest est un sujet brûlant en matière de droit d'auteur, mais le site fait de son mieux pour protéger les artistes. Vous pouvez faire votre part en faisant attention lorsque vous épinglez ou utilisez des images.

Cross-Site Request Forgery (CSRF) est l'un des moyens les plus anciens d'exploiter les vulnérabilités d'un site Web. Il cible les commutateurs Web côté serveur qui nécessitent généralement des authentifications telles que la connexion. Lors d'une attaque CSRF, un attaquant vise à forcer sa victime à effectuer une demande Web malveillante non autorisée en son nom.

Vous avez probablement vu la voiture Google avec une caméra montée, filmant des images pour le mode Street View. C'est incroyable que nous puissions utiliser un ordinateur ou un téléphone pour voir des endroits que nous n'avons jamais visités.

Dans un effort pour empêcher la propagation de COVID-19, l'industrie de la restauration abandonne les cartes de menu à l'ancienne et passe aux menus numériques ou aux codes de réponse rapide (QR) numérisables.

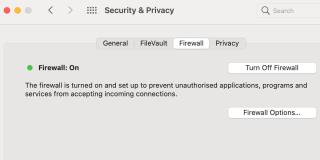

Même pour les plus prudents, le cyberespace peut être un endroit dangereux. Les logiciels malveillants, les logiciels espions et les hameçonneurs se multiplient. Mais ne désespérez pas, car macOS est livré avec plusieurs fonctionnalités de sécurité puissantes qui vous aident à vous protéger, vos données et votre appareil. Jetons un coup d'œil à la gamme.

Un réseau privé virtuel (VPN) est un outil essentiel pour naviguer en toute sécurité sur Internet. Mais avec toutes les options disponibles sur le marché, il est trop facile de tomber dans la fatigue des décisions et de se retrouver sans protection et sans VPN du tout.

Parfois, vous n'avez pas le contrôle sur une violation de données d'adresse e-mail. De nos jours, presque toutes les applications et tous les sites Web nécessitent votre adresse e-mail. La bonne nouvelle est que vous n'êtes pas obligé d'utiliser votre propre adresse e-mail.

Les progrès des technologies de l'information (TI) ont créé des lieux de travail plus productifs. Et avec le cloud computing, l'accès aux outils de travail numériques n'a jamais été aussi simple.

Pensez au nombre de sites Web que vous visitez dans une journée donnée. Pensez maintenant au nombre d'URL que vous saisissez vous-même dans le navigateur. Il y a de fortes chances que vous visitiez beaucoup plus de sites Web que vous n'en recherchez manuellement. La plupart d'entre nous le font via des liens.