Zarówno LastPass, jak i Bitwarden są doskonałymi menedżerami haseł pod względem bezpieczeństwa, funkcji i planów. Jeśli jednak miałbyś wybierać między tymi dwoma, który z nich wyszedłby na górę?

Tutaj przyjrzymy się kompleksowo Bitwarden i LastPass, aby pomóc Ci zdecydować, który jest odpowiedni dla Ciebie. A wraz z ostatnimi zmianami w strukturze cen LastPass, zbadamy, czy Bitwarden jest odpowiednim substytutem.

Bitwarden kontra LastPass: bezpieczeństwo i odzyskiwanie konta

Bezpieczeństwo

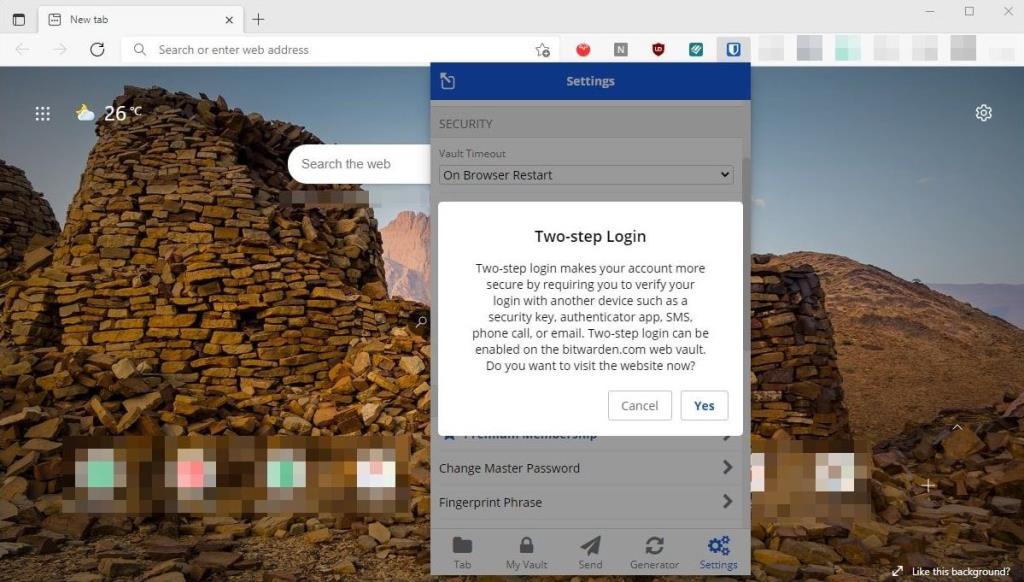

Jeśli chodzi o bezpieczeństwo, obaj menedżerowie haseł mają dobrze omówione podstawy. Korzystając z modelu zabezpieczeń o zerowej wiedzy, obie opcje szyfrują dane na poziomie urządzenia za pomocą 256-bitowego szyfrowania AES. Zaszyfrowane dane są następnie synchronizowane z TLS (Transport Layer Security), chroniąc w ten sposób przed atakami on-path . Obejmuje obsługę zgodnego ze standardami branżowymi uwierzytelniania dwu- i wieloskładnikowego, oferując dodatkową warstwę ochrony.

Pomimo podobieństw w standardowych środkach bezpieczeństwa, Bitwarden jest liderem w kategorii bezpieczeństwa ze względu na czystą historię i otwarty charakter. Kod źródłowy Bitwarden jest również dostępny na GitHub dla niezależnych recenzentów w celu przeprowadzenia audytu i zbadania wszelkich luk w zabezpieczeniach. W przeciwieństwie do Bitwarden, LastPass doświadczył poważnego incydentu bezpieczeństwa w 2015 roku . A w 2019 roku badacz bezpieczeństwa z Google Project Zero zidentyfikował lukę „clickjacking”, którą LastPass następnie rozwiązał i naprawił .

Bitwarden osiąga również wysokie wyniki w przypadku stron trzecich, takich jak Cure53 i Insight Risk Consulting. I odwrotnie, w raporcie opublikowanym 19 lutego 2021 r. aplikacja Exodus Privacy odkryła w aplikacji LastPass siedem modułów do śledzenia sieci. Te trackery zbierały dane o użytkowniku lub jego użyciu. Tymczasem Exodus znalazł tylko dwa trackery w aplikacji Bitwarden na Androida. A te trackery wydawały się działać jako narzędzia do raportowania awarii i analizy.

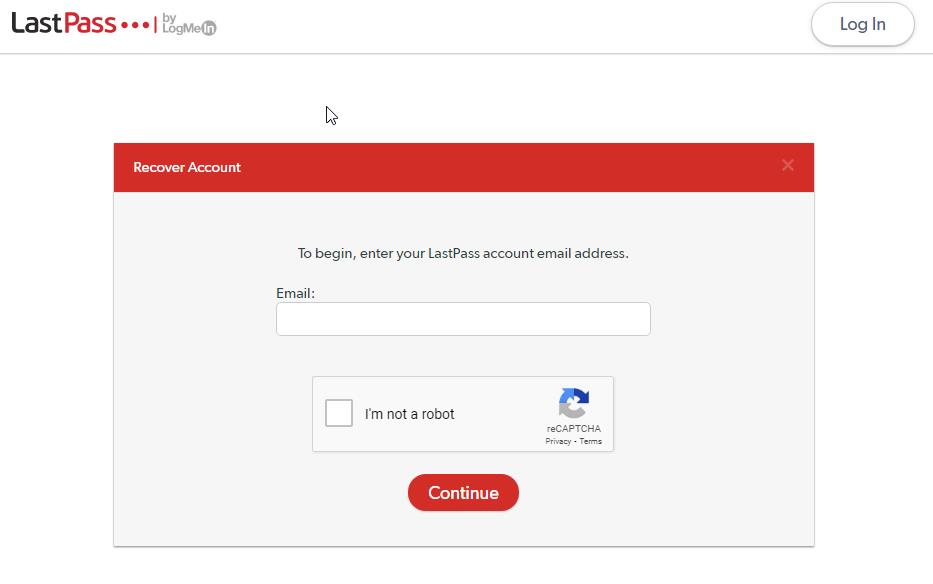

odzyskiwanie konta

Jeśli zapomnisz hasła głównego Bitwarden, możesz poprosić o przesłanie podpowiedzi na swój adres e-mail, aby spróbować ustalić swoje hasło. Jeśli jednak podpowiedź nie pomoże, nie ma możliwości odzyskania konta Bitwarden.

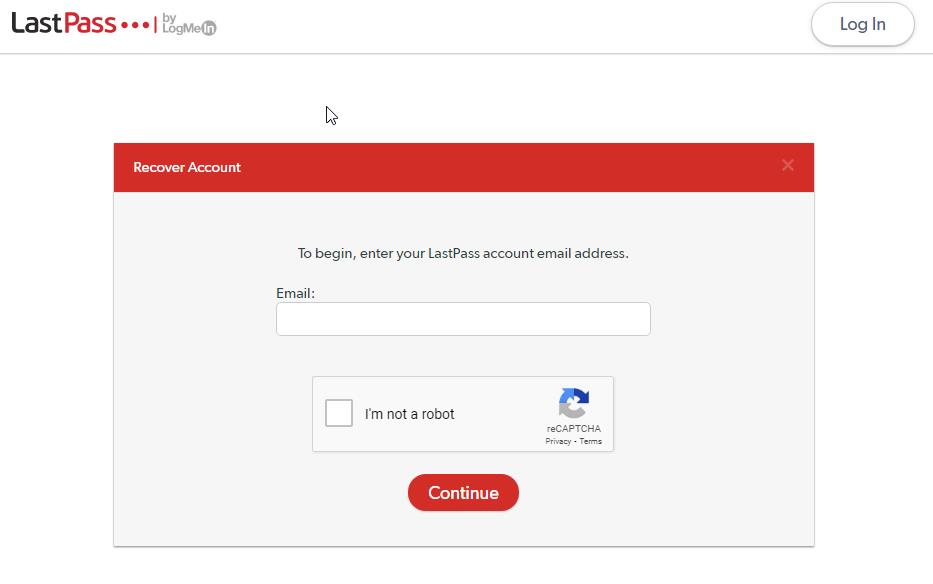

LastPass, po drugiej stronie księgi, ma lepszy mechanizm odzyskiwania. Aby zresetować zapomniane hasło LastPass, możesz również poprosić o wiadomość e-mail z podpowiedzią. Jeśli to się nie powiedzie, możesz użyć funkcji Odzyskaj konto, aby otrzymać jednorazowe hasło do zresetowania konta.

Bitwarden kontra LastPass: Kompatybilność aplikacji

Zarówno Bitwarden, jak i LastPass znajdują się na szczycie naszej listy najlepszych menedżerów haseł , głównie ze względu na ich silną kompatybilność z aplikacjami. Obie aplikacje umożliwiaj�� dostęp do hasła z dowolnego miejsca. Te menedżery haseł działają również z prawie każdym urządzeniem i przeglądarką, o których możesz pomyśleć, w tym Windows, Linux, Mac, iOS, Android, Firefox, Chrome, Safari, Opera, Edge i innymi.

Powiązane: 10 funkcji, których należy szukać w menedżerze haseł

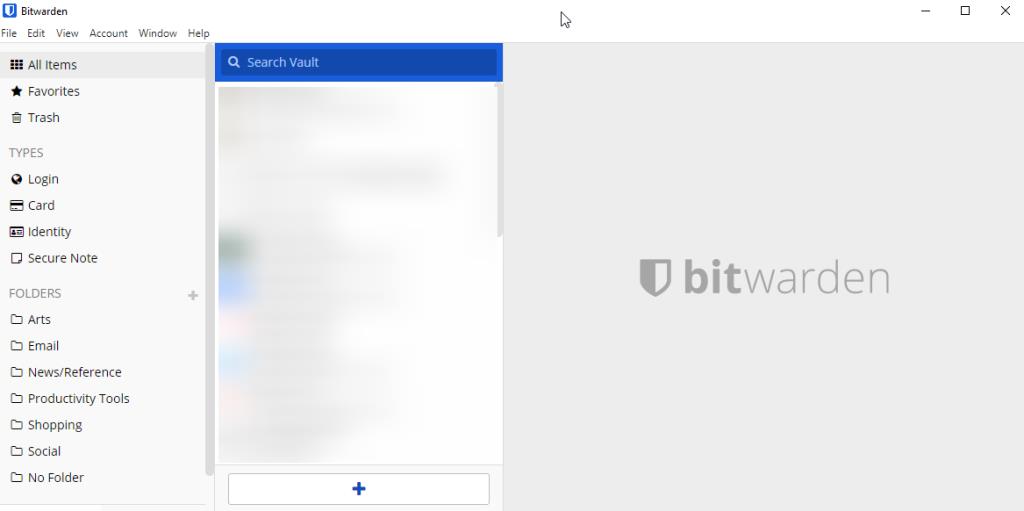

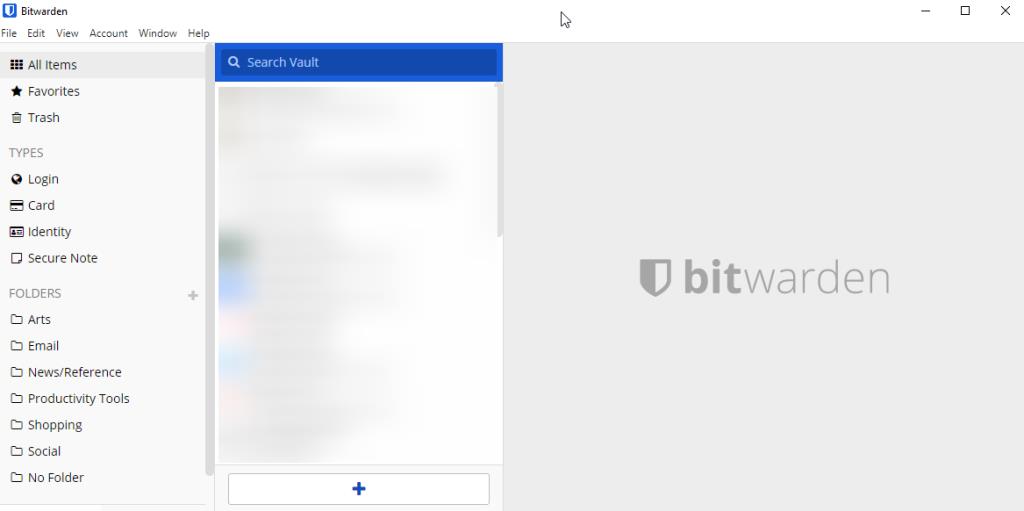

To powiedziawszy, pod względem użyteczności, aplikacja komputerowa Bitwarden jest bardziej dopracowana. Ma lepszy interfejs użytkownika, lepsze funkcje i łatwiejszy dostęp do ustawień konta.

Aplikacja komputerowa typu barebone firmy LastPass umożliwia przeglądanie i dodawanie haseł i to wszystko. Do wszystkiego innego musisz użyć rozszerzenia przeglądarki lub klienta internetowego.

LastPass kontra Bitwarden: Funkcje

Podstawowy zestaw funkcji obu tych menedżerów haseł jest prawie identyczny. Podczas konfiguracji utworzysz hasło główne. To jedyne hasło, którego będziesz potrzebować, aby uzyskać dostęp do wszystkich pozostałych haseł, informacji o karcie kredytowej i nie tylko.

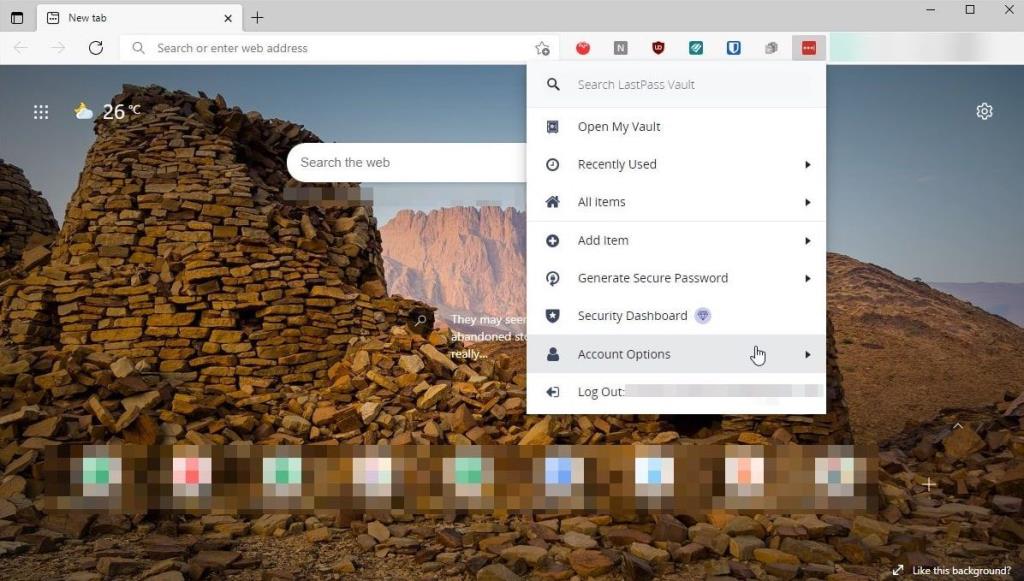

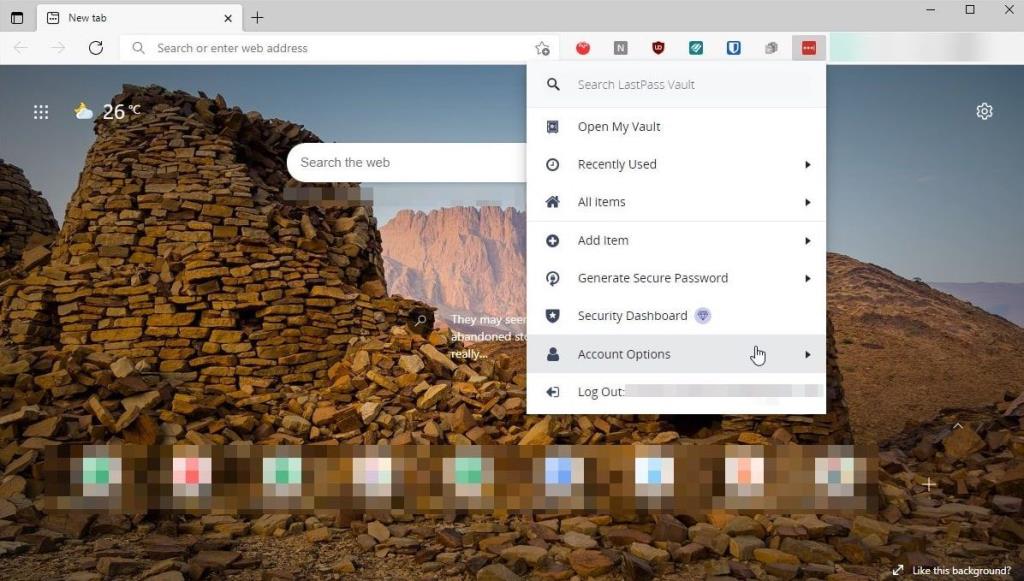

Dostęp do skarbca

Dostęp do skarbca w LastPass jest łatwy. Wystarczy kliknąć rozszerzenie, a od razu otworzy się skarbiec. Z drugiej strony Bitwarden wymaga dodatkowego kliknięcia, aby otworzyć zakładkę Vault. Na szczęście oba wyposażone są w pasek wyszukiwania, aby szybko znaleźć przedmioty.

Generator hasła

Te narzędzia mogą pomóc w utworzeniu unikalnego hasła dla każdego konta. Możesz określić długość, wielkość liter, znaki specjalne itp., aby utworzyć unikalne hasło.

LastPass twierdzi, że obsługuje hasła 100-znakowe (jednak generator wydawał się obsługiwać tylko 99), podczas gdy Bitwarden obsługuje do 128 znaków.

Centrum dostępu i udostępniania w sytuacjach awaryjnych (tylko użytkownicy Premium)

Centrum udostępniania LastPass pozwala na częściowe lub całkowite udostępnianie skarbca rodzinie lub przyjaciołom. Użytkownicy z pełnymi prawami będą współwłaścicielami udostępnionego elementu. Podobnie w Bitwarden możesz tworzyć organizacje do współdzielenia części twojego skarbca.

Dostęp awaryjny w obu usługach umożliwia dostęp do skarbca w nagłych wypadkach. Ponadto zaufane kontakty mogą prosić o dostęp w celu wyświetlenia lub przejęcia konta w razie potrzeby.

Użytkownicy premium Bitwarden mogą również uzyskać następujące raporty:

- Eksportuj hasła

- Ponownie użyte hasło

- słabe hasło

- Niezabezpieczona strona internetowa

- Nieaktywny 2FA (uwierzytelnianie dwuskładnikowe)

- Raport o naruszeniu danych

LastPass ma również własny system monitorowania ciemnej sieci, w którym pokazuje wycieki haseł i istniejące dane uwierzytelniające. Ponadto możesz używać wielu adresów e-mail do monitorowania ciemnej sieci i otrzymywania natychmiastowych powiadomień.

Obie usługi są dostępne na platformy Android i iOS. LastPass wygląda na mniej zagracony niż te dwa z nowoczesnym interfejsem użytkownika; jednak niedoświadczeni użytkownicy uznają Bitwarden za bardziej przyjazny dla użytkownika.

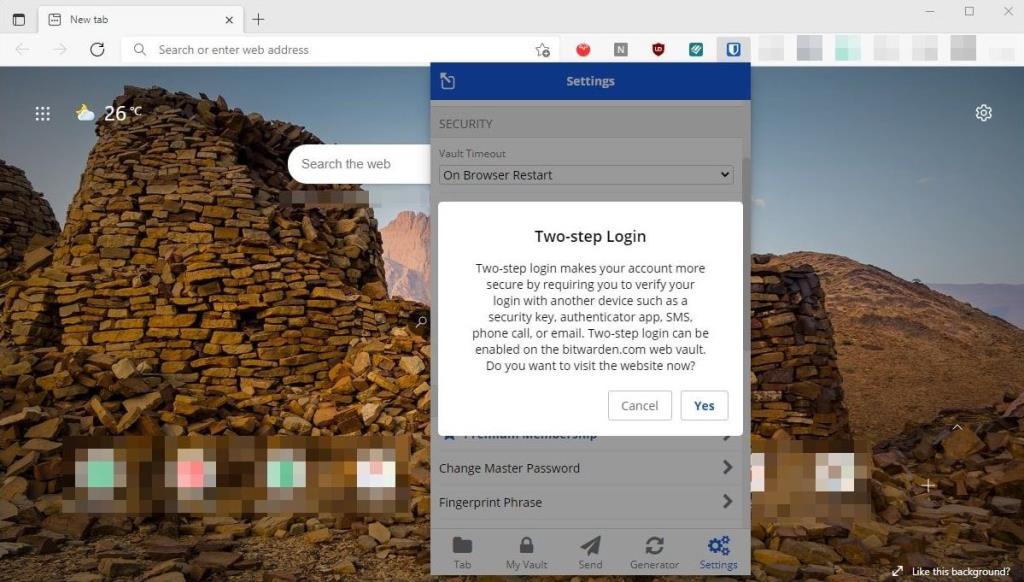

Automatyczne wylogowanie jest dostępne w obu aplikacjach i możesz dostosować limit czasu skarbca w swoich ustawieniach. Automatyczne uzupełnianie działa podobnie w obu aplikacjach i integruje się z systemem automatycznego uzupełniania haseł smartfona.

To, co daje LastPassowi przewagę, to jego klient sieciowy. Jest łatwiejszy w użyciu i jest wyposażony w funkcję automatycznego wypełniania bez konieczności instalowania dodatkowego oprogramowania.

Aby użyć zapisanych poświadczeń z Bitwarden, musisz kliknąć ikonę aplikacji i wybrać poświadczenia z listy. Mimo że możesz ręcznie włączyć tę funkcję w ustawieniach, autouzupełnianie jest nadal w fazie eksperymentalnej.

Pobierz : LastPass na iOS | Android (bezpłatna, dostępna wersja premium)

Pobierz : Bitwarden na iOS | Android (bezpłatna, dostępna wersja premium)

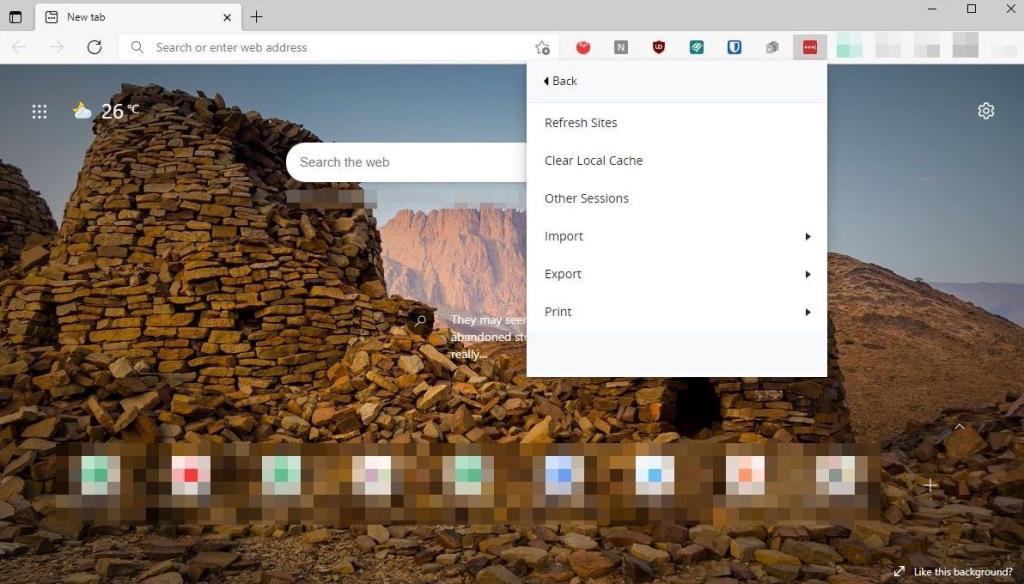

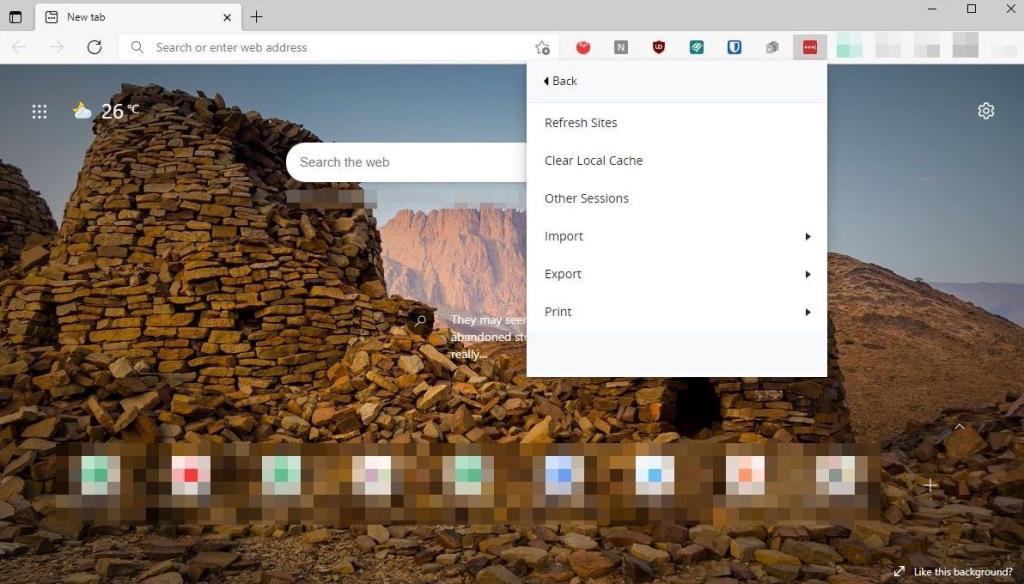

LastPass vs. Bitwarden: eksport i import

Jeśli chcesz zmienić menedżerów, eksportowanie i importowanie danych jest prostym procesem dla obu programów. Bitwarden obsługuje eksportowanie w formacie JSON, JSON Encrypted i CSV. Importowanie jest niezwykle proste, a Bitwarden obsługuje wszystkie główne formaty plików menedżera haseł.

Importowanie elementów z innego menedżera haseł do LastPass jest również łatwe. LastPass obsługuje ogólne pliki CSV i JSON i jest kompatybilny ze wszystkimi głównymi menedżerami haseł. Opcje eksportowania obejmują ogólne pliki CSV, zaszyfrowane pliki LastPass i pliki CSV wypełniania formularzy.

LastPass vs. Bitwarden: plany darmowe vs. Premium

LastPass stał się popularny wśród darmowych gadżetów. Jednak od marca 2021 r. firma znacznie ograniczyła funkcje swojego bezpłatnego planu.

Bezpłatni użytkownicy LastPass nie mogą już korzystać z menedżera haseł na dwóch urządzeniach jednocześnie. Ogranicza również przełączanie urządzeń do trzech razy, co oznacza, że musisz zdecydować, czy wolisz, aby było ono aktywne przez cały czas na komputerze lub telefonie komórkowym. Abonament premium to jedyny sposób na nieograniczony dostęp.

Dla porównania, Bitwarden ma mniej ograniczeń dla swojego bezpłatnego planu. Na przykład plany Free Individual oferują nieograniczone miejsce na dane logowania, notatki, karty, tożsamości i dostęp do oprogramowania na dowolnym urządzeniu.

Plany premium Bitwarden są tańsze w porównaniu do LastPass. Począwszy od 10 USD rocznie, plan Premium Individual oferuje udostępnianie plików za pośrednictwem Bitwarden Send, obsługę Yubikey, FIDO2 i DUO, 1 GB pamięci, Bitwarden Authenticator i priorytetową obsługę.

Indywidualny plan premium LastPass to 36 USD rocznie za podobny zestaw funkcji. Bitwarden ma również tańszy plan rodzinny za 40 USD rocznie w porównaniu z 48 USD rocznie LastPass za dostęp dla sześciu użytkowników i nieograniczone udostępnianie.

Bitwarden to doskonała alternatywa dla LastPass

Zarówno Bitwarden, jak i LastPass to doskonałe rozwiązania do zarządzania hasłami. Ale dla większości użytkowników Bitwarden ma więcej sensu. Ma lepszy zestaw funkcji w warstwie bezpłatnej, nie ma ograniczeń w obsłudze wielu urządzeń i jest narzędziem typu open source.

Chociaż LastPass ma lepszy interfejs użytkownika i jest intuicyjny w użyciu, ograniczony darmowy plan i brak obsługi wielu urządzeń mogą być przełomem dla okazjonalnych użytkowników. Oczywiście możesz przejść na plan premium, aby usunąć te ograniczenia, ale przy 36 USD rocznie nie jest to najtańszy wybór.