Jeśli chcesz zainwestować w VPN, NordVPN i ExpressVPN są oczywistymi opcjami. Oba oferują wysokie prędkości i oba mają długą historię pozytywnych recenzji klientów.

Jak więc wybrać między dwiema firmami, skoro obie są wysoce polecane? Spróbujmy odpowiedzieć dokładnie na to pytanie.

Gdzie znajdują się serwery NordVPN i ExpressVPN?

Bez względu na wybranego dostawcę prawdopodobnie nie zabraknie Ci serwerów. W chwili pisania tego tekstu NordVPN zapewnia ponad 5300 serwerów w 59 krajach, a ExpressVPN zapewnia ponad 3000 serwerów w 89 krajach.

Przed zarejestrowaniem się w którymkolwiek z nich warto sprawdzić dokładne lokalizacje. Największe prędkości zazwyczaj osiąga się, wybierając serwer znajdujący się najbliżej Twojej lokalizacji.

NordVPN kontra ExpressVPN: Prywatność

NordVPN ma siedzibę w Panamie, podczas gdy ExpressVPN ma siedzibę na Brytyjskich Wyspach Dziewiczych. Z punktu widzenia prywatności obie te lokalizacje są idealne. Żaden kraj nie ma przepisów dotyczących przechowywania danych i oba są poza zasięgiem 14 oczu .

Dzięki temu zarówno NordVPN, jak i ExpressVPN mogą świadczyć usługi, które szanują prywatność ich użytkowników. Każda firma oferuje politykę braku logów. Oznacza to, że kiedy przeglądasz sieć za pomocą ich produktu, nie prowadzą one żadnego zapisu Twojej aktywności.

Powiązane: Co to jest VPN bez logów?

Każda polityka została również niezależnie zweryfikowana przez PWC . Jest to ważne, ponieważ logi mogą być cenne i bez niezależnej weryfikacji każda firma może złożyć taką obietnicę.

NordVPN kontra ExpressVPN: Bezpieczeństwo

Zarówno ExpressVPN, jak i NordVPN używają 256-bitowego szyfrowania, aby zachować prywatność Twoich nawyków przeglądania. Obsługują również szereg różnych protokołów VPN, w tym OpenVPN i IPSec.

Ważną różnicą jest to, że NordVPN używa WireGuard, podczas gdy ExpressVPN używa Lightway.

WireGuard to coraz bardziej popularny protokół VPN, który jest open source. Lightway ma wiele takich samych funkcji jak WireGuard, ale jest to zamknięte źródło, a ExpressVPN jest jedyną firmą, która z niego korzysta.

Zaawansowane funkcje w NordVPN i ExpressVPN

Zarówno ExpressVPN, jak i NordVPN oferują szereg funkcji zaprojektowanych w celu zachowania prywatności Twojej aktywności online.

NordVPN ma jednak kilka dodatkowych funkcji, które sprawiają, że jest to ogólnie najbezpieczniejszy wybór.

Funkcje oferowane przez ExpressVPN i NordVPN

- Split Tunneling: Pozwala wybrać, które aplikacje łączą się przez VPN, a które łączą się bezpośrednio. Na przykład możesz chcieć przesyłać strumieniowo za pomocą VPN, jednocześnie przeglądając bez niej.

- Wyłącznik awaryjny : wyłącznik awaryjny utrzymuje adres IP w ukryciu na wypadek przypadkowego rozłączenia się z serwerem VPN. Osiąga to, wyłączając Internet do czasu przywrócenia połączenia.

Dodatkowe funkcje oferowane przez NordVPN

- Cybersec: blokuje złośliwe strony internetowe, które NordVPN uznał za niebezpieczne.

- Podwójna sieć VPN: umożliwia łączenie się za pośrednictwem dwóch sieci VPN zamiast jednego. Zaletą tej funkcji jest to, że każdy, kto obserwuje Twój ruch internetowy, będzie wiedział, że masz połączenie z VPN, ale nie będzie wiedział, jaką witrynę odwiedziłeś później.

- Onion Over VPN: Pozwala to najpierw połączyć się z serwerem NordVPN, a następnie skierować ruch przez co najmniej trzy różne serwery Tor w celu uzyskania dodatkowej anonimowości.

Jak łatwo korzystać z NordVPN i ExpressVPN?

Zarówno NordVPN, jak i ExpressVPN zostały zaprojektowane tak, aby były łatwe w użyciu, nawet dla tych, którzy nie znają technologii VPN.

Aplikacje są kompatybilne ze wszystkimi popularnymi systemami operacyjnymi, w tym Windows, Mac, Linux, Android i iOS. Można je również zainstalować na wielu różnych urządzeniach, takich jak Amazon Fire Sticks i Kindles.

Jeśli posiadasz wiele urządzeń, warto zauważyć, że obaj dostawcy obsługują jednoczesne połączenia. NordVPN można zainstalować na maksymalnie sześciu różnych urządzeniach, podczas gdy Express można zainstalować na maksymalnie pięciu.

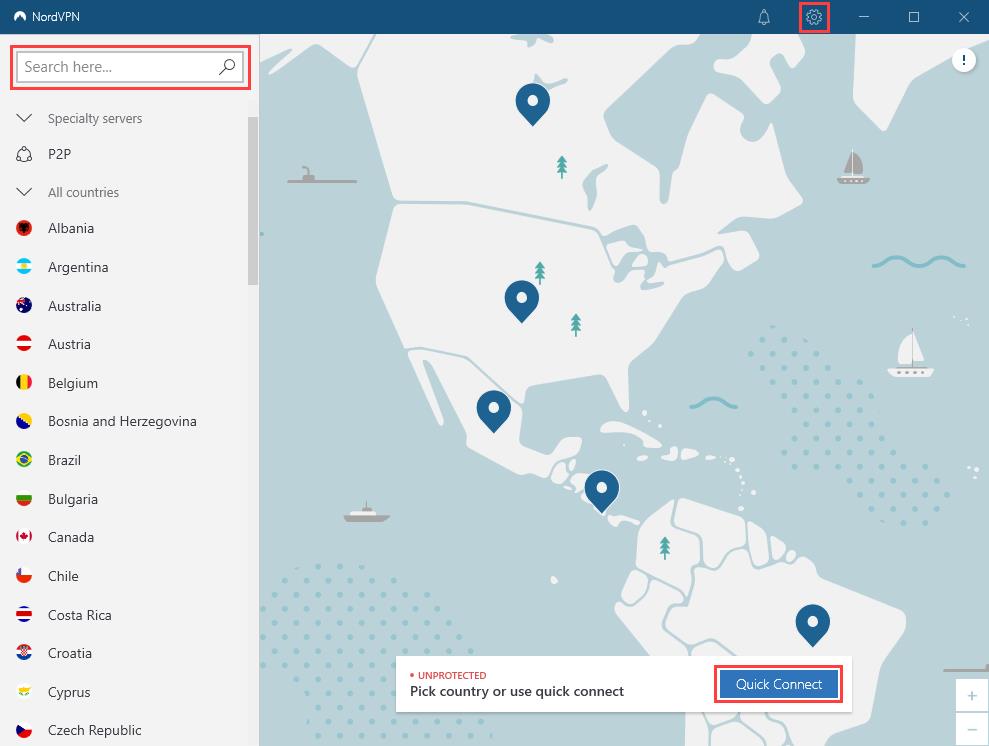

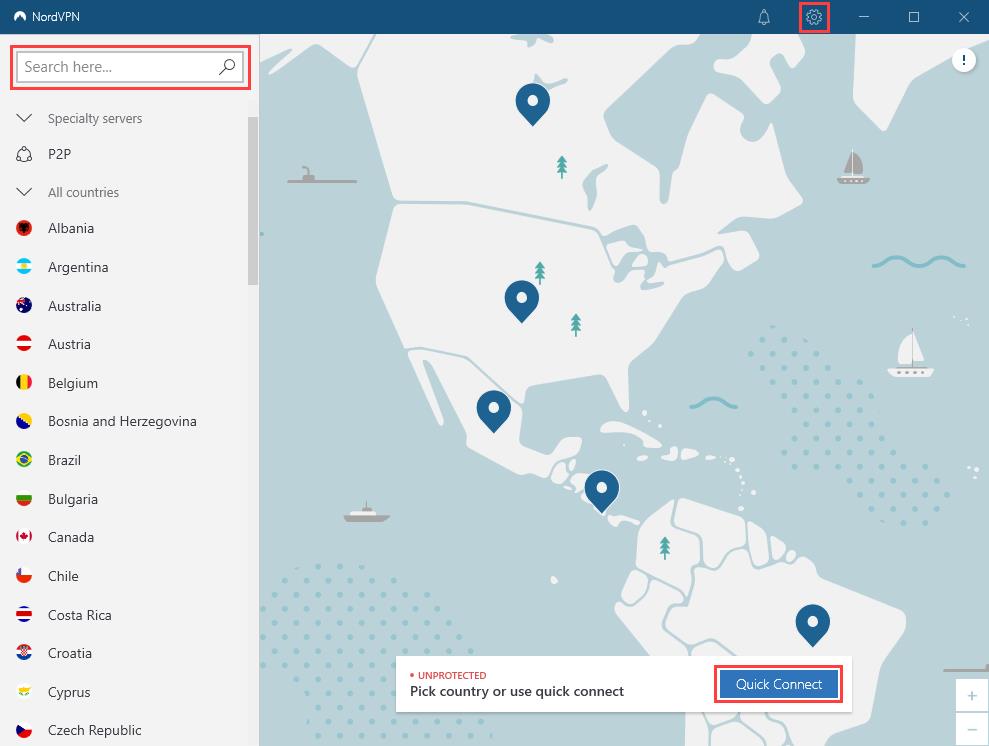

Podstawowa różnica między nimi polega na tym, że aplikacja NordVPN jest większa i oferuje interaktywną mapę lokalizacji serwerów.

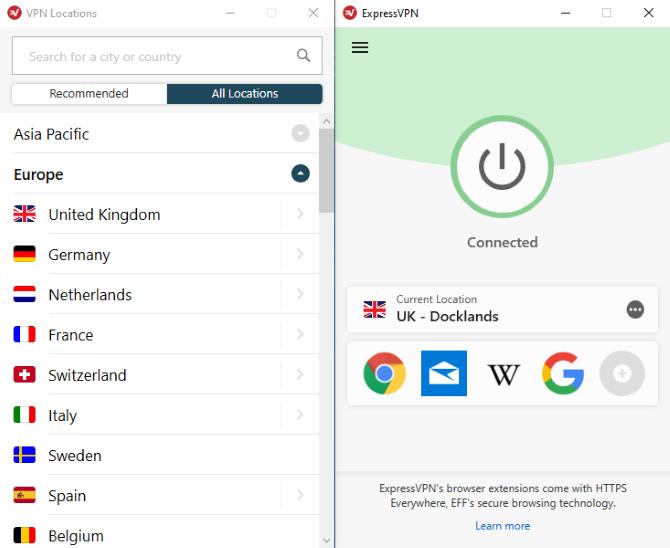

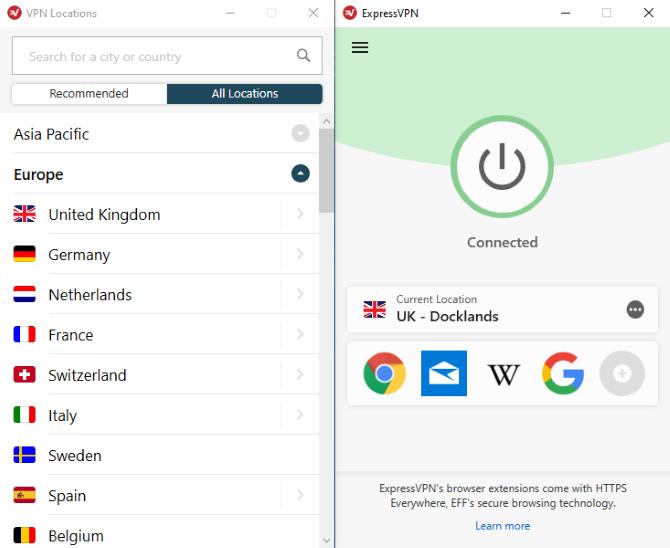

Aplikacja ExpressVPN zawiera listę lokalizacji serwerów i prawdopodobnie ma bardziej przejrzysty wygląd.

Czy możesz przesyłać strumieniowo za pomocą NordVPN i ExpressVPN?

Jeśli chcesz oglądać w serwisie Netflix coś, co nie jest dostępne w Twojej lokalizacji, VPN pozwoli Ci to zrobić.

Zarówno NordVPN, jak i ExpressVPN są kompatybilne z Netflix, Hulu, Disney+ i wieloma innymi platformami do przesyłania strumieniowego. Posiadają również szereg funkcji, które sprawiają, że jest to bardziej wydajne.

Wszystkie ich serwery umożliwiają przesyłanie strumieniowe. Oznacza to, że nie musisz zmieniać serwera, aby rozpocząć transmisję. Co więcej, oznacza to, że możesz wybrać dowolną lokalizację, w której uzyskasz najlepszą prędkość.

Oba są również wyposażone w Smart DNS. Smart DNS umożliwia strumieniowe przesyłanie treści bez wcześniejszego wysyłania ich przez serwer VPN. Oznacza to większe prędkości. Umożliwia również korzystanie z VPN na urządzeniach, które w inny sposób nie obsługują korzystania z VPN; na przykład niektóre inteligentne telewizory.

NordVPN kontra ExpressVPN: Torrentowanie

Jeśli lubisz torrenty, możesz użyć zarówno NordVPN, jak i ExpressVPN bez ujawniania swojego adresu IP.

ExpressVPN umożliwia korzystanie z dowolnego serwera do torrentowania. NordVPN umożliwia torrentowanie tylko na wyspecjalizowanych serwerach, ale jest ich tak wiele (ponad 3000), że raczej nie zauważysz ograniczenia.

NordVPN zapewnia również serwery, które zostały specjalnie zoptymalizowane pod kątem ruchu P2P.

NordVPN kontra ExpressVPN: Cena

NordVPN zaczyna się od 11,95 USD miesięcznie, ale cena spada do 4,92 USD, jeśli zarejestrujesz się na rok lub 3,30 USD, jeśli zarejestrujesz się na 27 miesięcy.

ExpressVPN zaczyna się od 12,95 USD miesięcznie, ale cena spada do 9,95 USD, jeśli zarejestrujesz się na 6 miesięcy lub 8,32 USD, jeśli zarejestrujesz się na rok.

W ujęciu miesięcznym różnica w cenie między nimi jest znikoma. Ale jeśli chcesz mieć VPN do długotrwałego użytkowania, NordVPN to mniej niż połowa ceny ExpressVPN.

Opcje płatności i zasady zwrotów w NordVPN i ExpressVPN

Zarówno NordVPN, jak i ExpressVPN umożliwiają płacenie kartą kredytową, kryptowalutą i szeregiem różnych e-portfeli.

NordVPN i ExpressVPN oferują 30-dniową gwarancję zwrotu pieniędzy. Jest to ważne, ponieważ żadna firma nie oferuje bezpłatnego okresu próbnego.

Możesz jednak skorzystać z naszych ekskluzywnych ofert, dzięki którym otrzymasz trzy miesiące za darmo zarówno w ExpressVPN, jak i NordVPN .

Który do ciebie pasuje?

Jeśli chcesz kupić nową sieć VPN, zarówno ExpressVPN , jak i NordVPN to doskonały wybór. Każda usługa zapewnia niezniszczalne szyfrowanie i umożliwia prywatne surfowanie przy minimalnej utracie prędkości.

Jeśli jednak próbujesz wybrać między tymi dwoma, NordVPN jest nieco lepszy. Dodatkowe funkcje, które oferują, są naprawdę przydatne. I pomimo dodatkowej funkcjonalności, udaje im się oferować swoją usługę w niższej cenie.