ZenMate VPN jest popularnym wyborem wśród użytkowników, który reklamuje politykę braku logowania i dodatkową funkcjonalność za pośrednictwem rozszerzeń przeglądarki. Jeśli chcesz dowiedzieć się, czy warto poświęcić swój czas, przeczytaj pełną recenzję ZenMate VPN, aby zobaczyć nasz werdykt.

Czy ZenMate (lub jakikolwiek inny) VPN jest dla Ciebie odpowiedni?

VPN to przydatne narzędzia do ochrony Twojej prywatności. Chociaż same w sobie nie są srebrnymi kulami, mogą być częścią większego pakietu ochrony prywatności, aby zachować anonimowość w Internecie.

Powody korzystania z VPN mogą być różne, od ochrony ruchu przed inwigilacją sponsorowaną przez państwo po uniemożliwienie komuś podglądania ruchu w sieci Wi-Fi publicznej kawiarni. W związku z tym musisz wybrać VPN, który odpowiada Twoim potrzebom. VPN, który pozwala oglądać Netflix w innym kraju, może nie wystarczyć, aby uniknąć nielegalnych agencji szpiegowskich.

W przypadku ZenMate jego cel jest bardzo jasny. Został zaprojektowany, aby obejść blokowanie geograficzne. Po drugie, zapewnia prywatność podczas torrentowania. W związku z tym, chociaż może zapewniać wystarczającą ochronę przed zagrożeniami niskiej jakości, takimi jak członkowie rodziny, małżonkowie lub dostawcy usług internetowych (ISP), nie polecam korzystania z niego, jeśli potrzebujesz ekstremalnej prywatności. A nawet jeśli używałeś go do ochrony przed zagrożeniami niskiej jakości, nadal będziesz musiał przeprowadzać wszystkie wyszukiwania za pomocą wyszukiwarki proxy .

Od kogo kupujesz?

Zanim zagłębimy się w analizę ZenMate, warto dokładnie sprawdzić, komu konkretnie pokładamy zaufanie podczas korzystania z usługi.

Kto jest właścicielem ZenMate?

Przez pewien czas ZenMate był pod kontrolą ZenGuard GmbH. W październiku 2018 ZenMate został odebrany przez Kape Technologies Plc .

Kape Technologies ma siedzibę w Londynie w Anglii. Firma ma pod swoją opieką kilka innych produktów, takich jak CyberGhost, DriverFix i ReImage. CyberGhost znalazł się pod ostrzałem kilka lat temu po tym, jak ProPrivacy poinformowało, że rejestruje identyfikatory sprzętu, a ZDNet opublikował informacje o tym, jak sam ZenMate cierpi z powodu błędów ujawniających prywatność.

Warto również zauważyć, że Kape był kiedyś nazywany CrossRider, ale zmienił nazwę, jak donosi Globes . Powodem tego jest to, że CrossRider zajmował się oprogramowaniem reklamowym, o czym można przeczytać w raporcie Malwarebytes na ten temat.

Ile kosztuje ZenMate?

ZenMate zwykle kosztuje 9,99 USD za jeden miesiąc, 3,99 USD miesięcznie za 47,88 USD rocznie lub 2,05 USD za 49,20 USD co dwa lata. Ale od września 2019 r. ZenMate VPN prowadzi ofertę promocyjną, w której miesięczna cena wynosi 1,75 USD. Ta cena może jednak ulec zmianie w dowolnym momencie, więc bądź ostrożny.

W związku z tym jest to mniej więcej średnia dla VPN. VPN zazwyczaj kosztują około 10 USD miesięcznie, więc płacisz taką samą miesięczną cenę za ZenMate, jak za najlepsze VPN na rynku.

Jeśli chcesz spróbować przed zakupem, ZenMate oferuje bezpłatną wersję; jednak pozwala wybrać tylko jedną z czterech lokalizacji i ogranicza prędkość pobierania do 2 MB/s. Oficjalnie ostrzegamy przed korzystaniem z darmowych sieci VPN , z wyjątkiem omijania blokowania geograficznego.

Jakie funkcje ma ZenMate?

Niestety, sytuacja wygląda trochę niepewnie w przypadku ZenMate, a nawet jeszcze go nie zainstalowaliśmy! Czy funkcje ZenMate odkupiają jego nieco zacienione tło i solidną cenę?

Jak łatwo jest skonfigurować?

Możesz skonfigurować ZenMate na urządzeniu z systemem Windows ( Windows ma kilka darmowych sieci VPN ), Mac, iOS lub Android. Zawiera nawet rozszerzenia przeglądarki do szybkiego tunelowania, które omówimy dalej.

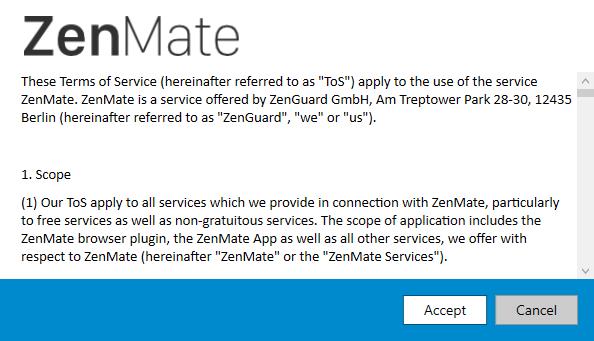

Jeśli chodzi o konfigurację, Windowsowa nie może być prostsza. Po pobraniu i uruchomieniu pliku instalacyjnego ZenMate udostępnia warunki korzystania z usługi do przeczytania.

Gdy zaakceptujesz warunki, zainstalowany zajmie się wszystkim innym. Automatycznie pobiera i instaluje wszystko, czego potrzebuje do działania, a następnie konfiguruje się w Twojej sieci.

Po zakończeniu klient automatycznie uruchomi się, gotowy do użycia.

Czy ZenMate ma wyłącznik awaryjny?

Wyłączniki awaryjne są bardzo ważne, jeśli cenisz swoją prywatność. Serwery VPN nie są niezawodne i czasami ulegają awarii. W przypadku awarii komputer automatycznie przełącza się na połączenie domowe, aby ponownie nawiązać połączenie.

Na pierwszy rzut oka wydaje się to przydatne, ale co, jeśli VPN przestanie działać, nie zdając sobie z tego sprawy? Będziesz surfować w swojej sieci domowej bez jakiejkolwiek prywatności, ujawniając się gospodarzowi!

W tym miejscu pojawia się wyłącznik awaryjny. Jeśli VPN z wyłącznikiem awaryjnym wykryje, że jej sieć uległa awarii, całkowicie wyłączy Twój Internet, aby zapobiec „przeciekowi” połączenia.

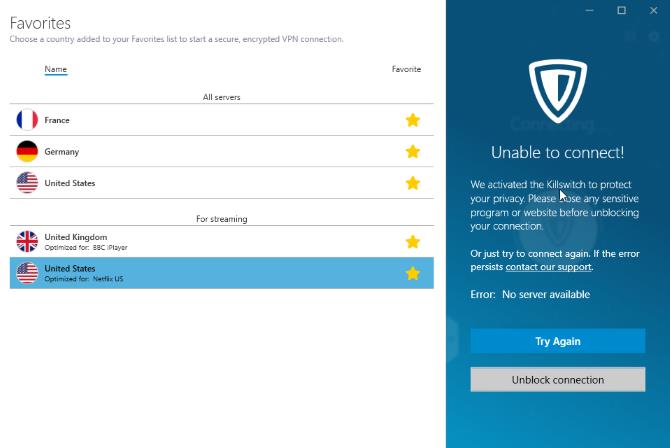

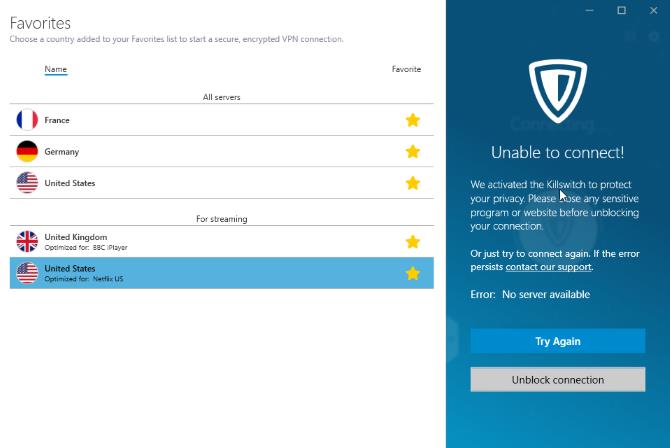

Na szczęście ZenMate ma wyłącznik awaryjny, który jest domyślnie włączony . Gdy serwer ulegnie awarii, ZenMate blokuje Twój Internet, aby zapobiec wyciekowi. Wyświetla również przycisk do usunięcia blokady, jeśli zatrzymałeś przeglądanie prywatne.

Ile urządzeń możesz używać?

Wraz z planem na poziomie Ultimate otrzymałem pięć urządzeń, z którymi mogłem korzystać z ZenMate. To wystarczyło, aby pokryć cały mój sprzęt. Jednak w przypadku dwóch lub więcej osób licencja na pięć urządzeń może wydawać się ciasna.

Czy ZenMate jest dobry do blokowania geograficznego?

Jedną z ciekawszych funkcji ZenMate są specyficzne serwery do unikania blokad geograficznych. Kiedy spojrzysz na listę serwerów oznaczoną jako „do przesyłania strumieniowego”, ZenMate zaleci serwery dla różnych usług. Na przykład, jeśli jesteś ze Stanów Zjednoczonych i chcesz uzyskać dostęp do brytyjskiej usługi BBC, możesz wybrać serwer w Wielkiej Brytanii oznaczony jako „zoptymalizowany pod kątem BBC iPlayer”.

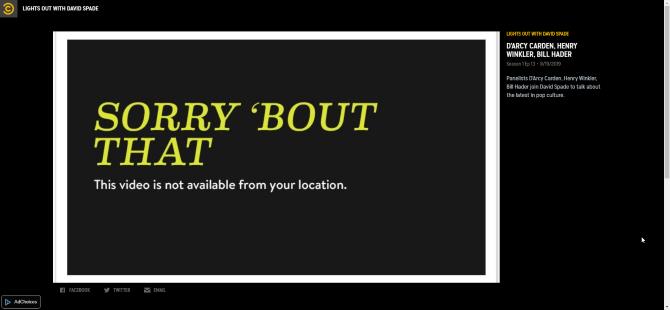

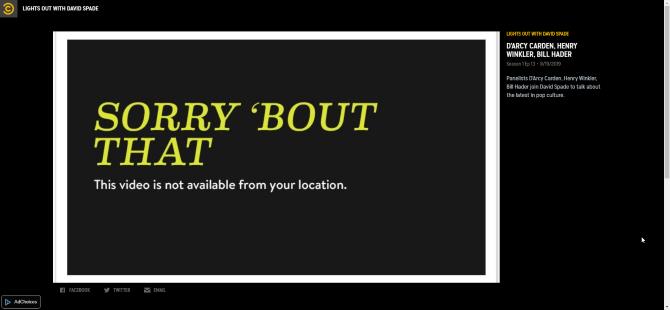

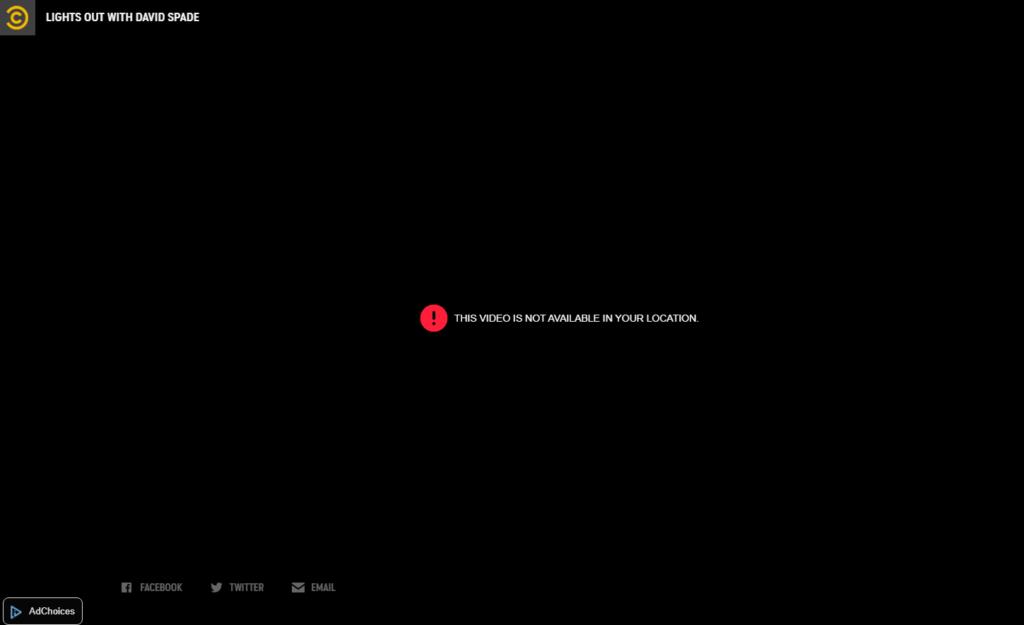

Aby to przetestować, próbowałem oglądać Comedy Central z mojego urządzenia z Wielkiej Brytanii. Rzeczywiście, Comedy Central nie pozwoliło mi oglądać swoich filmów.

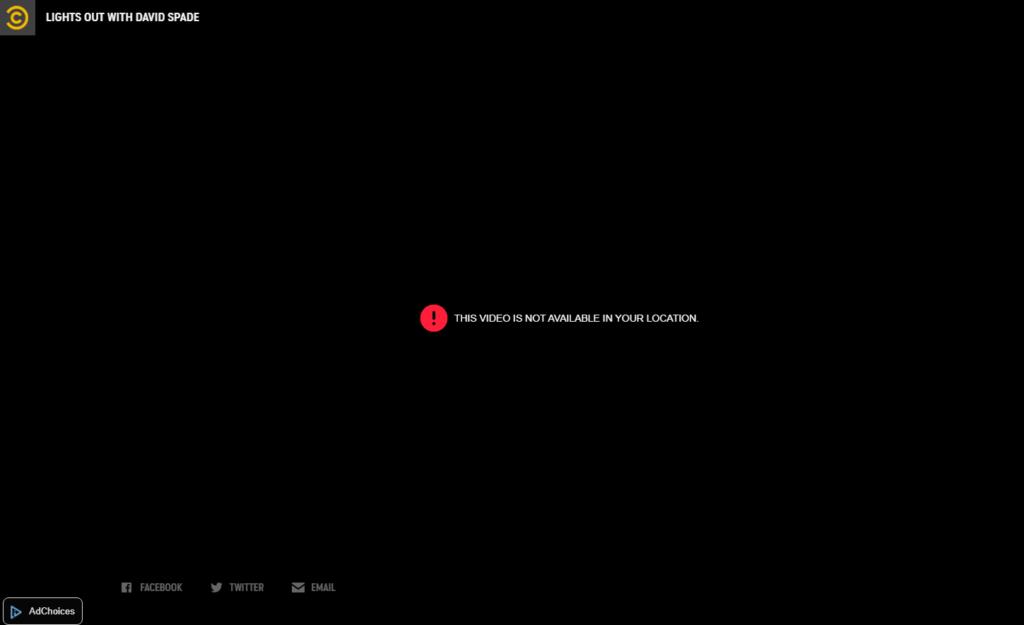

Następnie wszedłem na ZenMate i połączyłem się z serwerem zoptymalizowanym pod kątem Comedy Central. Niestety, kiedy ponownie załadowałem stronę, Comedy Central nadal nie pozwalało mi oglądać swoich filmów.

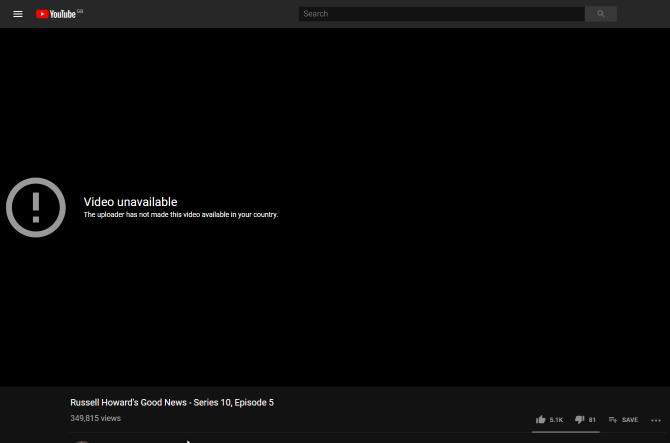

Ponieważ serwer Comedy Central nie działał zgodnie z przeznaczeniem, wypróbowałem serwer w USA zoptymalizowany pod kątem Netflix. Niestety serwer Netflix nie działał i nie działał przez cały okres testowy.

Aktualizacja edytora : Przedstawiciel ZenMate skontaktował się z nami, aby poinformować nas, że „serwer Netflix” jest ponownie online. Netflix rzeczywiście ponownie pracował nad swoimi serwerami.

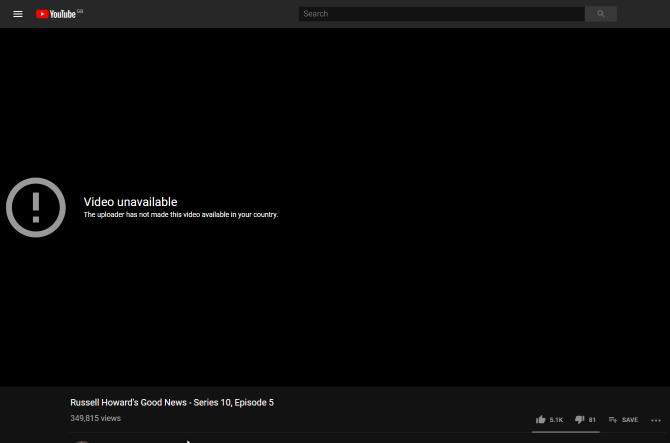

Niezrażony poszedłem na YouTube, aby sprawdzić, czy może odblokować filmy. Znalazłem wideo Russel Branda, które jest zablokowane w Wielkiej Brytanii (co jest dziwne, biorąc pod uwagę, że jest komikiem z Wielkiej Brytanii).

Zalogowałem się na serwer zoptymalizowany pod kątem YouTube, odświeżony i voila --- wynik.

W związku z tym możesz użyć ZenMate do ominięcia blokowania geograficznego; jednak niektóre z wyznaczonych serwerów dla usług nie działają dla tej usługi, a niektóre serwery będą nieczynne przez pewien czas.

Czy możliwości P2P ZenMate są dobre?

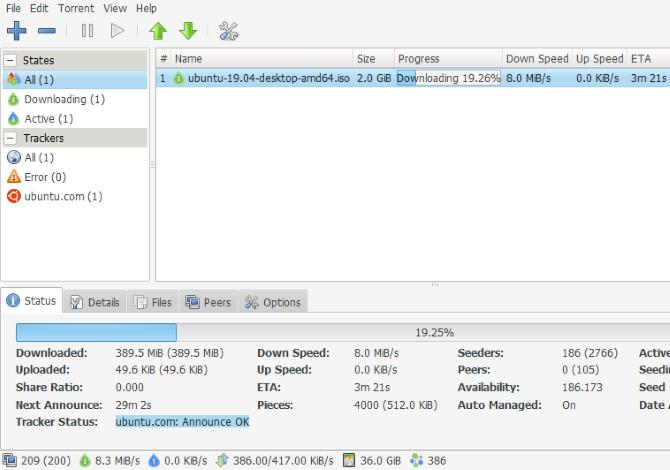

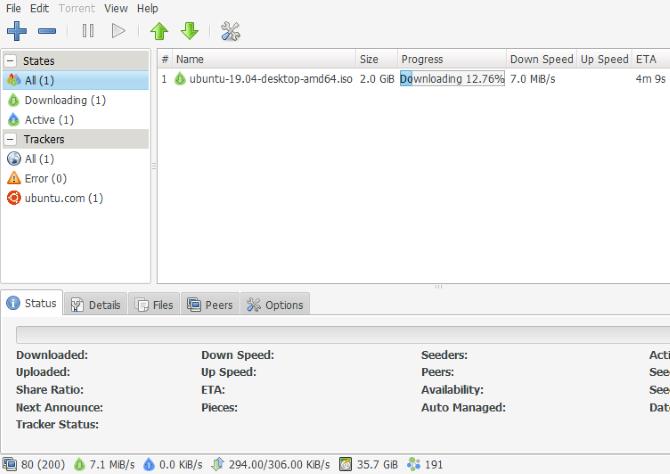

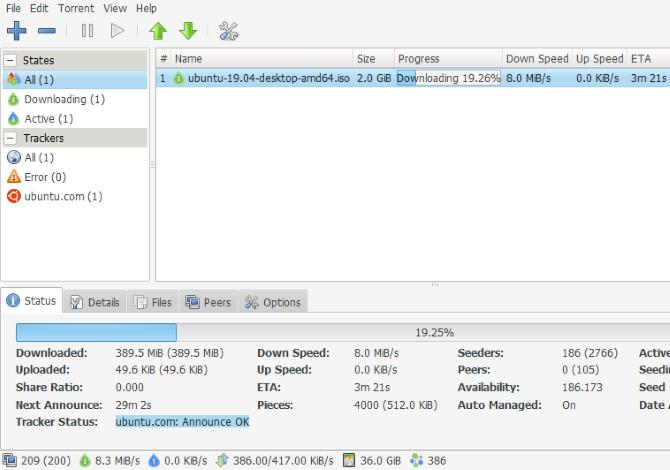

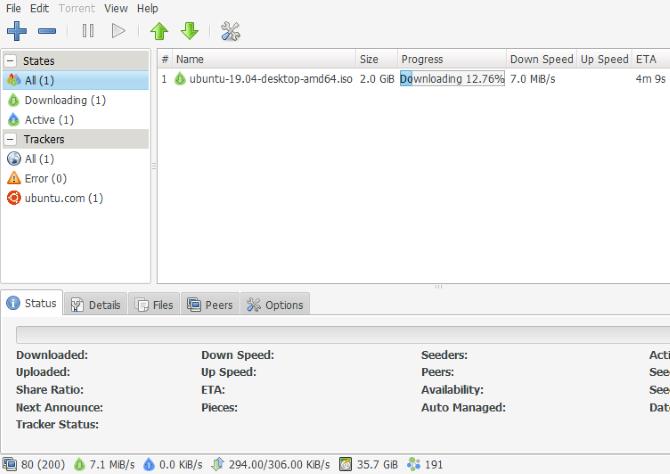

ZenMate ma również dedykowane sieci P2P dla ruchu torrentowego. W związku z tym chciałem zobaczyć, jak szybko pójdą. Uruchomiłem Potop i próbowałem pobrać Ubuntu do mojej zwykłej sieci domowej. Udało mi się uzyskać prędkość około 8 MB/s.

Kiedy wybrałem dedykowany serwer torrentowy w moim kraju, prędkości spadły tylko do około 7 MB/s. Ponownie, chociaż był to zauważalny spadek, nadal mogłem pobrać Ubuntu z dobrą prędkością.

Czy ZenMate obsługuje regularne korzystanie z VPN?

Jeśli nie jesteś zainteresowany używaniem ZenMate do torrentowania lub unikania blokad geograficznych, z przyjemnością dowiesz się, że ma do wyboru serwery ogólnego użytku. Niestety te serwery są bardzo ograniczone; tylko jeden na kraj. Z każdym serwerem jest powiązane obciążenie publiczne, więc jeśli inni użytkownicy mocno obciążają serwer, z którego chcesz korzystać, nie masz szczęścia.

Czy istnieje Ad-Blocker ZenMate?

ZenMate nie ma blokowania reklam w samej sieci VPN; ma jednak osobne rozszerzenie o nazwie ZenMate Web Firewall . Zawierał bloker reklam, który dobrze radzi sobie z blokowaniem reklam, a także informuje, skąd pochodzą reklamy i dlaczego zostały zbanowane.

A co z rozszerzeniem Chrome dla ZenMate VPN?

ZenMate jest również wyposażony w opcjonalne rozszerzenie Chrome . Aby z niego korzystać, potrzebujesz subskrypcji, ale po zalogowaniu nie będzie Cię to ponownie męczyć.

Po zainstalowaniu możesz kliknąć rozszerzenie, aby przekierować ruch Chrome na inny serwer. Jest to przydatne, gdy chcesz ominąć pojedynczą witrynę, która odmawia dostępu z Twojego kraju.

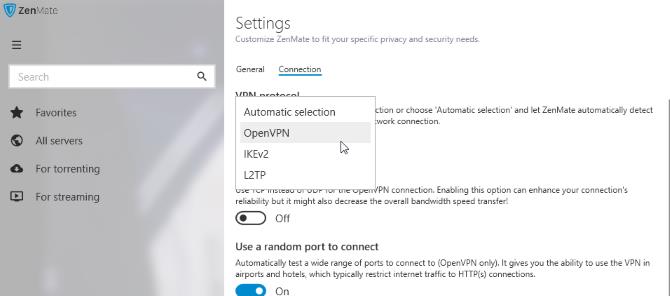

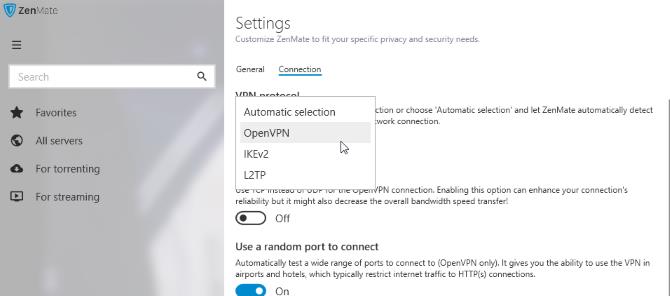

Jakiego szyfrowania może używać ZenMate?

Domyślnie ZenMate wybierze najlepszy dla Ciebie protokół. Jeśli jednak chcesz mieć kontrolę, możesz wybrać między OpenVPN, IKEv2 i L2TP .

Jak Open Source jest ZenMate?

Zupełnie nie! Jeśli oprogramowanie o otwartym kodzie źródłowym jest dla Ciebie najważniejsze, ZenMate nie jest najlepszym wyborem. Wszystko jest zamknięte i z dala od użytkownika, więc nie możesz zobaczyć, co dzieje się pod maską.

Czy ZenMate obsługuje klienta OpenVPN?

Tak! W rzeczywistości na stronie ZenMate znajduje się samouczek OpenVPN , który uczy, jak go skonfigurować.

Czy możesz uruchomić Tora na ZenMate?

Tak! Po przeprowadzeniu kilku testów z przeglądarką Tor wszystko działało bez problemów. W związku z tym, jeśli lubisz dźwięk ZenMate i chcesz maksymalnej prywatności, możesz połączyć te dwa elementy, aby zapewnić bezpieczne przeglądanie.

Czy ZenMate jest bezpieczny i prywatny?

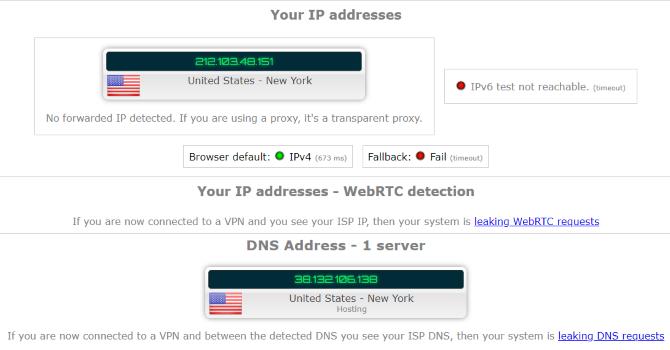

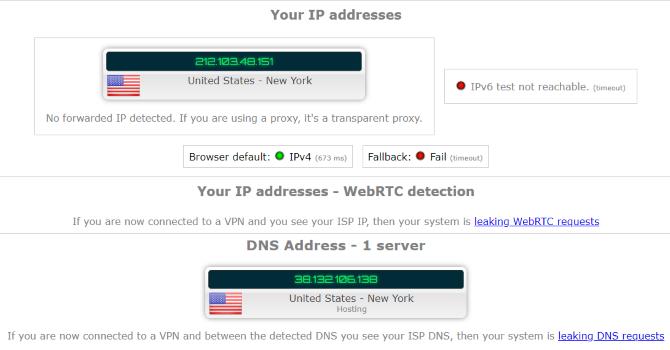

Aby sprawdzić, czy ZenMate zapewnia ochronę przed wyciekami, poddałem go testowi wycieku IP, aby zobaczyć, jak radzi sobie z połączeniem z ich serwerem w USA. Na szczęście test wrócił z dobrymi wynikami, co pokazuje, że ZenMate nie „wycieka” twoich informacji podczas korzystania z niego.

Jak szybko działa ZenMate?

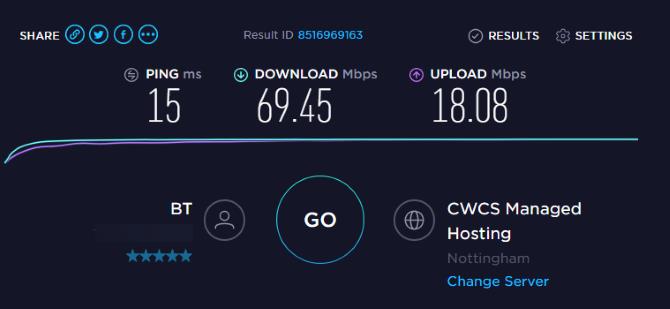

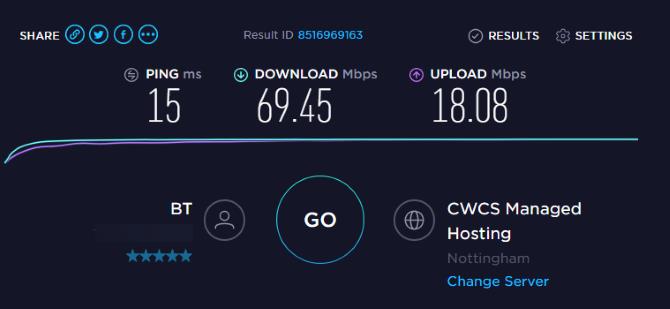

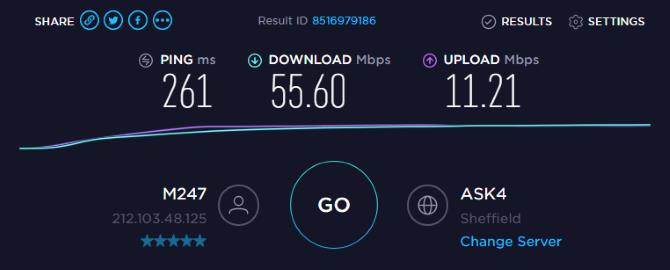

Aby przetestować szybkość ZenMate, zainstalowałem go na laptopie przez połączenie Wi-Fi z routerem w tym samym pomieszczeniu. Następnie przeprowadziłem testy na SpeedTest, aby zobaczyć, jak szybko poszło.

Kiedy wykonałem test prędkości bez aktywnego VPN, osiągnąłem prędkość około 70 Mb/s.

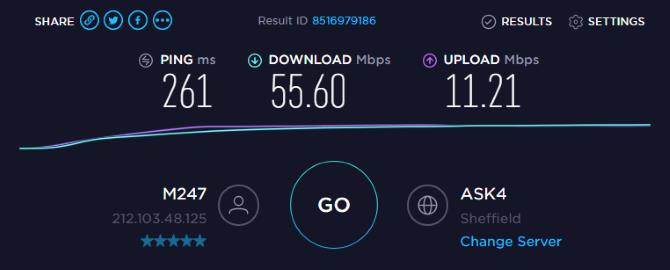

Po przejściu na serwer zlokalizowany w USA prędkość ta spadła tylko do około 50 Mb / s. W związku z tym, chociaż istnieje zauważalna utrata prędkości podczas korzystania z VPN, nie jest to znacząca. ZenMate VPN nie powinien mieć problemów z przesyłaniem strumieniowym multimediów na większości połączeń szerokopasmowych. Jednak stopień zmniejszenia przepustowości może mieć wpływ na to, czy użytkownicy DSL mogą niezawodnie przesyłać strumieniowo zawartość o wyższej rozdzielczości.

Jak tam obsługa klienta?

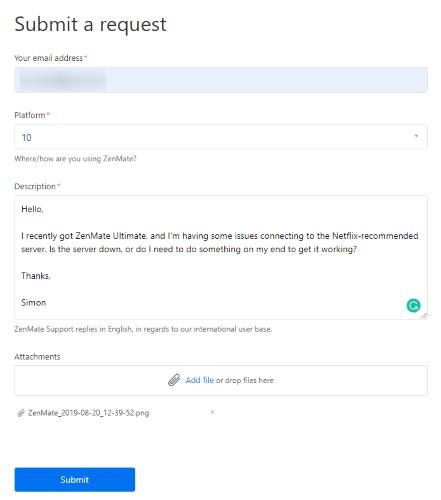

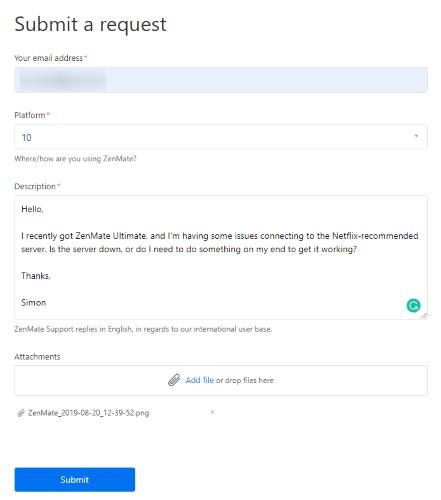

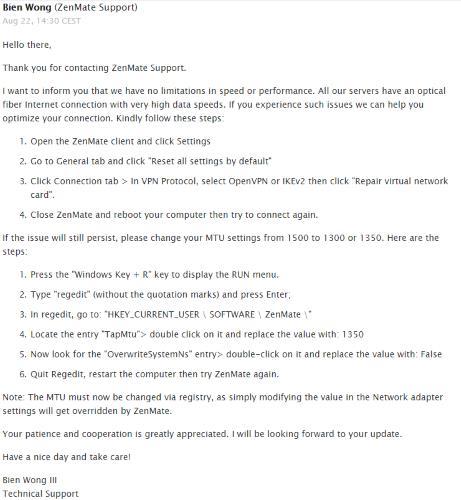

Niestety, moje doświadczenia z obsługą klienta ZenMate były bardzo rozczarowujące. Aby to przetestować, postanowiłem zapytać o problemy z serwerem Netflix, które napotkałem wcześniej.

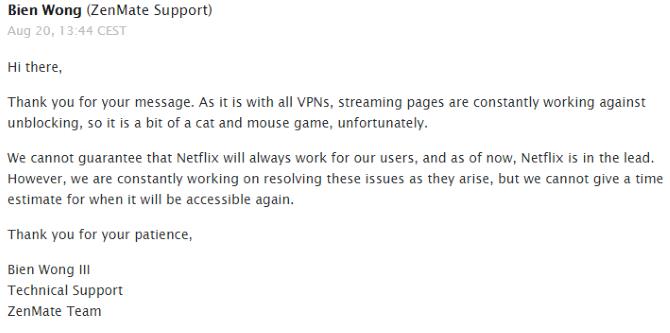

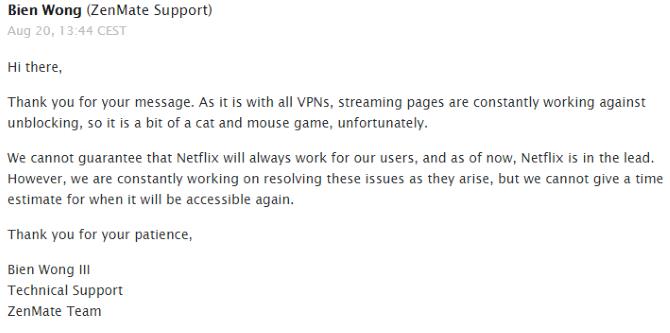

Bardzo szybko otrzymałem wiadomość e-mail, ale była to prosta wiadomość typu „kopiuj i wklej”, w której wspomniano, że mówię o Netflixie. W wiadomości e-mail wspomniano, że serwery proxy ZenMate czasami nie mogą połączyć się z usługą Netflix. Niestety nie było żadnej wzmianki o konkretnej awarii serwera.

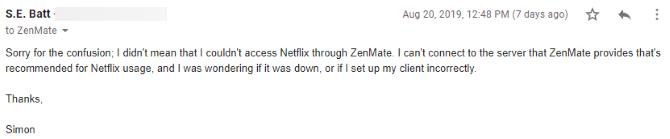

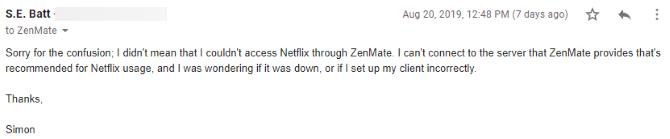

Odpowiedziałem, że pytam o ich serwer Netflix, a nie o sam Netflix.

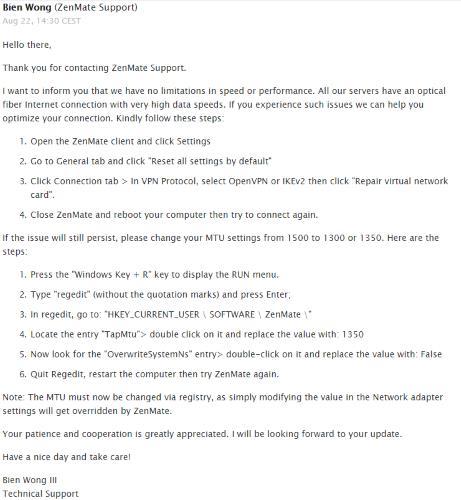

Otrzymałem odpowiedź 2 dni później, która wydawała się być kolejnym e-mailem typu „kopiuj i wklej” o tym, jak zoptymalizować stabilność i prędkości po mojej stronie sieci.

W związku z tym nie mogę polecić ZenMate, jeśli zależy Ci na dobrej obsłudze klienta . Wydawało się, że nie rozumieją mojego pierwotnego zapytania i nadal wysyłali e-maile typu „kopiuj i wklej” dotyczące mojego problemu.

A co z polityką rejestrowania ZenMate?

ZenMate szczyci się „polityką braku logów”, twierdząc, że nie przechowują żadnych szczegółów dotyczących swoich użytkowników. Jeśli spojrzysz na ich politykę prywatności , zobaczysz, że nie ma wzmianki o zapisach, które przechowują podczas korzystania z VPN. Wszelkie rejestrowanie, które wykonują, jest w całości wykonywane na stronie internetowej, chociaż przyznają, że przekazują dane do usług takich jak Google Analytics.

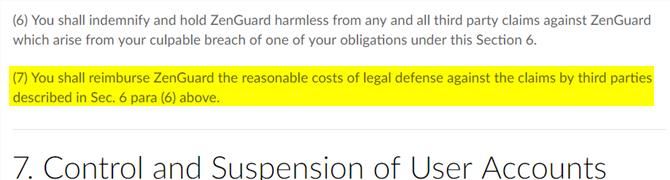

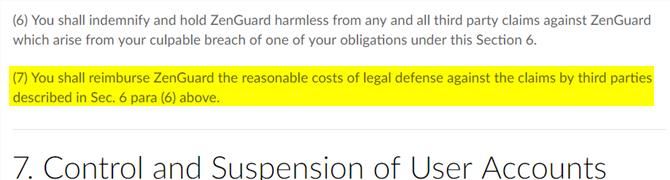

Warunki świadczenia usług ZenMate

Warunki świadczenia usług ZenMate wymagają, aby klienci korzystali z usługi wyłącznie w celach prawnych . Wspomina również, że ich klienci są odpowiedzialni za wszelkie „rozsądne” opłaty prawne, które ZenMate musi zapłacić w ich imieniu w przypadku pozwania klienta.

Innymi słowy, jeśli korzystasz z ZenMate VPN w jakimkolwiek celu uznanym za naruszenie Warunków świadczenia usług, możesz nie otrzymać żadnej ochrony od ZenMate.

Ostateczny werdykt recenzji ZenMate VPN

Wady ZenMate VPN

Głównym problemem, który znalazłem w ZenMate premium, jest to, że ma ten sam przedział cenowy, co najlepsze dostępne VPN; niestety ZenMate nie zapewnia doskonałej obsługi klienta. Oprócz słabej obsługi klienta, masz ograniczoną liczbę serwerów, z którymi możesz się połączyć, tak naprawdę nie możesz zmienić żadnych zaawansowanych ustawień, a „wyznaczone serwery” czasami nie działają w przypadku usługi, którą twierdzą, że obsługują. Co więcej, ich ToS nie zapewnia swoim klientom zbyt dużego bezpieczeństwa.

ZenMate VPN Plusy

Niektóre aspekty ZenMate zrobiły na mnie wrażenie, takie jak łatwość obsługi i prędkość pobierania. Jednak te zalety są niszczone przez negatywne aspekty programu, co jest dużym rozczarowaniem. Wydaje się, że ZenMate ma duży potencjał, ale potyka się na mecie.

Czy powinieneś kupić ZenMate VPN?

Z jego okropną obsługą klienta, restrykcyjnym wyborem serwerów i podejrzaną historią firmy, nie mogłem oprzeć się wrażeniu, że powinienem szukać lepszej sieci VPN podczas korzystania z niej — to zły znak, gdy recenzujesz produkt.

Ogólnie rzecz biorąc, ZenMate sprawi, że oglądanie Netflix lub oglądanie ograniczonych filmów z YouTube będzie dziecinnie proste (i tymczasowo kosztuje 1,75 USD miesięcznie). Jednak ze względu na brak zaawansowanych funkcji, mroczną przeszłość i wysoką cenę za to, co zapewnia ZenMate, na pewno znajdziesz lepsze za tę samą cenę.